今天就跟大家聊聊有关怎么在spring boot中利用sonarqube检查技术债务,可能很多人都不太了解,为了让大家更加了解,小编给大家总结了以下内容,希望大家根据这篇文章可以有所收获。

Sonarqube

Sonarqube可以使用docker版本快速搭建,可以参看一下Easypack整理的镜像,具体使用可以参看如下链接,这里不再赘述:

https://hub.docker.com/r/liumiaocn/sonarqube/

环境假定

本文使用到的sonarqube为本机32003可以访问到的服务。

扫描方式

可以使用sonar-scanner或者mvn sonar:sonar的方式对代码进行扫描,因为这里不是sonarqube的展开,只是解释如何与之进行集合,这篇文章使用更为便利的方式即mvn sonar:sonar。

使用命令:mvn sonar:sonar -Dsonar.host.url=http://localhost:32003

如果使用缺省的9000端口,-D可以不必使用,虽然这里都可以指定,为了避免初入者进坑太多,这里还是尽可能的一切从简。

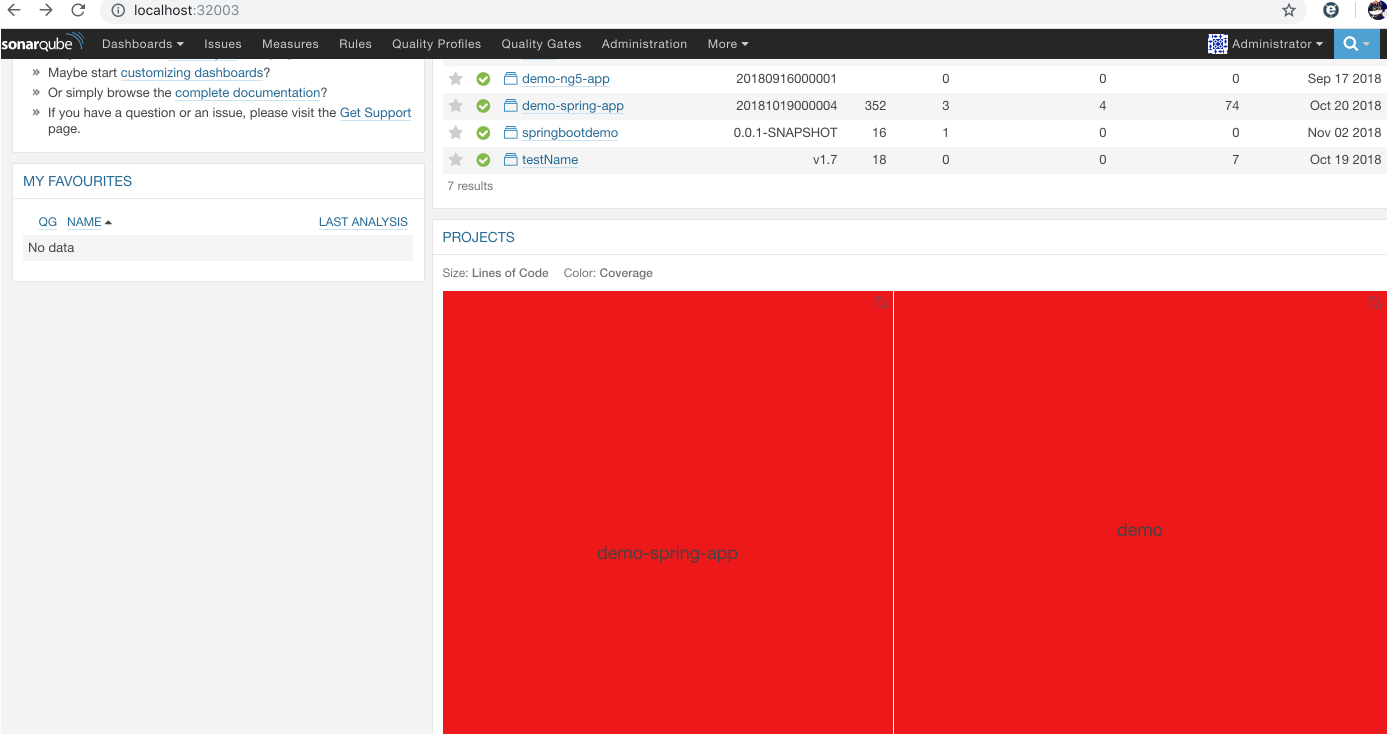

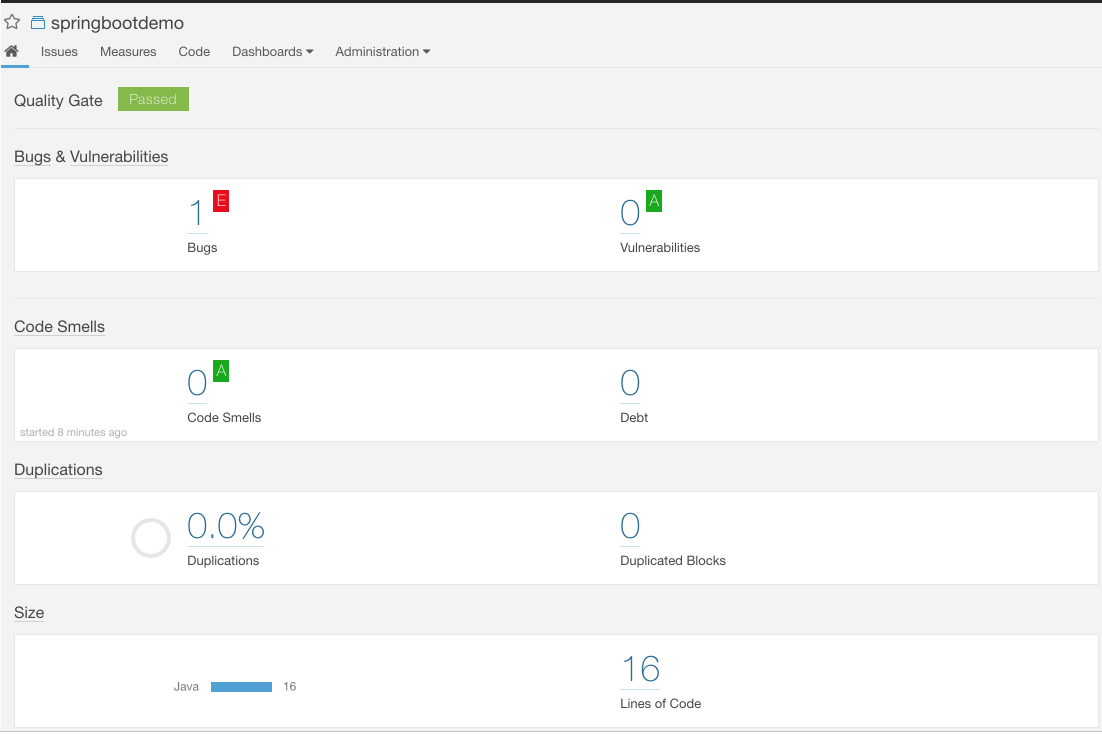

结果确认

扫描结果确认

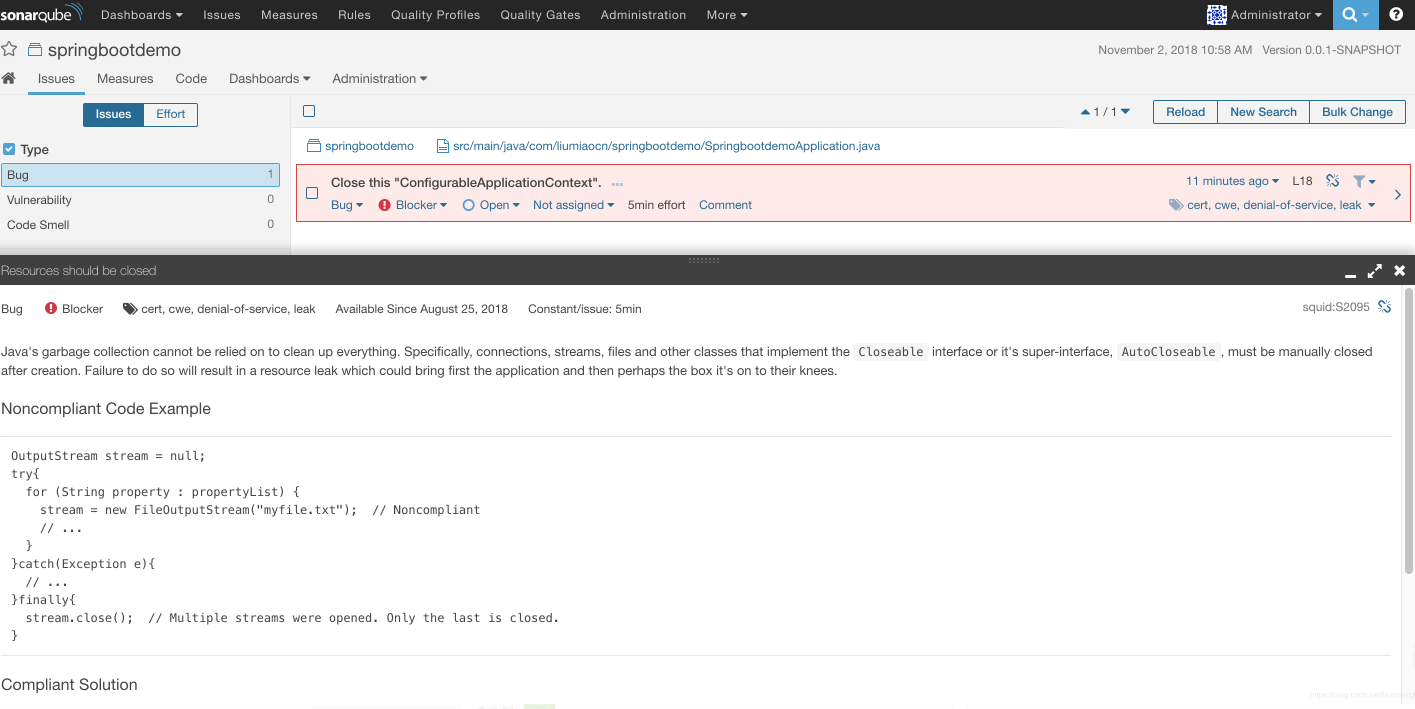

确认之后发现,有一个Bugs&Vulnerabilities。我们来确认一下相关详细信息:

然而,这是一个误报,详细可参看:

https://stackoverflow.com/questions/37071032/sonarqube-close-this-configurableapplicationcontext-in-spring-boot-project

对应措施

因为此行是一个误报,所以直接在该行添加//NOSONAR即可除外。另外为了验证其效果,我们添加一行:String msg = “Unused Message variable”;

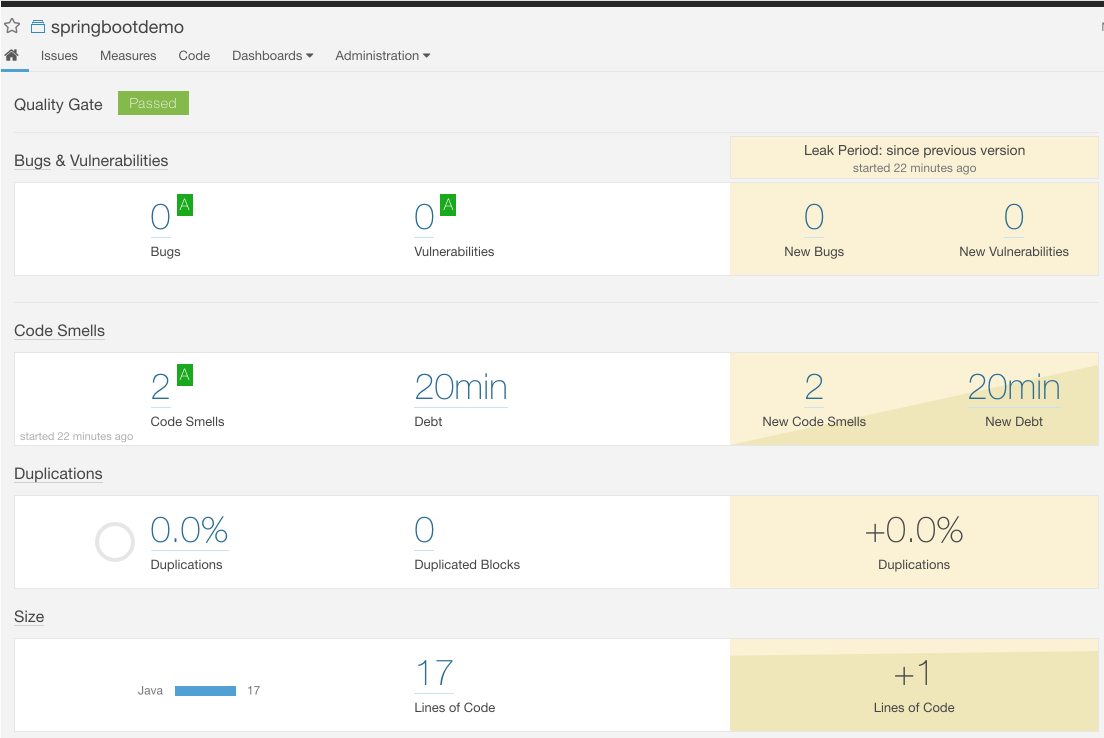

再执行&结果确认

使用命令:mvn sonar:sonar -Dsonar.host.url=http://localhost:32003

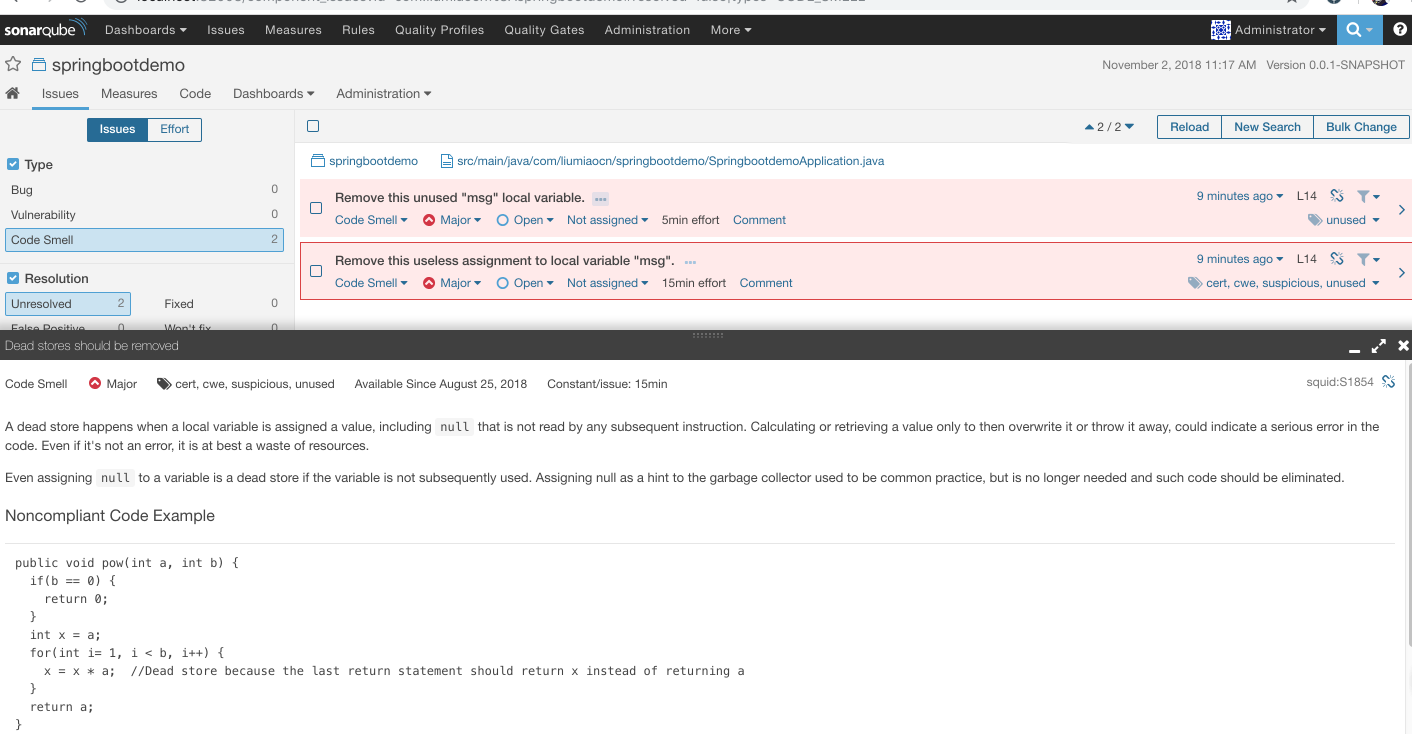

可以看到,Bugs已经没有了,但是因为增加的一行,出现了两个Code Smells的问题。

具体确认详细信息:

因为Sonar认为此行代码没有被使用到,所以是无用的语句应该删除。当然这里的分析,即使没有使用springboot的框架,只要是通过maven进行整合的方式都是可以的。

代码覆盖率

但是需要注意到,这里没有代码覆盖率,在下篇文章中将介绍如何在Spring boot的项目中通过Jacoco与之结合来引入代码覆盖率的确认。

看完上述内容,你们对怎么在spring boot中利用sonarqube检查技术债务有进一步的了解吗?如果还想了解更多知识或者相关内容,请关注亿速云行业资讯频道,感谢大家的支持。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。