如何通过Kubernetes网络策略进行应用程序微分段,针对这个问题,这篇文章详细介绍了相对应的分析和解答,希望可以帮助更多想解决这个问题的小伙伴找到更简单易行的方法。

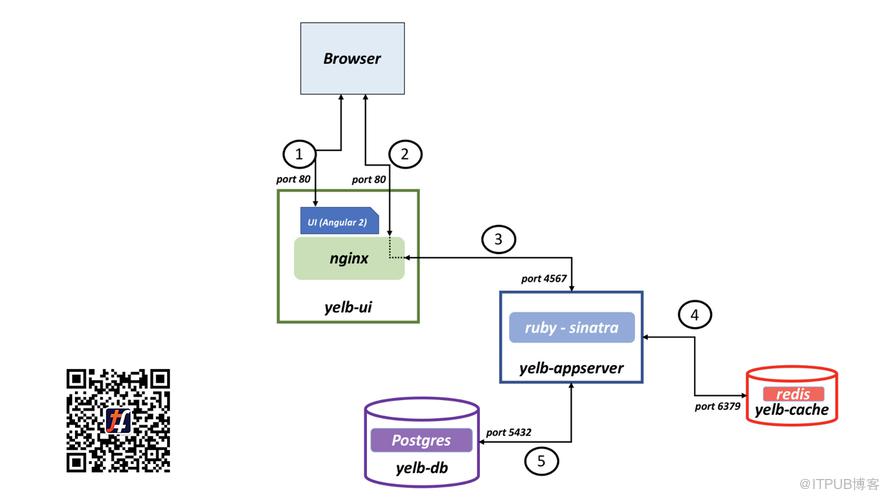

使用场景

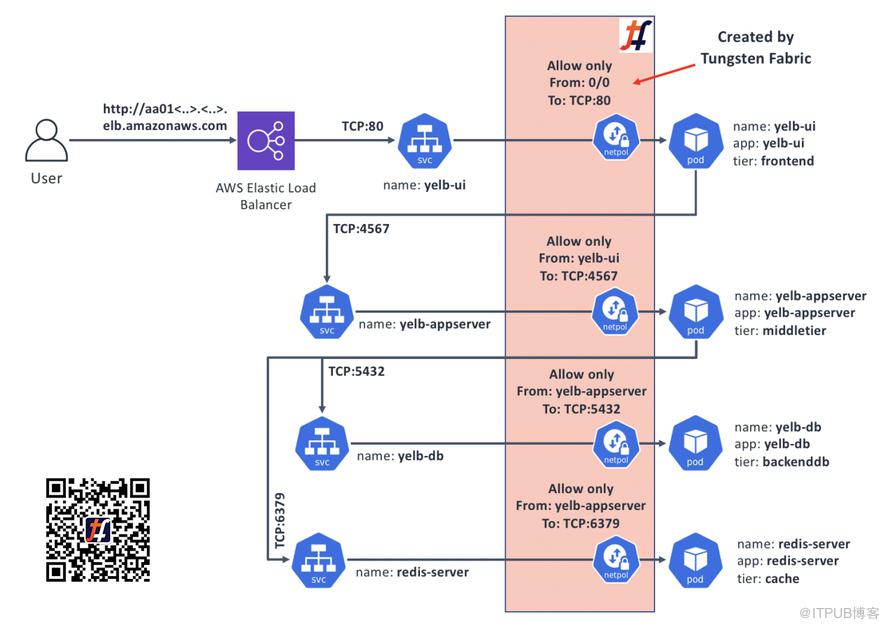

使用网络策略保护示例应用程序的安全

为我们的default命名空间创建一个default-deny Ingress策略。这意味着命名空间内的所有传入Pods的连接必须明确被允许;

为每个示例应用程序组件创建一个Ingress NetworkPolicy对象,仅允许那些我们确定的对象。

步骤1:明确哪些组件应当可以相互通信

步骤2:如何识别组件?

现在准备编写我们的策略。

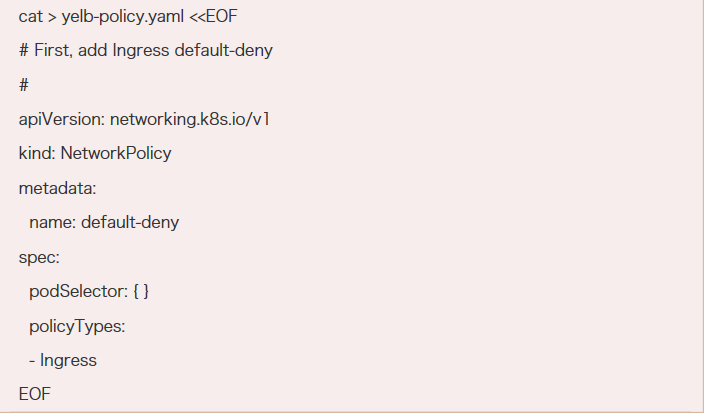

步骤3:“default-deny”策略

cd /home/centos/yelb/deployments/platformdeployment/Kubernetes/yaml

在此步骤中,我们将创建一个策略,该策略将阻止所有未明确允许的网络通信。在这一演示中,我们将只限制Ingress流量;但实际上,您也可以控制Egress流量(但是这样做时要注意这可能会阻止DNS查询!):

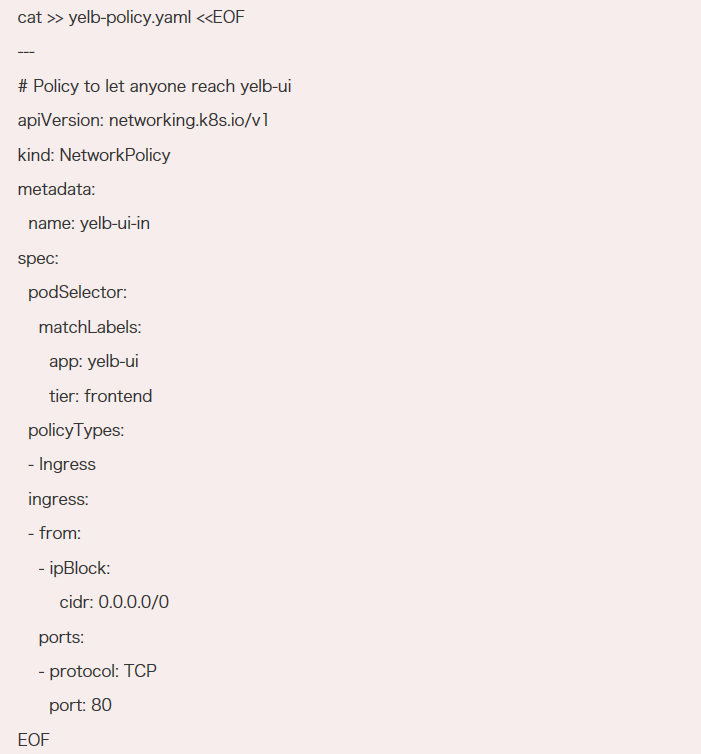

步骤4:“yelb-ui”的策略

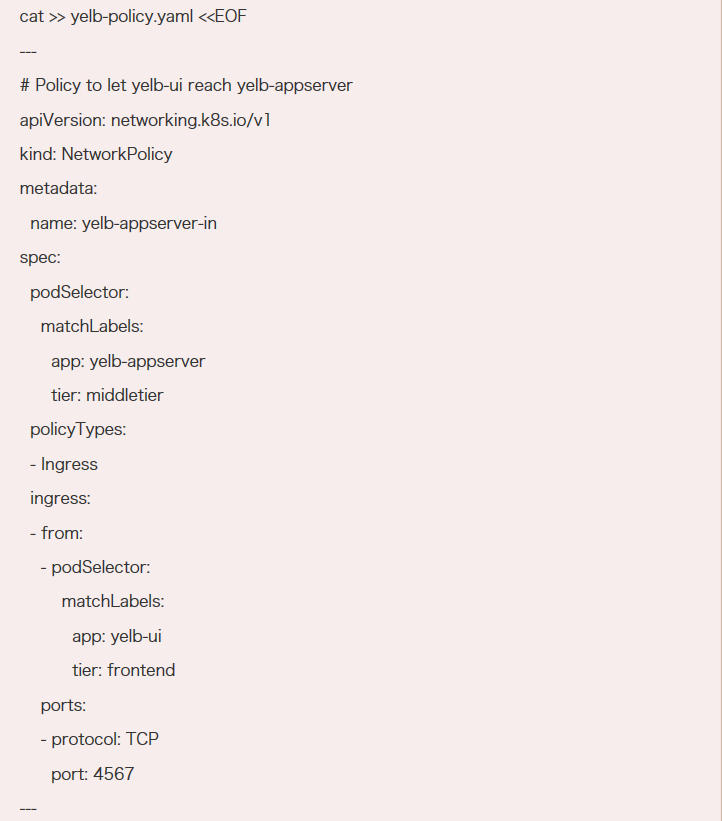

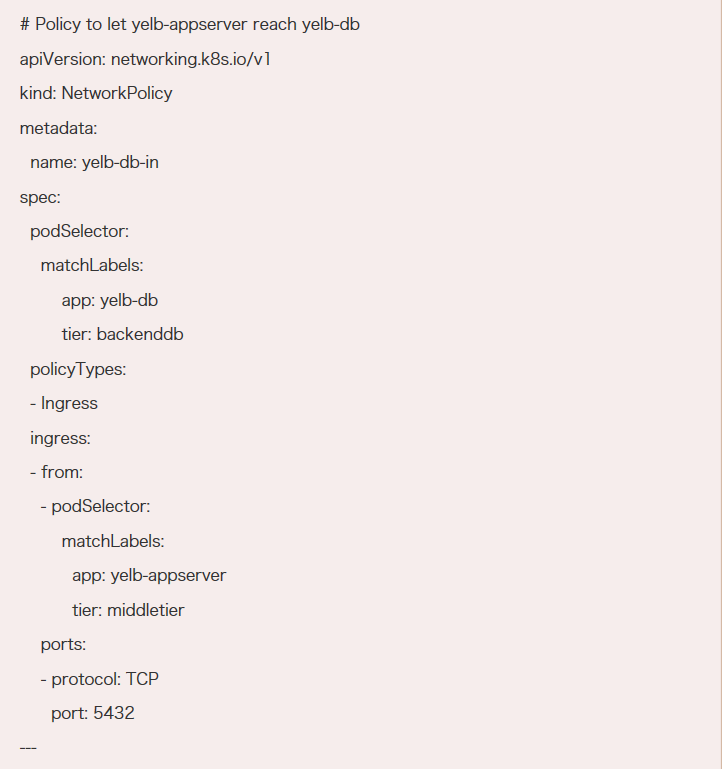

步骤5:示例应用中其他Pod的策略

步骤6:在应用策略之前测试

# 部署我们的应用

kubectl create -f cnawebapp-loadbalancer.yaml

# 获得"yelb-ui"的完整Pod名字

src_pod=$(kubectl get pods | grep yelb-ui | awk '{print $1}')

# 获得"yelb-db"的IP:

db_pod_ip=$(kubectl get pods -o wide | grep yelb-db | awk '{print $6}')

kubectl exec -it ${src_pod} ping ${db_pod_ip}

步骤7:部署策略并测试结果

kubectl create -f yelb-policy.yaml

kubectl exec -it ${src_pod} ping ${db_pod_ip}

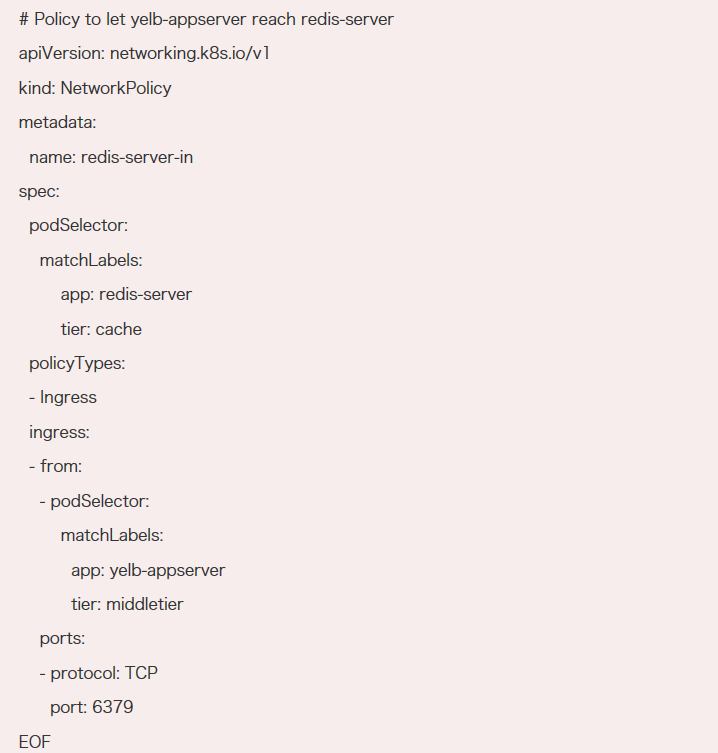

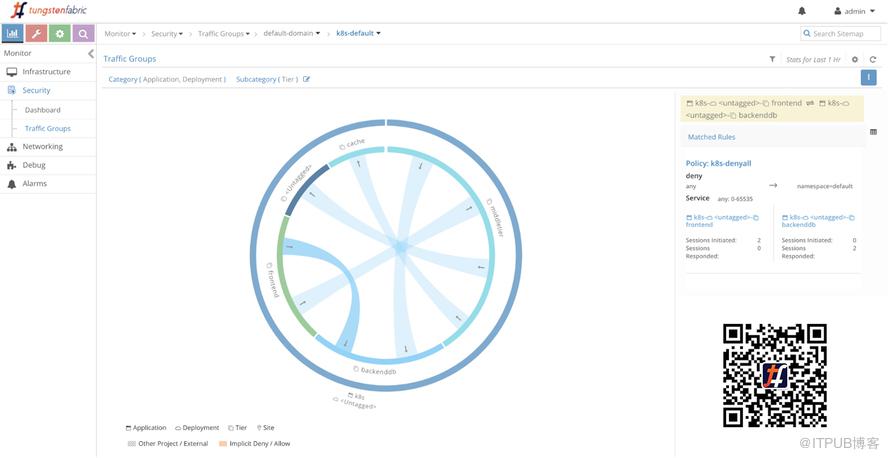

步骤8:探索Tungsten Fabric的安全流量组可视化

清理

kubectl delete -f yelb-policy.yaml

kubectl delete -f cnawebapp-loadbalancer.yaml

回顾和资源

关于如何通过Kubernetes网络策略进行应用程序微分段问题的解答就分享到这里了,希望以上内容可以对大家有一定的帮助,如果你还有很多疑惑没有解开,可以关注亿速云行业资讯频道了解更多相关知识。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。