防火墙原理

ASA原理与基本配置

防火墙厂商:(国内:山石,天融信,神州数码,深信服,飞塔,华为防火墙; 国外:cisco—asa,Juniper, alo alto,mcafee)

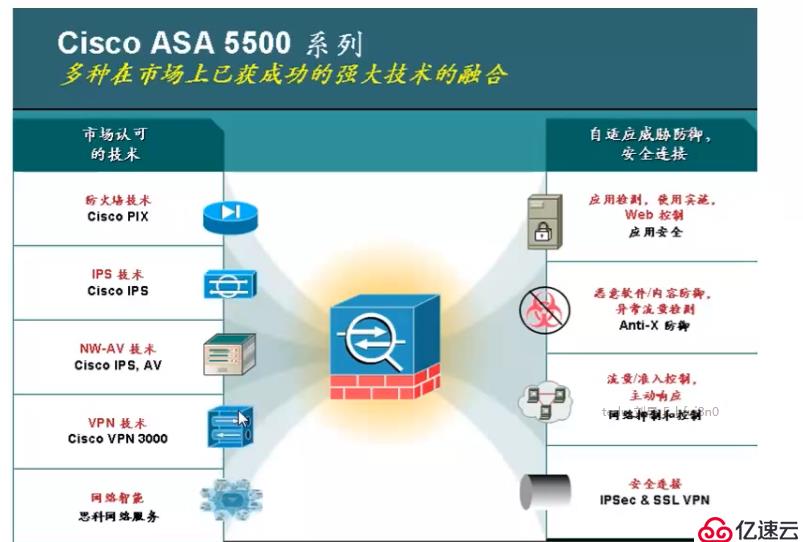

Cisco:PIX——》ASA(V8.4)——————》下一代防火墙(NGFP next-generation fire power)

Asa with firepower service

www.cisco.com

www.huawei.com

防火墙管理:

命令行——telnet/ssh

Web界面——http/https

Asa——asdm:安全设备管理器

WSA——web 防火墙

ESA——邮件防火墙

NG——FMC:firepower manage center

未来的安全市场:IOT IOE:Internet of

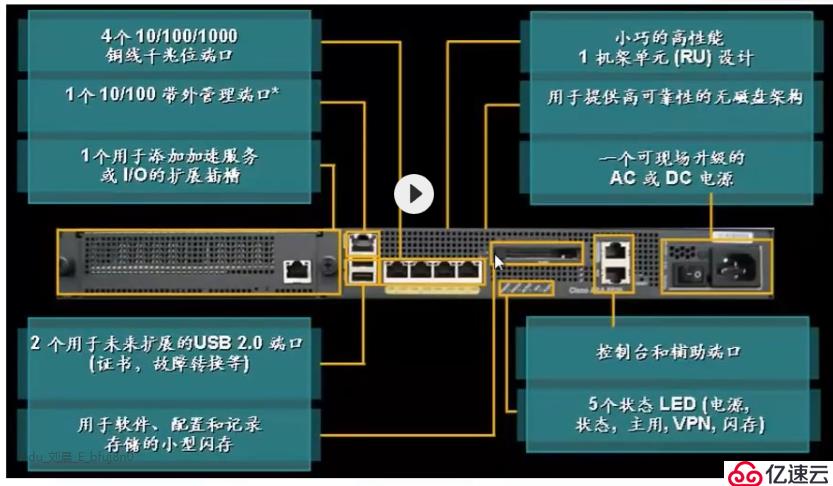

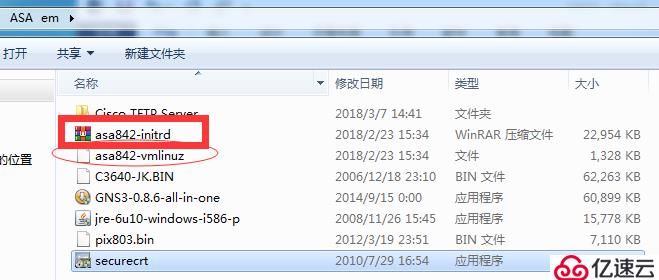

| 硬件与SOFTware防火墙 software防火墙:IOS 硬件防火墙:PIX,ASA,防火墙模块   接口名称 物理名称 逻辑名称:用来 GNS3安装: 1.按照步骤安装软件: 2.更改语言   重启软件 3.添加设备 同上,选择QEMU Tips:路径要全英文,参数默认不要更改 安装好GNS3环境下的ASA模拟器,启动后 要删除预先配置的 “启动配置文件” Ciscosa> Ciscosa>enable Password: Ciscosa#write erase(清除预先配置)  Initrd和kernel索引文件如下  启动时弹出命令框  不要关闭,最小化处理 Asa重启后  选择no,interactive (交互式)prompts(提醒,提示) 不小心进入,用ctrl+z退出 ASA防火墙: 作用: 是在网络中用于隔离尾纤流量的。 原理: 通过安全级别(0-100)区分不同的区域(内部,外部,非军事化区域); 默认情况下,高级别的流量可以去往低级别,反之不行(暂时),同级别优先级也不能通信。 部署: 在网路边界或者网络内部等需要进行流量隔离的地方 经典的部署模型: ISP——FW——GW——CORE-ROUTER——core switch ISP——GW—outside—FW—inside—CORE-ROUTER——core switch |

DMZ(server) ISP——GW—outside—FW——FW——CORE-ROUTER——core switch |

|---|

DMZ(server)

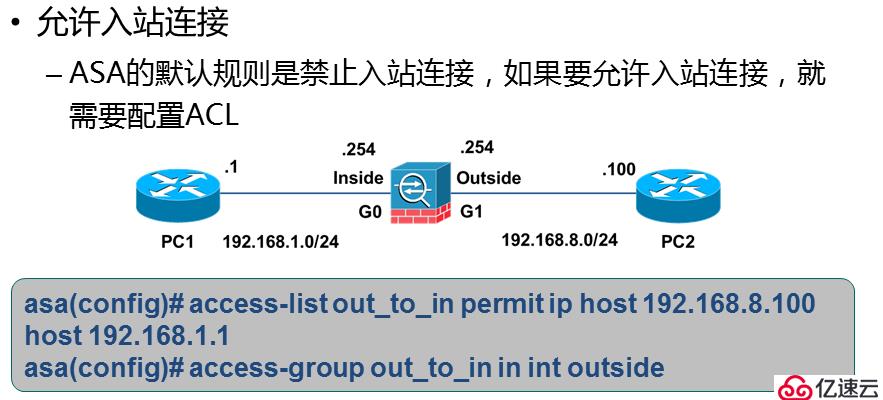

配置:ASA流量默认转发方向

允许出站:从高安全级别去往低安全级别

禁止入站:从低安全级别去往高安全级别

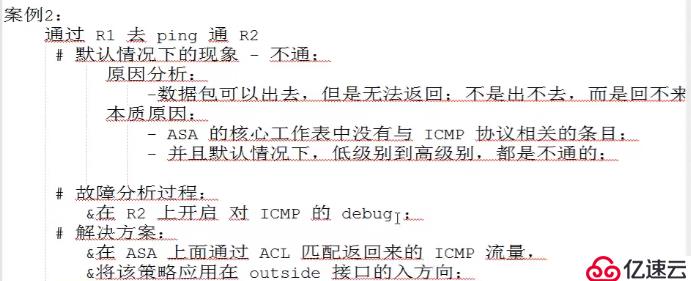

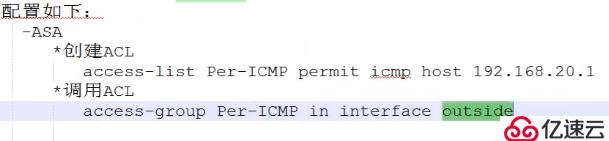

ASA内部处理流量的方式(这是为什么“ping”不可行的原因)

1、 asa设备仅仅对TCP和UDP流量感兴趣,其他协议流量,默认情况下,全部丢弃

2、 当流量从低级别端口发出时候,如果向高级别发送,直接丢弃

3、 当流量从高级别端口收到后,可以向低级别端口发送

a) 首先将数据包与ASA本地的路由表进行匹配(匹配转发,反之丢弃)

b) 然后在ASA本地的核心工作表(conn表)中形成一个转发条目

4、当流量从低优先级到高安全级别时先查看conn表

ASA工作原理:状态化防火墙维护一个连接表,称为CONN表(控制流量的筛选)

默认情况下,AS对TCP和UDP协议提供状态化连接,icmp协议是非状态化的

类比NAT工作过程

Conn表中关键信息(五元组):

源IP地址

目的IP地址

Ip协议(TCP/UDP )

Ip协议信息(tcp/udp端口号,TCP序列号,tcp控制位)

配置:

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。