жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« з»ҷеӨ§е®¶еҲҶдә«зҡ„жҳҜжңүе…іWindowsжңҚеҠЎеҷЁеҰӮдҪ•е®һзҺ°е…ҘдҫөжҺ’жҹҘзҡ„еҶ…е®№гҖӮе°Ҹзј–и§үеҫ—жҢәе®һз”Ёзҡ„пјҢеӣ жӯӨеҲҶдә«з»ҷеӨ§е®¶еҒҡдёӘеҸӮиҖғпјҢдёҖиө·и·ҹйҡҸе°Ҹзј–иҝҮжқҘзңӢзңӢеҗ§гҖӮ

(1)жЈҖжҹҘиҝңзЁӢз®ЎзҗҶз«ҜеҸЈжҳҜеҗҰеҜ№е…¬зҪ‘ејҖж”ҫпјҢжңҚеҠЎеҷЁжҳҜеҗҰеӯҳеңЁејұеҸЈд»ӨгҖӮ

жЈҖжҹҘж–№жі•пјҡ

жЈҖжҹҘйҳІзҒ«еўҷжҳ 射规еҲҷпјҢиҺ·еҸ–жңҚеҠЎеҷЁиҙҰеҸ·зҷ»еҪ•пјҢд№ҹеҸҜжҚ®е®һйҷ…жғ…еҶөе’ЁиҜўзӣёе…із®ЎзҗҶе‘ҳгҖӮ

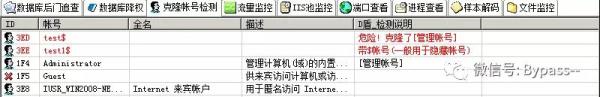

(2)жҹҘзңӢжңҚеҠЎеҷЁжҳҜеҗҰеӯҳеңЁеҸҜз–‘иҙҰеҸ·гҖҒж–°еўһиҙҰеҸ·гҖӮ

жЈҖжҹҘж–№жі•пјҡ

жү“ејҖ cmd зӘ—еҸЈпјҢиҫ“е…Ҙlusrmgr.mscе‘Ҫд»ӨпјҢжҹҘзңӢжҳҜеҗҰжңүж–°еўһ/еҸҜз–‘зҡ„иҙҰеҸ·пјҢеҰӮжңүз®ЎзҗҶе‘ҳзҫӨз»„зҡ„(Administrators)йҮҢзҡ„ж–°еўһиҙҰжҲ·пјҢж №жҚ®е®һйҷ…еә”з”Ёжғ…еҶөпјҢдҝқз•ҷжҲ–еҲ йҷӨгҖӮ

(3)жҹҘзңӢжңҚеҠЎеҷЁжҳҜеҗҰеӯҳеңЁйҡҗи—ҸиҙҰеҸ·гҖҒе…ӢйҡҶиҙҰеҸ·гҖӮ

жЈҖжҹҘйҡҗи—ҸиҙҰеҸ·ж–№жі•пјҡ

CMDе‘Ҫд»ӨиЎҢдҪҝз”ЁвҖқnet userвҖқ,зңӢдёҚеҲ°вҖқtest$вҖқиҝҷдёӘиҙҰеҸ·пјҢдҪҶеңЁжҺ§еҲ¶йқўжқҝе’Ңжң¬ең°з”ЁжҲ·е’Ңз»„жҳҜеҸҜд»ҘжҳҫзӨәжӯӨз”ЁжҲ·зҡ„гҖӮ

жЈҖжҹҘе…ӢйҡҶиҙҰеҸ·ж–№жі•пјҡ

жү“ејҖжіЁеҶҢиЎЁ пјҢжҹҘзңӢз®ЎзҗҶе‘ҳеҜ№еә”й”®еҖјгҖӮ

дҪҝз”ЁDзӣҫ_webжҹҘжқҖе·Ҙе…·пјҢйӣҶжҲҗдәҶеҜ№е…ӢйҡҶиҙҰеҸ·жЈҖжөӢзҡ„еҠҹиғҪгҖӮ

(4)з»“еҗҲWindowsе®үе…Ёж—Ҙеҝ—пјҢжҹҘзңӢз®ЎзҗҶе‘ҳзҷ»еҪ•ж—¶й—ҙгҖҒз”ЁжҲ·еҗҚжҳҜеҗҰеӯҳеңЁејӮеёёгҖӮ

жЈҖжҹҘж–№жі•пјҡ

Win+Rжү“ејҖиҝҗиЎҢпјҢиҫ“е…ҘвҖңeventvwr.mscвҖқпјҢеӣһиҪҰиҝҗиЎҢпјҢжү“ејҖвҖңдәӢ件жҹҘзңӢеҷЁвҖқгҖӮжҲ–иҖ…жҲ‘们еҸҜд»ҘеҜјеҮәWindowsж—Ҙеҝ——е®үе…ЁпјҢеҲ©з”ЁLog ParserиҝӣиЎҢеҲҶжһҗгҖӮ

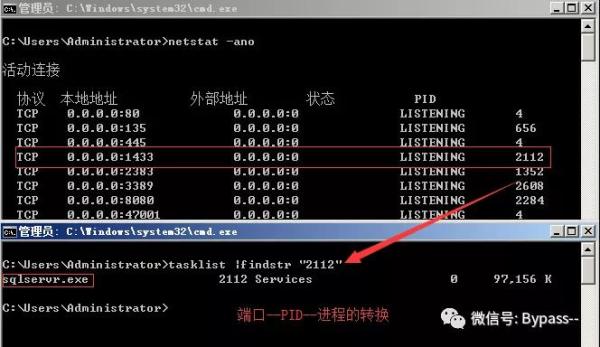

(1)жЈҖжҹҘз«ҜеҸЈиҝһжҺҘжғ…еҶө

жЈҖжҹҘж–№жі•пјҡ

aгҖҒnetstat -ano жҹҘзңӢзӣ®еүҚзҡ„зҪ‘з»ңиҝһжҺҘпјҢе®ҡдҪҚеҸҜз–‘зҡ„ESTABLISHED

bгҖҒж №жҚ®netstat е®ҡдҪҚеҮәзҡ„pidпјҢеҶҚйҖҡиҝҮtasklistе‘Ҫд»ӨиҝӣиЎҢиҝӣзЁӢе®ҡдҪҚ tasklist | findstr вҖңPIDвҖқ

(2)жЈҖжҹҘеҸҜз–‘зҡ„зҪ‘з»ңиҝһжҺҘ

жЈҖжҹҘж–№жі•

жЈҖжҹҘжҳҜеҗҰеӯҳеңЁеҸҜз–‘зҡ„зҪ‘з»ңиҝһжҺҘпјҢеҰӮеҸ‘зҺ°ејӮеёёпјҢеҸҜдҪҝз”ЁWiresharkзҪ‘з»ңжҠ“еҢ…иҫ…еҠ©еҲҶжһҗгҖӮ

(1)жЈҖжҹҘжҳҜеҗҰеӯҳеңЁеҸҜз–‘зҡ„иҝӣзЁӢ

жЈҖжҹҘж–№жі•пјҡ

aгҖҒејҖе§Ӣ—иҝҗиЎҢ—иҫ“е…Ҙmsinfo32пјҢдҫқж¬ЎзӮ№еҮ»вҖңиҪҜ件зҺҜеўғ→жӯЈеңЁиҝҗиЎҢд»»еҠЎвҖқе°ұеҸҜд»ҘжҹҘзңӢеҲ°иҝӣзЁӢзҡ„иҜҰз»ҶдҝЎжҒҜпјҢжҜ”еҰӮиҝӣзЁӢи·Ҝеҫ„гҖҒиҝӣзЁӢIDгҖҒж–Ү件еҲӣе»әж—ҘжңҹгҖҒеҗҜеҠЁж—¶й—ҙзӯүгҖӮ

bгҖҒжү“ејҖDзӣҫ_webжҹҘжқҖе·Ҙе…·пјҢиҝӣзЁӢжҹҘзңӢпјҢе…іжіЁжІЎжңүзӯҫеҗҚдҝЎжҒҜзҡ„иҝӣзЁӢгҖӮ

cгҖҒйҖҡиҝҮеҫ®иҪҜе®ҳж–№жҸҗдҫӣзҡ„ Process Explorer зӯүе·Ҙе…·иҝӣиЎҢжҺ’жҹҘ гҖӮ

dгҖҒжҹҘзңӢеҸҜз–‘зҡ„иҝӣзЁӢеҸҠе…¶еӯҗиҝӣзЁӢгҖӮеҸҜд»ҘйҖҡиҝҮи§ӮеҜҹд»ҘдёӢеҶ…е®№пјҡ

жІЎжңүзӯҫеҗҚйӘҢиҜҒдҝЎжҒҜзҡ„иҝӣзЁӢ

жІЎжңүжҸҸиҝ°дҝЎжҒҜзҡ„иҝӣзЁӢ

иҝӣзЁӢзҡ„еұһдё»

иҝӣзЁӢзҡ„и·Ҝеҫ„жҳҜеҗҰеҗҲжі•

CPUжҲ–еҶ…еӯҳиө„жәҗеҚ з”Ёй•ҝж—¶й—ҙиҝҮй«ҳзҡ„иҝӣзЁӢ

(2)еҰӮдҪ•жүҫеҲ°иҝӣзЁӢеҜ№еә”зҡ„зЁӢеәҸдҪҚзҪ®

д»»еҠЎз®ЎзҗҶеҷЁ—йҖүжӢ©еҜ№еә”иҝӣзЁӢ—еҸій”®жү“ејҖж–Ү件дҪҚзҪ®

иҝҗиЎҢиҫ“е…Ҙ wmicпјҢcmdз•Ңйқў иҫ“е…Ҙ process

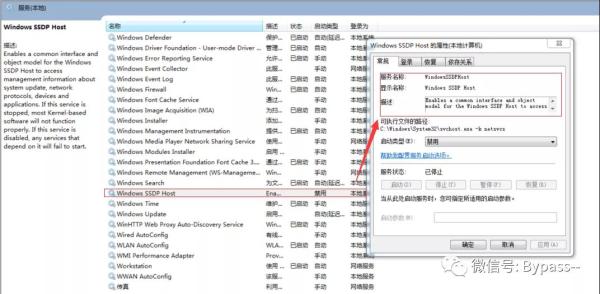

(1)жЈҖжҹҘжңҚеҠЎеҷЁжҳҜеҗҰжңүејӮеёёзҡ„еҗҜеҠЁйЎ№гҖӮ

жЈҖжҹҘж–№жі•пјҡ

aгҖҒзҷ»еҪ•жңҚеҠЎеҷЁпјҢеҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗжүҖжңүзЁӢеәҸгҖ‘>гҖҗеҗҜеҠЁгҖ‘пјҢй»ҳи®Өжғ…еҶөдёӢжӯӨзӣ®еҪ•еңЁжҳҜдёҖдёӘз©әзӣ®еҪ•пјҢзЎ®и®ӨжҳҜеҗҰжңүйқһдёҡеҠЎзЁӢеәҸеңЁиҜҘзӣ®еҪ•дёӢгҖӮ

bгҖҒеҚ•еҮ»ејҖе§ӢиҸңеҚ• >гҖҗиҝҗиЎҢгҖ‘пјҢиҫ“е…Ҙ msconfigпјҢжҹҘзңӢжҳҜеҗҰеӯҳеңЁе‘ҪеҗҚејӮеёёзҡ„еҗҜеҠЁйЎ№зӣ®пјҢжҳҜеҲҷеҸ–ж¶ҲеӢҫйҖүе‘ҪеҗҚејӮеёёзҡ„еҗҜеҠЁйЎ№зӣ®пјҢ并еҲ°е‘Ҫд»ӨдёӯжҳҫзӨәзҡ„и·Ҝеҫ„еҲ йҷӨж–Ү件гҖӮ

cгҖҒеҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗиҝҗиЎҢгҖ‘пјҢиҫ“е…Ҙ regeditпјҢжү“ејҖжіЁеҶҢиЎЁпјҢжҹҘзңӢејҖжңәеҗҜеҠЁйЎ№жҳҜеҗҰжӯЈеёёпјҢ

зү№еҲ«жіЁж„ҸеҰӮдёӢдёүдёӘжіЁеҶҢиЎЁйЎ№пјҡ

HKEY_CURRENT_USER\software\micorsoft\windows\currentversion\run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

жЈҖжҹҘеҸідҫ§жҳҜеҗҰжңүеҗҜеҠЁејӮеёёзҡ„йЎ№зӣ®пјҢеҰӮжңүиҜ·еҲ йҷӨпјҢ并е»әи®®е®үиЈ…жқҖжҜ’иҪҜ件иҝӣиЎҢз—…жҜ’жҹҘжқҖпјҢжё…йҷӨж®Ӣз•ҷз—…жҜ’жҲ–жңЁй©¬гҖӮ

dгҖҒеҲ©з”Ёе®үе…ЁиҪҜ件жҹҘзңӢеҗҜеҠЁйЎ№гҖҒејҖжңәж—¶й—ҙз®ЎзҗҶзӯүгҖӮ

eгҖҒз»„зӯ–з•ҘпјҢиҝҗиЎҢgpedit.mscгҖӮ

(1)жЈҖжҹҘи®ЎеҲ’д»»еҠЎйҮҢжҳҜеҗҰжңүеҸҜз–‘зҡ„и„ҡжң¬жү§иЎҢ

жЈҖжҹҘж–№жі•пјҡ

aгҖҒеҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗи®ҫзҪ®гҖ‘>гҖҗжҺ§еҲ¶йқўжқҝгҖ‘>гҖҗд»»еҠЎи®ЎеҲ’гҖ‘пјҢжҹҘзңӢи®ЎеҲ’д»»еҠЎеұһжҖ§пјҢдҫҝеҸҜд»ҘеҸ‘зҺ°жңЁй©¬ж–Ү件зҡ„и·Ҝеҫ„гҖӮ

bгҖҒеҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗиҝҗиЎҢгҖ‘;иҫ“е…Ҙ cmdпјҢ然еҗҺиҫ“е…ҘatпјҢжЈҖжҹҘи®Ўз®—жңәдёҺзҪ‘з»ңдёҠзҡ„е…¶е®ғи®Ўз®—жңәд№Ӣй—ҙзҡ„дјҡиҜқжҲ–и®ЎеҲ’д»»еҠЎпјҢеҰӮжңүпјҢеҲҷзЎ®и®ӨжҳҜеҗҰдёәжӯЈеёёиҝһжҺҘгҖӮ

(1)жЈҖжҹҘзі»з»ҹжңҚеҠЎеҗҚз§°гҖҒжҸҸиҝ°е’Ңи·Ҝеҫ„пјҢзЎ®и®ӨжҳҜеҗҰејӮеёё

жЈҖжҹҘж–№жі•пјҡ

еҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗиҝҗиЎҢгҖ‘пјҢиҫ“е…Ҙservices.mscпјҢжіЁж„ҸжңҚеҠЎзҠ¶жҖҒе’ҢеҗҜеҠЁзұ»еһӢпјҢжЈҖжҹҘжҳҜеҗҰжңүејӮеёёжңҚеҠЎгҖӮ

(1)жЈҖжҹҘж–°е»әж–Ү件гҖҒжңҖиҝ‘и®ҝй—®ж–Ү件е’Ңзӣёе…ідёӢиҪҪзӣ®еҪ•зӯү

жЈҖжҹҘж–№жі•пјҡ

aгҖҒ жҹҘзңӢз”ЁжҲ·зӣ®еҪ•пјҢж–°е»әиҙҰеҸ·дјҡеңЁиҝҷдёӘзӣ®еҪ•з”ҹжҲҗдёҖдёӘз”ЁжҲ·зӣ®еҪ•пјҢжҹҘзңӢжҳҜеҗҰжңүж–°е»әз”ЁжҲ·зӣ®еҪ•гҖӮ

Window 2003 C:\Documents and Settings

Window 2008R2 C:\Users\

bгҖҒеҚ•еҮ»гҖҗејҖе§ӢгҖ‘>гҖҗиҝҗиЎҢгҖ‘пјҢиҫ“е…Ҙ%UserProfile%\RecentпјҢеҲҶжһҗжңҖиҝ‘жү“ејҖеҲҶжһҗеҸҜз–‘ж–Ү件гҖӮ

cгҖҒеңЁжңҚеҠЎеҷЁеҗ„дёӘзӣ®еҪ•пјҢеҸҜж №жҚ®ж–Ү件еӨ№еҶ…ж–Ү件еҲ—иЎЁж—¶й—ҙиҝӣиЎҢжҺ’еәҸпјҢжҹҘжүҫеҸҜз–‘ж–Ү件гҖӮ

dгҖҒеӣһ收з«ҷгҖҒжөҸи§ҲеҷЁдёӢиҪҪзӣ®еҪ•гҖҒжөҸи§ҲеҷЁеҺҶеҸІи®°еҪ•

eгҖҒдҝ®ж”№ж—¶й—ҙеңЁеҲӣе»әж—¶й—ҙд№ӢеүҚзҡ„дёәеҸҜз–‘ж–Ү件

(2)еҸ‘зҺ°дёҖдёӘWEBSHELLжҲ–иҝңжҺ§жңЁй©¬зҡ„еҲӣе»әж—¶й—ҙпјҢеҰӮдҪ•жүҫеҮәеҗҢдёҖж—¶й—ҙиҢғеӣҙеҶ…еҲӣе»әзҡ„ж–Ү件?

жЈҖжҹҘж–№жі•пјҡ

aгҖҒеҲ©з”Ё Registry Workshop жіЁеҶҢиЎЁзј–иҫ‘еҷЁзҡ„жҗңзҙўеҠҹиғҪпјҢеҸҜд»ҘжүҫеҲ°жңҖеҗҺеҶҷе…Ҙж—¶й—ҙеҢәй—ҙзҡ„ж–Ү件гҖӮ

bгҖҒеҲ©з”Ёи®Ўз®—жңәиҮӘеёҰж–Ү件жҗңзҙўеҠҹиғҪпјҢжҢҮе®ҡдҝ®ж”№ж—¶й—ҙиҝӣиЎҢжҗңзҙўгҖӮ

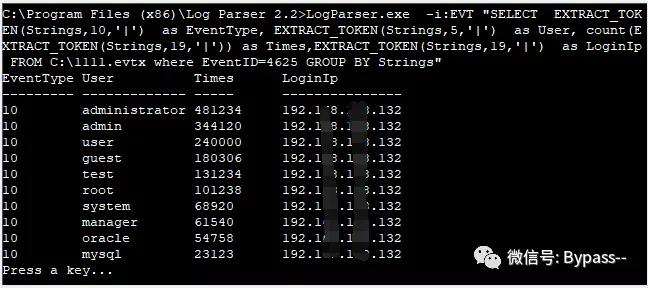

(1)жЈҖжҹҘзі»з»ҹе®үе…Ёж—Ҙеҝ—

дёҖиҲ¬жқҘиҜҙпјҢеҸҜд»ҘйҖҡиҝҮжЈҖжҹҘWindowsе®үе…Ёж—Ҙеҝ—жқҘиҺ·жӮүиҙҰеҸ·зҷ»еҪ•жғ…еҶөпјҢжҜ”еҰӮжҲҗеҠҹ/еӨұиҙҘзҡ„ж¬Ўж•°гҖӮ

LogParser.exe -i:EVT –o:DATAGRID "SELECT EXTRACT_TOKEN(Strings,10,'|') as EventType, EXTRACT_TOKEN(Strings,5,'|') as user, count(EXTRACT_TOKEN(Strings,19,'|')) as Times,EXTRACT_TOKEN(Strings,19,'|') as LoginIp FROM F:\security.evtx where EventID=4625 GROUP BY Strings"

(2)еҺҶеҸІе‘Ҫд»Өи®°еҪ•

й«ҳзүҲжң¬Powershellдјҡи®°еҪ•PowerShellзҡ„е‘Ҫд»ӨпјҢжүҖжңүзҡ„PowerShellе‘Ҫд»Өе°ҶдјҡдҝқеӯҳеңЁеӣәе®ҡдҪҚзҪ®пјҡ

%appdata%\Microsoft\Windows\PowerShell\PSReadline\ConsoleHost_history.txt

жҹҘзңӢPowerShellеҺҶеҸІи®°еҪ•пјҡ

Get-Content (Get-PSReadlineOption).HistorySavePath

й»ҳи®ӨPowershell v5ж”ҜжҢҒ,Powershell v3е’ҢPowershell v4пјҢйңҖиҰҒе®үиЈ…Get-PSReadlineOptionеҗҺжүҚеҸҜд»ҘдҪҝз”ЁгҖӮ

ж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒе…ідәҺвҖңWindowsжңҚеҠЎеҷЁеҰӮдҪ•е®һзҺ°е…ҘдҫөжҺ’жҹҘвҖқиҝҷзҜҮж–Үз« е°ұеҲҶдә«еҲ°иҝҷйҮҢдәҶпјҢеёҢжңӣд»ҘдёҠеҶ…е®№еҸҜд»ҘеҜ№еӨ§е®¶жңүдёҖе®ҡзҡ„её®еҠ©пјҢи®©еӨ§е®¶еҸҜд»ҘеӯҰеҲ°жӣҙеӨҡзҹҘиҜҶпјҢеҰӮжһңи§үеҫ—ж–Үз« дёҚй”ҷпјҢеҸҜд»ҘжҠҠе®ғеҲҶдә«еҮәеҺ»и®©жӣҙеӨҡзҡ„дәәзңӢеҲ°еҗ§пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ