这篇文章给大家介绍Windows系统中怎么使用Defeat-Defender禁用安全策略,内容非常详细,感兴趣的小伙伴们可以参考借鉴,希望对大家能有所帮助。

工具使用

将该项目克隆至本地之后,打开项目根目录中的Defeat-Defender.bat,然后编辑下面这行数据,并将直接URL替换为托管我们Payload的URL地址:

https://github.com/swagkarna/Defeat-Defender/blob/93823acffa270fa707970c0e0121190dbc3eae89/Defeat-Defender.bat#L72

接下来,运行“run.vbs”脚本,此时脚本将会要求获取管理员权限。如果授予脚本管理员权限的话,该脚本将会在后台静默运行,不会弹出任何命令行窗口。

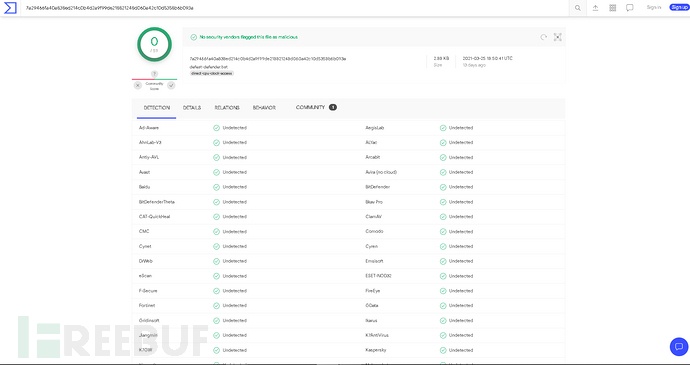

获取到管理员权限之后,Defeat-Defender将会禁用掉下列Windows安全防护机制:

PUAProtection

样本自动提交

Windows防火墙

Windows Smart Screen(永久)

禁用快速扫描

在Defender设置中添加exe文件后缀至排除项

禁用勒索软件保护

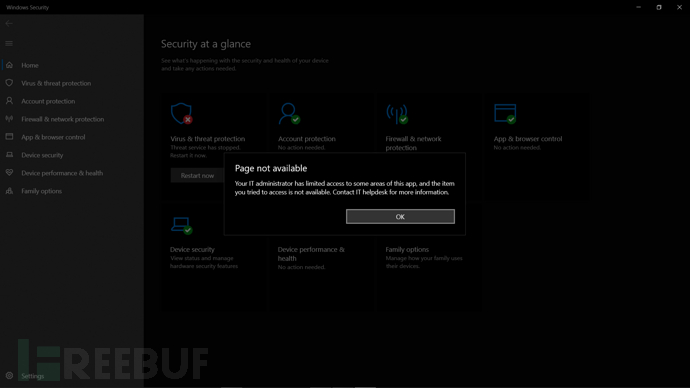

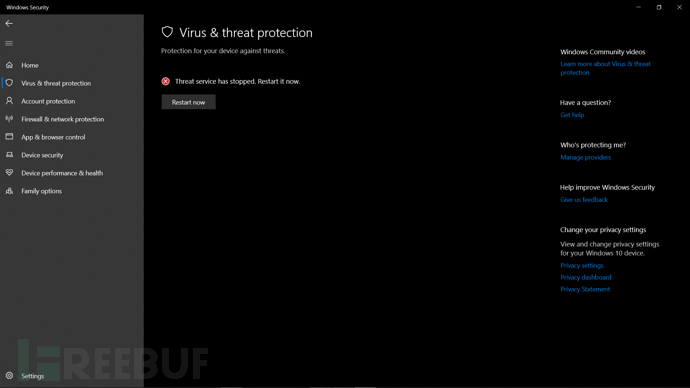

近期,Windows推出了一种名为“篡改保护”的新功能。这个功能可以防止禁用实时保护以及使用PowerShell或CMD修改Defender注册表项的行为。如果需要禁用实时保护,则需要用户手动执行。但我们这里使用了NSudo来禁用实时保护功能,这样可以避免触发Windows Defender的警报。

批处理文件执行之后,它将会要求获取管理员权限。在拿到管理员权限之后,它将会开始禁用Windows Defender实时保护功能、Windows防火墙和SmartScreen,并从远程服务器下载我们的后门程序,然后将后门存储至系统的启动目录之中。该后门在下载完成之后便会立刻运行,并随目标操作系统的启动而启动。

如果你想要禁用Defender SmartScreen的话,请直接执行Smart Screen.bat文件。

关于Windows系统中怎么使用Defeat-Defender禁用安全策略就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。