《报告参考》

(1)新的Loki变体通过PDF文件传播

https://www.fortinet.com/blog/threat-research/new-loki-variant-being-spread-via-pdf-file.html

(2)新的Fareit变种分析

https://www.fortinet.com/blog/threat-research/new-fareit-variant-analysis.html

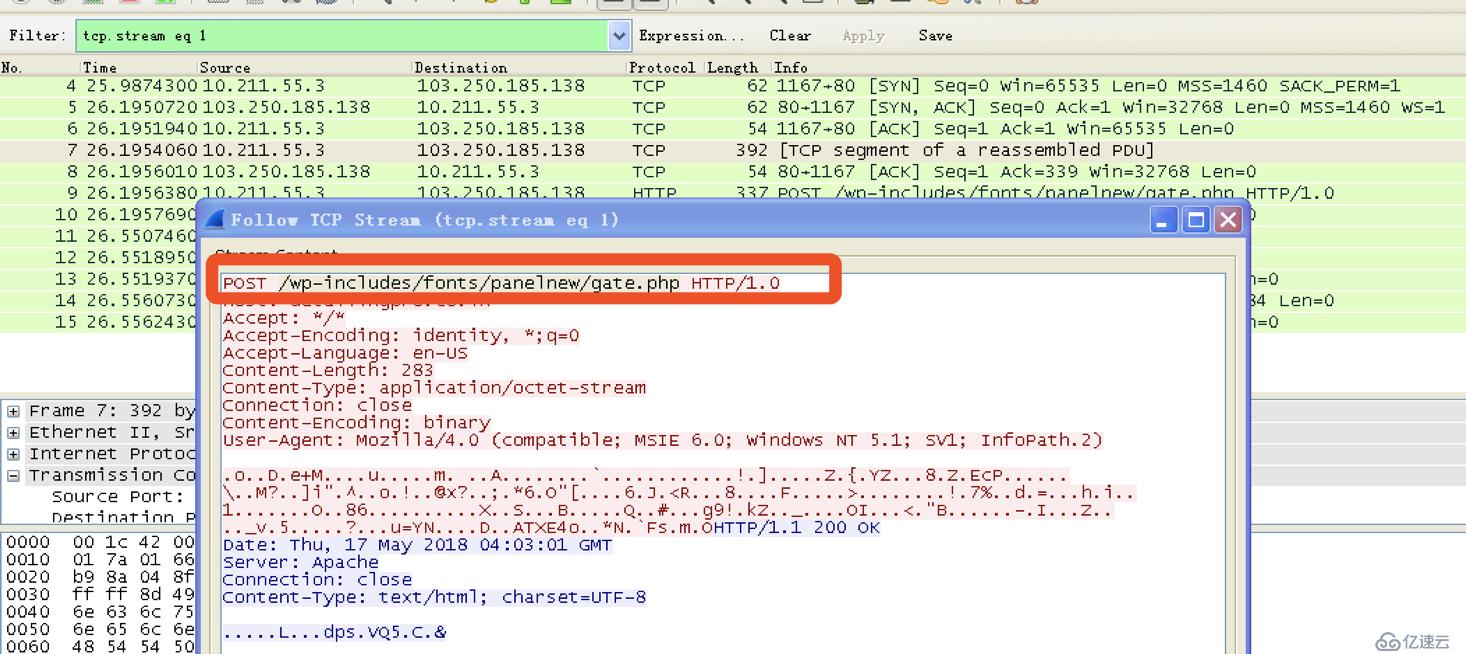

网络C&C特征:/gate.php

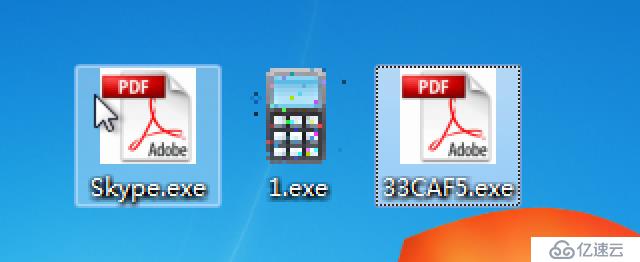

外部形态:

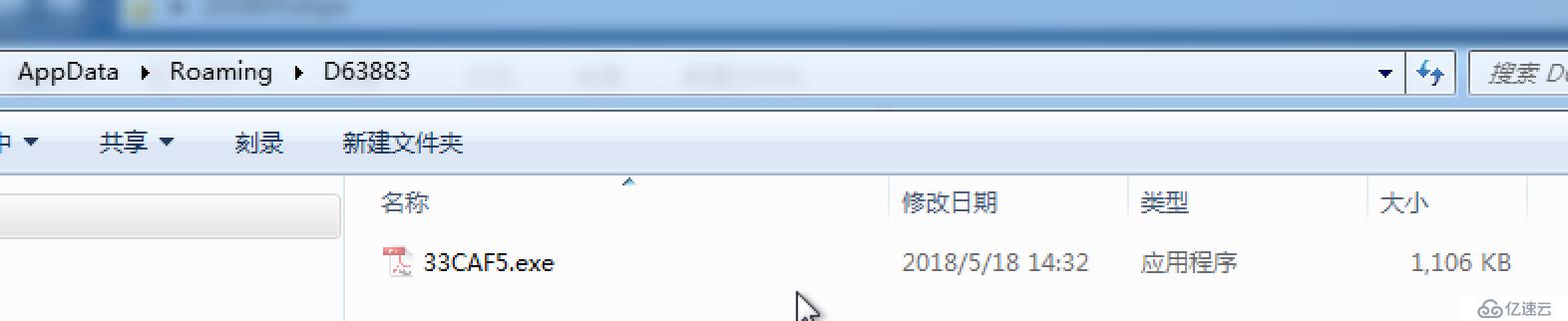

病毒第一次释放路径:C:\Users\XX\AppData\Roaming

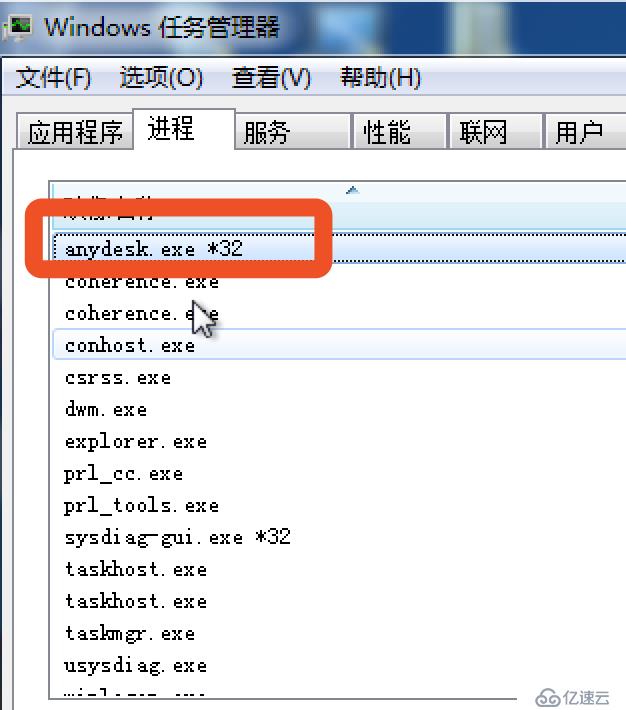

病毒进程:anydesk.exe

释放病毒名:33CAF5.exe

具有隐藏文件属性

释放的copy目录:

C:\Users\xx\AppData\Roaming\Microsoft\Skype.exe

取到的各文件基本信息:

Desktop\33CAF5.exe

大小: 430080 bytes

文件版本:5.06.0006

修改时间: 2018年4月25日, 8:45:05

MD5: 6C1E5DA8CF6A810F6B0F581FB9808EA7

SHA1: 1F32DFD05102052EB632D9809DA42CFDE6C2369B

CRC32: 676C4584

Desktop\33CAF5\33CAF5.exe

大小: 1132544 bytes

修改时间: 2018年5月18日, 14:32:51

MD5: 39D444AC90BD7C1D16A18AE2F5DBAD04

SHA1: E98E064B0DB36C11A99A153AD74F6BF51BF478DA

CRC32: 7D518DEE

Desktop\anydesk\anydesk.exe

大小: 1132544 bytes

修改时间: 2018年5月18日, 14:32:51

MD5: 39D444AC90BD7C1D16A18AE2F5DBAD04

SHA1: E98E064B0DB36C11A99A153AD74F6BF51BF478DA

CRC32: 7D518DEE

注册表键值存有网络信息:

HKEY_LOCAL_MACHINE\http://bs-shipmanaqement.com/albert/anel/five/fre[.]php

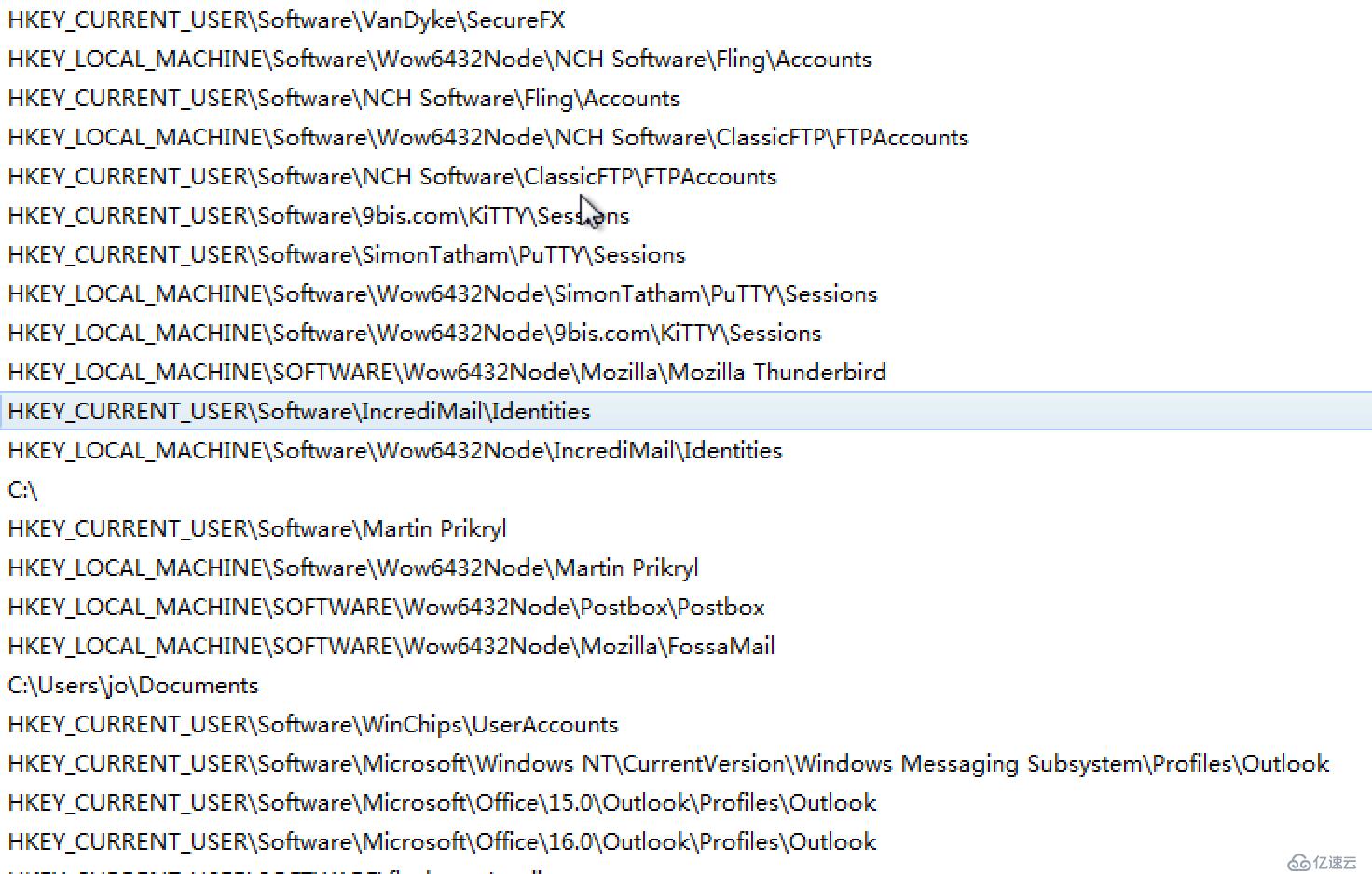

通过注册表获取账户密码信息

1 窃密软件

2 通过注册表获取软件安装

3 读取密码文件在内存中搜索用户名密码

4 连接网络发送数据

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。