利用Tomcat管理台默认口令漏洞,上传***文件,获得目标主机webshell。

Tomcat 管理台安装好后需要及时修改默认管理账户,并杜绝弱口令,成功登陆者可以部署任意web应用,包括webshell。

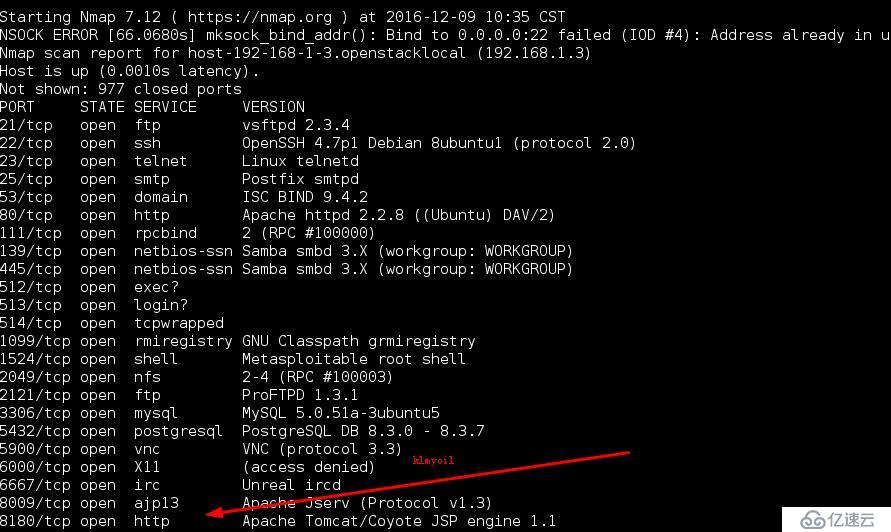

一、利用nmap工具扫描目标主机

1.1使用nmap命令对目标主机进行扫描。单击桌面空白处,右键菜单选择“在终端中打开”。

1.2在终端中输入命令“nmap –sV 192.168.1.3”,对目标主机进行端口扫描,发现开放8081端口并且运行着ApacheTomcat/CoyoteJSP engine1.1。

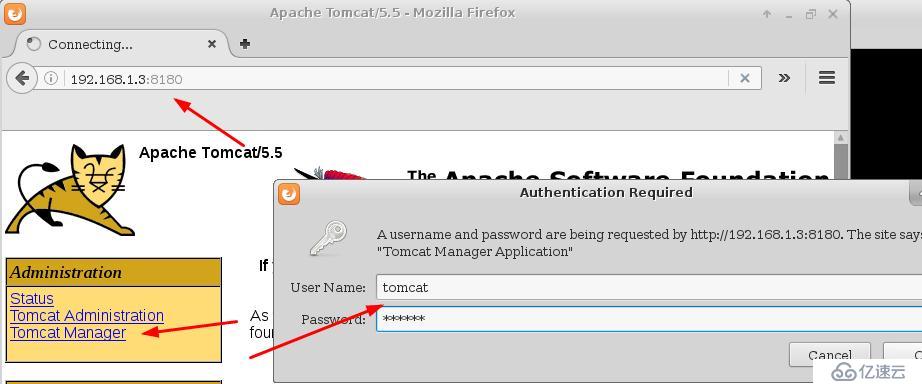

1.3在浏览器地址栏中输入`http://192.168.1.3:8180,打开tomcat页面,单击“Tomcat Manager”,`打开后台管理页面。

1.4在弹出的对话框中,输入默认的账户tomcat,密码tomcat,单击”ok”。

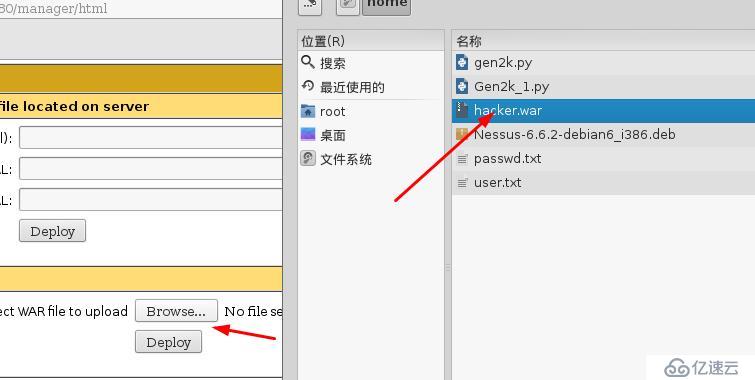

1.5单击“Browse”按钮,在目录“/home/” 下选择hacker.war文件。

1.6单击“Deploy”按钮,上传***,生成/hacker的目录。

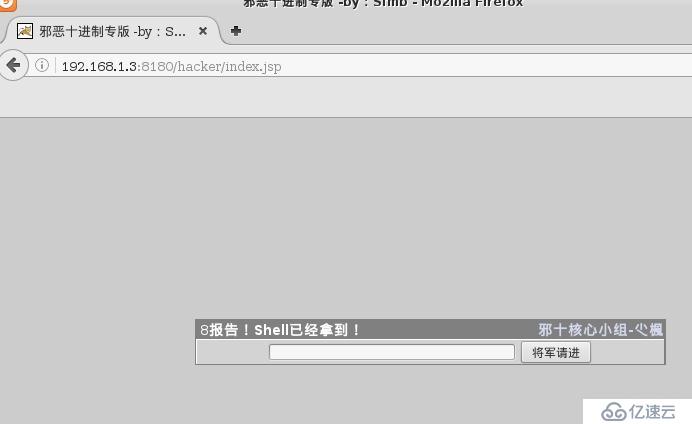

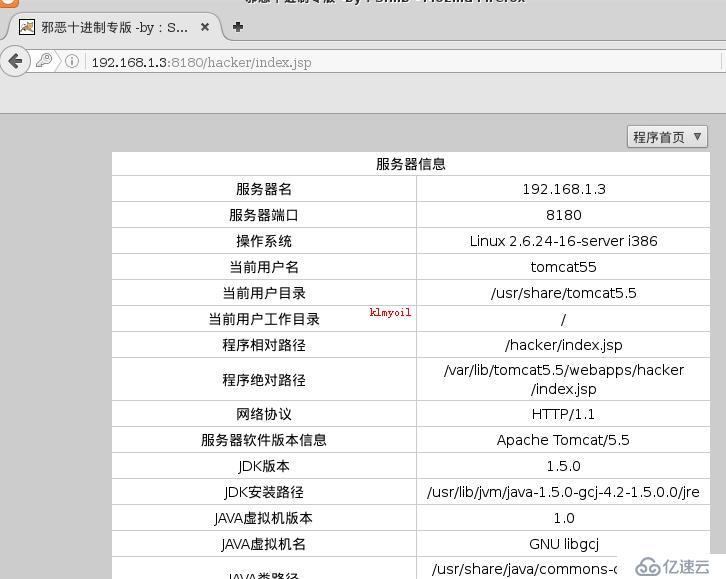

1.7在地址栏中输入`http://192.168.1.3:8180/hacker/index.jsp,`webshell密码“87966550”,登陆webshell。

1.8浏览器跳转到***首页。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。