这篇文章将为大家详细讲解有关怎么分析FasterXML/jackson-databind 远程代码执行漏洞,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

2020年02月21日, 360CERT监测到jackson-databind为一例新的反序列化利用链申请了漏洞编号CVE-2020-8840。

jackson-databind 是隶属 FasterXML 项目组下的JSON处理库。

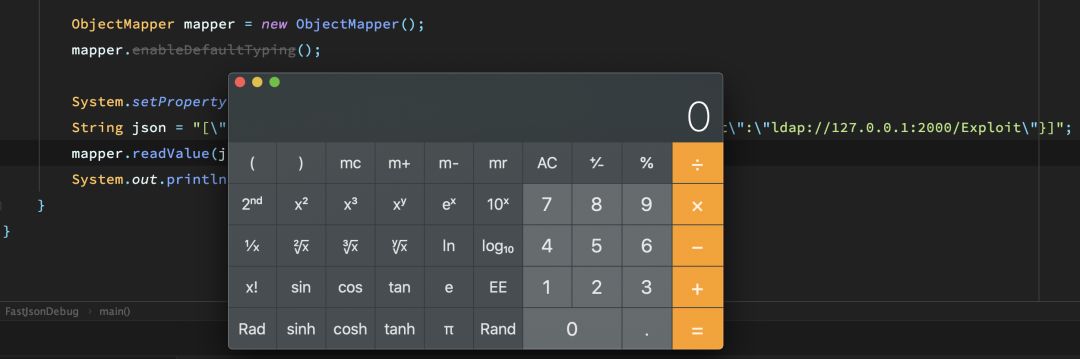

该漏洞影响jackson-databind对 JSON 文本的处理流程。攻击者利用特制的请求可以触发远程代码执行,攻击成功可获得服务器的控制权限(Web服务等级)。

360CERT对该漏洞进行评定

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 中危 |

| 影响面 | 一般 |

360CERT建议广大用户及时更新jackson-databind版本。做好资产 自查/自检/预防 工作,以免遭受攻击。

jackson-databind 2.0.0 ~ 2.9.10.2

升级 jackson-databind 至

2.9.10.3

2.8.11.5

2.10.x

同时 360CERT 强烈建议排查项目中是否使用 xbean-reflect。该次漏洞的核心原因是xbean-reflect 中存在特殊的利用链允许用户触发JNDI远程类加载操作。将xbean-reflect移除可以缓解漏洞所带来的影响。

在处理JSON内容时触发代码执行。

同时jackson-databind被多个项目依赖,易被用户忽略。360CERT 建议用户遵从修复建议进行逐一排查。

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞/事件 进行监测,请用户联系相关产品区域负责人获取对应产品。

360AISA基于360海量安全大数据和实战经验训练的模型,进行全流量威胁检测,实现实时精准攻击告警,还原攻击链。

目前产品具备该漏洞/攻击的实时检测能力。

关于怎么分析FasterXML/jackson-databind 远程代码执行漏洞就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://my.oschina.net/u/4600927/blog/4565579