这期内容当中小编将会给大家带来有关在linux情况下如何进行tomcat安全配置,文章内容丰富且以专业的角度为大家分析和叙述,阅读完这篇文章希望大家可以有所收获。

安装完tomcat后,删除$CATALINA_HOME/webapps下默认的所有目录文件 rm -rf /srv/apache-tomcat/webapps/*

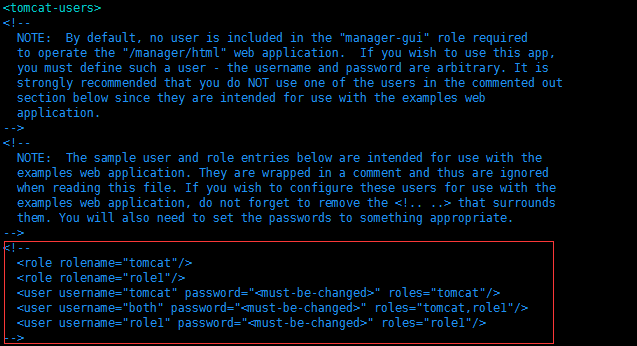

如果不需要通过web部署应用,建议注释或删除tomcat-users.xml下用户权限相关配置

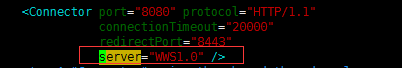

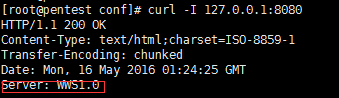

修改$CATALINA_HOME/conf/server.xml,在Connector节点添加server字段,示例如下

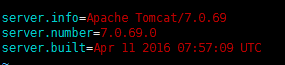

修改$CATALINA_HOME/lib/catalina.jar::org/apache/catalina/util/ServerInfo.properties 默认情况下如图

用户可自定义修改server.info字段和server.number字段,示例修改如下图所示。

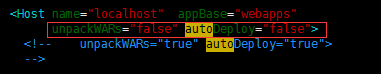

如果不需要自动部署,建议关闭自动部署功能。

在$CATALINA_HOME/conf/server.xml中的host字段,修改unpackWARs="false" autoDeploy="false"。

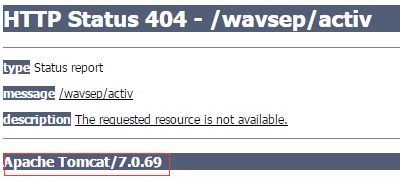

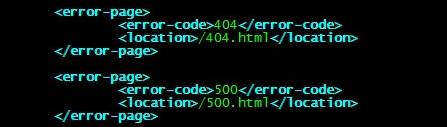

修改web.xml,自定义40x、50x等容错页面,防止信息泄露。

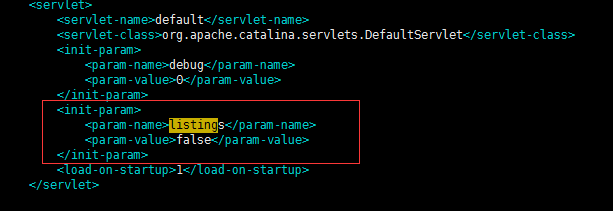

修改web.xml

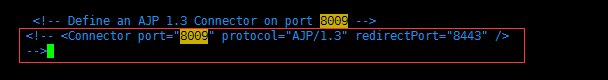

AJP是为 Tomcat 与 HTTP 服务器之间通信而定制的协议,能提供较高的通信速度和效率。

如果tomcat前端放的是apache的时候,会使用到AJP这个连接器。

前端如果是由nginx做的反向代理的话可以不使用此连接器,因此需要注销掉该连接器。

tomcat以非root权限启动,应用部署目录权限和tomcat服务启动用户分离,比如tomcat以tomcat用户启动,而部署应用的目录设置为nobody用户750。

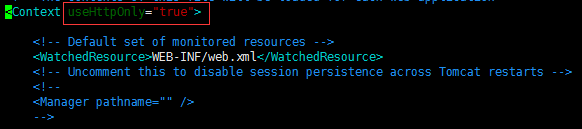

修改$CATALINA_HOME/conf/context.xml,添加

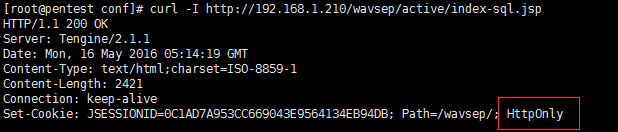

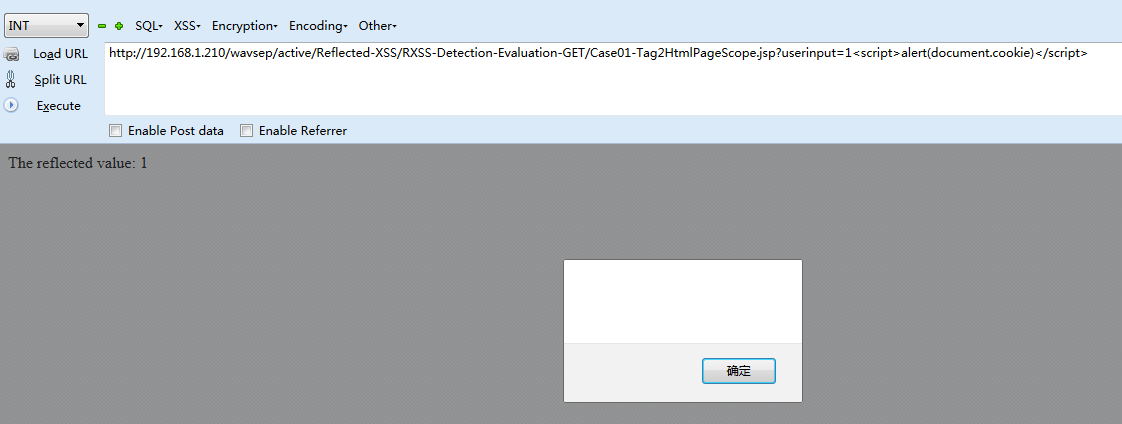

测试结果

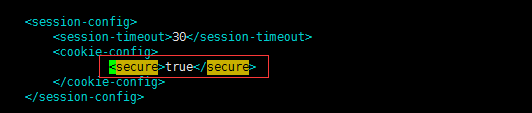

配置cookie的secure属性,在web.xml中sesion-config节点配置cooker-config,此配置只允许cookie在加密方式下传输。

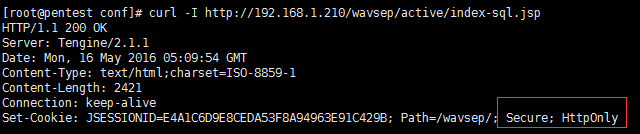

测试结果

上述就是小编为大家分享的在linux情况下如何进行tomcat安全配置了,如果刚好有类似的疑惑,不妨参照上述分析进行理解。如果想知道更多相关知识,欢迎关注亿速云行业资讯频道。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。