жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

д»ҠеӨ©е°Ҹзј–з»ҷеӨ§е®¶еҲҶдә«дёҖдёӢJava JWTеҰӮдҪ•е®һзҺ°и·Ёеҹҹиә«д»ҪйӘҢиҜҒзҡ„зӣёе…ізҹҘиҜҶзӮ№пјҢеҶ…е®№иҜҰз»ҶпјҢйҖ»иҫ‘жё…жҷ°пјҢзӣёдҝЎеӨ§йғЁеҲҶдәәйғҪиҝҳеӨӘдәҶи§Јиҝҷж–№йқўзҡ„зҹҘиҜҶпјҢжүҖд»ҘеҲҶдә«иҝҷзҜҮж–Үз« з»ҷеӨ§е®¶еҸӮиҖғдёҖдёӢпјҢеёҢжңӣеӨ§е®¶йҳ…иҜ»е®ҢиҝҷзҜҮж–Үз« еҗҺжңүжүҖ收иҺ·пјҢдёӢйқўжҲ‘们дёҖиө·жқҘдәҶи§ЈдёҖдёӢеҗ§гҖӮ

JWT(JSON Web Token)жҳҜзӣ®еүҚжөҒиЎҢзҡ„и·Ёеҹҹи®ӨиҜҒи§ЈеҶіж–№жЎҲпјҢжҳҜдёҖдёӘејҖж”ҫж ҮеҮҶ(RFC 7519),е®ғе®ҡд№үдәҶдёҖз§Қзҙ§еҮ‘зҡ„гҖҒиҮӘеҢ…еҗ«зҡ„ж–№ејҸпјҢз”ЁдәҺдҪңдёәJSONеҜ№иұЎеңЁеҗ„ж–№д№Ӣй—ҙе®үе…Ёең°дј иҫ“дҝЎжҒҜгҖӮиҜҘдҝЎжҒҜеҸҜд»Ҙиў«йӘҢиҜҒе’ҢдҝЎд»»пјҢеӣ дёәе®ғжҳҜж•°еӯ—зӯҫеҗҚзҡ„гҖӮ

JWTжҳҜз”ұеӨҙйғЁ(header)гҖҒиҪҪиҚ·(payload)гҖҒзӯҫиҜҒ(signature)дёүж®өдҝЎжҒҜжһ„жҲҗзҡ„пјҢе°Ҷдёүж®өдҝЎжҒҜж–Үжң¬з”Ё"."иҝһжҺҘеңЁдёҖиө·е°ұжһ„жҲҗдәҶJWTеӯ—з¬ҰдёІгҖӮ

дҫӢеҰӮпјҡ

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.

SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

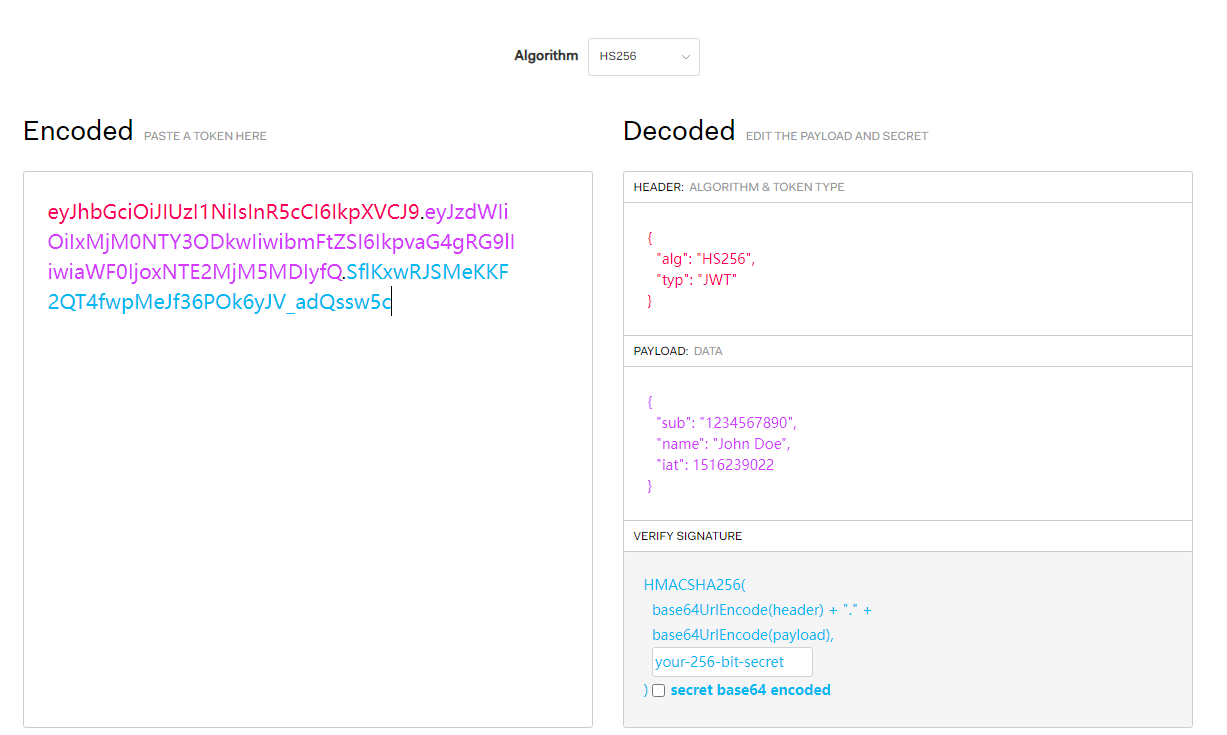

дҪҝз”ЁеңЁзәҝж ЎйӘҢе·Ҙе…·(https://jwt.io/)е°ҶдёҠиҝ°TokenиҝӣиЎҢи§Јз Ғе°ұеҸҜд»ҘзңӢеҲ°ж•°жҚ®пјҢеҰӮдёӢеӣҫжүҖзӨә

JWTзҡ„еӨҙйғЁжүҝиҪҪдёӨйғЁеҲҶдҝЎжҒҜпјҡ

(1)еЈ°жҳҺзұ»еһӢпјҡиҝҷйҮҢдё»иҰҒжҳҜJWTгҖӮ

(2)еЈ°жҳҺеҠ еҜҶз®—жі•пјҡйҖҡеёёзӣҙжҺҘдҪҝз”ЁHMAC SHA256гҖӮ

дҫӢеҰӮпјҡ

{

"alg": "HS256",

"typ": "JWT"

}algеұһжҖ§иЎЁзӨәзӯҫеҗҚжүҖдҪҝз”Ёзҡ„з®—жі•пјӣ

JWTзӯҫеҗҚй»ҳи®Өзҡ„з®—жі•дёәHMAC SHA256;

algеұһжҖ§еҖјHS256е°ұжҳҜHMAC SHA256з®—жі•пјӣ

typeеұһжҖ§иЎЁзӨәд»ӨзүҢзұ»еһӢпјҢиҝҷйҮҢжҳҜJWTгҖӮ

иҪҪиҚ·жҳҜJWTзҡ„дё»дҪ“пјҢеҗҢж ·д№ҹжҳҜдёҖдёӘJSONеҜ№иұЎгҖӮиҪҪиҚ·еҢ…еҗ«дёүдёӘйғЁеҲҶпјҡ

(1)ж ҮеҮҶдёӯзҡ„еЈ°жҳҺ(Registered Claims):дёҖз»„йў„е®ҡд№үзҡ„еЈ°жҳҺпјҢдёҚжҳҜејәеҲ¶зҡ„пјҢдҪҶжҳҜжҺЁиҚҗгҖӮ

iss(issuer)пјҡJWTзӯҫеҸ‘иҖ…

sub(subject):JWTзҙўжүҖйқўеҗ‘зҡ„з”ЁжҲ·

aud(audience):жҺҘ收JWTзҡ„дёҖж–№

exp(expiration):JWTзҡ„иҝҮжңҹж—¶й—ҙпјҢеҝ…йЎ»иҰҒеӨ§дәҺзӯҫеҸ‘ж—¶й—ҙгҖӮ

nbf(not before):е®ҡд№үдәҶеҶҚд»Җд№Ҳж—¶й—ҙд№ӢеүҚиҜҘJWTйғҪжҳҜдёҚеҸҜз”Ёзҡ„гҖӮ

iat(issued at):JWTзҡ„еҸ‘еёғж—¶й—ҙпјҢUNIXж—¶й—ҙжҲігҖӮ

jti(JWT ID):JWTзҡ„е”ҜдёҖIDзј–еҸ·гҖӮ

(2)е…¬е…ұзҡ„еЈ°жҳҺпјҡеҸҜд»Ҙж·»еҠ д»»ж„ҸдҝЎжҒҜпјҢдёҖиҲ¬ж·»еҠ з”ЁжҲ·зҡ„зӣёе…ідҝЎжҒҜжҲ–е…¶д»–дёҡеҠЎйңҖиҰҒзҡ„еҝ…иҰҒдҝЎжҒҜпјҢдҪҶдёҚе»әи®®ж·»еҠ ж•Ҹж„ҹдҝЎжҒҜгҖӮ

(3)з§Ғжңүзҡ„еЈ°жҳҺпјҡжҸҗдҫӣиҖ…е’Ңж¶Ҳиҙ№иҖ…жүҖе…ұеҗҢе®ҡд№үзҡ„еЈ°жҳҺпјҢдёҖиҲ¬дёҚе»әи®®еӯҳж”ҫж•Ҹж„ҹдҝЎжҒҜгҖӮ

JWTзҡ„第дёүйғЁеҲҶжҳҜдёҖдёӘзӯҫиҜҒдҝЎжҒҜпјҢз”ұдёүйғЁеҲҶз»„жҲҗпјҡheader(base64еҗҺзҡ„)гҖҒpayload(base64еҗҺзҡ„)гҖҒsecret(еҜҶй’ҘпјҢйңҖиҰҒдҝқеӯҳеҘҪ)гҖӮ

дҫӢеҰӮпјҡ

HMACSHA256(base64UrlEncode(header)+"."+base64UrlEncode(payload),secret)

зӯҫеҗҚз”ЁдәҺйӘҢиҜҒж¶ҲжҒҜеҶҚдј йҖ’иҝҮзЁӢдёӯжңүжІЎжңүиў«жӣҙж”№пјҢ并且еҜ№дәҺдҪҝз”Ёз§Ғй’ҘзӯҫеҗҚзҡ„TokenиҝҳеҸҜд»ҘйӘҢиҜҒJWTзҡ„еҸ‘йҖҒж–№жҳҜеҗҰдёәе®ғжүҖиҜҙзҡ„еҸ‘йҖҒж–№гҖӮ

secretжҳҜдҝқеӯҳеңЁжңҚеҠЎз«Ҝзҡ„пјҢJWTзҡ„зӯҫеҸ‘з”ҹжҲҗд№ҹжҳҜеңЁжңҚеҠЎз«Ҝзҡ„пјҢsecretе°ұжҳҜз”ЁжқҘиҝӣиЎҢJWTзҡ„зӯҫеҸ‘е’ҢйӘҢиҜҒзҡ„пјҢжүҖд»ҘsecretжҳҜжңҚеҠЎз«Ҝзҡ„з§Ғй’ҘпјҢеңЁд»»дҪ•еңәжҷҜйғҪдёҚеә”иҜҘжөҒйңІеҮәеҺ»гҖӮ

JWTзҡ„еҺҹеҲҷжҳҜеңЁжңҚеҠЎеҷЁиә«д»ҪйӘҢиҜҒд№ӢеҗҺпјҢе°Ҷз”ҹжҲҗдёҖдёӘJSONеҜ№иұЎе№¶е°Ҷе…¶еҸ‘йҖҒеӣһз”ЁжҲ·пјҢеҰӮдёӢжүҖзӨәгҖӮ

{

"sub": "1234567890",

"name": "Helen",

"admin": true

}д№ӢеҗҺпјҢеҪ“з”ЁжҲ·дёҺжңҚеҠЎеҷЁйҖҡдҝЎж—¶пјҢе®ўжҲ·еңЁиҜ·жұӮдёӯеҸ‘еӣһJSONеҜ№иұЎгҖӮжңҚеҠЎеҷЁд»…дҫқиө–дәҺиҝҷдёӘJSONеҜ№иұЎжқҘж ҮиҜҶз”ЁжҲ·гҖӮдёәдәҶйҳІжӯўз”ЁжҲ·зҜЎж”№ж•°жҚ®пјҢжңҚеҠЎеҷЁе°ҶеңЁз”ҹжҲҗеҜ№иұЎж—¶ж·»еҠ зӯҫеҗҚгҖӮ

жңҚеҠЎеҷЁдёҚдҝқеӯҳд»»дҪ•дјҡиҜқж•°жҚ®пјҢеҚіжңҚеҠЎеҷЁеҸҳдёәж— зҠ¶жҖҒпјҢдҪҝе…¶жӣҙе®№жҳ“жү©еұ•гҖӮ

е®ўжҲ·з«ҜжҺҘ收жңҚеҠЎеҷЁиҝ”еӣһзҡ„JWTпјҢе°Ҷе…¶еӯҳеӮЁеңЁCookieжҲ–localStorageдёӯгҖӮ

жӯӨеҗҺпјҢе®ўжҲ·з«Ҝе°ҶеңЁдёҺжңҚеҠЎеҷЁдәӨдә’дёӯйғҪдјҡеёҰJWTгҖӮеҰӮжһңе°Ҷе®ғеӯҳеӮЁеңЁCookieдёӯпјҢе°ұеҸҜд»ҘиҮӘеҠЁеҸ‘йҖҒпјҢдҪҶжҳҜдёҚдјҡи·ЁеҹҹпјҢеӣ жӯӨдёҖиҲ¬жҳҜе°Ҷе®ғж”ҫе…ҘHTTPиҜ·жұӮзҡ„Header Authorizationеӯ—ж®өдёӯгҖӮеҪ“и·Ёеҹҹж—¶пјҢд№ҹеҸҜд»Ҙе°ҶJWTиў«ж”ҫзҪ®дәҺPOSTиҜ·жұӮзҡ„ж•°жҚ®дё»дҪ“дёӯгҖӮ

JWTдёҚд»…еҸҜз”ЁдәҺи®ӨиҜҒпјҢиҝҳеҸҜз”ЁдәҺдҝЎжҒҜдәӨжҚўгҖӮе–„з”ЁJWTжңүеҠ©дәҺеҮҸе°‘жңҚеҠЎеҷЁиҜ·жұӮж•°жҚ®еә“зҡ„ж¬Ўж•°гҖӮ

з”ҹдә§зҡ„tokenеҸҜд»ҘеҢ…еҗ«еҹәжң¬дҝЎжҒҜпјҢжҜ”еҰӮidгҖҒз”ЁжҲ·жҳөз§°гҖҒеӨҙеғҸзӯүдҝЎжҒҜпјҢйҒҝе…ҚеҶҚж¬ЎжҹҘеә“

еӯҳеӮЁеңЁе®ўжҲ·з«ҜпјҢдёҚеҚ з”ЁжңҚеҠЎз«Ҝзҡ„еҶ…еӯҳиө„жәҗ

JWTй»ҳи®ӨдёҚеҠ еҜҶпјҢдҪҶеҸҜд»ҘеҠ еҜҶгҖӮз”ҹжҲҗеҺҹе§Ӣд»ӨзүҢеҗҺпјҢеҸҜд»ҘеҶҚж¬ЎеҜ№е…¶иҝӣиЎҢеҠ еҜҶгҖӮ

еҪ“JWTжңӘеҠ еҜҶж—¶пјҢдёҖдәӣз§ҒеҜҶж•°жҚ®ж— жі•йҖҡиҝҮJWTдј иҫ“гҖӮ

JWTзҡ„жңҖеӨ§зјәзӮ№жҳҜжңҚеҠЎеҷЁдёҚдҝқеӯҳдјҡиҜқзҠ¶жҖҒпјҢжүҖд»ҘеңЁдҪҝз”Ёжңҹй—ҙдёҚеҸҜиғҪеҸ–ж¶Ҳд»ӨзүҢжҲ–жӣҙж”№д»ӨзүҢзҡ„жқғйҷҗгҖӮд№ҹе°ұжҳҜиҜҙпјҢдёҖж—ҰJWTзӯҫеҸ‘пјҢеңЁжңүж•ҲжңҹеҶ…е°ҶдјҡдёҖзӣҙжңүж•ҲгҖӮ

JWTжң¬иә«еҢ…еҗ«и®ӨиҜҒдҝЎжҒҜпјҢtokenжҳҜз»ҸиҝҮbase64зј–з ҒпјҢжүҖд»ҘеҸҜд»Ҙи§Јз ҒпјҢеӣ жӯӨtokenеҠ еҜҶеүҚзҡ„еҜ№иұЎдёҚеә”иҜҘеҢ…еҗ«ж•Ҹж„ҹдҝЎжҒҜпјҢдёҖж—ҰдҝЎжҒҜжі„йңІпјҢд»»дҪ•дәәйғҪеҸҜд»ҘиҺ·еҫ—д»ӨзүҢзҡ„жүҖжңүжқғйҷҗгҖӮдёәдәҶеҮҸе°‘зӣ—з”ЁпјҢJWTзҡ„жңүж•ҲжңҹдёҚе®ңи®ҫзҪ®еӨӘй•ҝгҖӮеҜ№дәҺжҹҗдәӣйҮҚиҰҒж“ҚдҪңпјҢз”ЁжҲ·еңЁдҪҝз”Ёж—¶еә”иҜҘжҜҸж¬ЎйғҪиҝӣиЎҢиҝӣиЎҢиә«д»ҪйӘҢиҜҒгҖӮ

дёәдәҶеҮҸе°‘зӣ—з”Ёе’ҢзӘғеҸ–пјҢJWTдёҚе»әи®®дҪҝз”ЁHTTPеҚҸи®®жқҘдј иҫ“д»Јз ҒпјҢиҖҢжҳҜдҪҝз”ЁеҠ еҜҶзҡ„HTTPSеҚҸи®®иҝӣиЎҢдј иҫ“гҖӮ

<dependencies> <!-- JWT--> <dependency> <groupId>io.jsonwebtoken</groupId> <artifactId>jjwt</artifactId> </dependency> </dependencies>

/**

* JWTе·Ҙе…·зұ»

*/

public class JwtHelper {

//иҝҮжңҹж—¶й—ҙ

private static long tokenExpiration = 24*60*60*1000;

//tokenзӯҫеҗҚеҜҶй’Ҙ

private static String tokenSignKey = "123456";

//ж №жҚ®еҸӮж•°з”ҹжҲҗtoken

public static String createToken(Long userId, String userName) {

String token = Jwts.builder()

.setSubject("YYGH-USER")

//и®ҫзҪ®иҝҮжңҹж—¶й—ҙ 30еҲҶй’ҹ

.setExpiration(new Date(System.currentTimeMillis() + tokenExpiration))

//и®ҫзҪ®дё»йўҳдҝЎжҒҜ з”ЁжҲ·idе’Ңз”ЁжҲ·еҗҚз§°

.claim("userId", userId)

.claim("userName", userName)

//зӯҫеҗҚе“ҲеёҢ

.signWith(SignatureAlgorithm.HS512, tokenSignKey)

.compressWith(CompressionCodecs.GZIP)

.compact();

return token;

}

//ж №жҚ®tokenеӯ—з¬ҰдёІеҫ—еҲ°з”ЁжҲ·id

public static Long getUserId(String token) {

if(StringUtils.isEmpty(token)) return null;

Jws<Claims> claimsJws = Jwts.parser().setSigningKey(tokenSignKey).parseClaimsJws(token);

Claims claims = claimsJws.getBody();

Integer userId = (Integer)claims.get("userId");

return userId.longValue();

}

//ж №жҚ®tokenеӯ—з¬ҰдёІеҫ—еҲ°з”ЁжҲ·еҗҚз§°

public static String getUserName(String token) {

if(StringUtils.isEmpty(token)) return "";

Jws<Claims> claimsJws

= Jwts.parser().setSigningKey(tokenSignKey).parseClaimsJws(token);

Claims claims = claimsJws.getBody();

return (String)claims.get("userName");

}

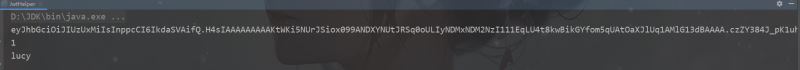

}еҶҷдёӘдё»еҮҪж•°жөӢиҜ•дёӢпјҡ

public static void main(String[] args) {

String token = JwtHelper.createToken(1L, "lucy");

System.out.println(token);

System.out.println(JwtHelper.getUserId(token));

System.out.println(JwtHelper.getUserName(token));

}

зӯҫеҸ‘е’Ңи§ЈжһҗйғҪжІЎй—®йўҳгҖӮ

д»ҘдёҠе°ұжҳҜвҖңJava JWTеҰӮдҪ•е®һзҺ°и·Ёеҹҹиә«д»ҪйӘҢиҜҒвҖқиҝҷзҜҮж–Үз« зҡ„жүҖжңүеҶ…е®№пјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒзӣёдҝЎеӨ§е®¶йҳ…иҜ»е®ҢиҝҷзҜҮж–Үз« йғҪжңүеҫҲеӨ§зҡ„收иҺ·пјҢе°Ҹзј–жҜҸеӨ©йғҪдјҡдёәеӨ§е®¶жӣҙж–°дёҚеҗҢзҡ„зҹҘиҜҶпјҢеҰӮжһңиҝҳжғіеӯҰд№ жӣҙеӨҡзҡ„зҹҘиҜҶпјҢиҜ·е…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ