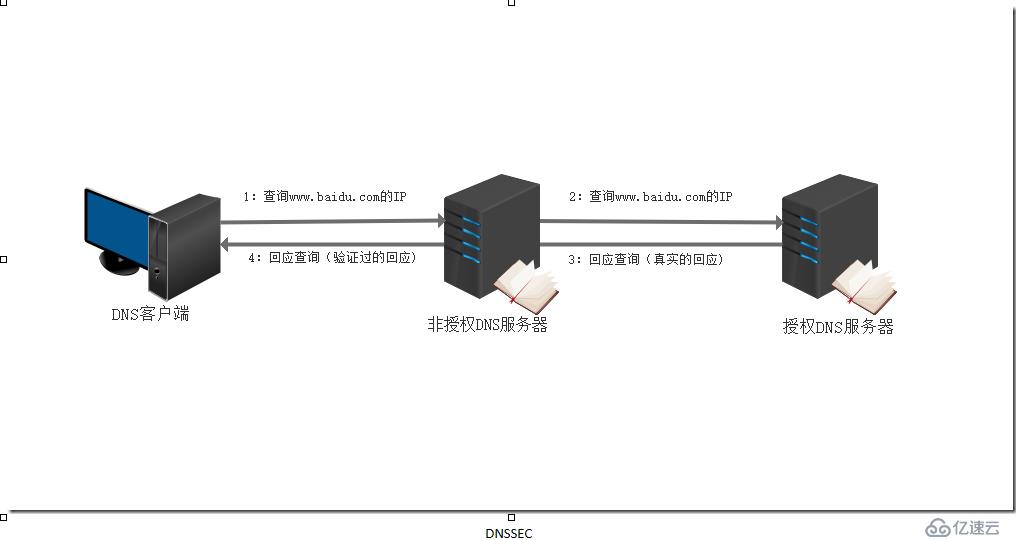

DNSSEC技术可以为DNS服务器之间的通信提供安全性,当DNS服务器从其他DNS服务器收到资源记录消息时,DNS服务器会检查此消息内的记录是否遭到篡改,是否是由真的授权DNS服务器发出的消息,而不是假冒的DNS服务器传送来的。换句话说。DNSSEC技术让DNS客户端所得到的IP地址等资源记录是真实无误的。如下图所示:

DNSSEC通过数字签名与加密密钥来验证DNS服务器的响应是否为真实的,要让DNS服务器具备DNSSEC安全功能,需要针对授权DNS服务器的区域来执行对区域进行签名的动作,之后便可让非授权DNS服务器拥有验证的功能。授权DNS服务器的区域经过签名后,系统会为区域内的每一条资源记录各新建一条RRSIG(资源记录数字签名)记录,授权DNS服务器会将该记录与其RRSIG记录一并传给非授权DNS服务器,非授权DNS服务器利用授权DNS服务器的公钥来验证该条记录是否遭到篡改。

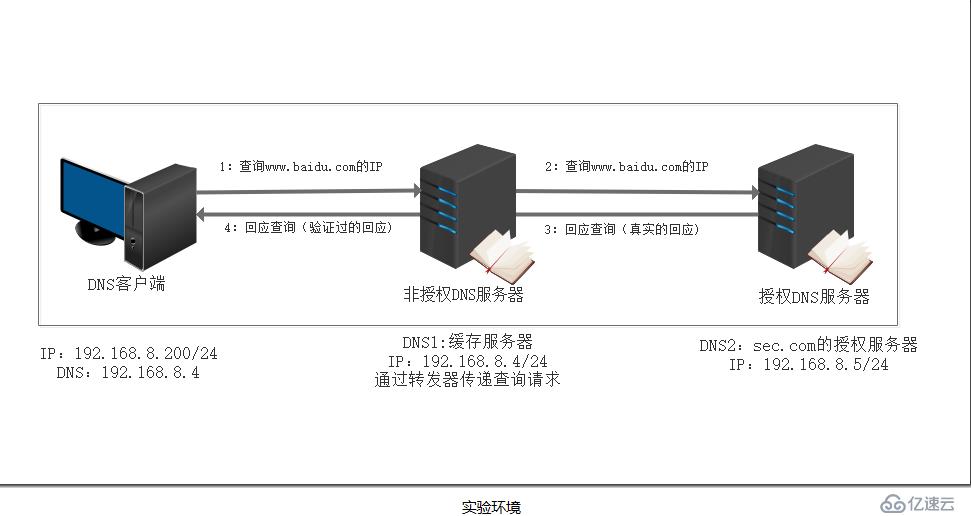

DNSSEC实例演练:实验环境和过程照搬戴有炜老师windows server 2012网络管理与架站书中的内容

实验说明:首先配置好各台主机的IP等参数、将DNS1配置成缓存服务器并设置转发器、在DNS2上建立区域sec.com,添加一条主机记录(www.sec.com----192.168.8.254)以便测试。

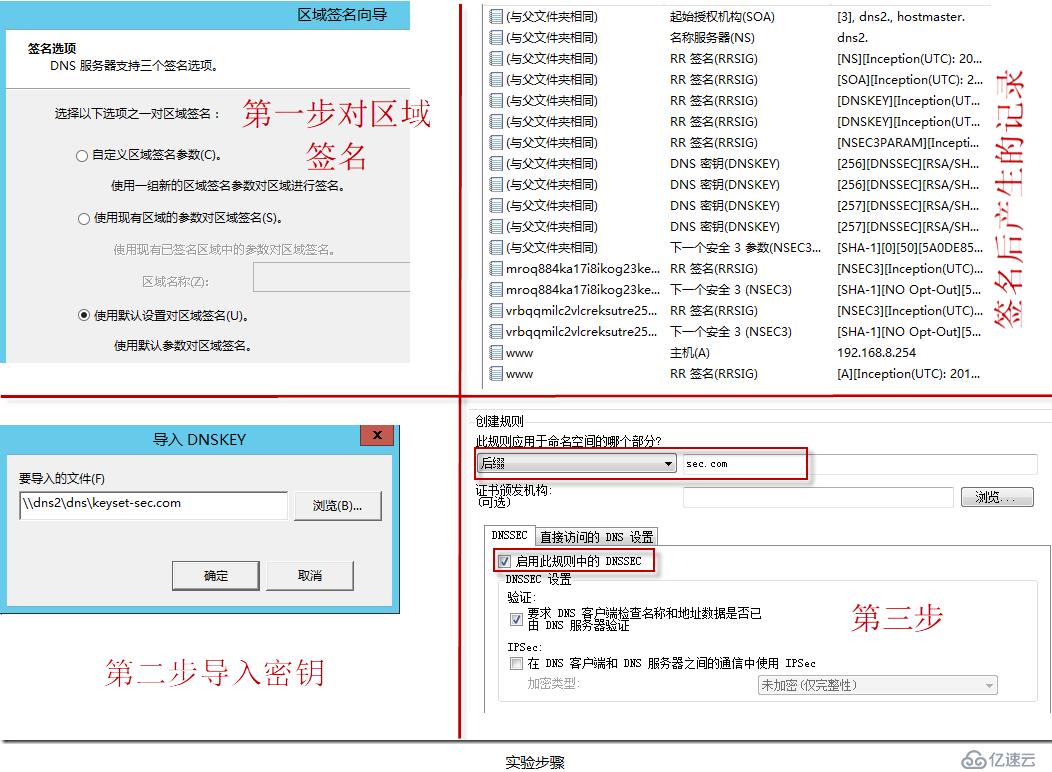

DNSSEC实验步骤:

1.到区域sec.com的授权服务器DNS2上对此区域签名(开启该区域的DNSSEC功能),签名后会产生很多DNSSEC相关的记录,其中就有RRSIG、DNSKEY(密钥)、等

2.到DNS1上导入DNSKEY(DNS2的公钥)

3.到DNS客户端上建立策略来让客户端计算机强制请求DNS1验证从DNS2收到的消息记录(在组策略里面配置)

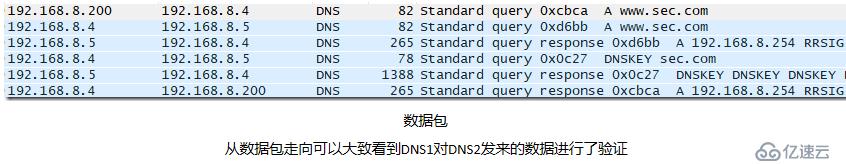

取证数据:对DNS1验证DNS2的数据取证,抓取数据包,如下图:

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。