жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жң¬зҜҮж–Үз« дёәеӨ§е®¶еұ•зӨәдәҶnodejsдёӯеҗ„з§ҚеҠ еҜҶз®—жі•зҡ„е®һзҺ°пјҢеҶ…е®№з®ҖжҳҺжүјиҰҒ并且容жҳ“зҗҶи§ЈпјҢз»қеҜ№иғҪдҪҝдҪ зңјеүҚдёҖдә®пјҢйҖҡиҝҮиҝҷзҜҮж–Үз« зҡ„иҜҰз»Ҷд»Ӣз»ҚеёҢжңӣдҪ иғҪжңүжүҖ收иҺ·гҖӮ

еҠ еҜҶз®—жі•

дёәдәҶдҝқиҜҒж•°жҚ®зҡ„е®үе…ЁжҖ§е’ҢйҳІзҜЎж”№пјҢеҫҲеӨҡж•°жҚ®еңЁдј иҫ“дёӯйғҪиҝӣиЎҢдәҶеҠ еҜҶгҖӮдёҫдёӘеңәжҷҜзҡ„ж —еӯҗпјҢжңҖиҝ‘еҫҲеӨҡзҪ‘з«ҷйғҪеҚҮзә§еҲ° https еҚҸи®®пјҢ https еҚҸи®®е°ұжҳҜдҪҝз”ЁдәҶйқһеҜ№з§°еҠ еҜҶе’ҢhashзӯҫеҗҚпјҢиҝҳжңү github дҪҝз”Ёзҡ„ ssh пјҢд№ҹжҳҜйқһеҜ№з§°еҠ еҜҶгҖӮиҝҳжңүеӨ§йғЁеҲҶзҷ»еҪ•ж—¶еҜҶз ҒйҮҮз”Ёзҡ„ MD5 еҠ еҜҶзӯүзӯүгҖӮ

еҠ еҜҶеҸҜеҲҶдёәдёүеӨ§зұ»пјҢеҜ№з§°еҠ еҜҶе’ҢйқһеҜ№з§°еҠ еҜҶпјҢиҝҳжңүж‘ҳиҰҒз®—жі•пјҢжҲ‘们дёҖдёҖеұ•ејҖгҖӮ

еҜ№з§°еҠ еҜҶ

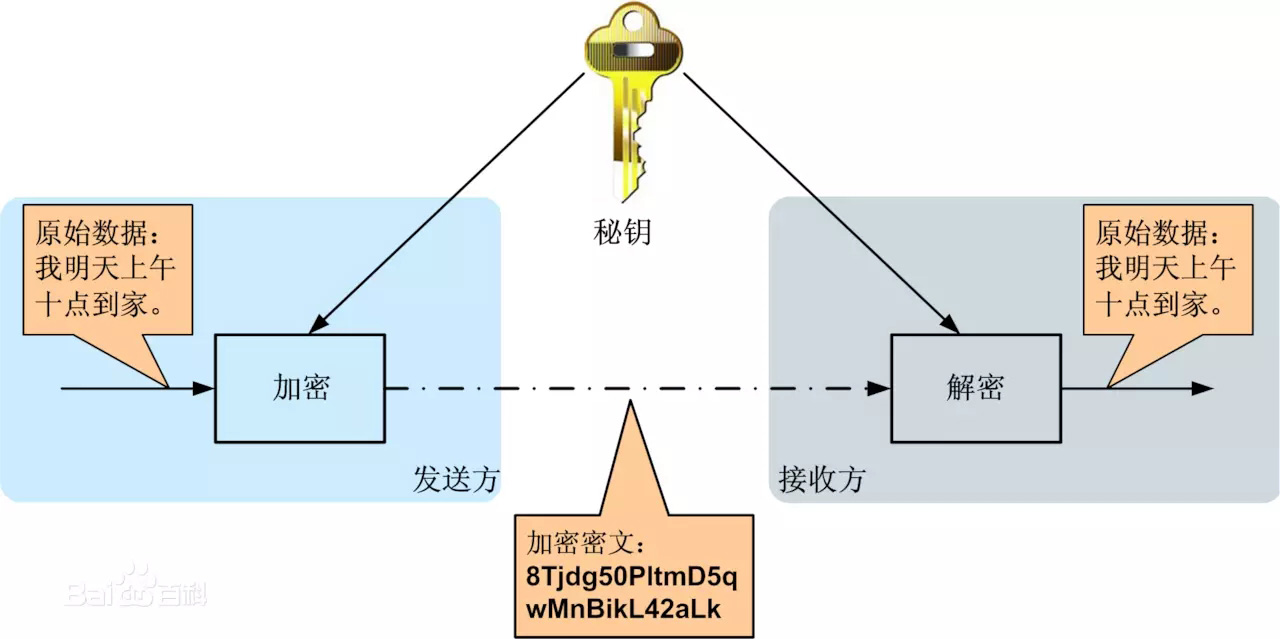

еј•з”Ёзҷҫ科зҡ„жҸҸиҝ°:

йҮҮз”ЁеҚ•й’ҘеҜҶз Ғзі»з»ҹзҡ„еҠ еҜҶж–№жі•пјҢеҗҢдёҖдёӘеҜҶй’ҘеҸҜд»ҘеҗҢж—¶з”ЁдҪңдҝЎжҒҜзҡ„еҠ еҜҶе’Ңи§ЈеҜҶпјҢиҝҷз§ҚеҠ еҜҶж–№жі•з§°дёәеҜ№з§°еҠ еҜҶпјҢд№ҹз§°дёәеҚ•еҜҶй’ҘеҠ еҜҶгҖӮ

еҜ№з§°еҠ еҜҶеҫҲеҘҪзҗҶи§ЈпјҢе°ұеҘҪжҜ”жҲ‘жҠҠжҲ‘家зҡ„й’ҘеҢҷз»ҷдҪ пјҢдҪ иҰҒжқҘжҲ‘家пјҢзӣҙжҺҘз”ЁиҝҷжҠҠй’ҘеҢҷејҖй—Ёе°ұиЎҢгҖӮ

еҜ№з§°еҠ еҜҶзӣ®еүҚдё»жөҒзҡ„жңү AES е’Ң DES пјҢ AES жҳҜж–°дёҖд»Јзҡ„ж ҮеҮҶпјҢйҖҹеәҰеҝ«пјҢе®үе…Ёзә§еҲ«жӣҙй«ҳгҖӮ

AES

AESзҡ„еҠ еҜҶжЁЎејҸжңүдә”з§ҚпјҡCBCгҖҒECBгҖҒCTRгҖҒOCFгҖҒCFB

ECBпјҡз”өеӯҗеҜҶжң¬ж–№ејҸпјҢйңҖиҰҒдёҖдёӘеҜҶй’ҘеҚіеҸҜпјҢзү№зӮ№жҳҜз®ҖеҚ•пјҢеҲ©дәҺ并иЎҢи®Ўз®—гҖӮ

CBCпјҡеҜҶж–ҮеҲҶз»„й“ҫжҺҘж–№ејҸпјҢйҷӨдәҶйңҖиҰҒдёҖдёӘеҜҶй’Ҙд№ӢеӨ–пјҢиҝҳйңҖиҰҒдёҖдёӘеҗ‘йҮҸпјҢеҗ‘йҮҸзҡ„дҪңз”Ёд№ҹжҳҜз”ЁдәҺж•°жҚ®зҡ„еҠ еҜҶпјҢжүҖд»ҘиҝҷдёӘзҡ„е®үе…ЁжҖ§иҰҒеҘҪдәҺ ECB

CTRгҖҒOCFгҖҒCFBпјҡе…·дҪ“з®—жі•зҡ„е®һзҺ°ж–№ејҸдёҚдёҖж ·пјҢдјҳзјәзӮ№д№ҹеҗ„дёҚзӣёеҗҢпјҢиҖҢиҝҷеҮ дёӘйғҪеҗҢ CBC дёҖж ·пјҢйғҪйңҖиҰҒеҜҶй’Ҙе’Ңеҗ‘йҮҸгҖӮ

AES жңүдёүз§Қй•ҝеәҰ 128дҪҚгҖҒ192дҪҚгҖҒ256дҪҚпјҢиҝҷдёүз§Қзҡ„еҢәеҲ«пјҢдё»иҰҒжқҘиҮӘдәҺеҜҶй’Ҙзҡ„й•ҝеәҰпјҢ16еӯ—иҠӮеҜҶй’Ҙ=128дҪҚпјҢ24еӯ—иҠӮеҜҶй’Ҙ=192дҪҚпјҢ32еӯ—иҠӮеҜҶй’Ҙ=256дҪҚгҖӮеҰӮдёӢиЎЁж јпјҡ

| й•ҝеәҰ | еҜҶй’Ҙй•ҝеәҰ | еҗ‘йҮҸй•ҝеәҰ |

|---|---|---|

| 128дҪҚ | 16 | 16 |

| 192дҪҚ | 24 | 16 |

| 256дҪҚ | 32 | 16 |

DES

еҠ еҜҶй»ҳи®ӨдёҺ AES зӣёеҗҢпјҢд№ҹжңүдә”з§ҚжЁЎејҸпјҢйҷӨдәҶ ECB еҸӘйңҖиҰҒеҜҶй’ҘпјҢе…¶д»–жЁЎејҸйңҖиҰҒеҜҶй’Ҙе’Ңеҗ‘йҮҸгҖӮ

дёҺ AES дёҚеҗҢзҡ„жҳҜпјҢ DES зҡ„еҜҶй’Ҙй•ҝеәҰеҸӘжңү8еӯ—иҠӮпјҢеҗ‘йҮҸд№ҹжҳҜ8еӯ—иҠӮгҖӮ

зј–з Ғе®һзҺ°

еңЁ nodejs дёӯзҡ„е®һзҺ°

/**

* @description

* еҜ№з§°еҠ еҜҶ

* @param {*} data еҠ еҜҶж•°жҚ®

* @param {*} algorithm еҠ еҜҶз®—жі•

* @param {*} key еҜҶй’Ҙ

* @param {*} iv еҗ‘йҮҸ

* @returns

*/

function cipherivEncrypt(data, algorithm, key, iv) {

const cipheriv = crypto.createCipheriv(algorithm, key, iv)

let encrypted = cipheriv.update(data, 'utf8', 'hex');

encrypted += cipheriv.final('hex');

return encrypted

}

/**

* @description

* еҜ№з§°и§ЈеҜҶ

* @param {*} data и§ЈеҜҶж•°жҚ®

* @param {*} algorithm и§ЈеҜҶз®—жі•

* @param {*} key еҜҶй’Ҙ

* @param {*} iv еҗ‘йҮҸ

* @returns

*/

function cipherivDecrypt(data, algorithm, key, iv) {

const decipher = crypto.createDecipheriv(algorithm, key, iv);

let decrypted = decipher.update(data, 'hex', 'utf8');

decrypted += decipher.final('utf8');

return decrypted

}дҪҝз”Ёе®ҳж–№жҸҗдҫӣ crypto еә“жқҘе®һзҺ°еҠ и§ЈеҜҶпјҢдёҠйқўзҡ„д»Јз ҒдёӯеҠ еҜҶеҗҺиҫ“еҮәзҡ„жҳҜ 16 иҝӣеҲ¶зҡ„еӯ—з¬ҰдёІпјҢеӨ§е®¶еҸҜд»Ҙж №жҚ®е…·дҪ“жғ…еҶөжҚўжҲҗе…¶д»–ж јејҸзҡ„ж•°жҚ®гҖӮ

и°ғз”Ёж–№ејҸеҰӮдёӢ

// AESеҜ№з§°еҠ и§ЈеҜҶ const str = 'xiaoliye'; const key = 'aaaaaaaaaaaaaaaaaaaaaaaa'; // 24 const iv = 'aaaaaaaaaaaaaaaaaaaaaaaa'; // 24 const cipherAesText = cipherivEncrypt(str, 'aes-192-cfb', key,iv) const resultText = cipherivDecrypt(cipherAesText, 'aes-192-cfb', key,iv) console.log(resultText === str) // true

// DESеҜ№з§°еҠ и§ЈеҜҶ const str = 'xiaoliye'; const key = 'aaaaaaaa'; //8 const iv = 'aaaaaaaa'; //8 const cipherAesText = cipherivEncrypt(str, 'des-cfb', key,iv) const resultText = cipherivDecrypt(cipherAesText, 'des-cfb', key,iv) console.log(resultText === str) / true

йқһеҜ№з§°еҠ еҜҶ

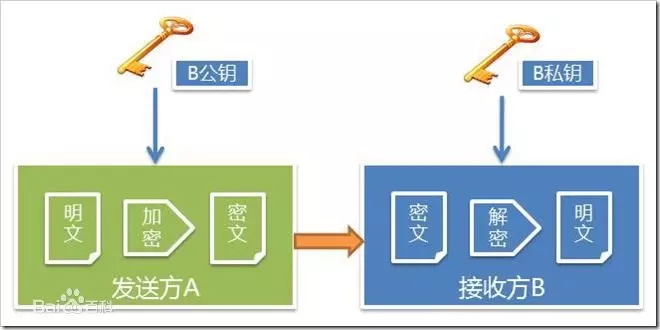

йқһеҜ№з§°еҠ еҜҶпјҢжңүдёӨжҠҠй’ҘеҢҷпјҢе…¬й’Ҙе’Ңз§Ғй’ҘпјҢеҰӮдёӢеӣҫпјҡ

е…¬й’ҘжҳҜеҸҜд»Ҙе…¬ејҖеҜ№еӨ–пјҢз§Ғй’Ҙе°ұжҳҜиҮӘдёӘзҡ„пјҢдёҚеҸҜжі„йңІгҖӮеӣ дёәжңүдёӨдёӘеҜҶй’ҘпјҢйқһеҜ№з§°еҠ еҜҶиҝҷдёӘеҗҚеӯ—е°ұжҳҜиҝҷд№Ҳз”ұжқҘзҡ„гҖӮ

еҸ‘йҖҒж–№з”ЁжҺҘ收方公ејҖеҜ№еӨ–зҡ„е…¬й’ҘиҝӣиЎҢеҠ еҜҶпјҢжҺҘ收方收еҲ°ж•°жҚ®еҗҺпјҢз”Ёз§Ғй’ҘиҝӣиЎҢи§ЈеҜҶпјҢдёҡеҠЎеӨ„зҗҶе®ҢеҗҺпјҢз”Ёз§Ғй’Ҙз»ҷйңҖиҰҒеӣһдј зҡ„ж•°жҚ®еҠ еҜҶпјҢ收еҲ°ж•°жҚ®зҡ„дёҖж–№еңЁз”Ёе…¬й’Ҙи§ЈеҜҶгҖӮ

иҝҷдёӘиҝҮзЁӢе°ұжҳҜйқһеҜ№з§°еҠ и§ЈеҜҶпјҢз®ҖеҚ•зҗҶи§Је°ұжҳҜе…¬й’ҘеҠ еҜҶзҡ„ж•°жҚ®пјҢз”Ёз§Ғй’Ҙи§ЈеҜҶпјӣз§Ғй’ҘеҠ еҜҶзҡ„ж•°жҚ®пјҢз”Ёе…¬й’Ҙи§ЈеҜҶгҖӮ

йқһеҜ№з§°еҠ еҜҶдёҺеҜ№з§°еҠ еҜҶзӣёжҜ”пјҢе®үе…ЁжҖ§иҰҒй«ҳеҫҲеӨҡгҖӮеҜ№дәҺеҜ№з§°еҠ еҜҶпјҢеҜҶй’Ҙй’ҘеҢҷиў«жҹҗдёҖж–№дёҚе°Ҹеҝғжі„йңІдәҶпјҢйӮЈз§ҳж–Үе°ұжңүеҸҜиғҪиў«з ҙи§Је’ҢзҜЎж”№гҖӮиҖҢйқһеҜ№з§°еҠ еҜҶпјҢе…¬й’ҘйҡҸж„ҸжөҒйҖҡпјҢеҸӘиҰҒйўҒеҸ‘еҜҶй’Ҙзҡ„дёҖж–№еҘҪеҘҪжҠҠз§Ғй’Ҙдҝқз®ЎеҘҪпјҢе®үе…ЁжҖ§жҳҜеҰҘеҰҘзҡ„гҖӮ

зј–з Ғе®һзҺ°

жҲ‘们жқҘзңӢ node дёӯзҡ„зј–з Ғе®һзҺ°пјҢиҝҳжҳҜдҪҝз”Ёе®ҳж–№жҸҗдҫӣзҡ„ crypto еә“

еҠ и§ЈеҜҶеҮҪж•°жҺҘ收зҡ„ж•°жҚ®жҳҜ Buffer зұ»еһӢпјҢ(е…ідәҺ Buffer зҡ„д»Ӣз»ҚпјҢдёҚдәҶи§Јзҡ„жңӢеҸӢеҸҜд»ҘзңӢдёӢиҝҷзҜҮдәҢиҝӣеҲ¶дёҺBuffer)пјҢжүҖд»ҘйңҖиҰҒзәҰе®ҡеҘҪжҺҘ收е’Ңиҫ“еҮәзҡ„ж•°жҚ®зұ»еһӢгҖӮ

еҸӮж•° padding жҳҜеЎ«е……ж–№ејҸпјҢжңүиҝҷд№ҲеҮ з§Қ crypto.constants.RSA_NO_PADDING, crypto.constants.RSA_PKCS1_PADDING, crypto.constants.RSA_PKCS1_OAEP_PADDINGпјҢеӣ дёәжІЎжңүж·ұе…Ҙз ”з©¶иҝҮпјҢе°ұдёҚеұ•ејҖе•ҰпјҢдёҚиҝҮжңүдёҖзӮ№пјҢеҠ еҜҶе’Ңи§ЈеҜҶзҡ„еЎ«е……ж–№ејҸеҝ…йЎ»жҳҜиҰҒдёҖиҮҙзҡ„гҖӮ

const constants = require('constants')

const crypto = require('crypto')

/**

* @description

* е…¬й’ҘеҠ еҜҶж•°жҚ®

* @param {*} data еҫ…еҠ еҜҶж•°жҚ®

* @param {*} publicKey е…¬й’Ҙ

* @param {*} inputEncoding еҠ еҜҶж•°жҚ®зұ»еһӢ

* @param {*} outputEncoding иҫ“еҮәзҡ„ж•°жҚ®зұ»еһӢ

* @param {*} padding еЎ«е……ж–№ејҸ

* @returns

*/

function publicEncrypt(data, publicKey, inputEncoding, outputEncoding, padding) {

const encryptText = crypto.publicEncrypt({

key: publicKey,

padding: padding || constants.RSA_PKCS1_PADDING

}, Buffer.from(data, inputEncoding));

return encryptText.toString(outputEncoding);

}

/**

* @description

* е…¬й’Ҙи§ЈеҜҶж•°жҚ®

* @param {*} data еҫ…и§ЈеҜҶж•°жҚ®

* @param {*} publicKey е…¬й’Ҙ

* @param {*} inputEncoding и§ЈеҜҶж•°жҚ®зұ»еһӢ

* @param {*} outputEncoding иҫ“еҮәзҡ„ж•°жҚ®зұ»еһӢ

* @param {*} padding еЎ«е……ж–№ејҸ

* @returns

*/

function publicDecrypt(data, publicKey, inputEncoding, outputEncoding, padding) {

let decryptText = '';

const decryptText = crypto.publicDecrypt({

key: publicKey,

padding: padding || constants.RSA_PKCS1_PADDING

}, Buffer.from(data, inputEncoding));

return decryptText.toString(outputEncoding);

}

/**

* @description

* з§Ғй’ҘеҠ еҜҶж•°жҚ®

* @param {*} data еҫ…еҠ еҜҶж•°жҚ®

* @param {*} privateKey з§Ғй’Ҙ

* @param {*} inputEncoding еҠ еҜҶж•°жҚ®зұ»еһӢ

* @param {*} outputEncoding иҫ“еҮәзҡ„ж•°жҚ®зұ»еһӢ

* @param {*} padding еЎ«е……ж–№ејҸ

* @returns

*/

function privateEncrypt(data, privateKey, inputEncoding, outputEncoding, padding) {

const encryptText = crypto.privateEncrypt({

key: privateKey,

padding: padding || constants.RSA_PKCS1_PADDING

}, Buffer.from(data, inputEncoding));

return encryptText.toString(outputEncoding);

}

/**

* @description

* з§Ғй’Ҙи§ЈеҜҶж•°жҚ®

* @param {*} data еҫ…и§ЈеҜҶж•°жҚ®

* @param {*} privateKey з§Ғй’Ҙ

* @param {*} inputEncoding и§ЈеҜҶж•°жҚ®зұ»еһӢ

* @param {*} outputEncoding иҫ“еҮәзҡ„ж•°жҚ®зұ»еһӢ

* @param {*} padding еЎ«е……ж–№ејҸ

* @returns

*/

function privateDecrypt(data, privateKey, inputEncoding, outputEncoding, padding) {

const decryptText = crypto.privateDecrypt({

key: privateKey,

padding: padding || constants.RSA_PKCS1_PADDING

}, Buffer.from(data, inputEncoding));

return decryptText.toString(outputEncoding);

}жңүеӣӣдёӘеҮҪж•°пјҢеҲҶеҲ«жҳҜе…¬й’Ҙзҡ„еҠ и§ЈеҜҶе’Ңз§Ғй’Ҙзҡ„еҠ и§ЈеҜҶпјҢжҲ‘们зңӢдёӢеҰӮдҪ•дҪҝз”ЁпјҢзӨәдҫӢдёӯжҳҜжҲ‘иҮӘе·ұз”ҹжҲҗзҡ„еҜҶй’ҘеҜ№пјҢеӨ§е®¶еҸҜд»ҘиҮӘиЎҢжӣҝжҚў

const rsaPublicKey = `-----BEGIN PUBLIC KEY----- MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCncWDMXEToSxtGQCmWY2ywl5CQ tb81PXYZch5v5M8MNUZPpcmf+VDXQbuWqqTqV/tY7rLviu/BAkFbX9NiFCapF5lP siVwSGWJQwq0S/++RCwB6yFVEzOKL25jANRBVNwmSOzojveCStYPcEs5Q829ld68 9TzluDDqUS69dTHGkQIDAQAB -----END PUBLIC KEY-----` const rsaPrivateKey = `-----BEGIN PRIVATE KEY----- MIICdwIBADANBgkqhkiG9w0BAQEFAASCAmEwggJdAgEAAoGBAKdxYMxcROhLG0ZA KZZjbLCXkJC1vzU9dhlyHi/kzww1Rk+lyZ/5UNdBu5aqpOpX+1jusu+K78ECQVtf 02IUJqkXmU+yJXBIZYlDCrRL/75ELAHrIVUTM4ovbmMA1EFU3CZI7OiO94JK1g9w SzlDzb2V3rz1POW4MOpRLr11McaRAgMBAAECgYEAhNa8/cQh5sxbKgOTOr1MKFlG Fpgpxroo7I0Nh9+Vp1DIpD2Z1PF9ghijEyf0R/pe7LIKgWIPTWdVpIFEeSYVeH43 FLr3zwR9oXzwG7RQTSN4d/Xcvg+24ZxCrvDfn7qDIlXh0jOS0wCvna1or7xgPcOu XG8J3BNbBdUixM0lk0ECQQDR4SCelWn0BY21jsFobX+pGqKOsj+tuvU4Cz47Gmev qvq2suYXwLemkP7EqRu8iNso/IzvrdsuJDG76dzwC4D5AkEAzDz2cDrKOVmqYw7s luOQFHl1TzmY7Umpd9YbZ5iXn0eCjIn1/e1risRF5+IeSpB84OVltUzj4cVDCbFd 9S1wWQJAIeKcFp5+9cPzxi1fMpIDO3Uua6WBvHXj44GFMZuow+byBY9KsOkPfZgJ Wg0Hil/6KlrkEkpaic+ULAetASCKWQJAdMh/Gdlj/LsaxJ2qBvWEU1DIFU8X9Mbk ElPpQ6lrOXaIXZgdgt8ZWTW1y0vuijBoV6iUKcEXpOdI1+gFk8YxsQJBAJsGJClf E1mE6CZgegM82428g4osZznVXBO/QtrQsA78S1xo8bo4qwVm0jQBcto65gwlfeeB Xm7MiIvNVBqzTVs= -----END PRIVATE KEY----- ` const str = 'xiaoliye' const cipherText = publicEncrypt(str, rsaPublicKey, 'utf8', 'hex') // е…¬й’ҘеҠ еҜҶ const decryptText = privateDecrypt(cipherText, rsaPrivateKey, 'hex', 'utf8') // з§Ғй’Ҙи§ЈеҜҶ console.log(str === decryptText) // true const cipherTextPrivate = privateEncrypt(str,rsaPrivateKey,'utf8', 'hex') // з§Ғй’ҘеҠ еҜҶ const decryptTextPublic = publicDecrypt(cipherTextPrivate,rsaPublicKey, 'hex', 'utf8') // е…¬й’Ҙи§ЈеҜҶ console.log(str === decryptTextPublic) // true

еҜҶй’Ҙз”ҹжҲҗж–№ејҸ

зҪ‘дёҠжңүеҫҲеӨҡе·Ҙе…·еҸҜд»ҘдёҖй”®з”ҹжҲҗй…ҚеҜ№зҡ„е…¬й’Ҙе’Ңз§Ғй’ҘпјҢж·ҳе®қгҖҒеҫ®дҝЎйғҪжңүжҸҗдҫӣзӣёе…іе·Ҙе…·пјҢжҲ–иҖ…дҪҝз”Ё OpenSSL з”ҹжҲҗд№ҹеҸҜд»ҘгҖӮ

ж‘ҳиҰҒз®—жі•пјҲHASHпјү

жҠҠд»»ж„Ҹй•ҝеәҰзҡ„иҫ“е…ҘпјҢж №жҚ®з®—жі•з”ҹжҲҗдёҖдёІеӣәе®ҡй•ҝеәҰзҡ„дјӘйҡҸжңәж•°пјҢиҝҷдёҖз®—жі•е°ұжҳҜж‘ҳиҰҒз®—жі•пјҢе®ғжңүиҝҷд№ҲеҮ дёӘзү№зӮ№

дёҚйңҖиҰҒеҜҶй’ҘпјҢеҠ еҜҶеҮәжқҘзҡ„ж•°жҚ®ж— жі•иў«и§ЈеҜҶпјҢе…·жңүдёҚеҸҜйҖҶжҖ§гҖӮ

з”ҹжҲҗзҡ„ж‘ҳиҰҒй•ҝеәҰжҳҜеӣәе®ҡзҡ„пјҢдёҺиҫ“е…Ҙж— е…ігҖӮ

зӣёеҗҢзҡ„иҫ“е…ҘпјҢдҪҝз”ЁзӣёеҗҢзҡ„е®һзҺ°пјҢз”ҹжҲҗзҡ„ж‘ҳиҰҒдёҖе®ҡзӣёеҗҢпјӣдёҚеҗҢзҡ„иҫ“е…ҘпјҢз”ҹжҲҗзҡ„ж‘ҳиҰҒжҳҜеӨ§зӣёеҫ„еәӯзҡ„пјҢеҚіпјҢдёҚдјҡеҸ‘з”ҹзў°ж’һгҖӮ

ж №жҚ®иҝҷдәӣзү№зӮ№пјҢж‘ҳиҰҒз®—жі•йҖҡеёёз”ЁдәҺз”ҹжҲҗзӯҫеҗҚпјҢз”ЁжқҘйӘҢиҜҒж•°жҚ®зҡ„е®Ңж•ҙжҖ§гҖӮ

иҝҳжңүз”ЁжҲ·еҜҶз Ғзҡ„еӯҳеӮЁпјҢеҰӮд»ҠеҜҶз Ғзҡ„еӯҳеӮЁдё»жөҒзҡ„ж–№ејҸпјҢе°ұжҳҜдҪҝз”Ёж‘ҳиҰҒз®—жі•з”ҹжҲҗе”ҜдёҖзҡ„ж ҮиҜҶпјҢдёәдәҶдҝқиҜҒе®үе…ЁжҖ§пјҢйҖҡеёёеңЁз”ҹжҲҗж‘ҳиҰҒеҗҺеҶҚеҠ дёҠдёҖдёІйҡҸжңәж•°(еҠ зӣҗsalt)пјҢеңЁжқҘhashдёҖж¬ЎгҖӮ

зӣ®еүҚдё»жөҒзҡ„е®һзҺ°жңү MD5 е’Ң SHA-2 пјҢ MD5 з”ҹжҲҗзҡ„ж‘ҳиҰҒжҳҜ 32 еӯ—иҠӮпјҢ sha256 з”ҹжҲҗзҡ„ж‘ҳиҰҒжҳҜ 64 еӯ—иҠӮгҖӮ

зј–з Ғе®һзҺ°

д»Қ然жҳҜдҪҝз”Ёе®ҳж–№жҸҗдҫӣзҡ„ crypto еә“

/**

* @description

* md5

* @param {*} data

* @returns

*/

function md5(data){

const hash = crypto.createHash('md5');

return hash.update(data).digest('hex');

}

/**

* @description

* sha256

* @param {*} data

* @returns

*/

function sha256(data){

const hash = crypto.createHash('sha256');

return hash.update(data).digest('hex');

}

console.log(md5('asdf')) // 912ec803b2ce49e4a541068d495ab570

console.log(sha256('asdf')) // f0e4c2f76c58916ec258f246851bea091d14d4247a2fc3e18694461b1816e13bдёҠиҝ°еҶ…е®№е°ұжҳҜnodejsдёӯеҗ„з§ҚеҠ еҜҶз®—жі•зҡ„е®һзҺ°пјҢдҪ 们еӯҰеҲ°зҹҘиҜҶжҲ–жҠҖиғҪдәҶеҗ—пјҹеҰӮжһңиҝҳжғіеӯҰеҲ°жӣҙеӨҡжҠҖиғҪжҲ–иҖ…дё°еҜҢиҮӘе·ұзҡ„зҹҘиҜҶеӮЁеӨҮпјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ