SNMP-华为设备NMS网络管理站管理实例

SNMP简介SNMP(Simple Network Management Protocol,简单网络管理协议)是网络中管理设备和被管理设备之间的通信规则,它定义了一系列消息、方法和语法,用于实现管理设备对被管理设备的访问和管理。SNMP具有以下优势:

l自动化网络管理。网络管理员可以利用SNMP平台在网络上的节点检索信息、修改信息、发现故障、完成故障诊断、进行容量规划和生成报告。

l屏蔽不同设备的物理差异,实现对不同厂商产品的自动化管理。SNMP只提供最基本的功能集,使得管理任务分别与被管设备的物理特性和下层的联网技术相对独立,从而实现对不同厂商设备的管理,特别适合在小型、快速和低成本的环境中使用。

SNMP的工作机制SNMP网络元素分为NMS和Agent两种

lNMS(Network Management Station,网络管理站)是运行SNMP客户端程序的工作站,能够提供非常友好的人机交互界面,方便网络管理员完成绝大多数的网络管理工作。

lAgent是驻留在设备上的一个进程,负责接收、处理来自NMS的请求报文。在一些紧急情况下,如接口状态发生改变等,Agent也会主动通知NMS。

NMS是SNMP网络的管理者,Agent是SNMP网络的被管理者。NMS和Agent之间通过SNMP协议来交互管理信息。

SNMP提供四种基本操作:

lGet操作:NMS使用该操作查询Agent的一个或多个对象的值。

lSet操作:NMS使用该操作重新设置Agent数据库(MIB,Management Information Base)中的一个或多个对象的值。

lTrap操作:Agent使用该操作向NMS发送报警信息。

lInform操作:NMS使用该操作向其他NMS发送报警信息。

SNMP的协议版本目前,设备的SNMP Agent支持SNMP v1、SNMP v2c和SNMP v3三种版本。

lSNMP v1采用团体名(Community Name)认证。团体名用来定义SNMP NMS和SNMP Agent的关系。如果SNMP报文携带的团体名没有得到设备的认可,该报文将被丢弃。团体名起到了类似于密码的作用,用来限制SNMP NMS对SNMP Agent的访问。

lSNMP v2c也采用团体名认证。它在兼容SNMP v1的同时又扩充了SNMP v1的功能:它提供了更多的操作类型(GetBulk和InformRequest);它支持更多的数据类型(Counter64等);它提供了更丰富的错误代码,能够更细致地区分错误。

lSNMP v3提供了基于用户的安全模型(USM,User-Based Security Model)的认证机制。用户可以设置认证和加密功能,认证用于验证报文发送方的合法性,避免非法用户的访问;加密则是对NMS和Agent之间的传输报文进行加密,以免被窃听。通过有无认证和有无加密等功能组合,可以为SNMP NMS和SNMP Agent之间的通信提供更高的安全性。

Agent可以同时配置多个版本,与不同的NMS交互采用不同的版本交互。但是当Agent和某个NMS通信时,Agent和该NMS上的SNMP版本配置必须相同(即都配置为SNMP v1或者都配置为SNMP v2c或者都配置为SNMP v3),才能成功互访

实例:

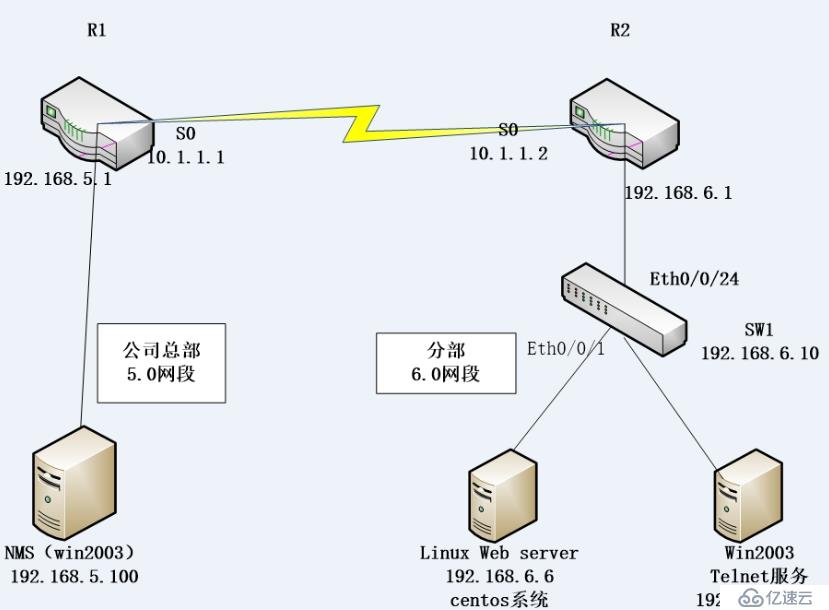

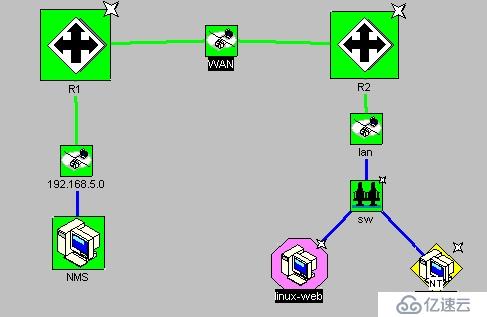

某公司总部是5.0网段,中间广域网通过R1和R2与分支机构6.0网段相连,总部使用NMS对分支web和telnet服务的监控。

设备:Quidway R2621路由器两台

H3C S2000交换机一台

虚拟机三台:两台Win2003、一台centos6 64位

拓扑图:

Centos6 64位,安装httpd和SNMP,ip:192.168.6.6:

一、centos配置

1.挂载光盘,查询

[root@centos ~]# mount /dev/cdrom /media/cdrom

[root@centos ~]# cd /media/cdrom/Packages/

[root@centos Packages]# ll |grep snmp

/usr/sbin/snmpd //agent

/usr/sbin/snmptrapd //nms

2.安装net-snmp, httpd

[root@centos Packages]# yum install net-snmp httpd

[root@centos Packages]# service snmpd start

[root@centos mibs]# chkconfig snmpd on

[root@centos Packages]# netstat -tupln |grep snmp

有了161端口。

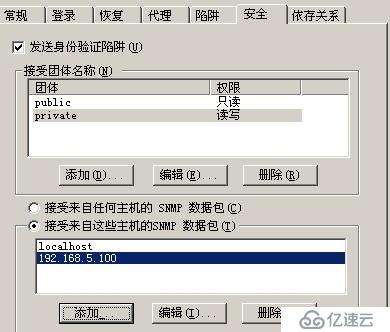

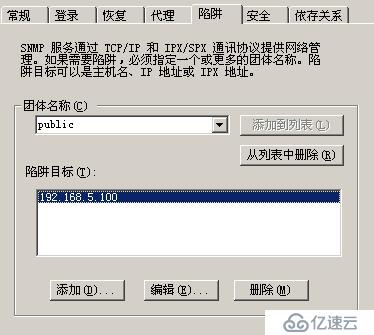

二.server 2003配置

地址 192.168.6.100

1.安装snmp 添加windows组件里面

2.打开远程桌面(右键我的电脑),并开启telnet服务。

3.打开服务SNMP service 进行配置

安全:

陷阱:

开始配置路由器

R1:

[R1]int s0

[R1-Serial0]ip add 10.1.1.1 24

[R1-Serial0]int e0

[R1-Ethernet0]ip add 192.168.5.1 24

[R1]ip route 192.168.6.0 24 10.1.1.2

[R1]local user admin pass sip admin ser admin 创建管理账号

起SNMP

[R1]snmp

[R1]snmp community read public \\只读

[R1]snmp community write private \\ 读写

[R1]snmp sys-info contact user1 \\ 联系人

[R1]snmp sys-info location zhengzhou \\ 位置

[R1]snmp sys-info version all \\ 版本

[R1]snmp trap enable \\ 启动报告功能

[R1]snmp target trap add 192.168.5.100 securityname public

\\ 应该向192.168.5.100打报告

R2:

[R2]int s0

[R2-Serial0]ip add 10.1.1.2 24

[R2-Serial0]int e0

[R2-Ethernet0]ip add 192.168.6.1 24

[R2]ip route 192.168.5.0 24 10.1.1.1

[R2]local user admin pass sip admin ser admin

起SNMP

[R2]snmp

[R2]snmp community read public

[R2]snmp community write private

[R2]snmp sys-info contact user1 \\联系人

[R2]snmp sys-info location zhengzhou \\ 位置

[R2]snmp sys-info version all \\版本

[R2]snmp trap enable \\启动报告功能

[R2]snmp target trap add 192.168.5.100 securityname public

\\ 应该向192.168.5.100打报告

SW:

[sw]int vlan1

[sw-Vlan-interface1]ip add 192.168.6.10 24

[sw]ip route-static 0.0.0.0 0 192.168.6.1

\\ 添加管理账号

[sw]local-user admin

[sw-luser-admin]password simple admin

[sw-luser-admin]service-type telnet level 3

[sw-luser-admin]quit

[sw]user-interface vty 0 4

[sw-ui-vty0-4]authentication-mode scheme

起SNMP

[sw]snmp-agent

[sw]snmp-agent sys-info location zhengzhou

[sw]snmp-agent sys-info contact user1

[sw]snmp-agent sys-info version all

[sw]snmp-agent community read public

[sw]snmp-agent community write private

[sw]snmp-agent target-host trap add udp-domain 192.168.5.100 params securityname public

[sw]snmp-agent trap enable

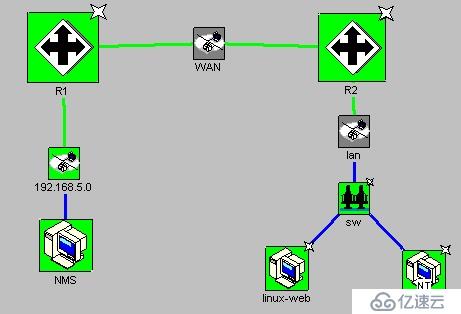

(Win2003)NMS:

安装windows组件snmp

安装whats up

调整拓扑图

停止httpd和win2003主机后,发现图标出现异常

我们已经实现了通过snmp,使用nms对设备的监控

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。