本篇内容主要讲解“什么是Guloader”,感兴趣的朋友不妨来看看。本文介绍的方法操作简单快捷,实用性强。下面就让小编来带大家学习“什么是Guloader”吧!

1.直接使用DIE对程序进行探测 发现是Microsoft Visual Basic 6.0 写的加载器

2.使用ProcessMom进行对程序探测 就发现查询了一次注册表 并发现是在虚拟机里面运行 就结束自身进程

证实里面有检测虚拟机代码。

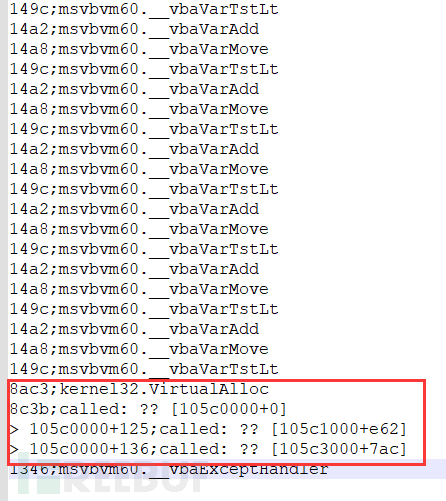

使用API Trace工具 进行API Trace

发现使用VirtualAlloc分配了内存空间 并将执行流 执行到新分配的内存空间 执行ShellCodo代码 3.使用x64dbg 对VirtualAlloc进行下断点

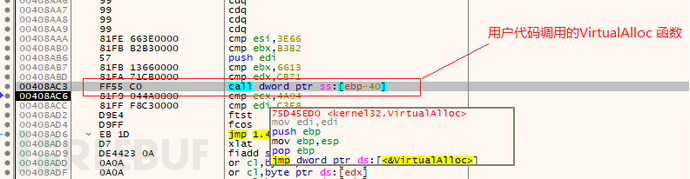

3.使用x64dbg 对VirtualAlloc进行下断点

分析里面的调用参数得之 分配的内存大小是0x9000

内存属性是PAGE_EXECUTE_READWRITE 读写执行

然后根据VirtualAlloc返回的内存地址 下硬件可执行断点 F9运行 确实到达了VirtualAlloc申请的内存空间

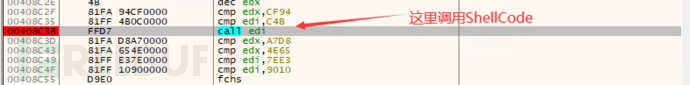

根据堆栈回溯 定位到用户调用ShellCode代码的地方

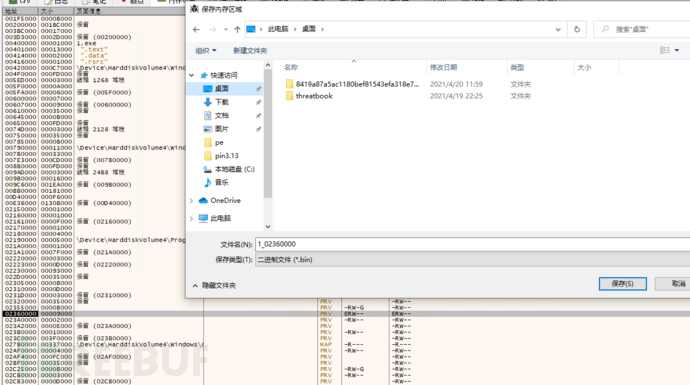

4.现在可以根据VirtualAlloc的返回参数 将ShellCode dump下来 然后使用IDA静态分析

Guloader ShellCode就提取出来了

到此,相信大家对“什么是Guloader”有了更深的了解,不妨来实际操作一番吧!这里是亿速云网站,更多相关内容可以进入相关频道进行查询,关注我们,继续学习!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。