某APT组织利用鱼叉邮件渗透多个行业窃取敏感数据的示例分析,相信很多没有经验的人对此束手无策,为此本文总结了问题出现的原因和解决方法,通过这篇文章希望你能解决这个问题。

深信服安全团队通过安全感知平台持续跟踪了一个以国内沿海电子制造业、能源行业、大型进出口企业、科研单位等为目标的APT组织,该组织通过鱼叉式钓鱼邮件,在最近的三个月里面持续对国内至少60余个目标发起针对性的攻击。通过伪造office、pdf图标的PE文件迷惑目标,在目标点击之后,释放出AutoIt脚本执行器,然后将高度混淆的AutoIt脚本代码传入脚本执行器执行释放Nanocore RAT窃取受害者主机上面的敏感数据并作为跳板进行内网渗透。

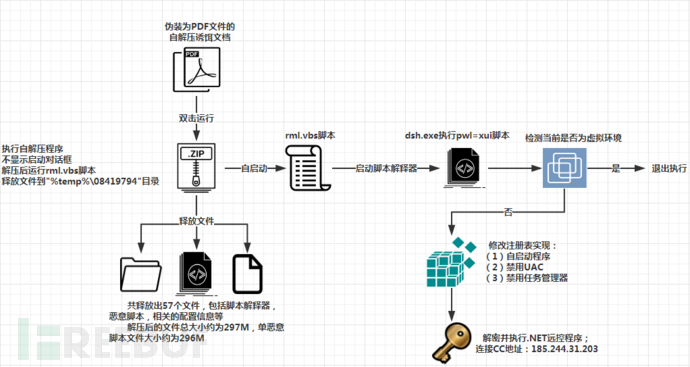

该APT组织使用诱饵文档诱使用户点击运行,执行自解压程序,完成攻击和木马的释放。在这个过程中使用一个带有正常数字签名的AutoIt脚本解释程序去执行一个加混淆后的脚本,该脚本会检测当前系统环境“安全”之后才会解密安装.net程序,再对其进行真正的恶意行为,该脚本具备绕过了大多数安全软件的检测能力。具体行为见以下详细分析。

攻击流程图

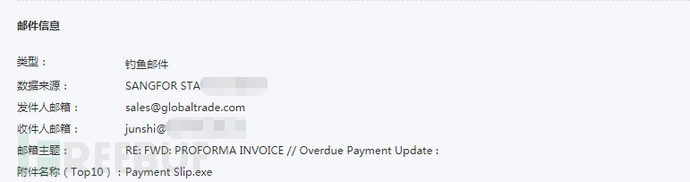

该APT组织使用sales@globaltrade.com邮箱地址发送了一个伪造成pdf文档图标的exe文件,并将附件命名为Payment Slip(付款单)以诱使受害者点击运行。为了降低用户的警惕性,该组织同时构造了一个邮箱主题为RE:FWD:PROFORMA INVOICE // OverDue Payment Update(逾期付款更新)用于麻痹受害者。

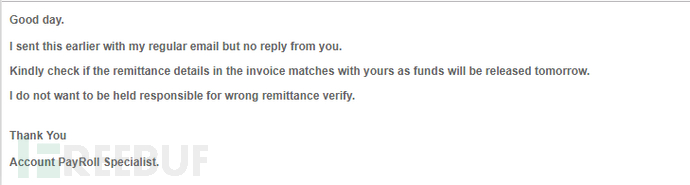

邮件正文内容如下:

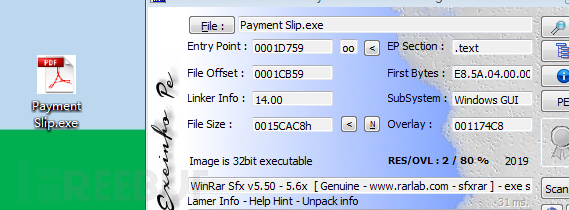

该病毒伪装为一个PDF文件,诱使用户点击运行,通过Exeinfo PE查看可以发现这个样本为一个SFX文件。

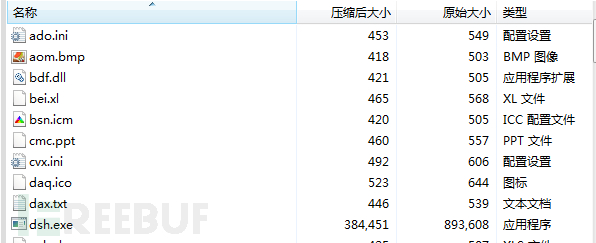

在其被双击运行后,会跳过自解压对话框,并且将文件释放到”%temp%\08419794”文件夹下,并且自动执行rml.vbs脚本。

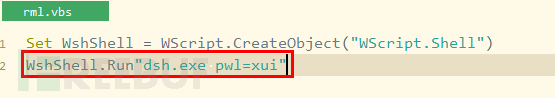

在rml.vbs脚本中,使用WshShell.Run运行dsh.exe pwl=xui。

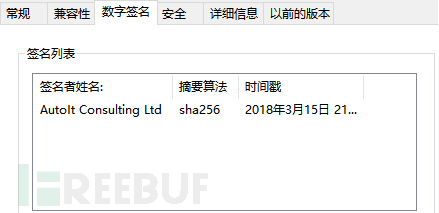

dsh.exe是一个带正常签名档的Autolt的脚本解释器,用于执行.au3脚本。

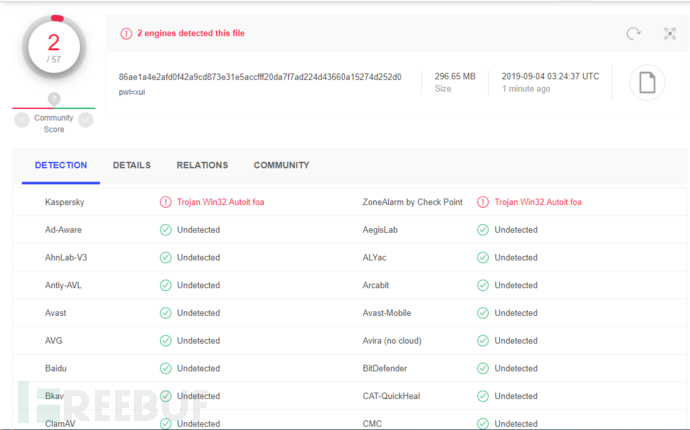

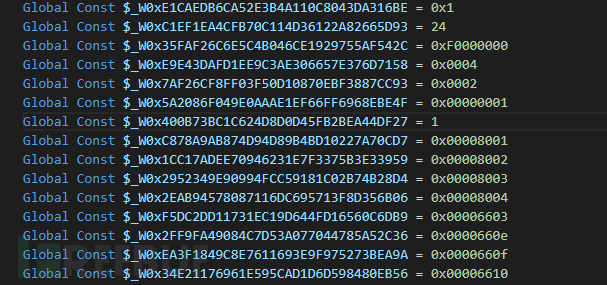

pwl=xui是一个300M大小的文件,脚本里面添加了大量无用的注释,通过这种方式防止杀软检测出此恶意脚本,这种方式可以绕过大多数杀软的检测。

为了方便阅读,去掉脚本中的一些无用注释,得到净化后的脚本如下:

该脚本具有以下功能:

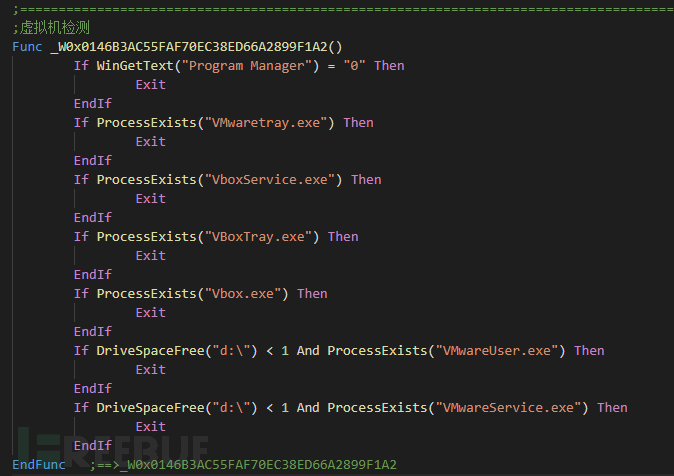

1、虚拟机检测

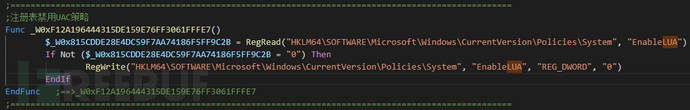

2、禁用UAC策略

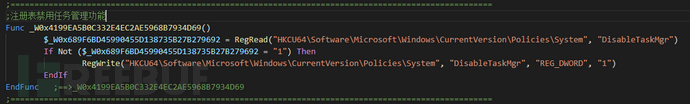

3、禁用任务管理器

4、注册开机自启动程序

5、解密.NET程序

6、启动.NET程序

该脚本实现这些功能的原理如下:

1、虚拟机检测:通过判断进程名、是否存在D盘等操作实现反虚拟机检测。

2、禁用UAC策略:通过修改注册表键值禁用UAC策略。

3、禁用任务管理器:通过修改注册表键值禁用任务管理功能。

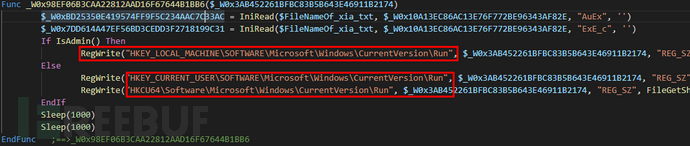

4、注册开机自启动程序:通过添加注册表自启动项实现开机自启。

5、解密.net程序:通过正则匹配替换、字符颠倒、CryptDecrypt()函数等混合手段解密出程序。

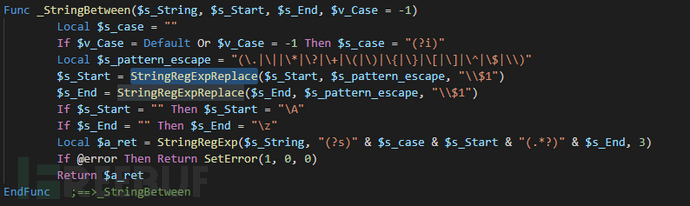

(1)正则匹配替换:

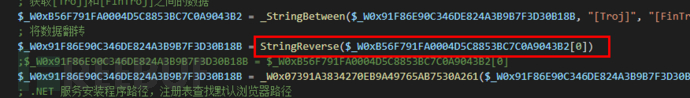

(2)字符颠倒

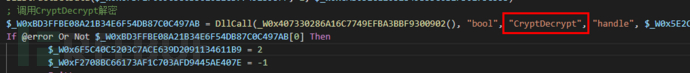

(3)CryptDecrypt解密

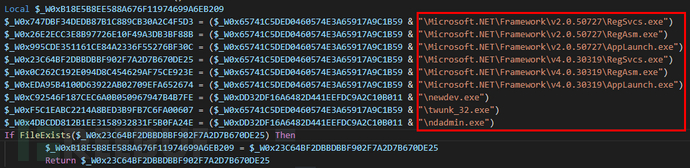

6、启动.NET程序:查找本机.NET服务安装程序安装.NET服务程序。

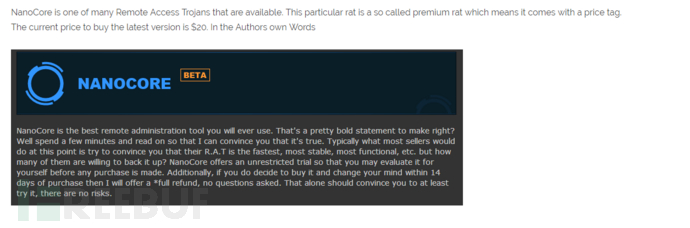

NanoCore RAT是在.Net框架中开发的,最新版本是“1.2.2.0”。2018年年初,其作者“Taylor Huddleston”被联邦调查局抓获,现于监狱服刑。该远控能够在受害者的计算机上执行许多恶意操作,例如注册表编辑、进程控制、升级、文件传输、键盘记录、密码窃取等。

根据目前互联网上的一些信息,获取最新版本的源码仅仅需要$20。

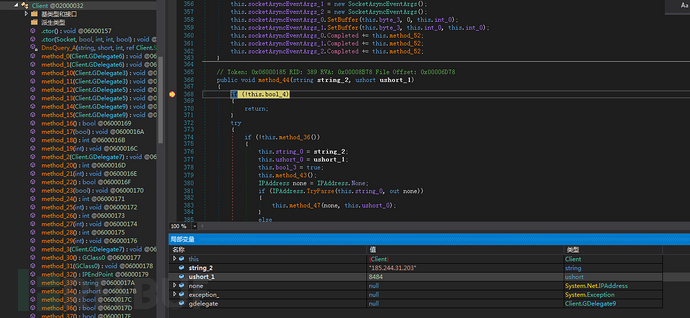

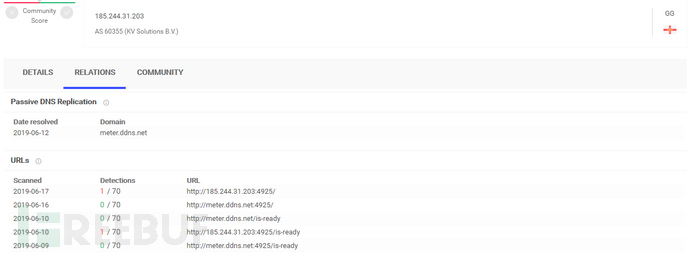

本次通过脚本释放出来的.NET程序为nano core client 1.2.2.0版本的远控程序。远程连接的C&C地址为:185.244.31.203;通信端口为8484。

该IP归属地在荷兰绑定了一个meter.ddns.net的域名。

不管攻击者的入侵计划是多么的缜密,总会由于技术的限制留下些许蛛丝马迹,譬如软件的植入、网络流量的产生,这些痕迹可能并不足以作为APT攻击的证据,但一旦发现,就必须提高警惕,并及时的保存现场,通知安全相关人员,对疑似感染的主机进行隔离和检查。同时也要注意日常防范措施,在思想上和技术上双管齐下:

1、加强人员安全防范意识。不要打开来历不明的邮件附件,对于邮件附件中的文件要谨慎运行,如发现脚本或其他可执行文件可先使用杀毒软件进行扫描;

2、升级office系列软件到最新版本,不要随意运行不可信文档中的宏;

3、部署分层控制,实现深度网络安全防御,构建端到端的立体安全防护网络。在网络规划时需要充分考虑终端接入安全、内网安全防护、应用系统安全等多个维度,并根据不同的业务需求和安全等级进行合理的分区隔离;

4、重视网络数据、系统运行状态的审计和分析。严格把控系统的访问权限,持续对数据流的进出进行有效的监控,及时更新安全补丁,定时进行安全配置基线的审视和系统安全风险的评估,及时发现可以行为并通过通信线路加密、应用层安全扫描与防护、隔离等有效技术手段将可能的安全风险扼杀在摇篮里;

5、深信服推出安全运营服务,通过以“人机共智”的服务模式帮助用户快速扩展安全能力,针对此类威胁安全运营服务提供设备安全设备策略检查、安全威胁检查、相关漏洞检查等服务,确保第一时间检测风险以及更新策略,防范此类威胁。

6、使用深信服安全产品,接入安全云脑,使用云查服务,开启人工智能引擎S**E及时检测新威胁,防御APT攻击。

7、使用深信服安全产品,接入安全云脑,使用云查服务,启用S**E安全智能检测引擎杀毒功能可即时检测新威胁,防御APT攻击。

看完上述内容,你们掌握某APT组织利用鱼叉邮件渗透多个行业窃取敏感数据的示例分析的方法了吗?如果还想学到更多技能或想了解更多相关内容,欢迎关注亿速云行业资讯频道,感谢各位的阅读!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。