本篇文章给大家分享的是有关通过LDAP实现活动目录枚举的脚本集ActiveDirectoryEnumeration是怎样的,小编觉得挺实用的,因此分享给大家学习,希望大家阅读完这篇文章后可以有所收获,话不多说,跟着小编一起来看看吧。

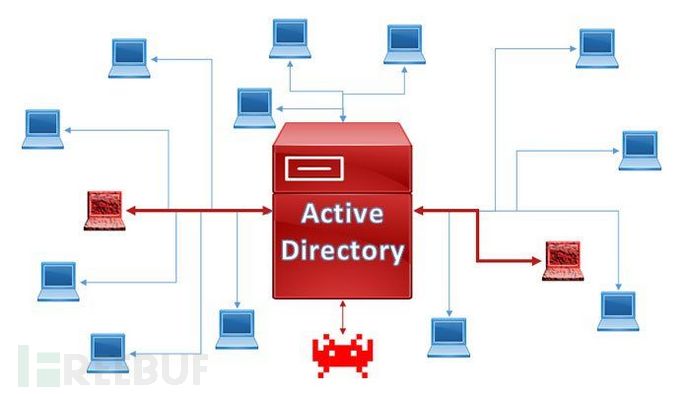

ActiveDirectoryEnumeration是一个通过LDAP实现活动目录枚举的脚本集,它由大量实用的工具脚本组成,可以帮助广大研究人员通过LDAP来实现活动目录枚举。

ASREPRoasting

Kerberoasting

以BloodHound JSON文件导出活动目录内容;

搜索SYSVOL中的GPO信息;

在没有凭证的情况下执行并尝试进一步收集活动目录枚举信息;

漏洞利用样本:CVE-2020-1472;

广大研究人员可以使用下列命令并通过pip3来安装ActiveDirectoryEnumeration:

pip3 install ActiveDirectoryEnum python -m ade

如果我们使用的是BlackArch平台,那么我们还可以通过pacman来下载、安装和部署ActiveDirectoryEnum:

pacman -S activedirectoryenum

我们可以使用下列命令查看该工具的帮助信息:

python -h ade

usage: ade [-h] [--dc DC] [-o OUT_FILE] [-u USER] [-s] [-smb] [-kp] [-bh] [-spn] [-sysvol] [--all] [--no-creds] [--dry-run]

[--exploit EXPLOIT]

___ __ _ ____ _ __ ______

/ | _____/ /_(_) _____ / __ \(_)_______ _____/ /_____ _______ __/ ____/___ __ ______ ___

/ /| |/ ___/ __/ / | / / _ \/ / / / / ___/ _ \/ ___/ __/ __ \/ ___/ / / / __/ / __ \/ / / / __ `__ \

/ ___ / /__/ /_/ /| |/ / __/ /_/ / / / / __/ /__/ /_/ /_/ / / / /_/ / /___/ / / / /_/ / / / / / /

/_/ |_\___/\__/_/ |___/\___/_____/_/_/ \___/\___/\__/\____/_/ \__, /_____/_/ /_/\__,_/_/ /_/ /_/

/____/

/*----------------------------------------------------------------------------------------------------------*/

optional arguments:

-h, --help 显示帮助信息或退出

--dc DC 域控制器的主机名

-o OUT_FILE, --out-file OUT_FILE

输出文件路径,默认为空;

-u USER, --user USER 需要查询的域用户用户名,格式为`user@domain.org`;

-s, --secure 尝试通过LDAPS建立连接;

-smb, --smb 强制枚举所有计算机对象中的SMB共享;

-kp, --kerberos_preauth

尝试收集不需要Kerberos预认证的用户账号;

-bh, --bloodhound 输出数据的格式匹配BloodHound;

-spn 尝试获取所有的SPN并执行Kerberoasting;

-sysvol 搜索SYSVOL中的GPO信息

--all 运行所有的检测项;

--no-creds 以无凭证的方式执行;

--exploit EXPLOIT 显示漏洞利用PoC代码路径新增的嵌入式漏洞利用组件可能会产生下列结果:

...

[ WARN ] DC may be vulnerable to: [ cve-2020-1472 ]

...$ python -m ade --exploit cve-2020-1472

Exploit for: cve-2020-1472 can be found at: https://github.com/dirkjanm/CVE-2020-1472以上就是通过LDAP实现活动目录枚举的脚本集ActiveDirectoryEnumeration是怎样的,小编相信有部分知识点可能是我们日常工作会见到或用到的。希望你能通过这篇文章学到更多知识。更多详情敬请关注亿速云行业资讯频道。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://www.freebuf.com/articles/web/254792.html