жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« дё»иҰҒд»Ӣз»ҚдәҶXposedж•°жҚ®йҮҮйӣҶе®һдҫӢеҲҶжһҗзҡ„зӣёе…ізҹҘиҜҶпјҢеҶ…е®№иҜҰз»Ҷжҳ“жҮӮпјҢж“ҚдҪңз®ҖеҚ•еҝ«жҚ·пјҢе…·жңүдёҖе®ҡеҖҹйүҙд»·еҖјпјҢзӣёдҝЎеӨ§е®¶йҳ…иҜ»е®ҢиҝҷзҜҮXposedж•°жҚ®йҮҮйӣҶе®һдҫӢеҲҶжһҗж–Үз« йғҪдјҡжңүжүҖ收иҺ·пјҢдёӢйқўжҲ‘们дёҖиө·жқҘзңӢзңӢеҗ§гҖӮ

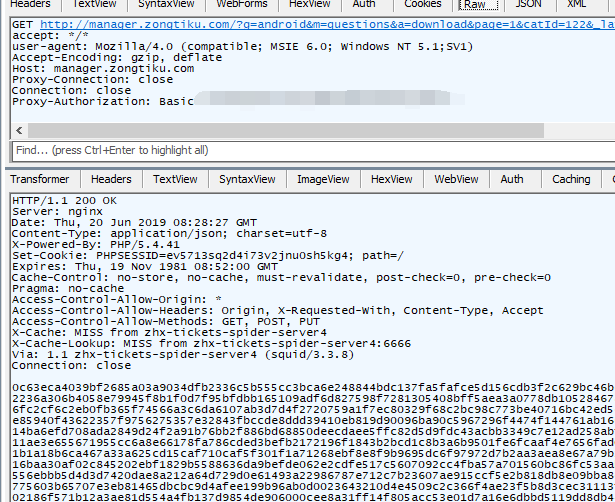

еә”е®ўжҲ·йңҖжұӮеҜ№дёҖж¬ҫеҗҚдёәвҖң**дё»жІ»еҢ»еёҲжҖ»йўҳеә“вҖқеҢ…еҗҚдёәcom.zitibaohe.zhuzhiyishierkeпјүзҡ„APPиҝӣиЎҢйҮҮйӣҶеҸҜиЎҢжҖ§еҲҶжһҗгҖӮ<br> иҝҷж¬ҫAPPе’ҢжңҚеҠЎеҷЁзҡ„йҖҡдҝЎдҪҝз”Ёзҡ„жҳҜHTTPеҚҸи®®пјҢеҫҲе®№жҳ“жҠ“еҲ°ж•°жҚ®еҢ…пјҢеҸҜжғңиҝ”еӣһзҡ„ж•°жҚ®жҳҜеҠ еҜҶзҡ„пјҢеҰӮдёӢеӣҫжүҖзӨәгҖӮ<br>

ж №жҚ®д»ҘеҫҖз»ҸйӘҢпјҢеҶ…е®№еә”иҜҘжҳҜиў«AESеҠ еҜҶдәҶгҖӮиҰҒжғіиҝҳеҺҹеҮәжҳҺж–ҮпјҢеҝ…йЎ»иҰҒеҸҚзј–иҜ‘жӢҝеҲ°KEYжүҚиЎҢгҖӮ

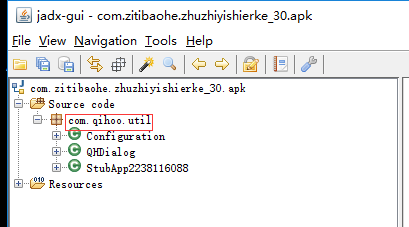

дёӢиҪҪAPKж–Ү件пјҢз”ЁJADXеҜ№е…¶иҝӣиЎҢеҸҚзј–иҜ‘пјҢеҸ‘зҺ°иў«еҠ еЈідәҶпјҢдҪҝз”Ёзҡ„жҳҜ360зҡ„еҠ еЈіе·Ҙе…·пјҢеҰӮдёӢеӣҫжүҖзӨәгҖӮ

еҝ…йЎ»е…Ҳи„ұеЈіжүҚиғҪеҸҚзј–иҜ‘еҲ°зңҹе®һзҡ„APKжәҗз ҒгҖӮи„ұеЈіжҲ‘们дҪҝз”ЁXposed + FDex2жҸ’件пјҲPSпјҡеҰӮжһңдҪ еҜ№XposedиҝҳдёҚзҶҹжӮүпјҢе»әи®®е…Ҳйҳ…иҜ»Xposedзӣёе…іж–Үз« пјүгҖӮ<br> е®үиЈ…еҘҪFDex2жҸ’件(дёҚиҰҒеҝҳдәҶйҮҚеҗҜзі»з»ҹ)пјҢеҗҜеҠЁжҸ’件пјҢзӮ№йҖүиҰҒи„ұеЈізҡ„APPпјҢеҰӮдёӢеӣҫжүҖзӨәгҖӮ

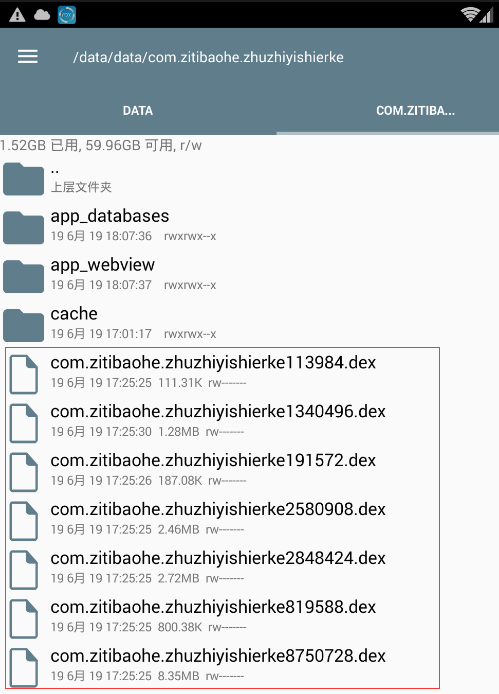

然еҗҺеҗҜеҠЁзӣ®ж ҮAPPпјҲе„ҝ科主治еҢ»еёҲжҖ»йўҳеә“пјүгҖӮдҪҝз”ЁRoot ExplorerжөҸи§ҲеҲ°APPзҡ„ж•°жҚ®зӣ®еҪ•пјҲ/data/data/com.zitibaohe.zhuzhiyishierke/пјүдёӢпјҢеҰӮжһңзңӢеҲ°еӨҡдёӘdexж–Ү件пјҲеҺҹжң¬иҜҘзӣ®еҪ•дёӢжІЎжңүиҝҷдәӣж–Ү件пјҢеҰӮдёӢеӣҫжүҖзӨәпјүпјҢиҜҙжҳҺи„ұеЈіжҲҗеҠҹдәҶгҖӮ

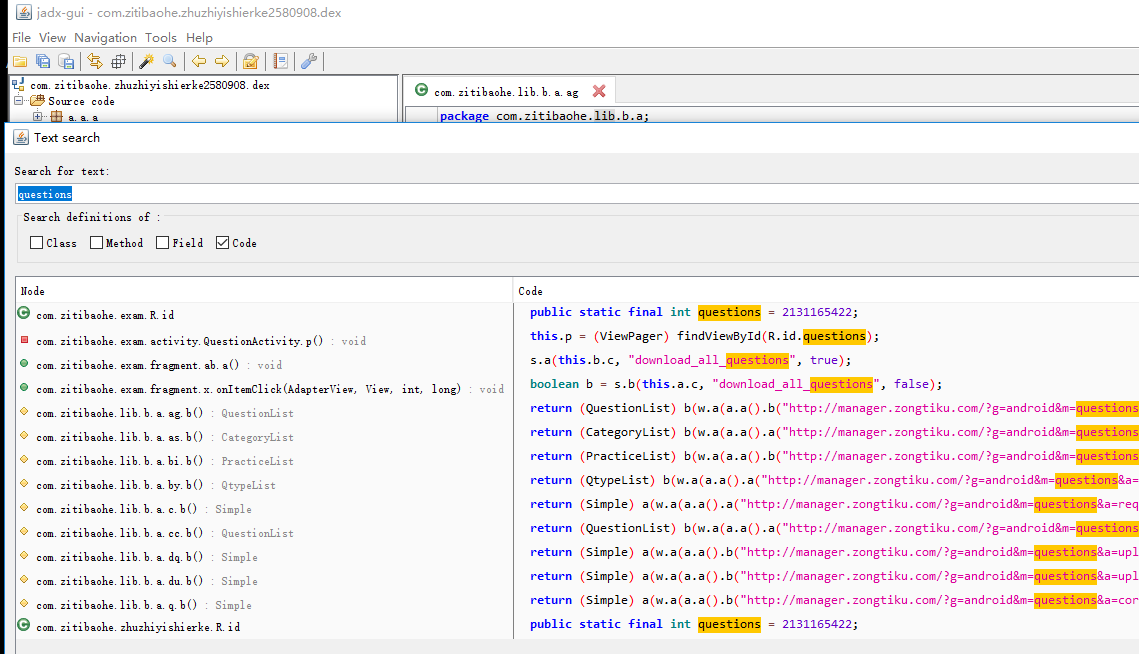

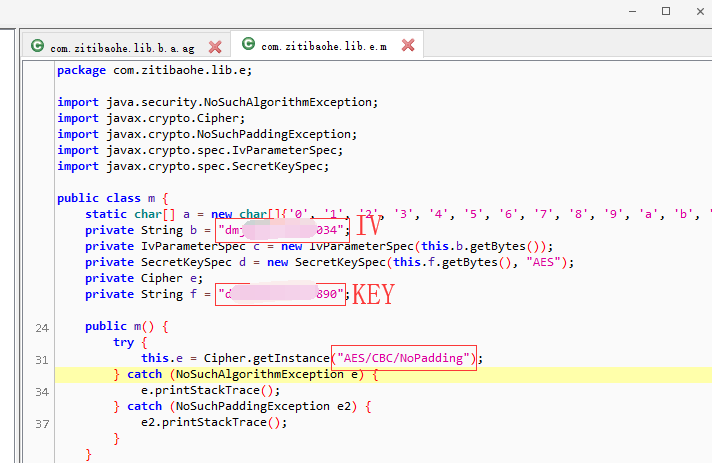

е°ҶиҝҷеҮ дёӘdexж–Ү件pullдёӢжқҘпјҢ然еҗҺдҫқж¬Ўз”ЁJADXеҜ№е…¶иҝӣиЎҢеҸҚзј–иҜ‘гҖӮз”ұдәҺжңүеӨҡдёӘdexпјҢжҖҺд№Ҳеҝ«йҖҹе®ҡдҪҚжҲ‘们关注зҡ„д»Јз ҒеңЁе“ӘдёҖдёӘйҮҢе‘ўпјҹжҲ‘们еҸҜд»ҘжҗңдёҖдәӣзү№еҫҒеӯ—з¬ҰдёІпјҢжҜ”еҰӮеүҚйқўжҠ“еҢ…зңӢеҲ°зҡ„иҜ·жұӮURLдёӯзҡ„дёӘвҖңquestionsвҖқпјҢеҰӮжһңжүҫеҲ°дәҶпјҢиҜҙжҳҺе…«жҲҗе°ұжҳҜиҝҷдёӘdexж–Ү件пјҲеҰӮдёӢеӣҫжүҖзӨәпјүгҖӮ<br> <br> 然еҗҺжҲ‘们еҶҚжҗңзҙўAESзӣёе…ізҡ„е…ій”®иҜҚжҜ”еҰӮвҖңAES/вҖқ,"SecretKeySpec"жҲ–вҖңIvParameterSpecвҖқпјҢжңҖз»ҲжҲҗеҠҹе®ҡдҪҚпјҲеҰӮдёӢеӣҫжүҖзӨәпјүпјҢе…¶дҪҝз”ЁдәҶ"AES/CBC/NoPadding"еҠ еҜҶз®—жі•пјҢеҜ№еә”зҡ„KEYе’ҢIVйғҪжҳҜжҳҺж–Үзҡ„гҖӮ<br>

<br> 然еҗҺжҲ‘们еҶҚжҗңзҙўAESзӣёе…ізҡ„е…ій”®иҜҚжҜ”еҰӮвҖңAES/вҖқ,"SecretKeySpec"жҲ–вҖңIvParameterSpecвҖқпјҢжңҖз»ҲжҲҗеҠҹе®ҡдҪҚпјҲеҰӮдёӢеӣҫжүҖзӨәпјүпјҢе…¶дҪҝз”ЁдәҶ"AES/CBC/NoPadding"еҠ еҜҶз®—жі•пјҢеҜ№еә”зҡ„KEYе’ҢIVйғҪжҳҜжҳҺж–Үзҡ„гҖӮ<br>

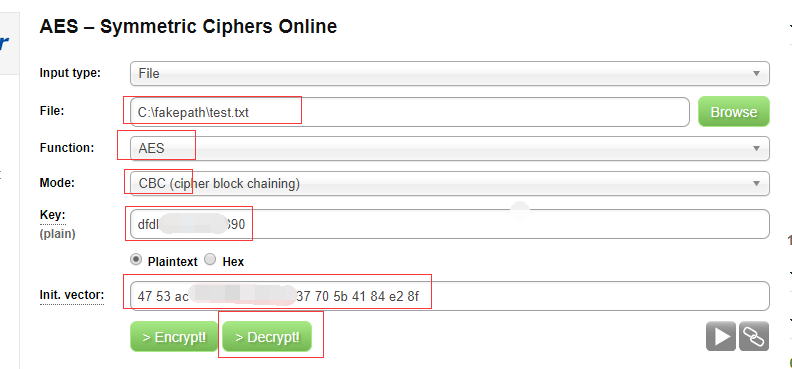

жҲ‘们жқҘйӘҢиҜҒдёӢKEYе’ҢIVжҳҜеҗҰжӯЈзЎ®гҖӮеҖҹеҠ©вҖңAES OnlineвҖқ(http://aes.online-domain-tools.com/)иҝҷдёӘеңЁзәҝе·Ҙе…·пјҢйҖүжӢ©еҜ№еә”зҡ„еҠ еҜҶз®—жі•пјҢиҫ“е…ҘеҜҶж–ҮгҖҒKEYгҖҒIVпјҲеҰӮдёӢеӣҫжүҖзӨәпјүгҖӮ<br>

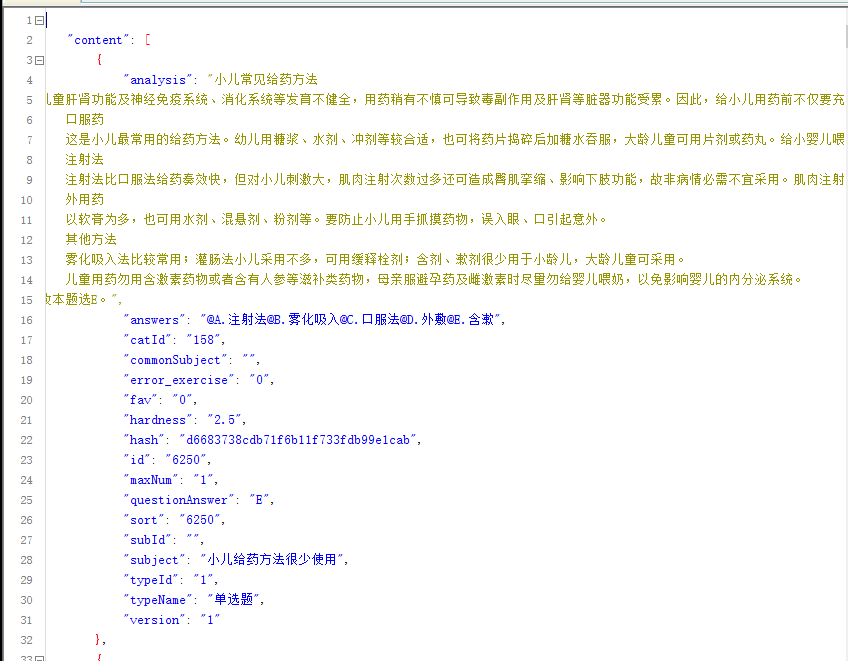

然еҗҺзӮ№еҮ»"Decrypt"пјҢжҲҗеҠҹиҝҳеҺҹеҮәжҳҺж–ҮпјҲеҰӮдёӢеӣҫжүҖзӨәпјүгҖӮзӮ№еҮ»вҖң[Download as a binary file]вҖқдёӢиҪҪи§ЈеҜҶеҗҺзҡ„ж•°жҚ®ж–Ү件пјҢеҸ‘зҺ°еҶ…е®№жҳҜJSONж јејҸзҡ„пјҢи§Јжһҗд№ӢеҗҺеҰӮдёӢеӣҫжүҖзӨәгҖӮ<br>

иҮіжӯӨпјҢзӣ®ж Үе®һзҺ°гҖӮ<br> йҷӨдәҶдёҠиҝ°йҖҡиҝҮеҸҚзј–иҜ‘жәҗз ҒжқҘиҺ·еҸ–з§ҳй’ҘеӨ–пјҲиҝҮзЁӢеҫҲз№ҒзҗҗпјүпјҢжҲ‘们иҝҳеҸҜд»ҘеҲ©з”ЁXposedзҡ„ж–№ејҸпјҲдҪ йңҖиҰҒе…ҲдәҶи§ЈXposedзӣёе…ізҹҘиҜҶпјүпјҢйҖҡиҝҮHOOK javax.crypto.spec.SecretKeySpecе’Ңjavax.crypto.spec.IvParameterSpecзұ»жқҘжҲӘиҺ·KEYе’ҢIVпјҢж“ҚдҪңиҝҮзЁӢз®ҖеҚ•пјҢдёӢйқўд»Ӣз»ҚдёӨдёӘзӣёе…іжҸ’件гҖӮ<br>1.дҪҝз”ЁInspeckageпјҲhttps://github.com/ac-pm/InspeckageпјүиҝҷдёӘAndroidеҠЁжҖҒеҲҶжһҗе·Ҙе…·гҖӮеҰӮдёӢеӣҫжүҖзӨәжҳҜInspeckageжҲӘиҺ·еҲ°зҡ„AESзҡ„KEYпјҢдёҺжҲ‘们дёҠйқўйҖҡиҝҮжәҗз ҒиҺ·еҸ–еҲ°зҡ„дёҖиҮҙпјҲдёҚиҝҮжІЎжңүиҺ·еҸ–зҡ„IVпјҢеҺҹеӣ жңӘзҹҘпјүгҖӮ

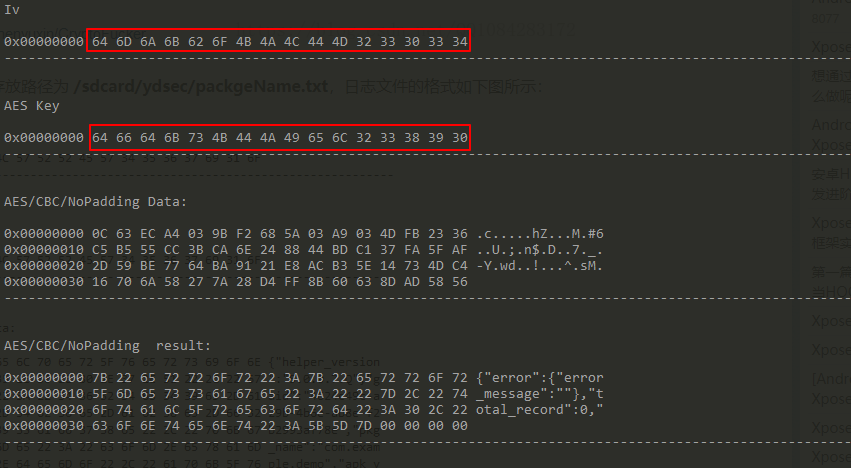

2.жҲ‘иҝҳжөӢдәҶдёҖдёӘеҸ«еҒҡCryptoFuckerзҡ„XposedжҸ’件пјҲhttps://github.com/Chenyuxin/CryptoFuckerпјүпјҢз”Ёиө·жқҘиҷҪ然没жңүInspeckageж–№дҫҝ(жІЎжңүUI)пјҢдёҚиҝҮпјҢж•ҲжһңеҫҲеҘҪпјҢжҲҗеҠҹиҺ·еҸ–еҲ°дәҶKEYе’ҢIVпјҢеҰӮдёӢеӣҫжүҖзӨәпјҲHEXеҪўејҸжҳҫзӨәпјүгҖӮ<br>

е…ідәҺвҖңXposedж•°жҚ®йҮҮйӣҶе®һдҫӢеҲҶжһҗвҖқиҝҷзҜҮж–Үз« зҡ„еҶ…е®№е°ұд»Ӣз»ҚеҲ°иҝҷйҮҢпјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒзӣёдҝЎеӨ§е®¶еҜ№вҖңXposedж•°жҚ®йҮҮйӣҶе®һдҫӢеҲҶжһҗвҖқзҹҘиҜҶйғҪжңүдёҖе®ҡзҡ„дәҶи§ЈпјҢеӨ§е®¶еҰӮжһңиҝҳжғіеӯҰд№ жӣҙеӨҡзҹҘиҜҶпјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ