жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« дё»иҰҒи®Іи§ЈдәҶвҖңIstioзҶ”ж–ӯеҷЁжҖҺд№ҲдҪҝз”ЁвҖқпјҢж–Үдёӯзҡ„и®Іи§ЈеҶ…е®№з®ҖеҚ•жё…жҷ°пјҢжҳ“дәҺеӯҰд№ дёҺзҗҶи§ЈпјҢдёӢйқўиҜ·еӨ§е®¶и·ҹзқҖе°Ҹзј–зҡ„жҖқи·Ҝж…ўж…ўж·ұе…ҘпјҢдёҖиө·жқҘз ”з©¶е’ҢеӯҰд№ вҖңIstioзҶ”ж–ӯеҷЁжҖҺд№ҲдҪҝз”ЁвҖқеҗ§пјҒ

Istioеӣ зҒөжҙ»зҡ„еҸҜи§ӮеҜҹжҖ§е’Ңе®үе…Ёзҡ„жңҚеҠЎй—ҙйҖҡдҝЎеҸ—еҲ°дәҶиөһи®ёгҖӮ然иҖҢпјҢе…¶д»–жӣҙйҮҚиҰҒзҡ„еҠҹиғҪжүҚзңҹжӯЈдҪҝеҫ—IstioжҲҗдёәдәҶжңҚеҠЎзҪ‘ж јйҮҢзҡ„з‘һеЈ«еҶӣеҲҖпјҢеҪ“йҒҮеҲ°иҝҗиЎҢж—¶й•ҝгҖҒ延иҝҹе’Ңй”ҷиҜҜзҺҮзӯүSLOй—®йўҳж—¶пјҢжңҚеҠЎй—ҙзҡ„жөҒйҮҸз®ЎзҗҶиғҪеҠӣжҳҜиҮіе…ійҮҚиҰҒзҡ„гҖӮ

еңЁд»Ҡе№ҙж—©дәӣж—¶еҖҷеҸ‘еёғ Istio operator ж—¶пјҢжҲ‘们зҡ„зӣ®ж ҮпјҲйҷӨдәҶз®ЎзҗҶIstioзҡ„е®үиЈ…е’ҢеҚҮзә§пјүжҳҜдёәиҝҷдәӣеҮәиүІзҡ„жөҒйҮҸи·Ҝз”ұзү№жҖ§жҸҗдҫӣж”ҜжҢҒпјҢеҗҢж—¶дҪҝжүҖжңүзҡ„еҠҹиғҪйғҪжӣҙеҠ жҳ“з”ЁгҖӮжңҖеҗҺпјҢжҲ‘们еҲӣе»әдәҶдёҖдёӘз®ҖеҚ•дё”иҮӘеҠЁеҢ–зҡ„жңҚеҠЎзҪ‘ж јBackyardsпјҢе®ғеңЁIstio operatorд№ӢдёҠжҸҗдҫӣдәҶз®ЎзҗҶUIгҖҒCLI е’ҢGraphQL APIзҡ„иғҪеҠӣгҖӮBackyardsйӣҶжҲҗеҲ°дәҶBanzai Cloudзҡ„е®№еҷЁз®ЎзҗҶе№іеҸ° PipelineдёӯпјҢд№ҹеҸҜд»ҘдҪңдёәдёҖдёӘеҚ•дёҖзҡ„дә§е“ҒзӢ¬з«Ӣе·ҘдҪңгҖӮеҪ“然пјҢе°ҶBackyardsдёҺPipelineдёҖиө·дҪҝз”Ёдјҡдёәз”ЁжҲ·жҸҗдҫӣзү№еҲ«зҡ„еҘҪеӨ„пјҲжҜ”еҰӮеңЁеӨҡдә‘е’Ңж··еҗҲдә‘зҺҜеўғдёӯз®ЎзҗҶеә”з”ЁзЁӢеәҸпјүпјҢBackyardsд№ҹеҸҜд»Ҙиў«з”ЁдәҺд»»дҪ•Kubernetesзҡ„е®үиЈ…зҺҜеўғгҖӮ

еңЁеҫ®жңҚеҠЎжһ¶жһ„дёӯпјҢжңҚеҠЎеҸҜиғҪдјҡз”ЁдёҚеҗҢзҡ„иҜӯиЁҖе®һзҺ°е№¶йғЁзҪІеңЁеӨҡдёӘиҠӮзӮ№жҲ–йӣҶзҫӨдёҠпјҢе…·жңүдёҚеҗҢзҡ„е“Қеә”ж—¶й—ҙжҲ–ж•…йҡңзҺҮгҖӮеҰӮжһңжңҚеҠЎжҲҗеҠҹпјҲ并且еҸҠж—¶ең°пјүе“Қеә”дәҶиҜ·жұӮпјҢйӮЈд№Ҳе®ғзҡ„жҖ§иғҪе°ұз®—жҳҜд»Өдәәж»Ўж„Ҹзҡ„гҖӮдҪҶзҺ°е®һжғ…еҶө并йқһеҰӮжӯӨпјҢдёӢжёёе®ўжҲ·з«Ҝеә”иҜҘеңЁдёҠжёёжңҚеҠЎиҝҮдәҺзј“ж…ўж—¶еҸ—еҲ°дҝқжҠӨгҖӮеҸҚд№ӢпјҢдёҠжёёжңҚеҠЎд№ҹеҝ…йЎ»иў«дҝқжҠӨпјҢд»Ҙе…Қиў«з§ҜеҺӢзҡ„иҜ·жұӮжӢ–еһ®гҖӮеңЁеӨҡе®ўжҲ·з«ҜдёӢжғ…еҶөдјҡжӣҙеҠ еӨҚжқӮпјҢ并еҸҜиғҪеҜјиҮҙж•ҙдёӘеҹәзЎҖи®ҫж–ҪеҮәзҺ°дёҖзі»еҲ—зҡ„иҝһй”Ғж•…йҡңгҖӮиҝҷдёҖй—®йўҳзҡ„и§ЈеҶіж–№жЎҲжҳҜйҮҮз”Ёз»ҸиҝҮж—¶й—ҙжЈҖйӘҢзҡ„зҶ”ж–ӯеҷЁжЁЎејҸгҖӮ

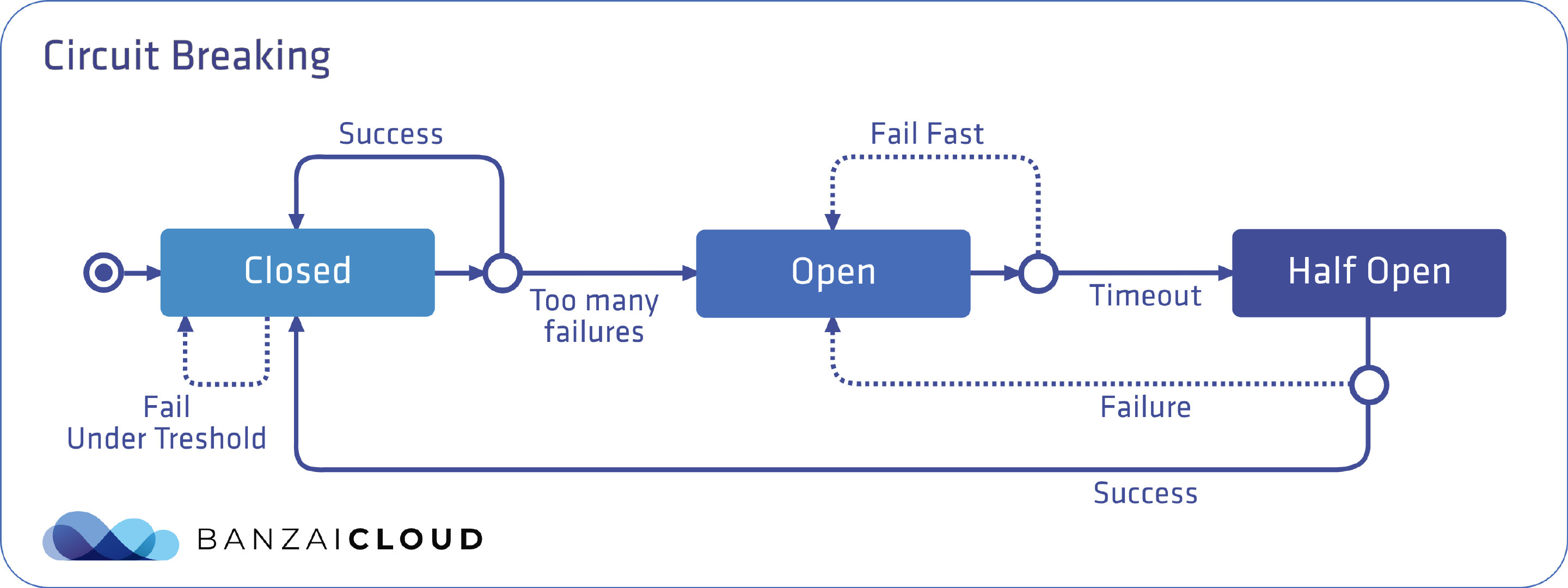

дёҖдёӘзҶ”ж–ӯеҷЁеҸҜд»Ҙжңүдёүз§ҚзҠ¶жҖҒпјҡе…ій—ӯгҖҒжү“ејҖе’ҢеҚҠејҖпјҢй»ҳи®Өжғ…еҶөдёӢеӨ„дәҺе…ій—ӯзҠ¶жҖҒгҖӮеңЁе…ій—ӯзҠ¶жҖҒдёӢпјҢж— и®әиҜ·жұӮжҲҗеҠҹжҲ–еӨұиҙҘпјҢеҲ°иҫҫйў„е…Ҳи®ҫе®ҡзҡ„ж•…йҡңж•°йҮҸйҳҲеҖјеүҚпјҢйғҪдёҚдјҡи§ҰеҸ‘зҶ”ж–ӯгҖӮиҖҢеҪ“иҫҫеҲ°йҳҲеҖјж—¶пјҢзҶ”ж–ӯеҷЁе°ұдјҡжү“ејҖгҖӮеҪ“и°ғз”ЁеӨ„дәҺжү“ејҖзҠ¶жҖҒзҡ„жңҚеҠЎж—¶пјҢзҶ”ж–ӯеҷЁе°Ҷж–ӯејҖиҜ·жұӮпјҢиҝҷж„Ҹе‘ізқҖе®ғдјҡзӣҙжҺҘиҝ”еӣһдёҖдёӘй”ҷиҜҜпјҢиҖҢдёҚеҺ»жү§иЎҢи°ғз”ЁгҖӮйҖҡиҝҮеңЁе®ўжҲ·з«Ҝж–ӯејҖдёӢжёёиҜ·жұӮзҡ„ж–№ејҸпјҢеҸҜд»ҘеңЁз”ҹдә§зҺҜеўғдёӯйҳІжӯўзә§иҒ”ж•…йҡңзҡ„еҸ‘з”ҹгҖӮеңЁз»ҸиҝҮдәӢе…Ҳй…ҚзҪ®зҡ„и¶…ж—¶ж—¶й•ҝеҗҺпјҢзҶ”ж–ӯеҷЁиҝӣе…ҘеҚҠејҖзҠ¶жҖҒпјҢиҝҷз§ҚзҠ¶жҖҒдёӢж•…йҡңжңҚеҠЎжңүж—¶й—ҙд»Һе…¶дёӯж–ӯзҡ„иЎҢдёәдёӯжҒўеӨҚгҖӮеҰӮжһңиҜ·жұӮеңЁиҝҷз§ҚзҠ¶жҖҒдёӢ继з»ӯеӨұиҙҘпјҢеҲҷзҶ”ж–ӯеҷЁе°ҶеҶҚж¬Ўжү“ејҖ并继з»ӯйҳ»ж–ӯиҜ·жұӮгҖӮеҗҰеҲҷзҶ”ж–ӯеҷЁе°Ҷе…ій—ӯпјҢжңҚеҠЎе°Ҷиў«е…Ғи®ёеҶҚж¬ЎеӨ„зҗҶиҜ·жұӮгҖӮ

Istioзҡ„ зҶ”ж–ӯ еҸҜд»ҘеңЁ жөҒйҮҸзӯ–з•Ҙ дёӯй…ҚзҪ®гҖӮIstioзҡ„ иҮӘе®ҡд№үиө„жәҗDestination RuleйҮҢпјҢTrafficPolicyеӯ—ж®өдёӢжңүдёӨдёӘе’ҢзҶ”ж–ӯзӣёе…ізҡ„й…ҚзҪ®пјҡ ConnectionPoolSettings е’Ң OutlierDetectionгҖӮ

ConnectionPoolSettingsеҸҜд»ҘдёәжңҚеҠЎй…ҚзҪ®иҝһжҺҘзҡ„ж•°йҮҸгҖӮOutlierDetectionз”ЁжқҘжҺ§еҲ¶д»ҺиҙҹиҪҪеқҮиЎЎжұ дёӯеү”йҷӨдёҚеҒҘеә·зҡ„е®һдҫӢгҖӮ

дҫӢеҰӮпјҢConnectionPoolSettingsжҺ§еҲ¶иҜ·жұӮзҡ„жңҖеӨ§ж•°йҮҸпјҢжҢӮиө·иҜ·жұӮпјҢйҮҚиҜ•жҲ–иҖ…и¶…ж—¶пјӣOutlierDetection и®ҫзҪ®жңҚеҠЎиў«д»ҺиҝһжҺҘжұ еү”йҷӨж—¶еҸ‘з”ҹй”ҷиҜҜзҡ„иҜ·жұӮж•°пјҢеҸҜд»Ҙи®ҫзҪ®жңҖе°ҸйҖҗеҮәж—¶й—ҙе’ҢжңҖеӨ§йҖҗеҮәзҷҫеҲҶжҜ”гҖӮжңүе…іе®Ңж•ҙзҡ„еӯ—ж®өеҲ—иЎЁпјҢиҜ·еҸӮиҖғж–ҮжЎЈ.

IstioеңЁеә•еұӮдҪҝз”ЁдәҶEnvoyзҡ„зҶ”ж–ӯзү№жҖ§гҖӮ

и®©жҲ‘们жқҘзңӢзңӢDestination Ruleдёӯжңүе…ізҶ”ж–ӯзҡ„й…ҚзҪ®пјҡ

apiVersion: networking.istio.io/v1alpha3 kind: DestinationRule metadata: name: notifications spec: host: notifications trafficPolicy: connectionPool: tcp: maxConnections: 1 http: http1MaxPendingRequests: 1 maxRequestsPerConnection: 1 outlierDetection: consecutiveErrors: 1 interval: 1s baseEjectionTime: 3m maxEjectionPercent: 100

дҪҝз”ЁConnectionPoolSettingsеӯ—ж®өдёӯзҡ„иҝҷдәӣи®ҫзҪ®пјҢеңЁз»ҷе®ҡзҡ„ж—¶й—ҙеҶ…еҸӘиғҪе’Ңnotifications жңҚеҠЎе»әз«ӢдёҖдёӘиҝһжҺҘпјҡжҜҸдёӘиҝһжҺҘжңҖеӨҡеҸӘиғҪжңүдёҖдёӘжҢӮиө·зҡ„иҜ·жұӮгҖӮеҰӮжһңиҫҫеҲ°йҳҲеҖјпјҢзҶ”ж–ӯеҷЁе°ҶејҖе§Ӣйҳ»ж–ӯиҜ·жұӮгҖӮ

OutlierDetectionйғЁеҲҶзҡ„и®ҫзҪ®з”ЁжқҘжЈҖжҹҘжҜҸз§’и°ғз”ЁжңҚеҠЎжҳҜеҗҰжңүй”ҷиҜҜеҸ‘з”ҹгҖӮеҰӮжһңжңүпјҢеҲҷе°ҶжңҚеҠЎд»ҺиҙҹиҪҪеқҮиЎЎжұ дёӯйҖҗеҮәиҮіе°‘дёүеҲҶй’ҹпјҲ100%жңҖеӨ§еј№еҮәзҷҫеҲҶжҜ”иЎЁзӨәпјҢеҰӮжһңйңҖиҰҒпјҢжүҖжңүзҡ„жңҚеҠЎе®һдҫӢйғҪеҸҜд»ҘеҗҢж—¶иў«йҖҗеҮәпјүгҖӮ

еңЁжүӢеҠЁеҲӣе»ә

Destination Ruleиө„жәҗж—¶жңүдёҖ件дәӢйңҖиҰҒзү№еҲ«жіЁж„ҸпјҢйӮЈе°ұжҳҜжҳҜеҗҰдёәиҜҘжңҚеҠЎеҗҜз”ЁдәҶmTLSгҖӮеҰӮжһңжҳҜзҡ„иҜқпјҢиҝҳйңҖиҰҒеңЁDestination Ruleдёӯи®ҫзҪ®еҰӮдёӢеӯ—ж®өпјҢеҗҰеҲҷеҪ“и°ғз”ЁmoviesжңҚеҠЎж—¶пјҢи°ғз”Ёж–№еҸҜиғҪдјҡ收еҲ°503й”ҷиҜҜпјҡ

trafficPolicy: tls: mode: ISTIO_MUTUAL

иҝҳеҸҜд»Ҙдёәзү№е®ҡnamespace жҲ–зү№е®ҡжңҚеҠЎеҗҜз”Ёе…ЁеұҖзҡ„mTLSгҖӮдҪ еә”иҜҘдәҶи§Јиҝҷдәӣи®ҫзҪ®д»ҘдҫҝзЎ®е®ҡжҳҜеҗҰжҠҠ

trafficPolicy.tls.modeи®ҫзҪ®дёәISTIO_MUTUALгҖӮжӣҙйҮҚиҰҒзҡ„жҳҜпјҢеҪ“дҪ иҜ•еӣҫй…ҚзҪ®дёҖдёӘе®Ңе…ЁдёҚеҗҢзҡ„еҠҹиғҪпјҲдҫӢеҰӮзҶ”ж–ӯпјүж—¶пјҢеҫҲе®№жҳ“еҝҳи®°и®ҫзҪ®жӯӨеӯ—ж®өгҖӮжҸҗзӨәпјҡеңЁеҲӣе»ә

Destination RuleеүҚжҖ»жҳҜиҖғиҷ‘mTLSпјҒ

дёәдәҶи§ҰеҸ‘зҶ”ж–ӯпјҢи®©жҲ‘们еҗҢж—¶д»ҺдёӨдёӘиҝһжҺҘжқҘи°ғз”Ё notificationsжңҚеҠЎгҖӮmaxConnectionsеӯ—ж®өиў«и®ҫзҪ®дёә1гҖӮиҝҷж—¶еә”иҜҘдјҡзңӢеҲ°503дёҺ200зҡ„е“Қеә”еҗҢж—¶еҲ°иҫҫгҖӮ

еҪ“дёҖдёӘжңҚеҠЎд»Һе®ўжҲ·з«ҜжҺҘ收еҲ°зҡ„иҙҹиҪҪеӨ§дәҺе®ғжүҖиғҪеӨ„зҗҶзҡ„иҙҹиҪҪпјҲеҰӮзҶ”ж–ӯеҷЁдёӯй…ҚзҪ®зҡ„йӮЈж ·пјүпјҢе®ғдјҡеңЁи°ғз”Ёд№ӢеүҚиҝ”еӣһ503й”ҷиҜҜгҖӮиҝҷжҳҜйҳІжӯўй”ҷиҜҜзә§иҒ”зҡ„дёҖз§Қж–№жі•гҖӮ

еңЁз”ҹдә§зҺҜеўғдёӯеҝ…йЎ»иҰҒзӣ‘жҺ§дҪ зҡ„жңҚеҠЎпјҢд»Ҙдҫҝеҫ—еҲ°йҖҡзҹҘ并иғҪеӨҹеңЁзі»з»ҹеҸ‘з”ҹй”ҷиҜҜж—¶иҝӣиЎҢжЈҖжҹҘгҖӮеӣ жӯӨпјҢеҰӮжһңдҪ е·Із»ҸдёәдҪ зҡ„жңҚеҠЎй…ҚзҪ®дәҶдёҖдёӘзҶ”ж–ӯеҷЁпјҢдҪ е°ұдјҡжғізҹҘйҒ“е®ғд»Җд№Ҳж—¶еҖҷи·ій—ёпјӣзҶ”ж–ӯеҷЁжӢҰжҲӘдәҶзҷҫеҲҶд№ӢеӨҡе°‘зҡ„иҜ·жұӮпјӣдҪ•ж—¶и§ҰеҸ‘пјҢжқҘиҮӘе“ӘдёӘдёӢжёёе®ўжҲ·з«ҜпјҹеҰӮжһңиғҪеӨҹеӣһзӯ”иҝҷдәӣй—®йўҳпјҢдҪ е°ұеҸҜд»ҘзЎ®е®ҡзҶ”ж–ӯеҷЁжҳҜеҗҰе·ҘдҪңжӯЈеёёпјҢе№¶ж №жҚ®йңҖиҰҒеҫ®и°ғй…ҚзҪ®пјҢжҲ–иҖ…дјҳеҢ–жңҚеҠЎжқҘеӨ„зҗҶйўқеӨ–зҡ„并еҸ‘иҜ·жұӮгҖӮ

жҸҗзӨәпјҡеҰӮжһңдҪ 继з»ӯйҳ…иҜ»пјҢеҸҜд»ҘеңЁBackyards UIдёӯзңӢеҲ°е’Ңй…ҚзҪ®жүҖжңүзҡ„иҝҷдәӣи®ҫзҪ®гҖӮ

и®©жҲ‘们зңӢзңӢжҖҺж ·еңЁIstioйҮҢзЎ®е®ҡзҶ”ж–ӯеҷЁи·ій—ёпјҡ

зҶ”ж–ӯеҷЁи·ій—ёж—¶зҡ„е“Қеә”з ҒжҳҜ503пјҢеӣ жӯӨдҪ ж— жі•д»…ж №жҚ®иҜҘе“Қеә”дёҺе…¶д»–зҡ„503й”ҷиҜҜеҢәеҲҶејҖжқҘгҖӮеңЁEnvoyдёӯпјҢжңүдёҖдёӘи®Ўж•°еҷЁеҸ«upstream_rq_pending_overflowпјҢе®ғи®°еҪ•дәҶзҶ”ж–ӯдё”еӨұиҙҘзҡ„иҜ·жұӮжҖ»ж•°гҖӮеҰӮжһңдёәдҪ зҡ„жңҚеҠЎж·ұе…Ҙз ”з©¶Envoyзҡ„з»ҹи®Ўж•°жҚ®е°ұеҸҜд»ҘиҺ·еҫ—иҝҷдәӣдҝЎжҒҜпјҢдҪҶиҝҷ并дёҚе®№жҳ“гҖӮ

йҷӨдәҶе“Қеә”д»Јз ҒпјҢEnvoyиҝҳиҝ”еӣһе“Қеә”ж Үеҝ— пјҢ并且еӯҳеңЁдёҖдёӘдё“з”Ёе“Қеә”ж Үеҝ—жқҘиЎЁзӨәзҶ”ж–ӯеҷЁи·ій—ёпјҡUOгҖӮеҰӮжһңиҝҷдёӘж Үеҝ—еҸӘиғҪйҖҡиҝҮEnvoyзҡ„ж—Ҙеҝ—иҺ·еҫ—пјҢиҝҷе°ҶдёҚдјҡзү№еҲ«жңүз”ЁгҖӮе№ёиҝҗзҡ„жҳҜпјҢе®ғеңЁIstioдёӯе®һзҺ°дәҶпјҢеӣ жӯӨе“Қеә”ж Үеҝ—еңЁIstioжҢҮж ҮдёӯжҳҜеҸҜз”Ёзҡ„并且иғҪиў«PrometheusиҺ·еҸ–еҲ°гҖӮ

зҶ”ж–ӯеҷЁзҡ„и·ій—ёеҸҜд»ҘеғҸиҝҷж ·жҹҘиҜўеҲ°пјҡ

sum(istio_requests_total{response_code="503", response_flags="UO"}) by (source_workload, destination_workload, response_code)дҪҝз”ЁBackyardsж—¶пјҢдҪ дёҚйңҖиҰҒжүӢеҠЁзј–иҫ‘Destination RulesжқҘи®ҫзҪ®зҶ”ж–ӯгҖӮеҸҜд»ҘйҖҡиҝҮдёҖдёӘж–№дҫҝзҡ„UIз•ҢйқўжҲ–иҖ…пјҲеҰӮжһңдҪ ж„ҝж„Ҹзҡ„иҜқпјүжҳҜBackyards CLI е‘Ҫд»ӨиЎҢе·Ҙе…·жқҘиҫҫеҲ°зӣёеҗҢзҡ„з»“жһңгҖӮ

дёҚеҝ…жӢ…еҝғз”ұдәҺеҝҳи®°жҠҠtrafficPolicy.tls.mode и®ҫзҪ®дёә ISTIO_MUTUALиҖҢй…Қй”ҷдәҶDestination RulesгҖӮBackyardsдјҡдёәдҪ и§ЈеҶіиҝҷдёӘй—®йўҳпјӣе®ғдјҡжүҫеҲ°еҗҜз”ЁдәҶmTLSзҡ„жңҚеҠЎе№¶зӣёеә”ең°и®ҫзҪ®дёҠиҝ°еӯ—ж®өгҖӮ

дёҠйқўеҸӘжҳҜBackyardsйӘҢиҜҒзү№жҖ§зҡ„дёҖдёӘдҫӢеӯҗпјҢиҝҷиғҪйҒҝе…ҚдҪ и®ҫзҪ®й”ҷиҜҜгҖӮеҗҺйқўиҝҳжңүжӣҙеӨҡзҡ„зү№жҖ§гҖӮ

еңЁжӯӨд№ӢдёҠпјҢдҪ еҸҜд»ҘзңӢеҲ°жңҚеҠЎе’ҢиҜ·жұӮзҡ„еҸҜи§ҶеҢ–з•Ңйқўе’Ңжҙ»еҠЁд»ӘиЎЁжқҝпјҢеӣ жӯӨеҸҜд»ҘиҪ»жқҫең°зЎ®е®ҡжңүеӨҡе°‘иҜ·жұӮиў«зҶ”ж–ӯеҷЁи§ҰеҸ‘пјҢд»ҘеҸҠе®ғжқҘиҮӘе“ӘдёӘи°ғз”ЁиҖ…е’ҢдҪ•ж—¶и§ҰеҸ‘гҖӮ

йҰ–е…ҲпјҢжҲ‘们йңҖиҰҒдёҖдёӘKubernetesйӣҶзҫӨгҖӮ

жҲ‘йҖҡиҝҮPipeline platformзҡ„е…Қиҙ№ејҖеҸ‘зүҲжң¬еңЁGKEдёҠеҲӣе»әдәҶдёҖдёӘKubernetesйӣҶзҫӨгҖӮеҰӮжһңдҪ д№ҹжғіиҝҷж ·еҒҡпјҢеҸҜд»ҘеңЁжҲ‘们ж”ҜжҢҒзҡ„дә”дёӘдә‘жҸҗдҫӣе•ҶжҲ–дҪҝз”ЁPipelineеңЁжң¬ең°еҲӣе»әйӣҶзҫӨгҖӮеҗҰеҲҷпјҢдҪ йңҖиҰҒжҸҗдҫӣиҮӘе·ұзҡ„KubernetesйӣҶзҫӨгҖӮ

еңЁдёҖдёӘж–°йӣҶзҫӨе®үиЈ…IstioпјҢBackyardsе’Ңdemoеә”з”Ёзҡ„жңҖз®ҖеҚ•зҡ„еҠһжі•жҳҜдҪҝз”ЁBackyards CLIгҖӮ

дҪ еҸӘйңҖиҰҒжү§иЎҢдёӢйқўзҡ„е‘Ҫд»ӨпјҲйӣҶзҫӨеҝ…йЎ»и®ҫзҪ®дәҶKUBECONFIGпјүпјҡ

$ backyards install -a --run-demo

иҜҘе‘Ҫд»ӨйҰ–е…ҲдҪҝз”ЁжҲ‘们ејҖжәҗзҡ„Istio operatorе®үиЈ…IstioпјҢ然еҗҺе®үиЈ…Backyardsе’Ңdemoеә”з”ЁзЁӢеәҸгҖӮе®үиЈ…е®ҢжҲҗеҗҺпјҢBackyards UIе°ҶиҮӘеҠЁжү“ејҖ并еҗ‘demoеә”з”ЁеҸ‘йҖҒдёҖдәӣжөҒйҮҸгҖӮйҖҡиҝҮиҝҷдёӘз®ҖеҚ•зҡ„е‘Ҫд»ӨпјҢдҪ еҸҜд»ҘзңӢеҲ°BackyardsеңЁеҮ еҲҶй’ҹеҶ…еҗҜеҠЁдәҶдёҖдёӘе…Ёж–°зҡ„IstioйӣҶзҫӨпјҒиҜ•иҜ•еҗ§пјҒ

дҪ д№ҹеҸҜд»ҘжҢүйЎәеәҸжү§иЎҢжүҖжңүиҝҷдәӣжӯҘйӘӨгҖӮBackyardsйңҖиҰҒдёҖдёӘIstioйӣҶзҫӨвҖ”вҖ”еҰӮжһңжІЎжңүпјҢеҸҜд»ҘйҖҡиҝҮ

$ backyards istio installе®үиЈ…гҖӮдёҖж—Ұе®үиЈ…дәҶIstioпјҢе°ұеҸҜд»ҘдҪҝз”Ё$ backyards installе®үиЈ…BackyardsгҖӮжңҖеҗҺпјҢдҪҝз”Ё$ backyards demoapp installйғЁзҪІdemoеә”з”ЁзЁӢеәҸгҖӮжҸҗзӨәпјҡBackyardsжҳҜPipelineе№іеҸ°зҡ„ж ёеҝғ组件вҖ”вҖ”еҸҜд»Ҙе°қиҜ•ејҖеҸ‘иҖ…зүҲжң¬пјҲService Mesh ж ҮзӯҫйЎөпјүгҖӮ

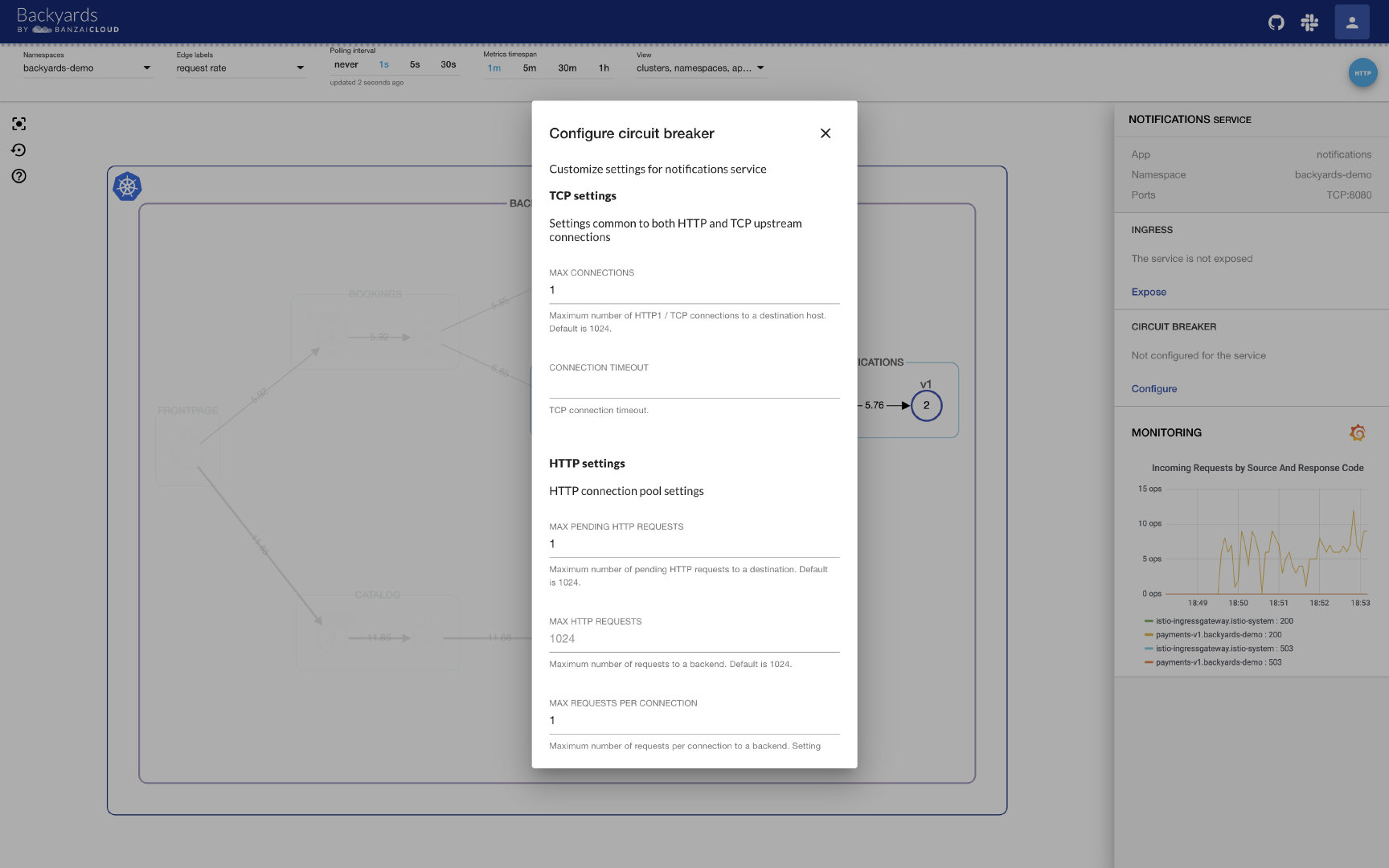

дҪ дёҚйңҖиҰҒжүӢеҠЁеҲӣе»әжҲ–зј–иҫ‘Destination RuleпјҢеҸҜд»ҘеҫҲе®№жҳ“зҡ„еңЁUIз•Ңйқўдёӯж”№еҸҳзҶ”ж–ӯзҡ„й…ҚзҪ®гҖӮи®©жҲ‘们е…ҲеҲӣе»әдёҖдёӘdemoгҖӮ

жӯЈеҰӮдҪ е°ҶзңӢеҲ°зҡ„пјҢBackyardsпјҲдёҺKialiзӣёжҜ”пјүдёҚд»…жҳҜдёәеҸҜи§ӮеҜҹжҖ§жһ„е»әзҡ„web UIпјҢиҖҢдё”жҳҜе…·жңүдё°еҜҢеҠҹиғҪзҡ„жңҚеҠЎзҪ‘ж јз®ЎзҗҶе·Ҙе…·пјҢж”ҜжҢҒеҚ•йӣҶзҫӨе’ҢеӨҡйӣҶзҫӨпјҢ并且具жңүејәеӨ§зҡ„CLIе’ҢGraphQL APIгҖӮ

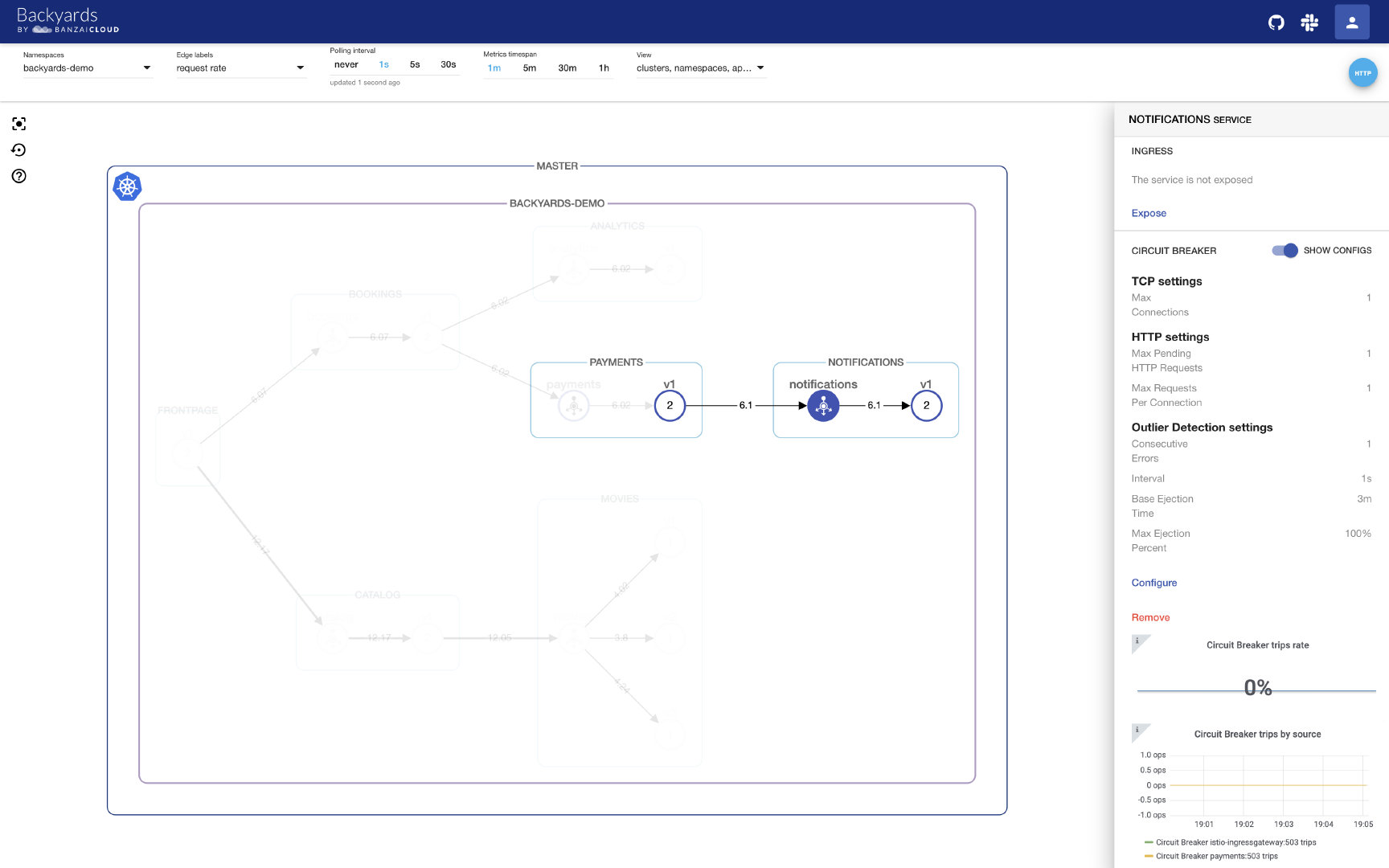

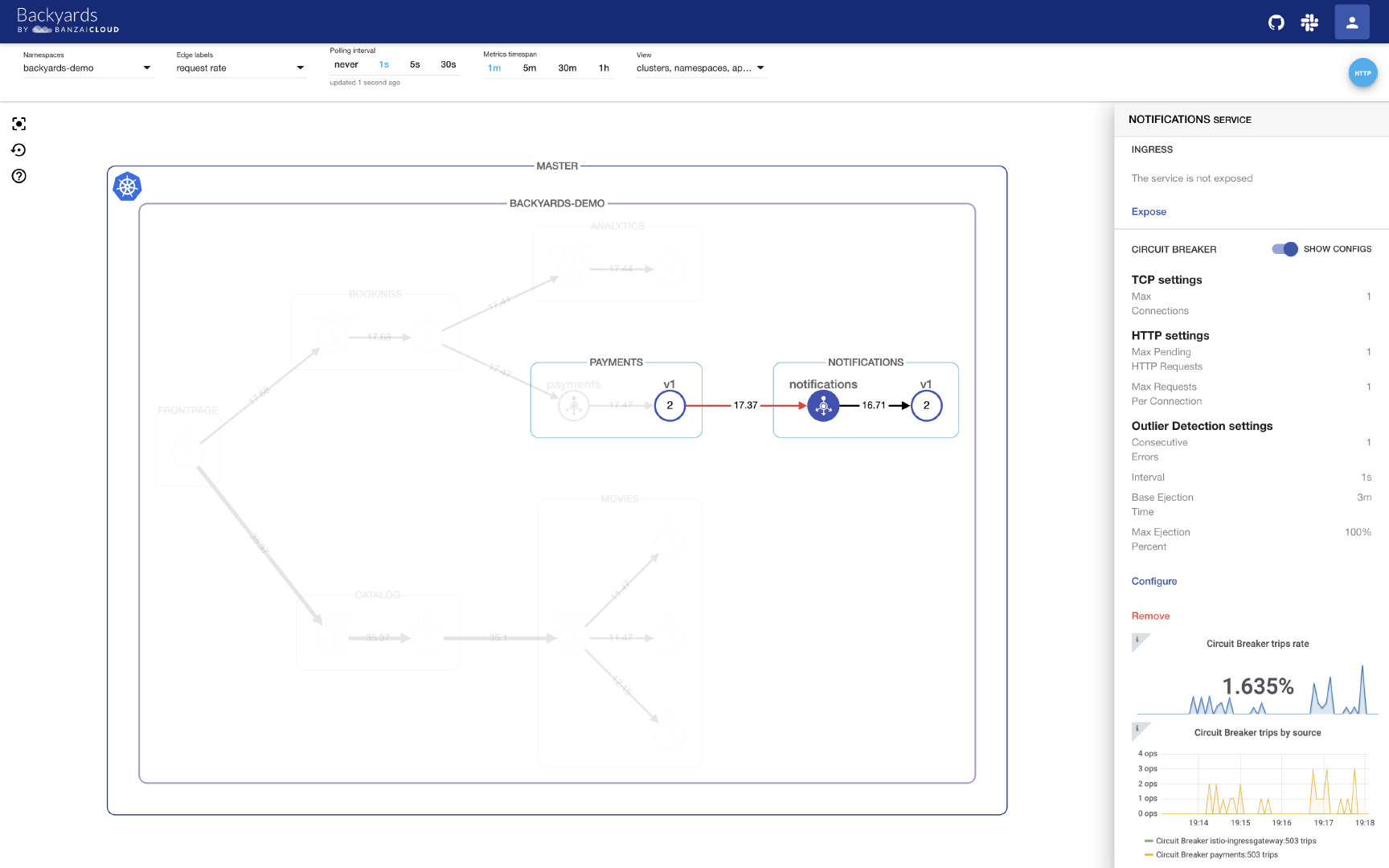

дҪ дёҚйңҖиҰҒйҖҡиҝҮDestination RuleпјҲдҫӢеҰӮйҖҡиҝҮkubectlпјүжқҘжҹҘзңӢзҶ”ж–ӯеҷЁзҡ„й…ҚзҪ®пјҢеҪ“дҪ зӮ№еҮ»notification жңҚеҠЎеӣҫж Ү并еҲҮжҚўSHOW CONFIGSж»‘еқ—ж—¶пјҢеҸҜд»ҘеңЁBackyards UIзҡ„еҸідҫ§зңӢеҲ°е®ғ们гҖӮ

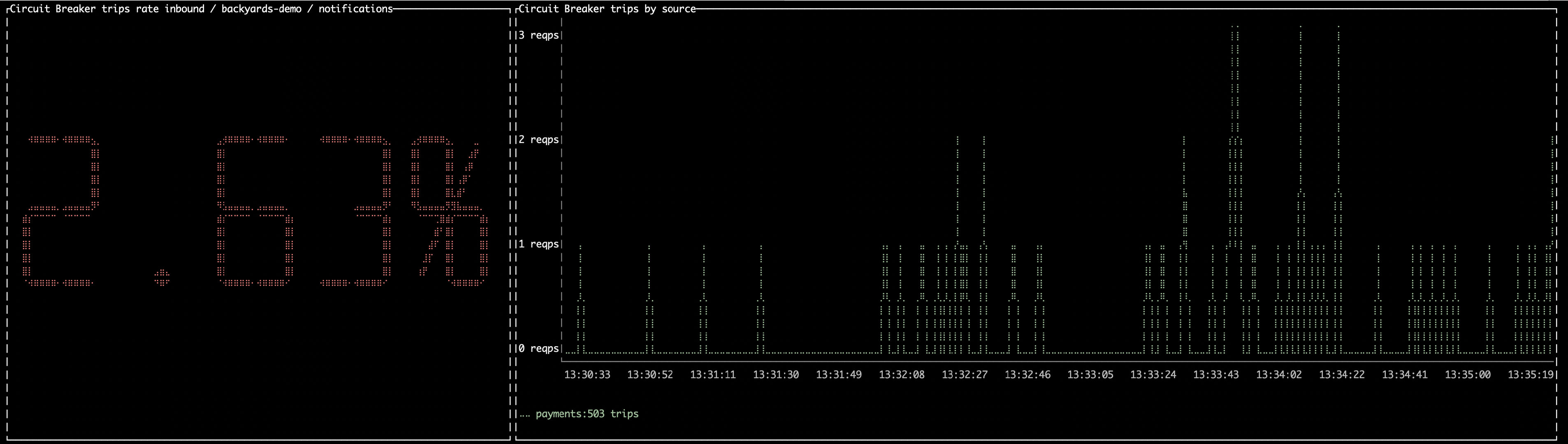

ж №жҚ®еҲҡжүҚзҡ„и®ҫзҪ®пјҢеҪ“дёӨдёӘиҝһжҺҘеҗҢж—¶дә§з”ҹжөҒйҮҸж—¶пјҢзҶ”ж–ӯеҷЁе°ҶеҸ‘еҮәи·ій—ёиҜ·жұӮгҖӮеңЁBackyards UIдёӯпјҢдҪ е°ҶзңӢеҲ°еӣҫеҪўзҡ„иҫ№зјҳеҮәзҺ°дәҶзәўиүІгҖӮеҰӮжһңеҚ•еҮ»иҜҘжңҚеҠЎпјҢдҪ е°ҶдәҶи§Јжңүе…ій”ҷиҜҜзҡ„жӣҙеӨҡдҝЎжҒҜпјҢ并е°ҶзңӢеҲ°дёӨдёӘдё“й—Ёз”ЁжқҘжҳҫзӨәзҶ”ж–ӯеҷЁи·ій—ёзҡ„е®һж—¶Grafanaд»ӘиЎЁжқҝгҖӮ

第дёҖдёӘд»ӘиЎЁжқҝеұ•зӨәдәҶзҶ”ж–ӯеҷЁи§ҰеҸ‘зҡ„жҖ»иҜ·жұӮзҡ„зҷҫеҲҶжҜ”гҖӮеҪ“жІЎжңүзҶ”ж–ӯеҷЁй”ҷиҜҜпјҢиҖҢдҪ зҡ„жңҚеҠЎе·ҘдҪңжӯЈеёёпјҢиҝҷеј еӣҫе°ҶжҳҫзӨә0%гҖӮеҗҰеҲҷпјҢдҪ е°ҶиғҪеӨҹз«ӢеҚізңӢеҲ°жңүеӨҡе°‘иҜ·жұӮиў«зҶ”ж–ӯеҷЁи§ҰеҸ‘гҖӮ

第дәҢдёӘд»ӘиЎЁжқҝжҸҗдҫӣдәҶз”ұжәҗзҶ”ж–ӯеҷЁеј•иө·зҡ„и·ій—ёж•…йҡңгҖӮеҰӮжһңжІЎжңүеҸ‘з”ҹи·ій—ёпјҢеҲҷжӯӨеӣҫдёӯдёҚдјҡеҮәзҺ°е°–еі°гҖӮеҗҰеҲҷпјҢдҪ е°ҶзңӢеҲ°е“ӘдёӘжңҚеҠЎеҜјиҮҙдәҶи·ій—ёпјҢдҪ•ж—¶и·ій—ёпјҢд»ҘеҸҠи·ій—ёж¬Ўж•°гҖӮеҸҜд»ҘйҖҡиҝҮжӯӨеӣҫжқҘиҝҪиёӘжҒ¶ж„Ҹзҡ„е®ўжҲ·з«ҜгҖӮ

иҝҷдәӣжҳҜе®һж—¶зҡ„Grafanaд»ӘиЎЁзӣҳпјҢз”ЁдәҺжҳҫзӨәзҶ”ж–ӯзӣёе…ізҡ„дҝЎжҒҜгҖӮеңЁй»ҳи®Өжғ…еҶөдёӢBackyardsйӣҶжҲҗдәҶGrafanaе’ҢPrometheusвҖ”вҖ”иҝҳжңүжӣҙеӨҡзҡ„д»ӘиЎЁжқҝеҸҜд»Ҙеё®еҠ©дҪ ж·ұе…ҘжҹҘзңӢжңҚеҠЎзҡ„жҢҮж ҮгҖӮ

еҸҜд»ҘйҖҡиҝҮ Remove жҢүй’®еҫҲе®№жҳ“зҡ„移йҷӨзҶ”ж–ӯй…ҚзҪ®гҖӮ

иҝҷдёӘи§Ҷйў‘жҖ»з»“дәҶжүҖжңүиҝҷдәӣUIж“ҚдҪңпјҲиҜ‘иҖ…жіЁпјҡи§Ҷйў‘жқҘиҮӘYouTubeпјү

д»Һз»ҸйӘҢжқҘзңӢпјҢеҸҜд»Ҙд»ҺUIз•ҢйқўеҒҡзҡ„дәӢдёҖе®ҡд№ҹеҸҜд»ҘйҖҡиҝҮ Backyards CLI е‘Ҫд»ӨиЎҢе·Ҙе…·е®ҢжҲҗгҖӮ

и®©жҲ‘们еҶҚеҒҡдёҖж¬ЎеҲӣе»әзҶ”ж–ӯзҡ„жөӢиҜ•пјҢиҝҷж¬ЎйҖҡиҝҮCLIе‘Ҫд»ӨиЎҢгҖӮ

еҸҜд»Ҙд»ҘдәӨдә’жЁЎејҸиҝӣиЎҢпјҡ

$ backyards r cb set backyards-demo/notifications ? Maximum number of HTTP1/TCP connections 1 ? TCP connection timeout 3s ? Maximum number of pending HTTP requests 1 ? Maximum number of requests 1024 ? Maximum number of requests per connection 1 ? Maximum number of retries 1024 ? Number of errors before a host is ejected 1 ? Time interval between ejection sweep analysis 1s ? Minimum ejection duration 3m ? Maximum ejection percentage 100 INFO[0043] circuit breaker rules successfully applied to 'backyards-demo/notifications' Connections Timeout Pending Requests Requests RPC Retries Errors Interval Ejection time percentage 1 3s 1 1024 1 1024 1 1s 3m 100

жҲ–иҖ…з”ЁйқһдәӨдә’жЁЎејҸпјҢжҢҮе®ҡиҰҒи®ҫзҪ®зҡ„еҖјпјҡ

$ backyards r cb set backyards-demo/notifications --non-interactive --max-connections=1 --max-pending-requests=1 --max-requests-per-connection=1 --consecutiveErrors=1 --interval=1s --baseEjectionTime=3m --maxEjectionPercent=100 Connections Timeout Pending Requests Requests RPC Retries Errors Interval Ejection time percentage 1 3s 1 1024 1 1024 5 1s 3m 100

е‘Ҫд»Өжү§иЎҢеҗҺпјҢзҶ”ж–ӯй…ҚзҪ®дјҡз«ӢеҲ»иҺ·еҸ–еҲ°е№¶жҳҫзӨәеҮәжқҘгҖӮ

дҪ еҸҜд»Ҙз”ЁдёӢйқўзҡ„е‘Ҫд»ӨйҖҡиҝҮnamespaceжқҘеҲ—еҮәзҶ”ж–ӯзҡ„и®ҫзҪ®пјҡ

$ backyards r cb get backyards-demo/notifications Connections Timeout Pending Requests Requests RPC Retries Errors Interval Ejection time percentage 1 3s 1 1024 1 1024 5 1s 3m 100

й»ҳи®Өжғ…еҶөз»“жһңд»ҘиЎЁж јзҡ„ж–№ејҸжҳҫзӨәпјҢд№ҹж”ҜжҢҒJSONжҲ–иҖ…YMALж јејҸпјҡ

$ backyards r cb get backyards-demo/notifications -o json

{

"maxConnections": 1,

"connectTimeout": "3s",

"http1MaxPendingRequests": 1,

"http2MaxRequests": 1024,

"maxRequestsPerConnection": 1,

"maxRetries": 1024,

"consecutiveErrors": 5,

"interval": "1s",

"baseEjectionTime": "3m",

"maxEjectionPercent": 100

}

$ backyards r cb get backyards-demo/notifications -o yaml

maxConnections: 1

connectTimeout: 3s

http1MaxPendingRequests: 1

http2MaxRequests: 1024

maxRequestsPerConnection: 1

maxRetries: 1024

consecutiveErrors: 5

interval: 1s

baseEjectionTime: 3m

maxEjectionPercent: 100иҰҒд»ҺCLIдёӯжҹҘзңӢе’ҢеүҚйқўGrafana UIз•Ңйқўзұ»дјјзҡ„д»ӘиЎЁжқҝпјҢеҸҜд»ҘйҖҡиҝҮд»ҺеӨҡдёӘиҝһжҺҘи°ғз”ЁжңҚеҠЎжқҘи§ҰеҸ‘и·ій—ёпјҢжү§иЎҢе‘Ҫд»Өпјҡ

$ backyards r cb graph backyards-demo/notifications

еҸҜд»ҘзңӢеҲ°зұ»дјјдёӢйқўзҡ„з»“жһңпјҡ

移йҷӨзҶ”ж–ӯжү§иЎҢдёӢйқўзҡ„е‘Ҫд»Өпјҡ

$ backyards r cb delete backyards-demo/notifications INFO[0000] current settings Connections Timeout Pending Requests Requests RPC Retries Errors Interval Ejection time percentage 1 3s 1 1024 1 1024 5 1s 3m 100 ? Do you want to DELETE the circuit breaker rules? Yes INFO[0008] circuit breaker rules set to backyards-demo/notifications successfully deleted

дҪҝз”ЁдёӢйқўзҡ„е‘Ҫд»ӨйӘҢиҜҒжҳҜеҗҰжҲҗеҠҹпјҡ

$ backyards r cb get backyards-demo/notifications INFO[0001] no circuit breaker rules set for backyards-demo/notifications

Backyardsз”ұеӨҡдёӘ组件组жҲҗпјҢжҜ”еҰӮIstioгҖҒBanzai Cloudзҡ„Istio operatorпјҢеӨҡйӣҶзҫӨCanary release operatorпјҢд»ҘеҸҠеӨҡдёӘеҗҺз«ҜеҹәзЎҖи®ҫж–ҪгҖӮжүҖжңүзҡ„иҝҷдәӣйғҪеңЁBackyardsвҖҷ GraphQL APIзҡ„еҗҺйқўгҖӮ

Backyards UIе’ҢCLIйғҪдҪҝз”ЁBackyardsзҡ„GraphQL APIпјҢе®ғе°ҶеңЁ9жңҲеә•дёҺGAзүҲжң¬дёҖиө·еҸ‘еёғгҖӮз”ЁжҲ·е°ҶеҫҲеҝ«иғҪеӨҹдҪҝз”ЁжҲ‘们зҡ„е·Ҙе…·жқҘз®ЎзҗҶIstioе’Ңжһ„е»ә他们иҮӘе·ұзҡ„е®ўжҲ·з«ҜгҖӮ

д»ҺдҪ зҡ„йӣҶзҫӨ移йҷӨdemoеә”з”ЁгҖҒBackyardsе’ҢIstioпјҢжү§иЎҢдёӢйқўзҡ„е‘Ҫд»ӨпјҢе®ғе°ҶжҢүйЎәеәҸеҚёиҪҪиҝҷдәӣ组件пјҡ

$ backyards uninstall -a

ж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҢд»ҘдёҠе°ұжҳҜвҖңIstioзҶ”ж–ӯеҷЁжҖҺд№ҲдҪҝз”ЁвҖқзҡ„еҶ…е®№дәҶпјҢз»ҸиҝҮжң¬ж–Үзҡ„еӯҰд№ еҗҺпјҢзӣёдҝЎеӨ§е®¶еҜ№IstioзҶ”ж–ӯеҷЁжҖҺд№ҲдҪҝз”ЁиҝҷдёҖй—®йўҳжңүдәҶжӣҙж·ұеҲ»зҡ„дҪ“дјҡпјҢе…·дҪ“дҪҝз”Ёжғ…еҶөиҝҳйңҖиҰҒеӨ§е®¶е®һи·өйӘҢиҜҒгҖӮиҝҷйҮҢжҳҜдәҝйҖҹдә‘пјҢе°Ҹзј–е°ҶдёәеӨ§е®¶жҺЁйҖҒжӣҙеӨҡзӣёе…ізҹҘиҜҶзӮ№зҡ„ж–Үз« пјҢж¬ўиҝҺе…іжіЁпјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ