应用场景:SSH日志可视化分析

说起日志可视化,听上去高大上,实现起来不是进过繁琐配置就是需要写代码,这一目标小白的确门槛有些高,其实不然,只要你选对平台,实现起来很容易。

下面是从若干条SSH日志中随机抽取的一条,我们能从中发现何种端倪?

Mar 17 01:47:21 10.X.Y.Z sshd[14845]: Failed password for root from 1X.1Y.Z.Z port 59562 ssh3

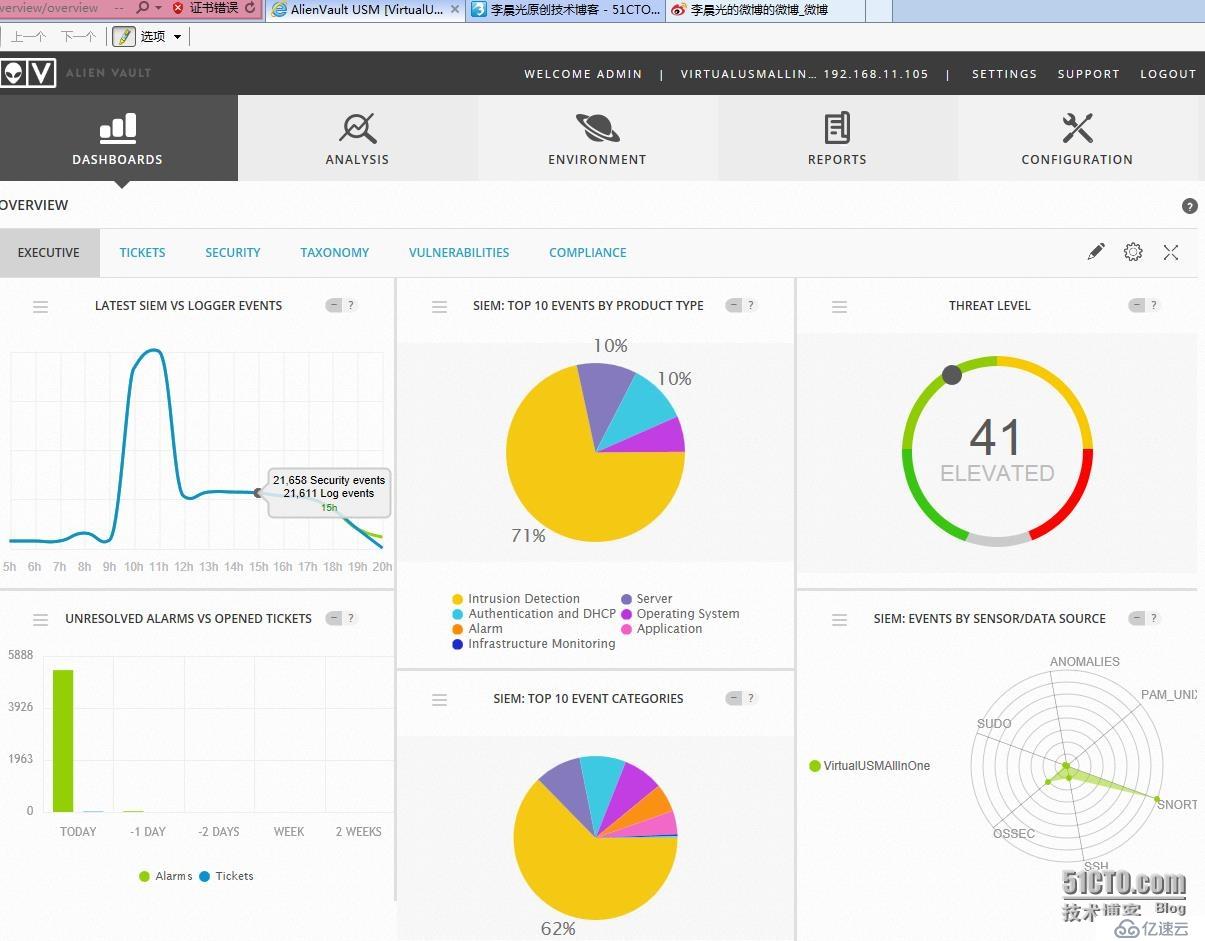

一般而言我们从上面的日志能了解到时间、IP地址、端口号,进程名等常规信息,再也看不出更深入的东西,如果是成千上万条类似这种信息,我们需要花费多长时间来分析?结论是否客观?我想每个人心中都会有答案。下面带着疑问我们先看看OSSIM的分析结果:

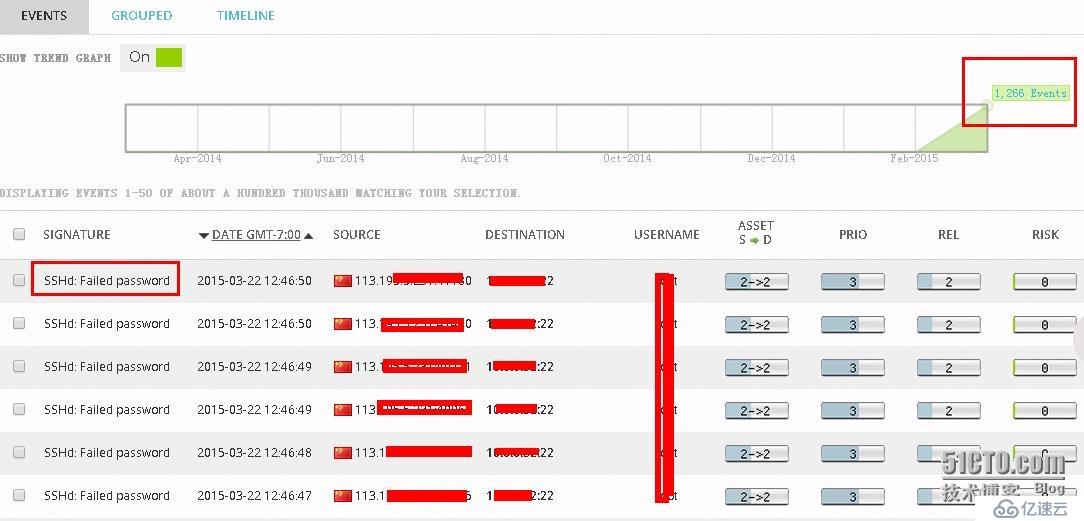

特征:口令验证失败

时间:间隔非常密集,到底密集到什么程度?接下来我们用SIEM控制台下的timeline功能进行量化。

源地址、目的地址、源端口、目的端口 用户名、风险值等等。

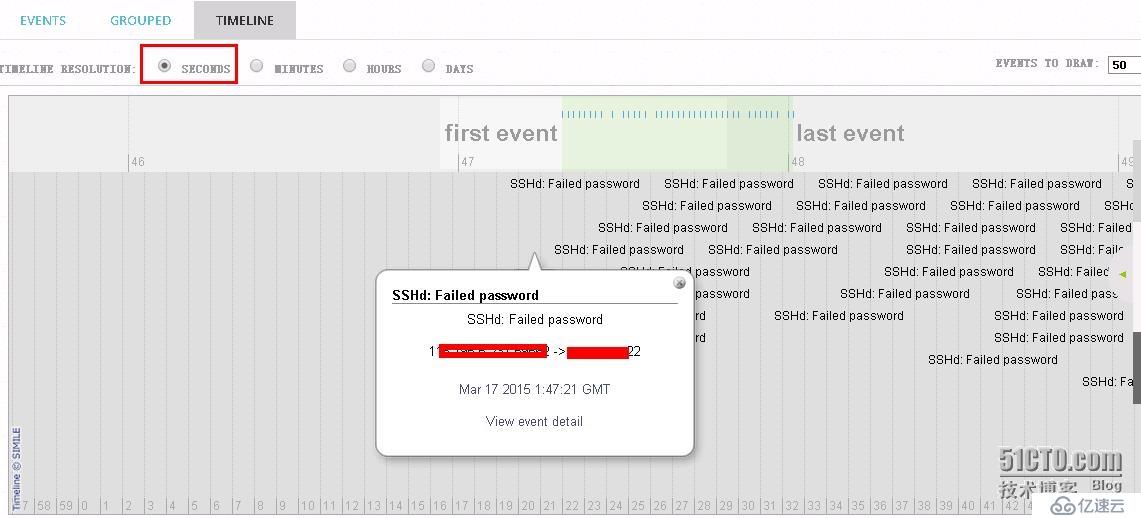

下面的时间线分析,将直观的看出每秒***的次数。

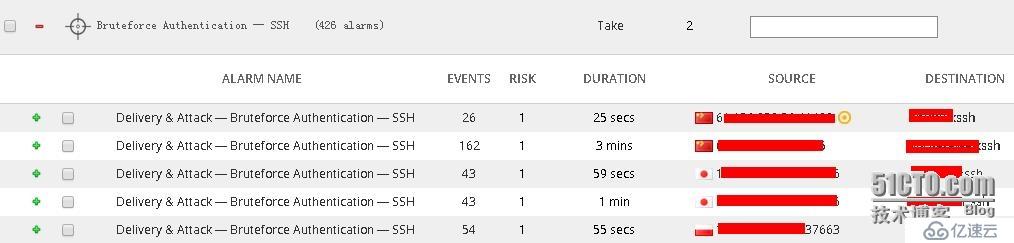

好了,我们再去仔细观察经过归一化处理后的SSH暴力破解的安全事件内容。

这里直观的告诉我们***类型,次数持续时间,IP地址所属国家,甚至可以在谷歌地图上精确定位IP

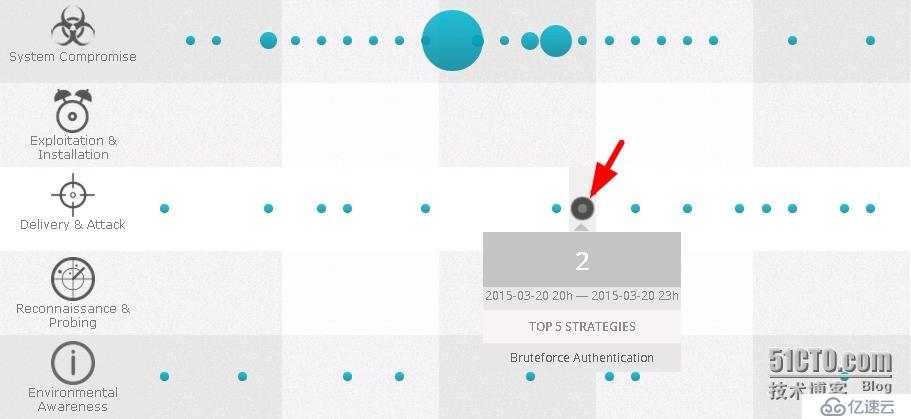

接下来我们在启动全局报警图上找到这类SSH暴力破解报警信息。

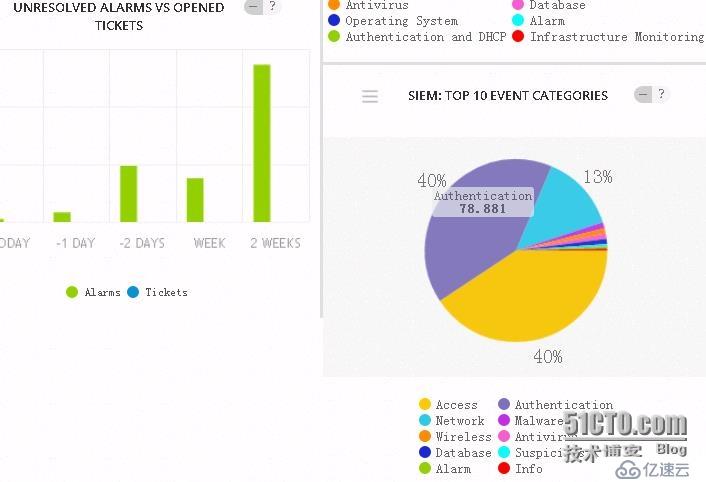

还可在仪表盘上,轻松的展示出这类报警所占比例,便于安全人员更深入分析这次安全事件发生发展及一些因果关系。

好了,仅一条SSH口令认证失败的日志信息牵扯出如此多的内容,下面还有更多的日志等着我们分析... ...例如可视化网络风险分析,可视化***事件分析等...

参考资料:

经典OSSIM教程 《开源安全运维平台OSSIM最佳实践》

OSSIM多媒体教程:http://edu.51cto.com/course/course_id-1186.html

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。