本篇内容介绍了“Apache Spark远程代码执行漏洞怎么解决”的有关知识,在实际案例的操作过程中,不少人都会遇到这样的困境,接下来就让小编带领大家学习一下如何处理这些情况吧!希望大家仔细阅读,能够学有所成!

2020年06月24日, 360CERT监测发现 Apache Spark 官方 发布了 Apache Spark 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-9480,漏洞等级:高危。

Apache Spark是一个开源集群运算框架,专为大规模数据处理而设计的快速通用的计算引擎,Spark是UC Berkeley AMP lab (加州大学伯克利分校的AMP实验室)所开源的类Hadoop MapReduce的通用并行框架。

在Apache Spark 2.4.5以及更早版本中,独立资源管理器的主服务器可能被配置为需要通过共享密钥进行身份验证(spark.authenticate)。然而,由于Spark的认证机制存在缺陷,导致共享密钥认证失效。攻击者利用该漏洞,可在未授权的情况下,在主机上执行命令,造成远程代码执行。

对此,360CERT建议广大用户及时安装最新补丁,做好资产自查以及预防工作,以免遭受黑客攻击。

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 一般 |

在Apache Spark 2.4.5以及更早版本中,独立资源管理器的主服务器可能被配置为需要通过共享密钥进行身份验证(spark.authenticate)。然而,由于Spark的认证机制存在缺陷,导致共享密钥认证失效。攻击者利用该漏洞,可在未授权的情况下,在主机上执行命令,造成远程代码执行。

Apache Spark:<=2.4.5

升级到Spark 2.4.6 或者 Spark 3.0.0 版本

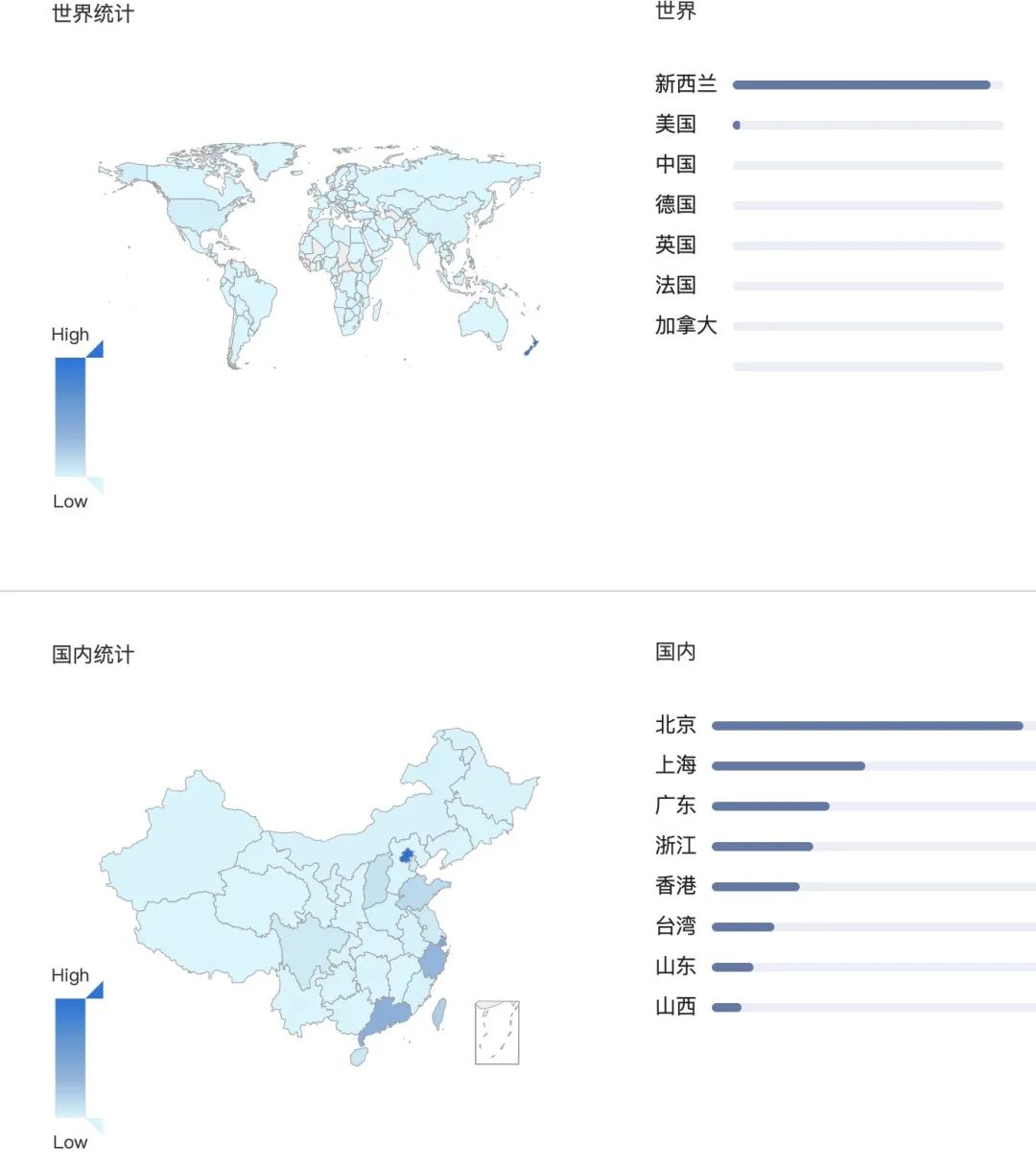

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现Spark在全球广泛使用,具体分布如下图所示。

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞 进行监测,请用户联系相关产品区域负责人获取对应产品。

“Apache Spark远程代码执行漏洞怎么解决”的内容就介绍到这里了,感谢大家的阅读。如果想了解更多行业相关的知识可以关注亿速云网站,小编将为大家输出更多高质量的实用文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。