这篇文章将为大家详细讲解有关通过base64转换逆向moumouwenshu网APP的示例分析,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

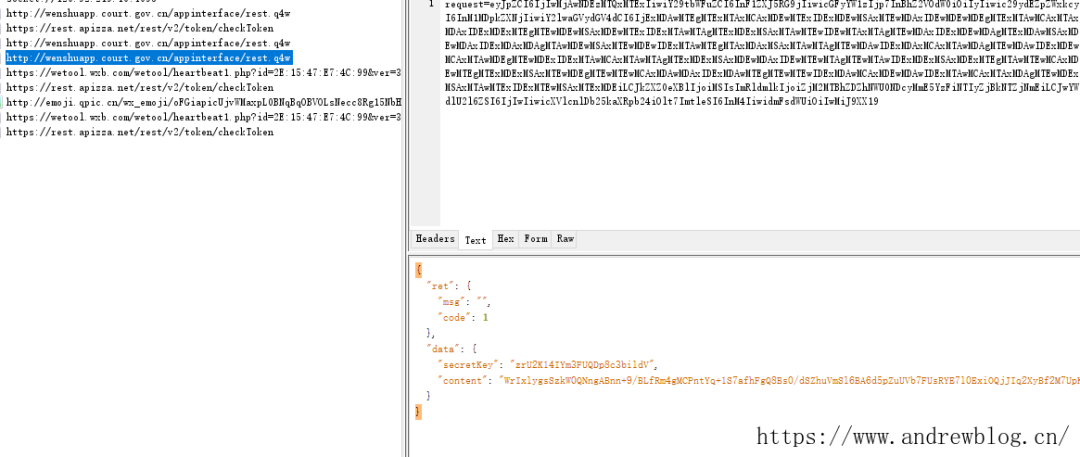

去搜索 request,后没有发现什么有用的地方。然后直接将抓包到的参数进行 base64转换

就可以看到加密参数了。

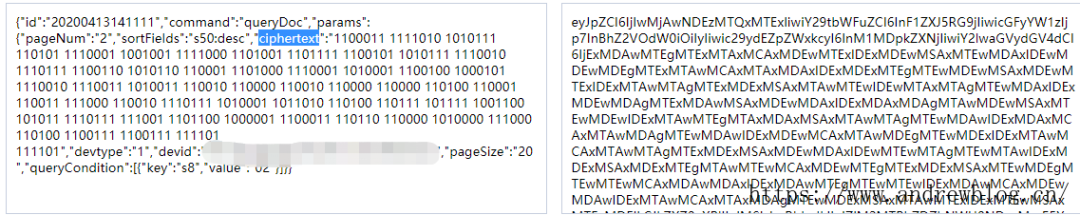

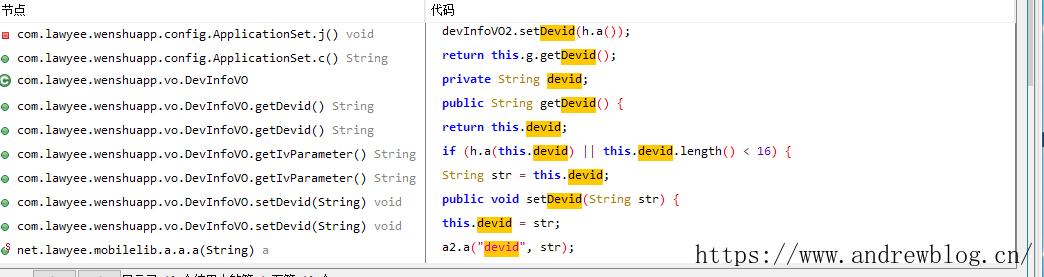

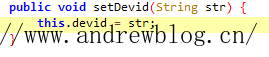

devid, 搜索 devid。

点击查找用例

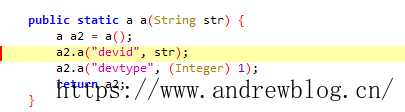

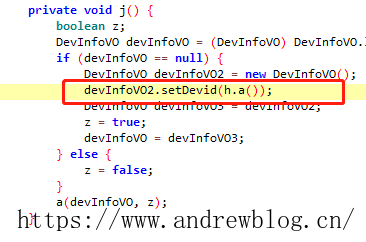

找到 h.a()

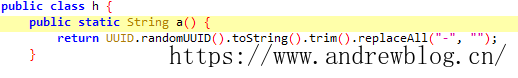

可以看到 devid 就是个 UUID。也可以很轻松找到 ciphertext 参数的加密位置。

ciphertext 是3des 加密。搞完就可以了。

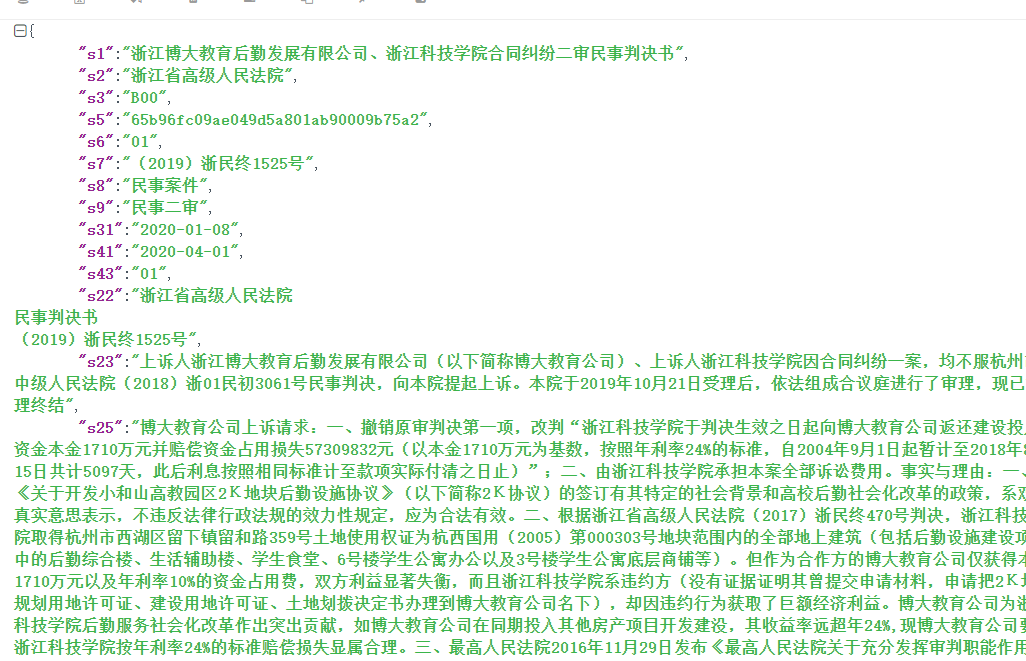

截图是 web 拿到的数据, app拿到的数据太糙了,啥都没有

关于通过base64转换逆向moumouwenshu网APP的示例分析就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://my.oschina.net/u/4080705/blog/4390735