这篇文章主要讲解了“怎么修复泛微e-cology OA系统SQL注入漏洞”,文中的讲解内容简单清晰,易于学习与理解,下面请大家跟着小编的思路慢慢深入,一起来研究和学习“怎么修复泛微e-cology OA系统SQL注入漏洞”吧!

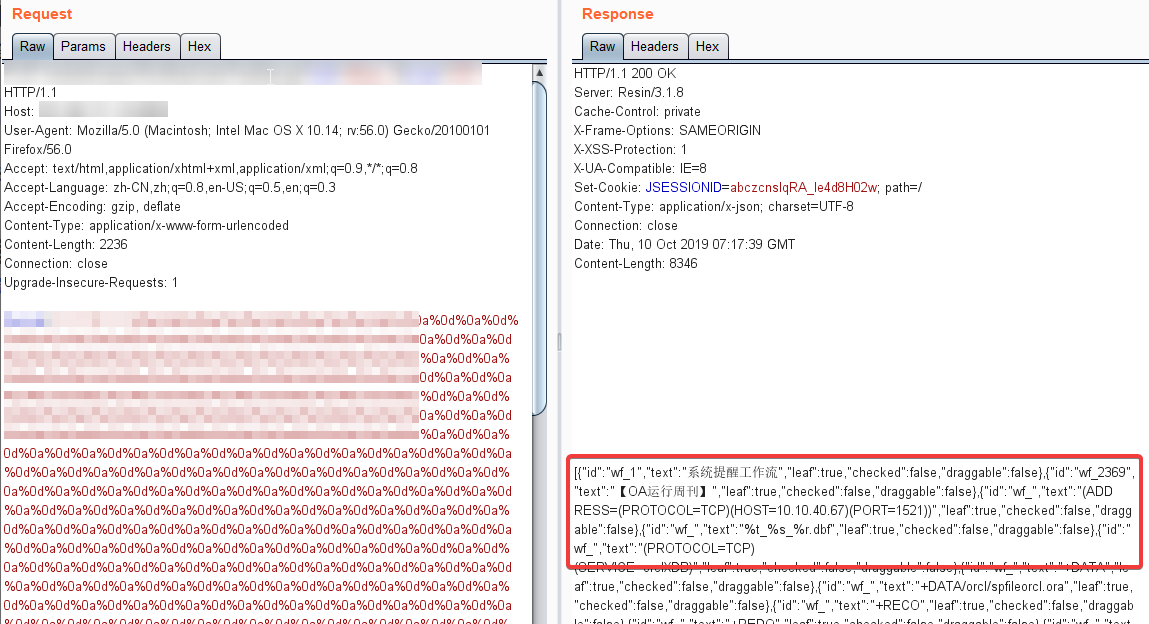

2019年10月10日,国家信息安全漏洞共享平台(CNVD)公布了泛微e-cology OA系统存在SQL注入漏洞(CNVD-2019-34241)。泛微e-cologyOA系统的WorkflowCenterTreeData接口在使用Oracle数据库时,由于内置的SQL语句拼接不严,导致泛微e-cology OA系统存在SQL注入漏洞。

攻击者利用该漏洞,可在未授权的情况下,远程发送精心构造的SQL语句,从而获取数据库敏感信息。目前,该漏洞PoC已公开,官方尚未发布修复补丁。

高风险

泛微e-cology OA系统 ,且使用oracle数据库的JSP版本

临时缓解措施

使用参数检查的方式,拦截带有SQL语法的参数传入应用程序;

使用预编译的处理方式处理拼接了用户参数的SQL语句;

在参数即将进入数据库执行之前,对SQL语句的语义进行完整性检查,确认语义没有发生变化;

在出现SQL注入漏洞时,要在出现问题的参数拼接进SQL语句前进行过滤或者校验,不要依赖程序最开始处防护代码;

定期审计数据库执行日志,查看是否存在应用程序正常逻辑之外的SQL语句执行;

禁止受影响系统在公网开放。

感谢各位的阅读,以上就是“怎么修复泛微e-cology OA系统SQL注入漏洞”的内容了,经过本文的学习后,相信大家对怎么修复泛微e-cology OA系统SQL注入漏洞这一问题有了更深刻的体会,具体使用情况还需要大家实践验证。这里是亿速云,小编将为大家推送更多相关知识点的文章,欢迎关注!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。