这篇文章主要介绍“TCP Wrappers访问控制如何配置”,在日常操作中,相信很多人在TCP Wrappers访问控制如何配置问题上存在疑惑,小编查阅了各式资料,整理出简单好用的操作方法,希望对大家解答”TCP Wrappers访问控制如何配置”的疑惑有所帮助!接下来,请跟着小编一起来学习吧!

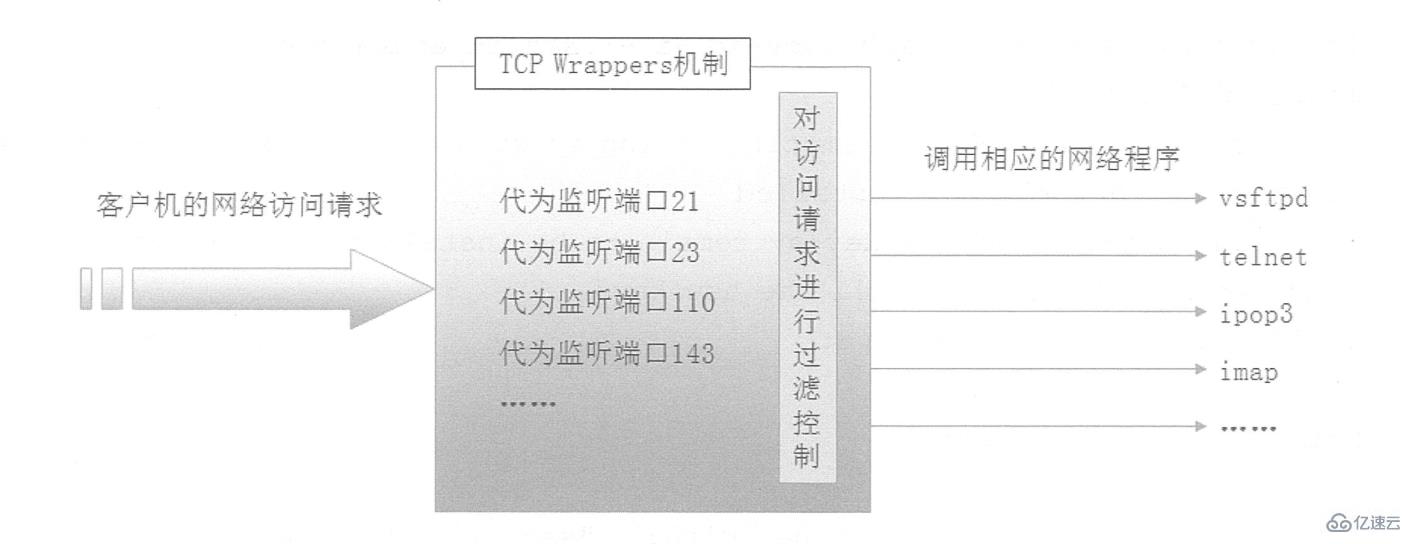

tcp wrappers是一个工作在传输层的安全工具,它可以对有状态连接的特定服务进行安全检测并实现访问控制。tcpwrappers将其他的tcp服务程序“包裹”起来,增加了一个安全检测的过程,外来的连接请求必须先通过这层安全检测,获得许可后,才能够访问真正的服务程序。

TCP Wrappers机制的保护对象为各种网络服务程序,针对访问服务的客户端地址进行访问控制。对应的两个策略文件为/etc/hosts.allow和/etc/hosts.deny,分别用来设置允许和拒绝的策略。

1、策略的配置格式

❝

两个策略文件的作用相反,但配置记录的格式相同,如下所示: :

服务程序列表、客户端地址列表之间以冒号分隔,在每个列表内的多个项之间以逗号分隔。

1)服务程序列表

2)客户端地址列表

2、访问控制的基本原则

关于TCP Wrappers机制的访问策略,应用时遵循以下顺序和原则:首先检查/etc/hosts.allow文件,如果找到相匹配的策略,则允许访问;否则继续检查/etc/hosts.deny文件,如果找到相匹配的策略,则拒绝访问;如果检查上述两个文件都找不到相匹配的策略,则允许访问。

3、TCP Wrappers配置实例

实际使用TCP Wrappers机制时,较宽松的策略可以是“允许所有,拒绝个别”,较严格的策略是“允许个别,拒绝所有”。前者只需要在hosts.deny文件中添加相应的拒绝策略就可以了;后者则除了在host.allow中添加允许策略之外,还需要在hosts.deny文件中设置“ALL:ALL”的拒绝策略。

示例如下: 现在只希望从IP地址为192.168.10.1的主机或者位于172.16.16网段的主机访问sshd服务,其他地址被拒绝,可以执行以下操作:

[root@CentOS01 ~]# vim /etc/hosts.allowsshd:192.168.10.1 172.16.16.* [root@centos01 ~]# vim /etc/hosts.denysshd:ALL

到此,关于“TCP Wrappers访问控制如何配置”的学习就结束了,希望能够解决大家的疑惑。理论与实践的搭配能更好的帮助大家学习,快去试试吧!若想继续学习更多相关知识,请继续关注亿速云网站,小编会继续努力为大家带来更多实用的文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。