这篇文章将为大家详细讲解有关如何分析Protected Users 安全组,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

Protected Users 安全组可以避免那些高度敏感的账户身份凭据被本地缓存在域成员计算机中。它

会要求当这些在这个组中的高度敏感账户每一次登录时,都需要由域控制器来验证才可以登录。

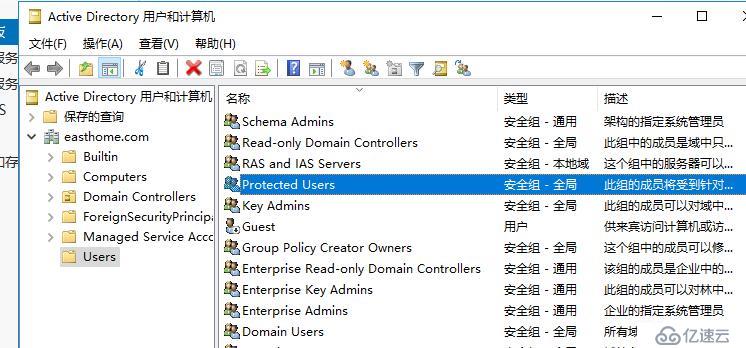

Protected Users 是一个新的组,用来让你放置这些高度敏感的账户。你可以在 AD DS 中的 Users

container 找到它。要启用受保护用户,管理者只需要很简单的将这些高度敏感的账户加到 Protected

Users 这个安全组中即可。

这个受保护用户的功能是一种客户端的功能,它用在域中的成员计算机中来保护域账户。受保护用户功能

只有域成员计算机是下列的操作系统才支持:

Windows 8.1 或更新版本

Windows Server 2012 R2 或更新版本

较旧的操作系统版本不支持这个功能,所以就无法避免在 Protected Users 组中的用户帐户被缓存在本

地计算机中。在旧的操作系统中,要确保在 Protected Users 组中的用户帐户不被危害,得使用其他方

式来做保护比较恰当,例如:拒绝本地登录 ( Deny log on locally ) 的安全配置。

受保护用户如果使用有支持此功能操作系统的域成员计算机登录时,将不可以使用下列协议:

默认身份凭据委派 ( Default credential delegation ) 或身份凭据安全支持提供程序

( Credential Security Support Provider ) ( CredSSP )

摘要式验证 ( Digest authentication )

NTLM

当用户是 Protected Users 安全组的成员时,下列会被应用:

用户必须可以使用基于 AES 加密方式来进行身份验证,因此所有的域控制器必须是 Windows Server

2008 级别或更新的版本。

在 Protected Users 组中的任何帐户要变更密码时,必须和 Windows Server 2008 或更新版本的域

控制器互动,以确保密码是使用 AES 的加密方式。

在支持的域成员计算机,例如:Windows 10 和 Windows Server 2016,用户的身份凭据是不会被缓

存在这些成员计算机中的。

用户只能在与域控制器可以互动的状况下,才可以登录域中的成员计算机。对这些账户而言,脱机登

录是办不到的。当域成员计算机是脱机时,如果是使用 Protected Users 组中的成员来启动的服

务,都会无法启动。

颁发的 Kerberos TGT 票证的最长存留期和用户票证更新的最长存留期是被限制为 240 分钟 ( 4 小

时 )。虽然管理员使用域策略配置所有其他帐户时,默认值票证的最长存留期为 10 小时,票证更新

的最长存留期为 7 天,但受保护用户的硬式编码 ( hard-coded ) 就是为 4 小时。

受保护用户这个功能在一个域范围之内是一种全局型的安全配置。这样的配置并没有办法让你只在特定的

设备保护特定的用户。因此,请小心的使用这个受保护用户功能,并且在依赖这个功能之前要进行测试。

关于如何分析Protected Users 安全组就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。