解读"Wannacry"

北京时间5月12日晚间,全球范围内有近百个国家遭到大规模网络***,一款名为WannaCry的恶意勒索软件在全世界疯狂蔓延,受***主机被该软件锁定大量文件并加密,并被要挟高额比特币作为数据恢复赎金。截至发稿时,该软件已经影响到数百个国家,上万家企业和组织,近百万台电脑主机。我国包括教育、能源、政府机构在内的众多行业用户也未能幸免,导致大量重要数据无法访问,造成了严重的社会危害和影响。

此次勒索事件与以往相比最大的区别在于,勒索病毒结合了蠕虫的方式进行传播,专播方式采用了前不久NSA被泄漏出来的MS17-010漏洞。在NSA泄漏的 文件中,WannaCry传播方式的漏洞利用代码被称为"EternalBlue",所以也有的报道称此次***为"永恒之蓝"。

病毒结合了蠕虫的方式在局域网进行传播,每台中毒的windows终端都会变成传播者,一传十,十传百导致大量终端感染。

勒索软件的传播途径

在互联网上通过网络钓鱼和邮件附件的方式进行传播。用户一旦连接钓鱼网站或点击了携带病毒的邮件附件后,用户将可能中病毒。

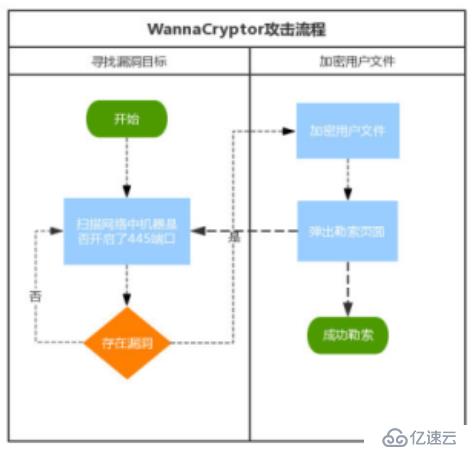

勒索病毒文件一旦进入本地,就会自动运行,同时删除勒索软件样本,以躲避查杀和分析。接下来,勒索病毒利用本地的互联网访问权限连接至***的C&C服务器,进而上传本机信息并下载加密私钥与公钥,利用私钥和公钥对文件进行加密。除了病毒开发者本人,其他人是几乎不可能解密。加密完成后 ,还会修改壁纸,在桌面等明显位置生成勒索提示文件,指导用户去缴纳赎金。且变种类型非常快,对常规的杀毒软件都具有免疫性。***的样本以exe、js、WSf、vbe等类型为主,对常规依靠特征检测的安全产品是一个极大的挑战。

中毒的主机会企图连接局域网中打开445接口的Windows主机,并通过漏洞传播病毒。

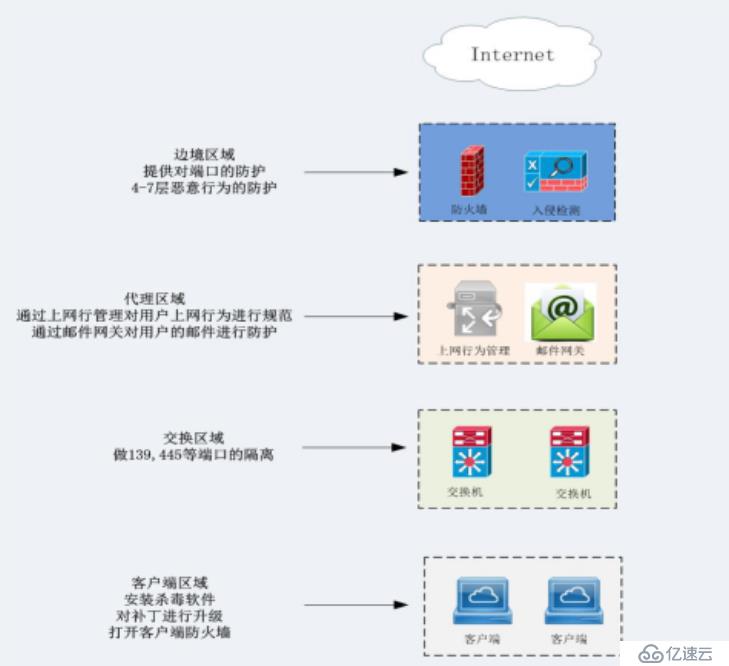

在边界去也部署防火墙及***检测系统

1.开启了TCP端口(139,445 ),建议关闭对该端口的访问;

2.启用了***规则库,并且更新到最新版本;

3.启用了AMP恶意代码防护及更新;

4.检查并且拦截针对内部主机的***,减少勒索软件被植入的可能性;

5.检测内网中的C&C连接,切断已有勒索软件更新密钥的通路;

部署邮件安全网关

1.开启Senderbase信营过滤,过滤低信营的邮件发送机构 ;

2.启用反病毒和反恶意软件功能,并且更新到最新;

3.对入站的垃圾邮件进行深度分析及防护;

部署上网行为管理

1.启用网站的低信营过滤技术;

2.启用恶意软件防护功能;

3.检查URL的访问,并且过滤可能存在钓鱼软件的URL;

4.检查终端的异常连接和访问被拦截记录;

1.安装MS17-010漏洞补丁

微软安全公告MS17-010:https://technet.microsoft.com/zh-cn/library/security/MS17-010

对于XP、2003等微软已不再提供安全更新的机器,推荐使用360 NSA武器库免疫工具检测系统是否存在漏洞,并关闭受到漏洞影响的端口,可以避免遭到勒索软件等病毒的侵害。

免疫工具下载地址:http://dl.360safe.com/nsa/nsatool.exe

2.打开主机防火墙,进入高级设置,禁用文件和打印机共享,或启用个人防火墙关闭445、135、137、138、139端口;

3.安装杀毒软件并更新到最新;

对用户的安全意识进行培训并建议强调下面几点:

1.不要打开陌生人或来历不明的邮件,防止通过邮件附件的***;

2.尽量点击office宏运行提示,避免来自office组件的病毒感染;

3.需要的软件从正规(官网)途径下载,不要双击打开“.js”,“.vbs”等后缀名文件;

4.升级病毒软件到最新的防病毒库,阻止已存在的病毒样本***;

5.定期异地备份计算机中重要的数据和文件,万一中病毒可以进行恢复;

360企业安全天擎团队提供的针对“永恒之蓝”勒索蠕虫所利用漏洞的修复工具。运行该工具后,会自动检测系统是否存在相关漏洞,并提供修复方法。 该修复工具集免疫、SMB服务关闭和各系统下MS17-010漏洞检测与修复于一体。可在离线网络环境下一键式修复系统存在的MS17-010漏洞,根本解决勒索蠕虫利用MS17-010漏洞带来的安全隐患。

下载

更新时间:2017-05-15 02:50:00

MD5:3b6d7cefd1aacafd2de96d484df570bf

sha1:a93cddfc03341ec84b6a293f8a3caf6d01163b6a

sha256:6c4a68bc28dbff9b98ac119581b11fb41a5ae989426800eb92cc7da5997607ba

注意:以下版本的操作系统,需要手动升级,重启电脑后再次运行本修复工具进行修复处理。如果暂时不能升级操作系统,可以按照工具提示关闭相关服务,临时规避风险。

| 当前系统版本 | 升级目标版本 | 系统升级包下载链接 | |

|---|---|---|---|

| Windows XP | Windows XP x86 | Windows XP x86 SP3(先升级到SP2,然后升级到SP3) | SP2 SP3 |

| Windows XP x86 SP1 | Windows XP x86 SP3 | SP3 | |

| Windows XP x86 SP2 | Windows XP x86 SP3 | SP3 | |

| Windows Server 2003 x86 | Windows Server 2003 x86 | Windows Server 2003 x86 SP2 | SP2 |

| Windows Server 2003 x86 SP1 | Windows Server 2003 x86 SP2 | SP2 | |

| Windows Vista | Windows Vista x86 | Windows Vista x86 SP2(先升级到SP1,然后升级到SP2) | SP1 SP2 |

| Windows Vista x86 SP1 | Windows Vista x86 SP2 | SP2 | |

| Windows 7 | Windows 7 x86 | Windows 7 x86 SP1 | SP1 |

| Windows 7 x64 | Windows 7 x64 SP1 | SP1 | |

| Windows Server 2008 | Windows Server 2008 x86 | Windows Server 2008 x86 SP2 | SP2 |

| Windows Server 2008 x86 SP1 | Windows Server 2008 x86 SP2 | SP2 | |

| Windows Server 2008 R2 | Windows Server 2008 R2 x64 | Windows Server 2008 R2 x64 SP1 | SP1 |

其它工具:

“永恒之蓝”勒索蠕虫专杀工具

“永恒之蓝”勒索蠕虫免疫工具

恢复445端口工具

江西瑞度智能科技有限公司

为您提供专业的信息安全解决方案

联系电话:0791-88699625

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。