本篇文章为大家展示了基于ONVIF协议的物联网设备如何参与DDoS反射攻击,内容简明扼要并且容易理解,绝对能使你眼前一亮,通过这篇文章的详细介绍希望你能有所收获。

一、概述

根据以往的物联网设备发起的攻击来看,大多是泛洪攻击。臭名昭著的mirai病毒就是利用了物联网设备的漏洞,大量入侵物联网设备,构建僵尸网络实施DDoS攻击。但是本次攻击事件不同于以往的泛洪攻击,本次攻击利用了物联网大量使用UDP协议的特点发起的反射放大的DDoS攻击。

智云盾系统检测到攻击时,自动对攻击流量进行采样,安全专家对采样包及时进行了深层次的分析和演练。本次攻击事件共涉及反射源1665个。

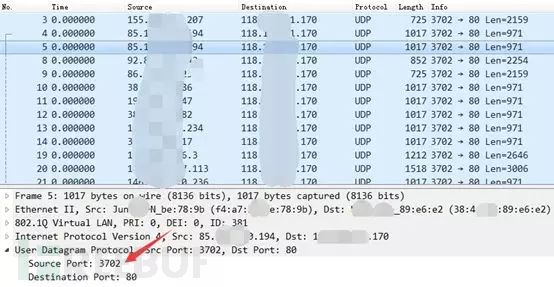

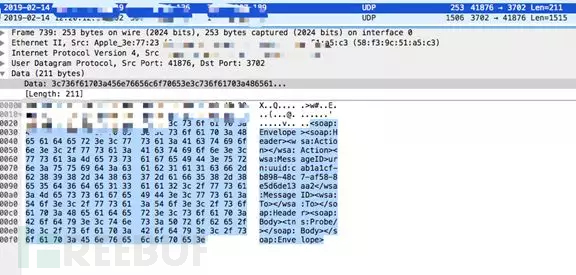

通过对智云盾的攻击采样包发现,反射流量的来源端口是3702,下图红色箭头指向的是反射源端口:

图1 采样包内攻击来源端口图

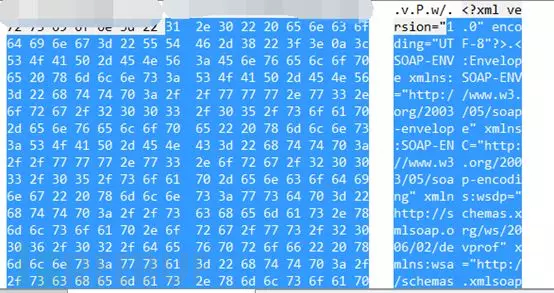

数据包中的payload显示数据格式为soap xml的格式,soap xml数据格式如下图2所示:

图2 soap xml数据内容

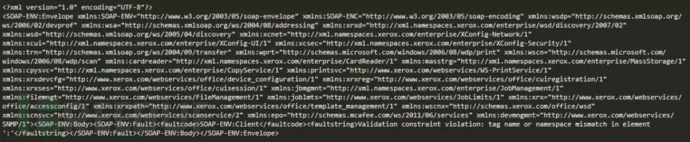

这里我们将数据包的payload内容单独提取出来,如下图3所示:

图3 单独提取的soap xml数据内容

针对此次攻击事件,我们从智云盾威胁中心提取对应的请求流量数据进行分析,这是一次利用了ONVIF协议进行的反射攻击。智云盾安全专家分析此次反射攻击与以往的反射攻击特征相似,不同之处在于利用物联网设备当作反射源。

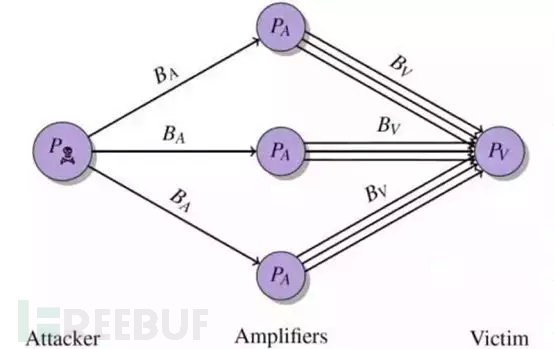

下面将详细阐述一下反射攻击原理。

反射类型的DDoS攻击并不会直接攻击受害者IP,而是以受害者的IP构造UDP数据包,对反射源发送伪造的数据包,反射源向受害者IP响应的流量远超过攻击者伪造UDP流量的数据,DDoS黑客组织依靠此方式对受害者实施DDoS攻击,反射类型如下图4所示:

图4 反射攻击示意图

图4中黑客给放大器发送伪造的UDP数据包,经过智云盾团队对DDoS事件攻击的复现以及对标准WS-DISCOVERY请求数据包的改造,改造之后的payload字符串如下:

<soap:Envelope><soap:Header><wsa:Action></wsa:Action><wsa:MessageID>urn:uuid:</wsa:MessageID><wsa:To></wsa:To></soap:Header><soap:Body><tns:Probe/></soap:Body></soap:Envelope>利用UDP的传输方式,发送该字符串到指定目标的3702端口,服务端返回WS-DISCOVERY响应包。不满足WS-DISCOVERY定义的soap xml格式,接口丢弃请求数据包不做响应。

按照我们前期对反射放大倍数的研究,采用科学的统计放大倍数时,请求响应的包头甚至是网络间隙都要考虑在内。

我们尝试对智云盾威胁中心截取到的黑客进行反射攻击的请求包进行复现,并优化了请求内容,将请求的payload大小降低到了211个字节,响应单个视频设备地址的响应包长度为1515字节(有分片,分片包头为34+4+20=58),下图5是复现截图:

图5 WS-DISCOVERY复现截图

所以计算得到放大倍数为(1515+66+58)/(211+66)= 5.92倍。

通过从智云盾攻击采样包的实际情况中发现,响应内容最多的有长达3558字节,分片成3个响应包,总长可以达到3558+66+58*2=3740字节,这种情况下的最大放大倍数为3740/277=13.5倍。

因此从目前观察中我们推测此次放大倍数在5-14倍。

智云盾安全专家通过对反射源IP进行调查发现,其中被利用的反射源主要来源是视频摄像设备,这些设备的IP一共跨越了全球60个国家和地区。其中反射源大多分布在中国台湾,匈牙利和美国。

这些设备统一都采用了ONVIF协议做通讯管理协议。

ONVIF致力于通过全球性的开放接口标准来推进网络视频在安防市场的应用,这一接口规范将确保不同厂商生产的网络视频产品具有互通性。ONVIF规范中设备管理和控制部分所定义的接口均以Web Services的形式提供。服务端与客户端的数据交互采用soap xml数据格式。

本次黑客使用的WS-DISCOVERY接口是ONVIF协议定义的设备发现接口,数据传输采用UDP的方式实现。

ONVIF协议要求实现ONVIF协议服务的设备支持设备发现以及探测,设备发现也就是下文我们要说的WS-DISCOVERY。

WS-DISCOVERY,客户端向反射源IP的3702端口发送广播消息,等待网内ONVIF协议设备响应自己的IP,UUID,EP Address等信息。

严格上来说暴露在公网提供服务的UDP端口,应该严格遵循请求与响应大小比例为1:1的关系,但此处ONVIF用作设备探测的3702端口未遵循这一原则,导致暴露在公网的3702端口被当作反射源使用。

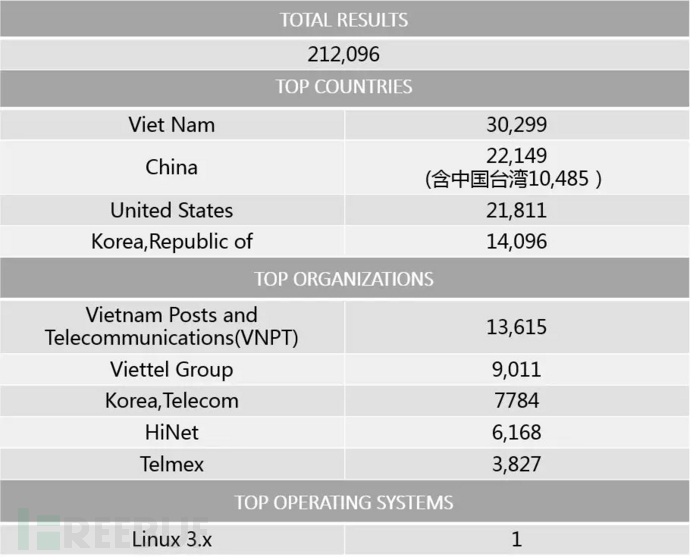

从SHODAN上对3702相关的端口进行检索发现,全球约有21万台主机暴露了3702端口,如果支持ONVIF协议,都可能被用作反射源攻击,如下图6所示:

图6 3702端口分布图(数据来源于shodan.io)

从智云盾捕获到的攻击事件涉及的反射来源分析,其中包括了大量暴露在公网的物联网设备,多数为视频设备,少部分为打印机等其他物联网设备,涉及厂商较多,包括一些知名的视频设备厂商。

此次攻击是网络视频规范定义的服务探测接口被利用作为反射源,反射攻击倍数较大,并且利用了物联网设备进行反射,危害较大。与传统的DRDoS攻击相比较,此次攻击采用了物联网设备的协议漏洞,随着物联网的普及,相类似的攻击活动将越来越多。

借助物联网设备发起DDoS攻击,概述中提到的Mirai以物联网设备为感染目标行成庞大的僵尸网络发起DDoS攻击,与此次攻击事件不同的是,利用物联网设备发起反射攻击无须入侵设备构建庞大的僵尸网络即可实现,物联网的普及也为黑客实施大流量攻击提供了便利。

a)禁用UDP,不能禁用时,确保请求与响应不要有倍数关系

b)启用授权验证

a)如果没有UDP相关业务,可以在上层或者本机防火墙过滤掉UDP包。

b)可以寻求运营商提供UDP黑洞的IP网段做对外网站服务

c)可以选择接入DDoS云防安全服务

a) 如果没有公网访问需求,物联网设备不启用公网IP。

b) 如果有公网访问需求,应添加防火墙规则,限制访问IP,减少互联网暴露。

c) 设备初始配置时,设备通信配置上优先选择TCP通信。

上述内容就是基于ONVIF协议的物联网设备如何参与DDoS反射攻击,你们学到知识或技能了吗?如果还想学到更多技能或者丰富自己的知识储备,欢迎关注亿速云行业资讯频道。

亿速云高防服务器,全球多节点部署分布式防御,单个点1000G 防御,总体防御超5000G DDOS,AI智能防御CC攻击。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

原文链接:https://www.freebuf.com/articles/system/196186.html