企业中已经为Office 365中Exchange Online启用了审核日志,并且配置好了需要审核的操作。当在正常的运行过程中,默认情况下邮箱的审核日志将保留90天。现在只要是符合审核条件的操作,都将被记录的日志中。比如有管理员访问的用户的邮箱操作、有委派用户删除了用户邮箱中的邮件等。每一条日志中都会包含:访问的时间、访问的用户、执行的操作、该操作是否执行成功等信息。

通过使用Exchange管理中心(EAC)可以获取邮箱审核日志的内容。但是,由于Exchange Online的邮箱审核日志是通过XML格式提供的,并且是作为附件形式发送到指定接收邮箱的。默认情况下,Exchange Online的Outlook Web App(OWA)是不支持XML附件的,因此,如果使用OWA作为客户端则需要额外配置启用允许XML附件。

一、配置OWA允许XML附件

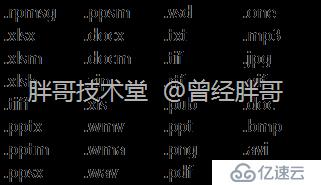

默认情况下,Exchange Online的OWA只允许如下扩展名的邮件附件:

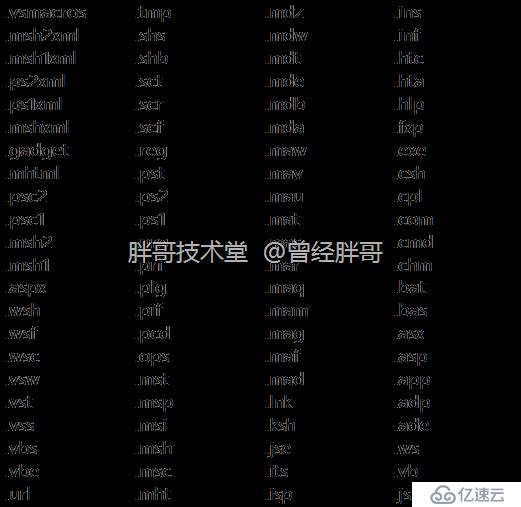

而明确标记为阻止的扩展名有:

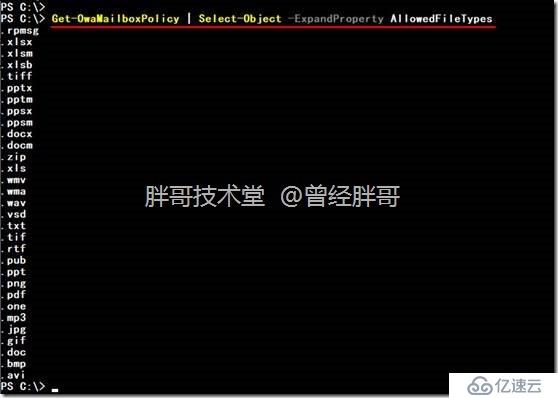

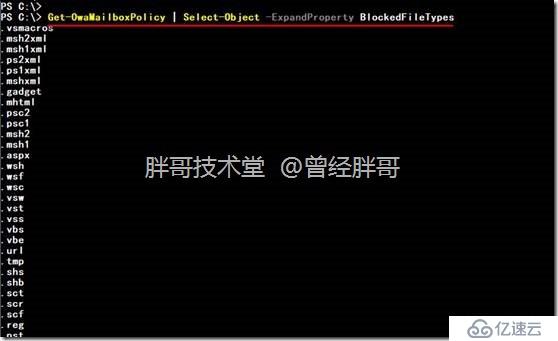

1、如何了解Exchange Online的OWA默认支持或拒绝的附件格式

可以通过Get-OwaMailboxPolicy命令获取当前Exchange Online的OWA支持或拒绝的所有附件文件扩展名格式

Get-OwaMailboxPolicy | Select-Object -ExpandProperty AllowedFileTypes

Get-OwaMailboxPolicy | Select-Object -ExpandProperty BlockedFileTypes

2、添加OWA支持XML附件格式文件

使用Set-OwaMailboxPolicy设置OWA邮箱策略,将XML格式扩展名添加到Exchange Online的OWA允许列表中。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -AllowedFileTypes @{add='.xml'}

通过Get-OwaMailboxPolicy查看结果,可以看见xml已经出现在允许列表中了。

如果不再需要支持那么可以将其从允许列表中移除。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -AllowedFileTypes @{remove='.xml'}

3、保证XML不在OWA阻止附件格式文件列表中

同样可以使用Set-OwaMailboxPolicy设置OWA邮箱策略,将指定格式的扩展名从Exchange Online的OWA阻止列表中移除。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -BlockedFileTypes @{remove='.xml'}

当然如果需要阻止一个特定格式的文件,可以直接用add在阻止列表中进行添加即可。

二、导出邮箱审核日志

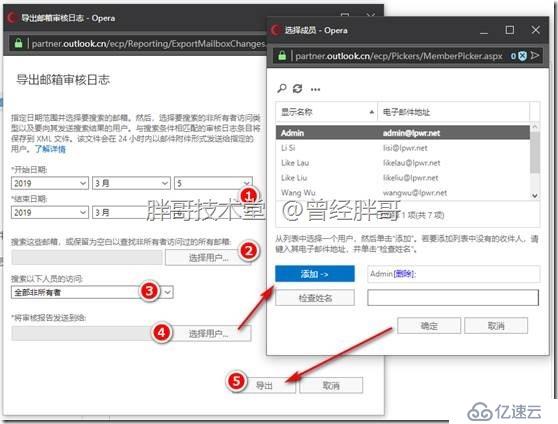

在Exchange管理中心(EAC)中,点击左侧导航栏中的“合规性管理”,在右边窗口中点击“审核”,然后点击“导出邮箱审核日志”。

在弹出的“导出邮箱审核日志”页面中,需要先后设置如下参数:

日志的开始时间和结束时间,指定需要导出哪个用户的邮箱审核日志或所有邮箱的审核日志。

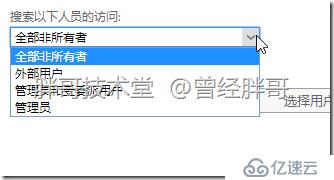

默认情况下是搜索“全部非所有者”访问日志,此外还可以选择其它类型。

全部非所有者:将包含组织内的管理员和受委派用户的访问,以及运行Exchange Online的微软数据中心的管理员的访问;

外部用户:仅包含运行Exchange Online的微软数据中心的管理员的访问;

管理员和收委派用户:仅包含组织内的管理员和受委派用户的访问;

管理员:仅包含组织内的管理员的访问。

最后,指定接收审核日志的邮箱,点击“导出”完成配置。

需要注意的是,收到邮件的过程较为缓慢,EAC中提示“会在24小时内”发送给指定的收件人。

三、如何分析邮箱审核日志

当Exchange Online执行审核日志导出后,指定接收邮箱将收到如下格式的电子邮件:

附件中包含一个SearchResult.xml的文件。在该xml文件中,每一个事件都是以条目的形式出现的,一个条目是以“<Event”开头,以“</Evnet>”结尾。

在一条事件中,比较有用的字段如下:

Owner:邮箱的所有者;

LastAccessd:该事件访问邮箱的时间;

Operation:访问者在邮箱中进行的操作;

OperationResult:操作是否成功?还是失败;

Logon Type:非所有者访问的类型,包括:管理员、受委派用户和外部用户;

FolderPathName:此次访问受影响的文件夹路径名称;

ClientInfoString:此次访问使用的客户端软件信息;

ClientIPAddress:此次访问是从那个IP地址发起的;

InternalLogonType:此次访问所使用的账户登录类型;

MailboxOwnerUPN:此次访问的邮箱的所有者的邮件地址;

LogonUserDN:此次访问者的显示名;

Subject:此次访问涉及到的邮件主题。

通过上述信息,可以帮助企业很快定位用户邮箱被非所有者访问的具体情况,从而帮助企业进行合规、法务,以及诉讼方面的取得相关利益。

亿速云「云服务器」,即开即用、新一代英特尔至强铂金CPU、三副本存储NVMe SSD云盘,价格低至29元/月。点击查看>>

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。