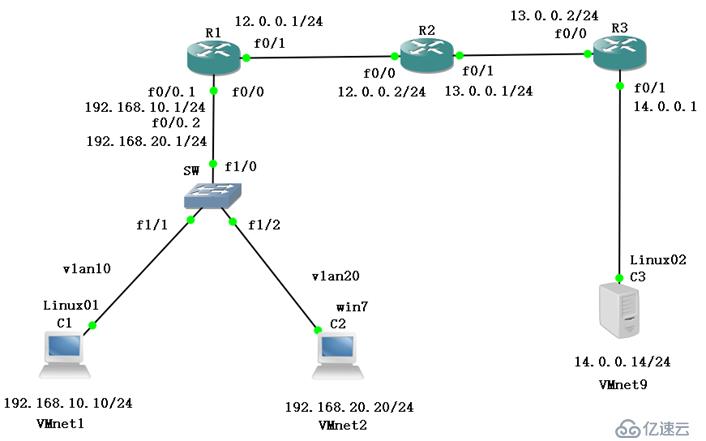

单臂路由、扩展ACL与NAT的网络地址转换的配置实验

环境描述:

1. 使用单臂路由实现C1与C2的互联互通

2. 实现整个网络全网互联互通

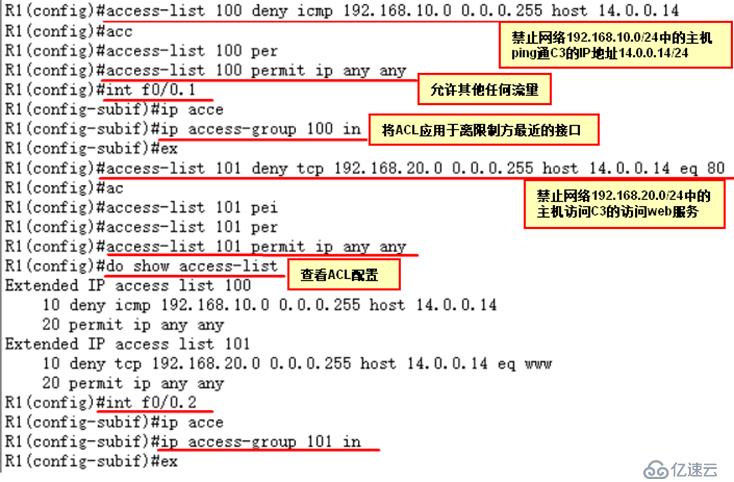

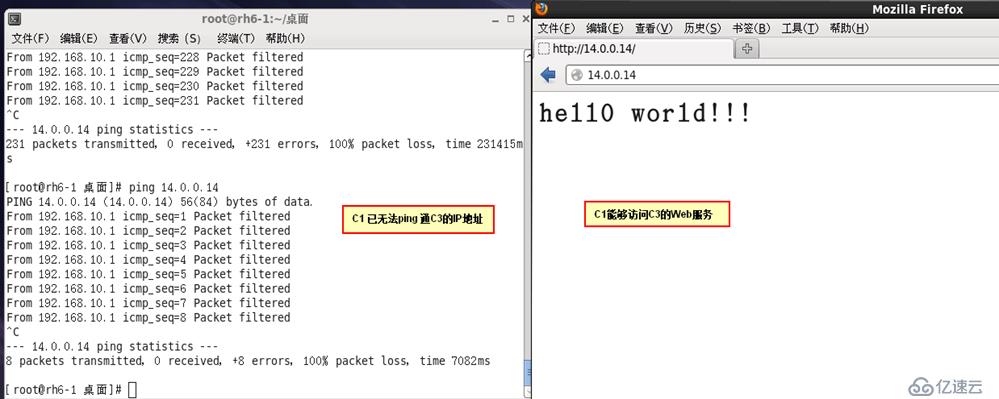

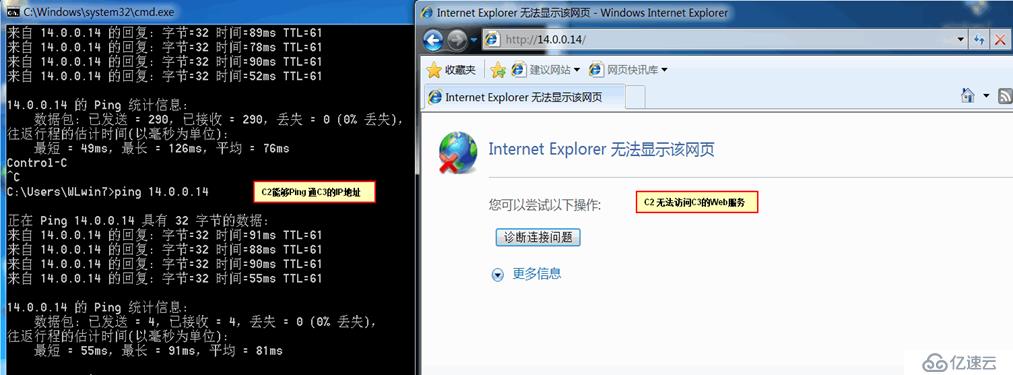

3. 使用扩展ACL实现禁止网络192.168.10.0/24中的主机ping通C3的IP地址14.0.0.14/24,禁止网络192.168.20.0/24中的主机访问C3的访问web服务,而允许其他任何流量

4. 使用PAT将网络192.168.20.0/24转换为合法的外部地址12.0.0.4/24访问C3

5. 使用动态NAT将网络192.168.10.0/24转换为合法的外部地址12.0.0.3/24,并使用NAT端口映射使其主机访问C3的web服务器时使用网址13.0.0.3/24的8080端口访问

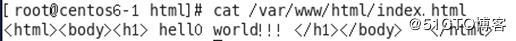

C3已创建默认首页index.html

确认各台主机开启httpd服务、关闭虚拟机的DHCP服务、防火墙(命令是service iptables stop)和SELinux(命令是setenforce 0)

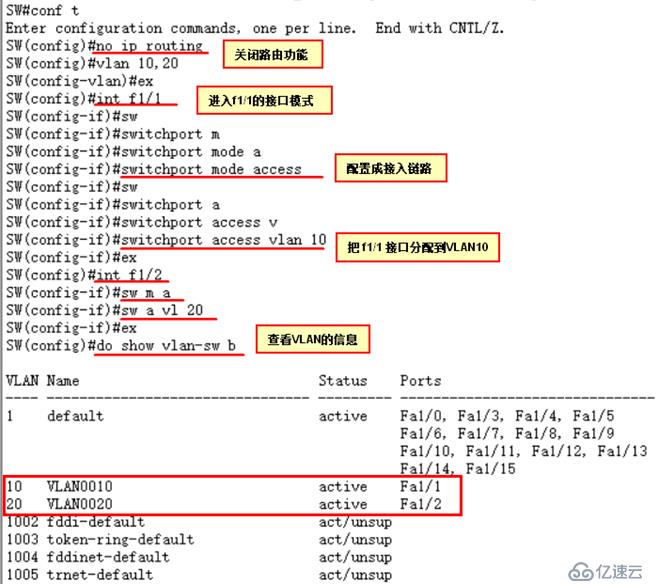

为SW创建vlan10,vlan20并将接口f1/1、f1/2分别分配到vlan10、vlan20

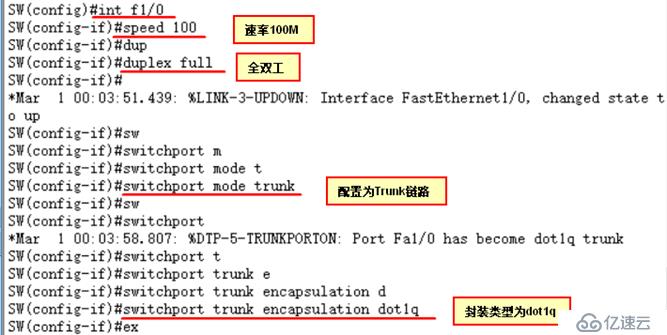

为SW的f1/0接口配置速率、双工和Trunk链路

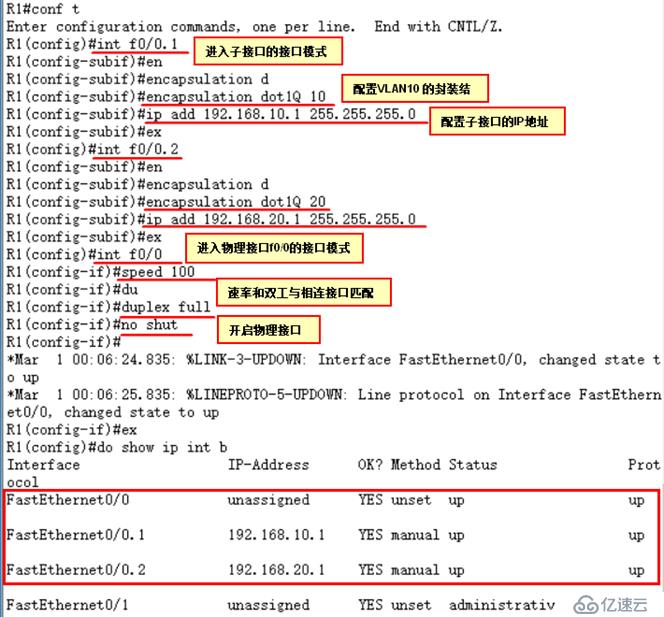

在R1配置VLAN标签的封装结构和子接口的地址

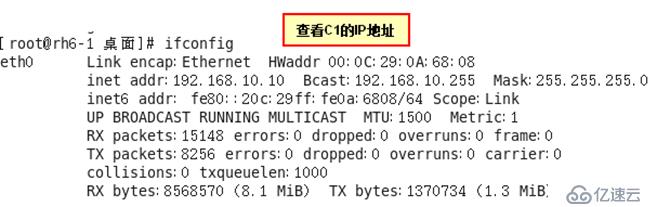

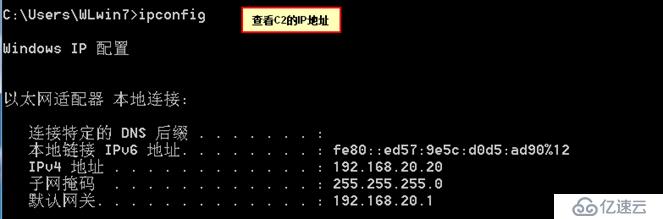

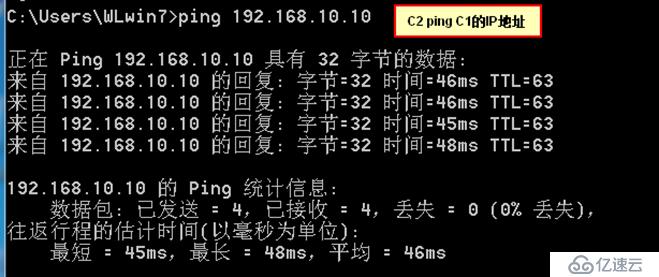

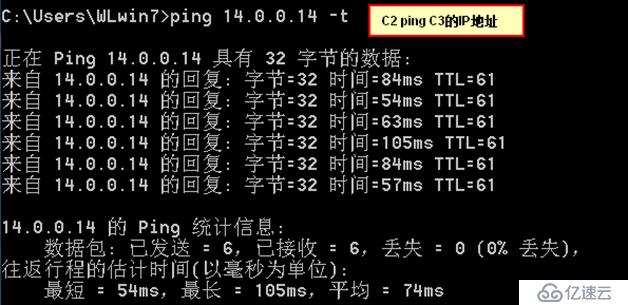

验证C1与C2的互联互通

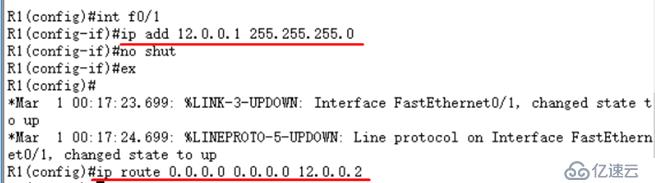

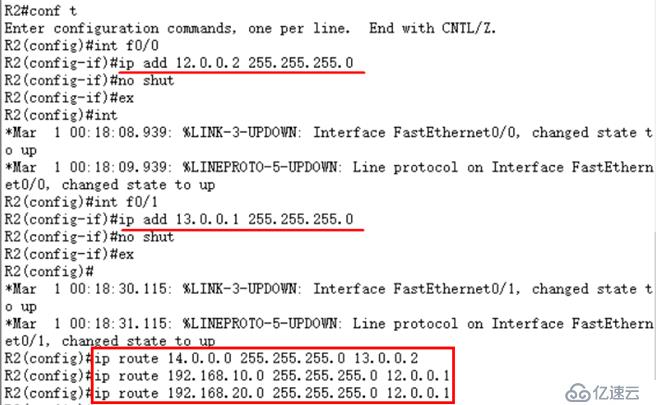

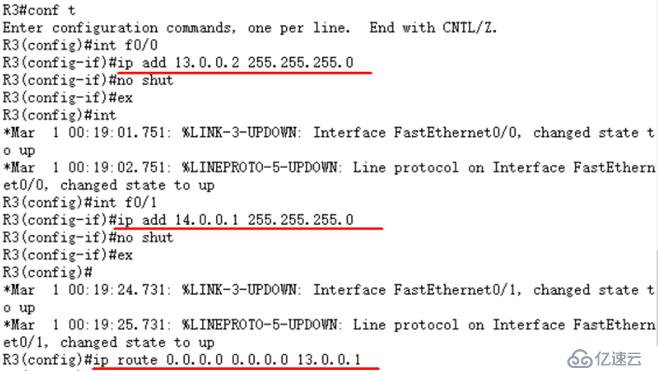

为R1、R2、R3的所有接口配上IP地址,并配置静态路由以实现整个网络全网互联互通

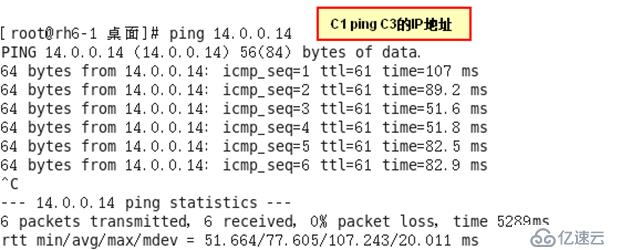

验证整个网络全网互联互通

在R1上配置扩展ACL命令实现控制访问功能

验证已配置的访问控制

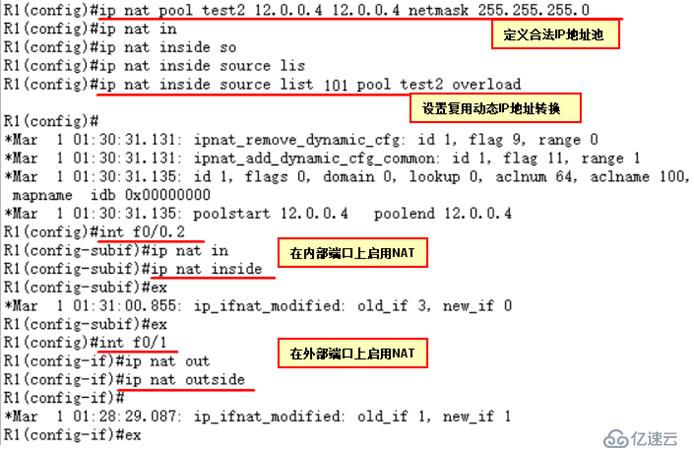

设置PAT使网络192.168.20.0/24转换为合法的外部地址12.0.0.4/24访问C3

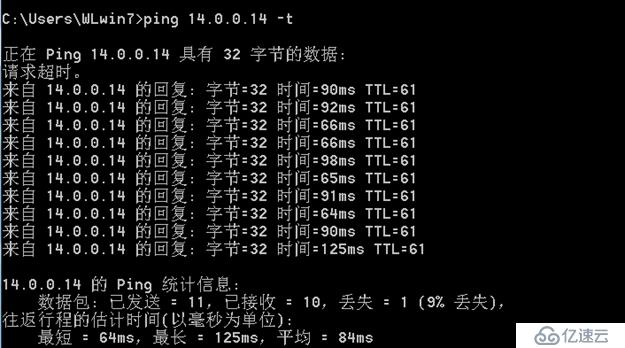

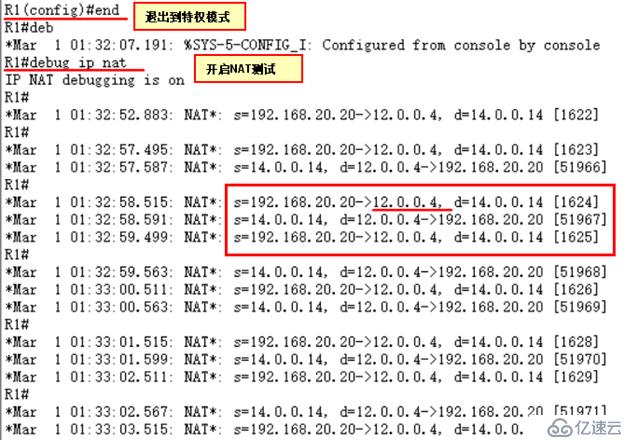

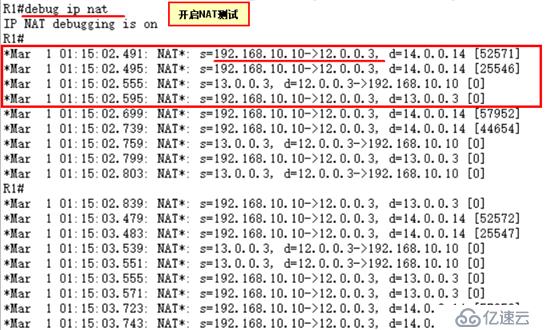

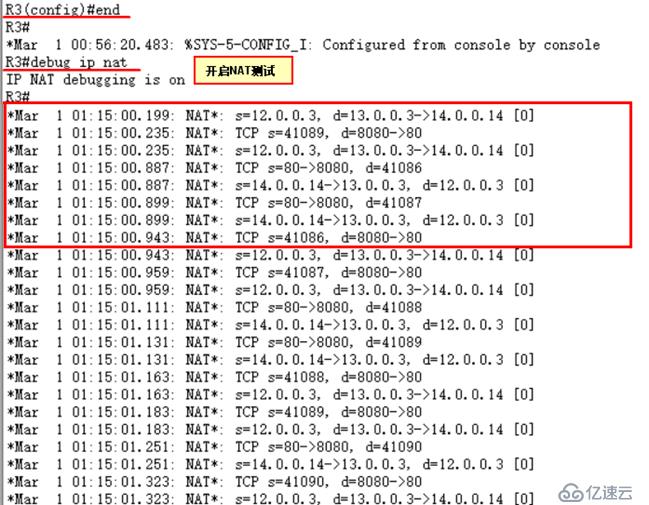

测试NAT并查看转换过程

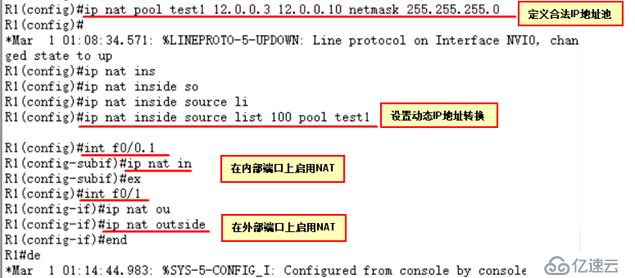

设置动态NAT将网络192.168.10.0/24转换为合法的外部地址12.0.0.3/24

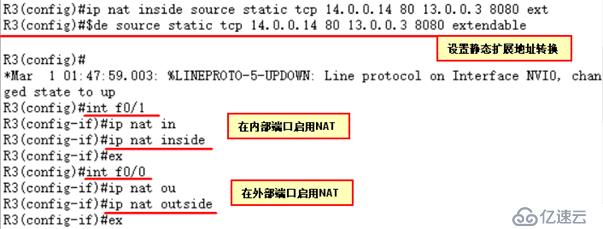

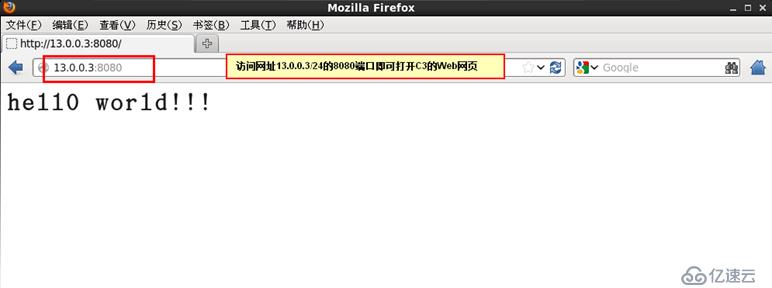

设置NAT端口映射使其主机访问C3的web服务器时使用网址13.0.0.3/24的8080端口访问

实验完成

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。